Post-Quantum-Kryptographie, software Sicherheit der Lieferkette und TECHSynergy-Zusammenarbeit standen im Mittelpunkt des Keyfactor Community Tech Meetup in Stockholm im September. In diesem Blog gibt Malin Ridelius, VP Community bei Keyfactor , einen Einblick.

Beim diesjährigen Community Tech Meetup hatte ich das Privileg, eng mit unseren Branchenexperten, Entwicklern und Ingenieuren zusammenzuarbeiten, um ein Programm zu entwerfen, das sich mit zwei dringenden Herausforderungen der heutigen Cybersicherheit befasst: Vorbereitung auf die Post-Quantum-Kryptographie (PQC) und Sicherung der Lieferkette software .

Das Timing hätte nicht besser sein können, denn das NIST hat vor etwas mehr als einem Monat neue Normen für PQC angekündigt. Wir waren in der glücklichen Lage, Christopher Robinson Direktor für Sicherheitskommunikation bei Intel, und Vorsitzender des OpenSSF Technical Advisory Councilals unseren Hauptredner begrüßen zu dürfen.

Christopher begann den Tag, indem er uns OpenSSF vorstellte und auf innovative Projekte und Initiativen hinwies, die die Sicherheit der Lieferkette software voranbringen. Er sprach über mehrere Schlüsselprojekte, darunter SLSA, in-toto, SigStore und die OpenSSF Score Card. Wir sind stolz darauf, dass Keyfactor im September dieses Jahres der OpenSSF beigetreten ist.

Auf der Veranstaltung wurden praktische Lösungen diskutiert und praktische Erfahrungen mit Kryptografie, PKI und Signierung - den Kernsäulen der Cybersicherheit - vermittelt. Gemeinsam legen wir den Grundstein für ein widerstandsfähigeres, zukunftssicheres und sicheres software Ökosystem für alle.

Die Bedeutung der Vorbereitung auf die Post-Quantum-Kryptographie (PQC)

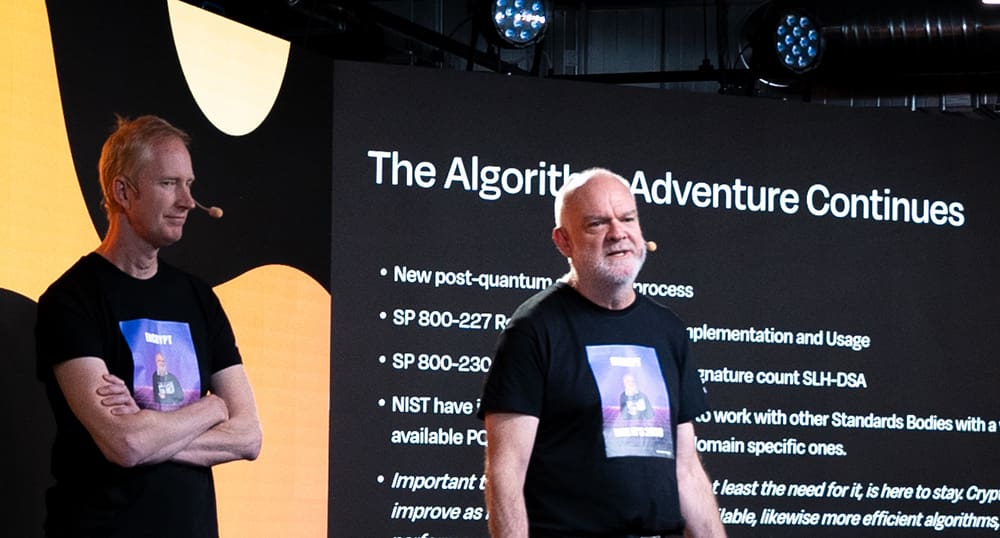

In ihrer ersten Präsentation sprachen Tomas Gustavsson, Chief PKI Officer, und David Hook, VP of Software Engineering, Crypto Workshop, die neuesten Updates des NIST zu neu standardisierten Post-Quantum-Kryptoalgorithmen (PQC), einschließlich ML-DSA, ML-KEM und SLH-DSA. Sie beleuchteten Post-Quantum-Signaturverfahren und neue Key Encapsulation Mechanisms (KEMs), die sich deutlich von traditionellen Methoden wie RSA und Diffie-Hellman unterscheiden. Der Vortrag behandelte auch verschiedene Protokolländerungen, die für eine quantensichere Zukunft erforderlich sind, wie z. B. Aktualisierungen von TLS und CMS.

Hervorhebung der Bedeutung von Krypto-Flexibilitätbetonten Tomas und David die Notwendigkeit für Unternehmen, kryptografische Protokolle schnell zu aktualisieren, um die Sicherheit zu gewährleisten. Angesichts der rasanten Entwicklung des Quantencomputings ermutigten sie Unternehmen, ihre aktuellen Algorithmen zu inventarisieren, Schwachstellen zu bewerten und einen Zeitplan für die Umstellung auf quantenresistente Lösungen aufzustellen.

Tomas und David untersuchten auch die Rolle von hybriden Systemen beim Übergang zu PQC. Sie betonten erneut die Krypto-Flexibilität und erörterten, wie hybride Systeme die Sicherheit und Interoperabilität während der Migration verbessern. Die Präsentation behandelte verschiedene Migrationsstrategien - vollständig, übergangsweise und hybrid -, die jeweils auf die spezifischen Anforderungen von Unternehmen zugeschnitten sind. Darüber hinaus wurden hybride PKI-Optionen und aufkommende Standards für hybride Zertifikate besprochen, die Dual-Key-Mechanismen nutzen, um einen reibungsloseren Übergang von klassischen zu quantenresistenten kryptografischen Systemen zu ermöglichen.

In einer dritten Präsentation knüpfte Tomas an die letztjährigen Sitzungen zu PQC, hardware Sicherheitsmodulen (HSMs) und PKI an und präsentierte neue Erkenntnisse aus dem Interoperabilitätstests von PQC PKI/EJBCA mit HSMs. Die Präsentation befasste sich mit dem Testen von kryptografischen Post-Quantum-Algorithmen mit HSMs und konzentrierte sich dabei auf Schlüsselbereiche wie den ML-DSA-Algorithmus, die Zertifikatsgröße, die Signiergeschwindigkeit und den Ausstellungsprozess unter Verwendung verschiedener Vergleichsmetriken. Tomas betonte, dass HSMs eine entscheidende Rolle in PKI- und Signierlösungen spielen, was es unerlässlich macht, HSMs in alle PQC-Migrations- und Interoperabilitätstestpläne für Organisationen einzubeziehen.

Absicherung der Software Lieferkette mit Keyfactor und Chainloop

Miguel Martinez Trivino (Mitbegründer von Chainloop), Ben Dewberry (Product Manager, Signing and Key Management bei Keyfactor) und Christofer Vikström (ehemaliger Masterstudent bei Keyfactor und jetzt Entwickler im SignServer Team) nahmen an unserer Präsentation teil. Sie erörterten die Bedeutung der Sicherung der software Lieferkette als Reaktion auf die zunehmenden Angriffe auf die Lieferkette und neue gesetzliche Anforderungen wie den Cyber Resilience Act (CRA). Ben wies auf die Herausforderungen des Abhängigkeitsmanagements hin und sprach über Frameworks wie SLSA, die strukturierte Schritte zur Verbesserung der Sicherheit in der Lieferkette bieten. Tools zum Signieren von Bildern, zur Erstellung von Software Bills of Materials (SBOMs) und zum Schwachstellenmanagement wurden hervorgehoben. Miguel erläuterte die Rolle von Plattformen wie Chainloop bei der Erfassung und Verwaltung von Metadaten im Zusammenhang mit software Artefakten und Bescheinigungen, die es Unternehmen ermöglichen, ihre Sicherheitslage zu verbessern und Compliance-Anforderungen zu erfüllen.

Christopher stellte die Ergebnisse seiner Masterarbeit vor, in der er die Umsetzung dieser Praktiken im Unternehmenskontext untersuchte und die Vorteile einer verbesserten Transparenz, Rechenschaftspflicht und Sicherheit aufzeigte.

Wichtige Einblicke

- Die Zunahme von Angriffen auf die Lieferkette erfordert sofortige Maßnahmen zur Verbesserung der Sicherheit der software Lieferkette.

- Rahmenwerke wie SLSA bieten umsetzbare Schritte zur Verbesserung der Sicherheit der Lieferkette.

- Tools wie SBOMs und Image Signing sind entscheidend für das Management von Schwachstellen und die Gewährleistung der Compliance.

- Plattformen wie Chainloop erleichtern das Sammeln und Verwalten von Metadaten zur Lieferkette ( software ) und sorgen für mehr Transparenz und Verantwortlichkeit.

Eine sich verändernde Landschaft der Cybersicherheit

Die zunehmende Komplexität der Sicherung von IoT Geräten, software Lieferketten und kritischen Infrastrukturen ist unbestreitbar. Andreas Philipp Senior Business Development Manager, IoT, Keyfactor und Florian Handke's Smart Production Engineer, Campus Schwarzwald Der Vortrag von Andreas Philipp, Senior Business Development Manager, , und Florian Handke, Smart Production Engineer, Campus Schwarzwald, auf dem Meetup, der Anwendungsfälle wie Secure Boot, Over-the-Air (OTA) Updates und OPC-UA Industrial Cyber Security behandelte, machte deutlich, wie wichtig es ist, robuste und anpassungsfähige Sicherheitssysteme zu entwickeln, die Geräte während ihres gesamten Lebenszyklus schützen können.

Ein Thema, das im Laufe des Tages immer wieder zur Sprache kam, war der Cyber Resilience Act (CRA) und seine Auswirkungen auf die Hersteller von IoT Geräten, insbesondere in den Sektoren Industrie und IoT . Der CRA schreibt die Einhaltung der Cybersicherheitsvorschriften für alle Produkte mit digitalen Elementen vor und unterteilt sie in kritische und nicht kritische Klassen. Diese Gesetzgebung stellt klar, dass Hersteller während des gesamten Lebenszyklus eines Produkts sichere Updates bereitstellen müssen - ohne Ausnahmen. Wie wir bereits erörtert haben, ist das leichter gesagt als getan, insbesondere bei industriellen IoT Geräten mit langer Lebensdauer.

Offenheit und Zusammenarbeit bei der Bewältigung aufkommender Sicherheitsherausforderungen

Bei Keyfactor wissen wir um die entscheidende Rolle von Offenheit und Zusammenarbeit. Während unserer "Ask Me Anything"-Sitzung auf EJBCA und SignServer standen unsere Produktverantwortlichen und Architekten dem Publikum Rede und Antwort zu Strategien und Produktfunktionen. Unser Fokus auf Engagement und Zusammenarbeit mit unserer Community und dem Technologie-Ökosystem ist entscheidend, um in der sich schnell entwickelnden Sicherheitslandschaft die Nase vorn zu haben.

Auf dem diesjährigen Meeting haben wir TECHSynergy-Demopunkte vorgestellt, die Anwendungsfälle zeigen, die durch Integrationen innerhalb des Tech-Ökosystems angetrieben werden. Zu den Anwendungsfällen gehörten sichere Over-the-Air-Updates, Industrial CyberSec mit open62541, Signieren mit GitHub-Aktionen, PKI und Multi-Cluster-Istio-Service-Meshes und mehr. Diese Demos zeigten, wie sich unsere PKI- und Signierlösungen nahtlos in den breiteren Kontext moderner Cybersicherheitspraktiken einfügen.

Blick in die Zukunft

Wir blicken in eine Welt, in der Quantencomputer, Krypto-Agilitätund Sicherheit der Lieferkette mehr als nur Schlagworte sind, machen mir die bisherigen Fortschritte und die laufenden Gespräche Mut. Wir stehen an der Schwelle zu bedeutenden Veränderungen, und Veranstaltungen wie unser Community Tech Meetup sind entscheidend dafür, wie wir die Zukunft der Cybersicherheit angehen. Gemeinsam können wir widerstandsfähige, anpassungsfähige und sichere Systeme aufbauen - heute und morgen.

Wenn Sie es nicht zum diesjährigen Treffen geschafft haben, möchte ich Sie ermutigen, an künftigen Veranstaltungen und Diskussionen teilzunehmen und unsere Online-Aktivitäten zu erkunden. Wir freuen uns darauf, Sie auf unserer Reise dabei zu haben.

Wenn Sie es nicht zum diesjährigen Treffen geschafft haben, möchte ich Sie ermutigen, an künftigen Veranstaltungen und Diskussionen teilzunehmen und unsere Online-Aktivitäten zu erkunden. Wir freuen uns darauf, Sie auf unserer Reise dabei zu haben.

Bleiben Sie auf dem Laufenden mit dem Newsletter der Keyfactor Community.