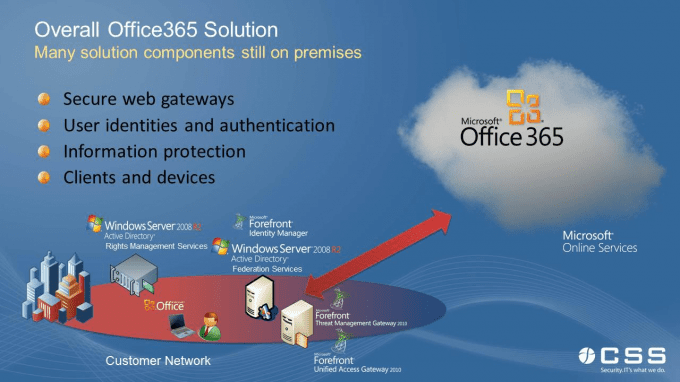

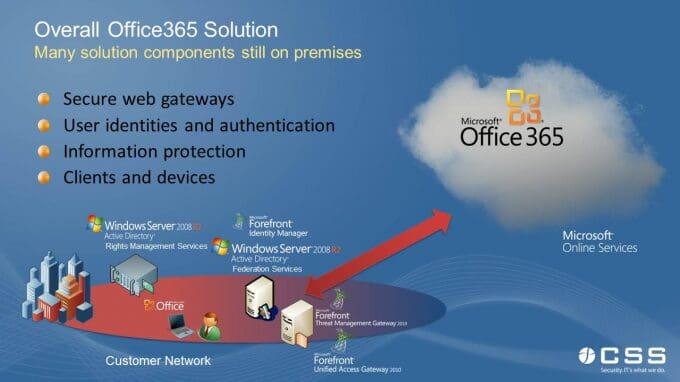

Office365 es una solución basada en la nube que proporciona soluciones alojadas de correo electrónico, colaboración y mensajería instantánea, lo que permite a las organizaciones implantar rápidamente estas capacidades sin necesidad de implementar grandes infraestructuras internas para dar soporte a los productos. Sin embargo, a medida que las organizaciones buscan pasar a soluciones basadas en la nube, y a Office365 en particular, debe prestarse la debida diligencia y planificación a la preparación de la infraestructura de seguridad interna y al aspecto de la experiencia del usuario. Hay 3 pasos que puede empezar a abordar para preparar su despliegue (asumimos, por supuesto, que el propio servicio Office365 está protegido).

Los pasos son:

- Paso 1: Identidad y habilitación del acceso del cliente a Office365

- Paso 2: Federación entre AD FS en la nube y local

- Paso 3: Protección de Office365 mediante AD RMS local

Paso 1: Identidad y habilitación del acceso del cliente a Office365

El primer paso en la preparación de su infraestructura para Office365 se basa en la gestión de identidades y la carga de tráfico de la pasarela web. Office365, al igual que la mayoría de las soluciones basadas en la nube, requiere que se aprovisionen usuarios en el servicio en la nube y que se gestionen las identidades y los atributos de los usuarios, como la información de rol, la información de contacto, etc. Office365 incluye una herramienta DirSync para facilitar el aprovisionamiento inicial y la sincronización de los usuarios en el servicio; sin embargo, el axioma de basura entrante, basura saliente sigue aplicándose aquí, y los datos en Office365 sólo serán tan buenos como los datos en su bosque de Active Directory de producción. Para garantizar un Active Directory adecuado, normalizado y limpio, una organización debe tener un proceso de gestión de identidades bien definido y una herramienta de clase empresarial para facilitar la sincronización de la información de atributos, así como un proceso coherente de aprovisionamiento/desaprovisionamiento. Forefront Identity Manager (FIM) 2010 es la solución de Microsoft para la gestión, el aprovisionamiento y la sincronización de identidades, así como herramientas de autogestión de usuarios. Después de la gestión de identidades, habrá que prestar atención y planificar las puertas de enlace internas y perimetrales, especialmente si se utiliza filtrado de tráfico web o inspección https. Dado que todo el acceso a Office 365 se realiza a través de la Internet pública (no hace falta decirlo), las organizaciones pueden esperar una carga significativa en sus dispositivos de filtrado, y necesitan tener en cuenta las conexiones y el tráfico adicionales, ya sea ampliando sus soluciones actuales mediante la adición de nuevos hardware, o actualizando las existentes hardware. La mejor forma de hacerlo es disponer de una infraestructura de supervisión fiable que permita recopilar datos métricos reales y basar las decisiones sobre cambios en la infraestructura en dichos datos.

Paso 2: Federación entre AD FS en la nube y local

Como parte de las fases iniciales de planificación, las organizaciones deben revisar y comprender cómo se autenticarán los usuarios en Office365, ya sea con un nombre de usuario y una contraseña independientes o con una solución de inicio de sesión único mediante servicios de federación. La federación es un conjunto de estándares que definen cómo las organizaciones pueden acceder de forma segura a los recursos de otras organizaciones, sin necesidad de gestionar identidades dispares para cada sistema. La federación, y los servicios de federación de AD en particular, permiten a los usuarios autenticarse en su Active Directory de producción, obtener un token o reclamación y pasar la reclamación a Office365 para obtener acceso. Esto no supone ningún problema para el usuario final y proporciona una implementación mucho más segura y menos molestias para el usuario, ya que nunca tendrá que conocer su contraseña para la infraestructura de Office365. Para implementar la federación, se requiere un servidor de federación que creará la reclamación correcta para el servicio federado (Office365). Se trata de una solución local y, en función de sus requisitos, es posible que también deba investigar el uso de un servidor proxy ADFS, que puede dar servicio a las solicitudes de token de federación de usuarios externos. La federación con Office365, al igual que con la mayoría de las soluciones en la nube, es una propuesta de todo o nada: o federas a todos los usuarios o a ninguno. Dicho esto, se recomienda validar la federación con una instancia de prueba dedicada de Office365 durante la planificación de la migración y obtener comentarios de los usuarios finales sobre la experiencia general.

Paso 3: Protección de Office365 mediante AD RMS local

En este punto, tenemos el acceso de usuario de Office 365 habilitado, estamos bien en nuestros dispositivos de red, ¡y tenemos inicio de sesión único! La vida es buena, el director de sistemas está contento y el departamento de TI celebra el desmantelamiento de la infraestructura heredada de Exchange. Sin embargo, una voz solitaria entre la multitud jubilosa pregunta: "¿Qué pasa con la seguridad del contenido dentro de Office365?". Claro, sabemos que la aplicación es segura, y que los centros de datos que alojan los servidores son más difíciles de entrar que Fort Knox, pero ¿qué pasa con la información, los documentos, la propiedad intelectual que se almacena en la nube, en Exchange y en SharePoint? Aquí es donde entra en juego Active Directory Rights Management Services. Active Directory Rights Management Services (o ADRMS) es un producto de gestión de derechos de información que cifra y establece las actividades permitidas para el contenido almacenado en un archivo compartido, en SharePoint o en Exchange. Office365 es consciente de ADRMS, pero requerirá que las organizaciones alojen su propia infraestructura para permitir a los usuarios obtener los certificados correctos para que puedan abrir y acceder al contenido. Una vez que esta infraestructura se haya implementado en las instalaciones, las organizaciones tendrán que sincronizar las claves de cifrado con Office365, así como publicar la infraestructura RMS en el mundo exterior, para que los usuarios puedan abrir su contenido sin problemas.

Resumen

Office365 es una excelente oferta de servicios para organizaciones de tamaño medio; sin embargo, es necesario prestar atención y cuidado a su propia infraestructura, procesos y tecnologías de seguridad como parte de la implantación global, y no limitarse a tratar una implantación de Office365 como un mero ejercicio de migración de datos. Una vez que se hayan cuidado todos los aspectos de la infraestructura de seguridad, las organizaciones encontrarán que la experiencia de migración es más satisfactoria y cumple más objetivos empresariales que una migración directa.