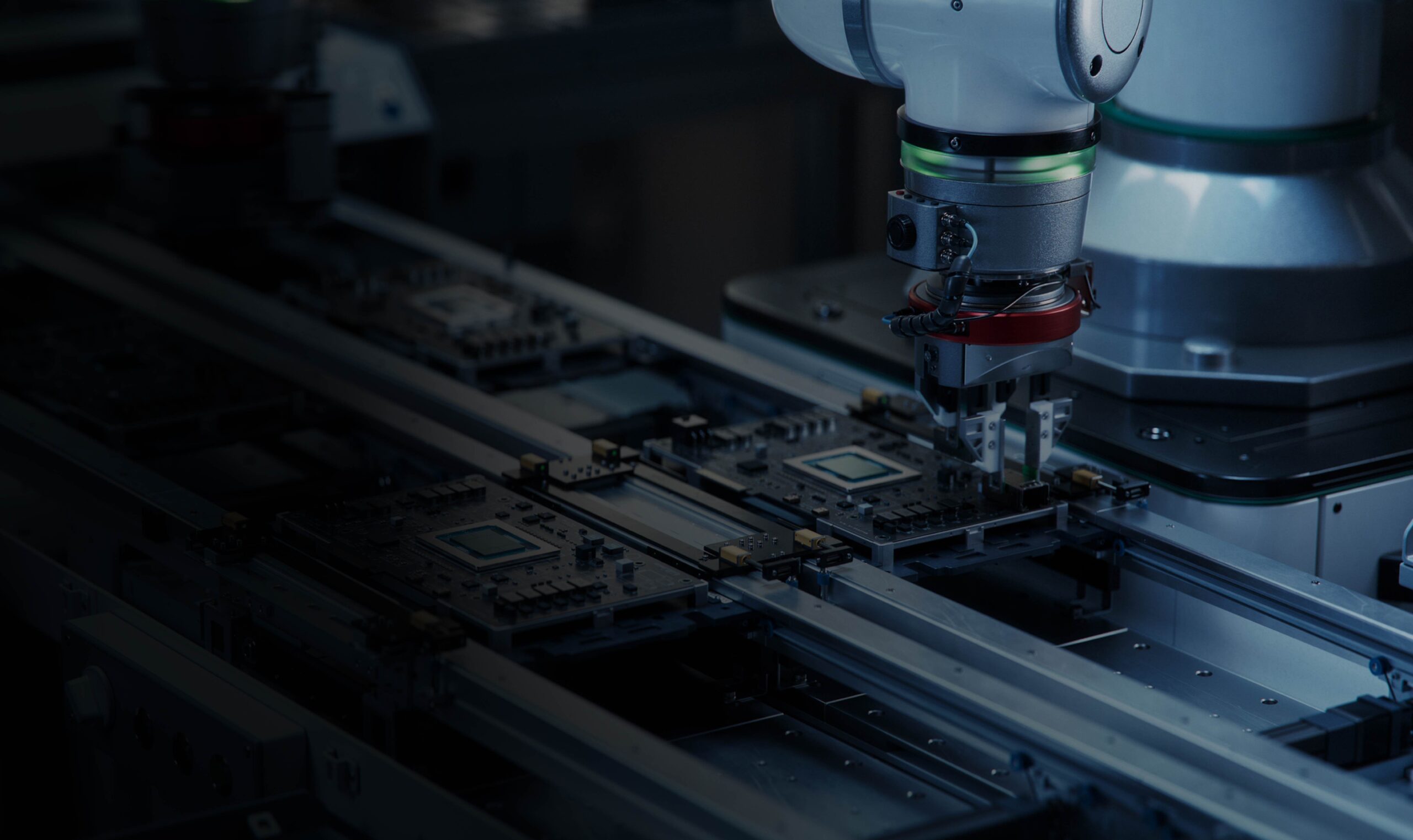

El panorama de dispositivos conectados dentro de las redes de OT sigue creciendo, y cada uno de estos puntos finales puede suponer un riesgo para sus operaciones si no se protegen adecuadamente.

PKI es fundamental

69%

de organizaciones han visto aumentar los ciberataques a sus dispositivos conectados en los últimos tres años.

~$236,000

el media anual anual de a brecha cibernética debida a un dispositivo conectado.

Proteja los activos de OT críticos, evite el tiempo de inactividad operativa e impulse la eficiencia

Flota creciente de dispositivos conectados diversos y dinámicos

Los ataques se desplazan de las infraestructuras informáticas a las OT

A medida que nuestros sistemas informáticos madurosy las infraestructuras críticas se convierten en el siguiente objetivo, a menudo cuando lo que está en juego es más importante y las prácticas de ciberseguridad aún no se han establecido. aún no se han establecido prácticas de ciberseguridad.

Los dispositivos no detectados pueden pasar desapercibidos

El descubrimiento, la categorización, la evaluación de riesgos y la emisión de identidades digitales son pasos clave para conseguir gestionar toda la flota de dispositivos OT, evitando. el acceso no autorizado a datos, operaciones y sistemas de control..

La visibilidad es esencial

Usted no puedes asegurar lo que no ver. Descubra todos los dispositivos de su entorno operativo y, a continuación, clasifique su nivel de riesgo de identidad digital. Solucione primero los riesgos más elevados, incluidas las identidades reutilizadas o los certificados autofirmados.

La seguridad de las OT es permanente

Mantener un entorno OT seguro es un esfuerzo continuo, no una solución puntual.. Asegúrese de que dispone de políticas para la tecnología conectada que funciona en más allá del paraguas tradicional de TI, incluidos dispositivos como cámaras IP, impresoras especiales, sistemas de punto de venta y PLC.

Automatizar la confianza y el cumplimiento

Desde la aplicación de políticas hasta el registro de auditorías, Keyfactor estandariza la gobernanza en toda la pila de PKI y facilita demostrar el cumplimiento de cumplimiento con directrices y normas específicas de OT. Aproveche el software y los protocolos de software y protocolos para gestionar sistemáticamente las identidades de OT y proporcionar políticas automatizadas de renovación y actualización.

Keyfactor permite la confianza digital en entornos OT sin tiempo de inactividad

Keyfactor ofrece soluciones para entornos OT

Proteger las infraestructuras críticas

OT entornos con diferentes riesgos empresariales, incluidos el tiempo de actividad operativa crítica, la entrega al cliente o los problemas de seguridad y protección de las personas.. Los sistemas OT también tienen diferentes protocolos heredados y complejas complejas que deben protegerse para industriales.

Reducir la superficie de ataque

Separar TI y OT PKI separadas se recomiendan para minimizar el impacto de una brecha. Evaluar el certificado-certificados que puedan existir y establecer nueva confianza digital con certificados X.509 para la gestión operativa.

Hacer de la seguridad una responsabilidad compartida con los proveedores

La creación de una postura de seguridad sólida empieza por la contratación. Cuando evalúe un nuevo dispositivo o sistema OT, pregunte a su proveedor por los elementos de ciberseguridad, incluidos el modelado de amenazas, las notificaciones CVEnes, gestión de identidades, creación de SBOM arranque seguro y arranque seguro y firmware firmware, por nombrar algunos.

"La identidad es el primer paso para (controlar) la seguridad".

Michael Kochanik

Consejero delegado y cofundador, NetFoundry

EBOOK

Un enfoque proactivo de la seguridad de las OT

EBOOK

PKI en la fabricación moderna

Ficha técnica

El dispositivo más peligroso de su empresa no aparece en su mapa de red.

¿Listo para

empezar?

Descubra cómo la plataforma Keyfactor puede modernizar su PKI, evitar interrupciones de certificados, acelerar la seguridad DevOps y mucho más.