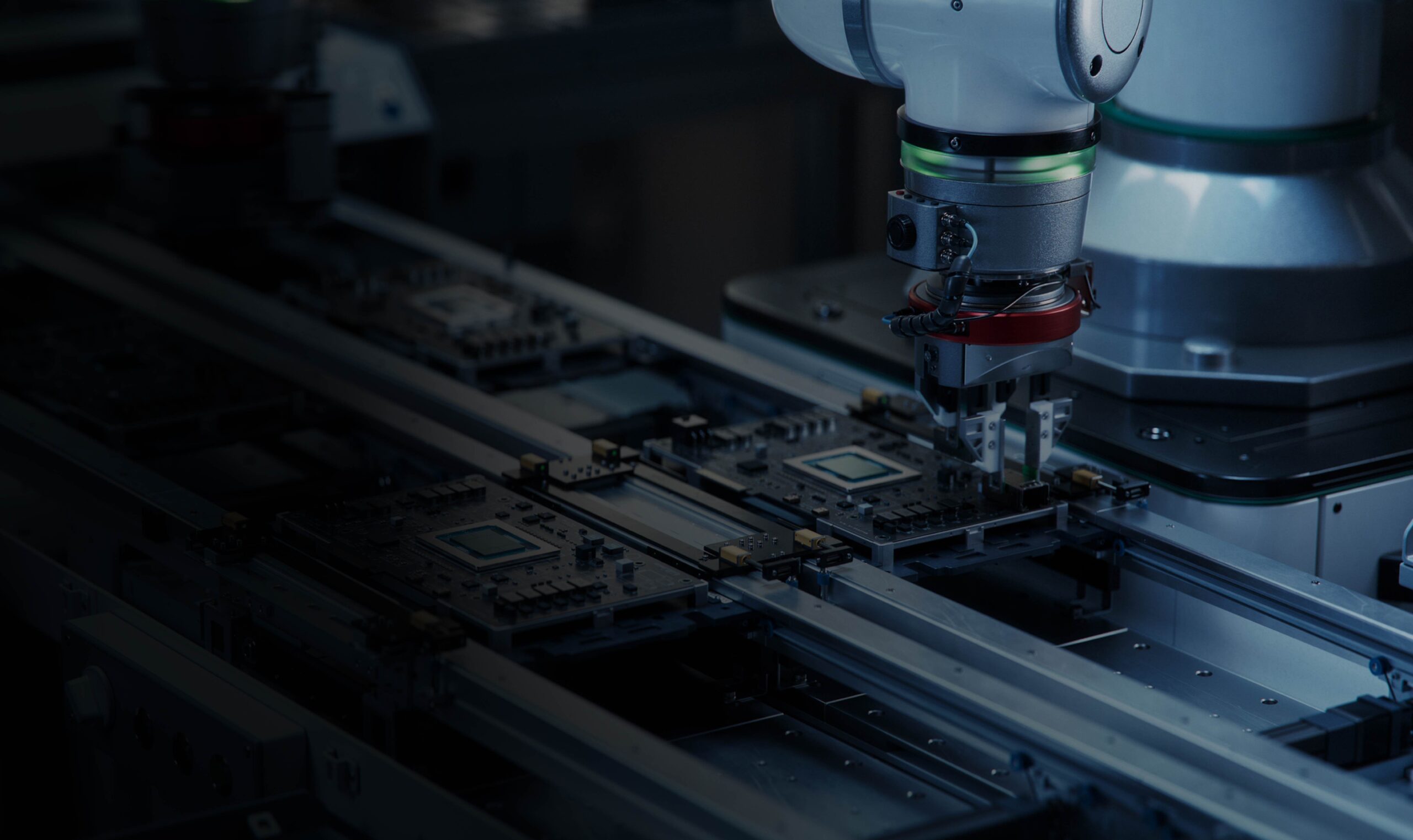

Die Anzahl der angeschlossenen Geräte in OT-Netzwerken wächst ständig, und jeder dieser Endpunkte kann ein Risiko für Ihren Betrieb darstellen, wenn er nicht ordnungsgemäß gesichert ist.

PKI ist von entscheidender Bedeutung

69%

von Organisationen haben eine Zunahme von Cyber-Angriffe auf ihre angeschlossenen Geräte in den letzten drei Jahren.

~$236,000

die Durchschnitt jährlichen Kosten für a Cyberverletzungen durch ein angeschlossenes Gerät.

Sichern Sie wichtige OT-Anlagen, verhindern Sie Betriebsausfälle und steigern Sie die Effizienz.

Wachsende Flotte unterschiedlicher, dynamisch verbundener Geräte

Angriffe verlagern sich von der IT-Infrastruktur auf OT-Ziele

Mit der zunehmenden Reife unserer IT-Systeme ausgereifterwerden OT und kritische Infrastrukturen zum nächsten Ziel, und zwar oft dann, wenn mehr auf dem Spiel steht und Cybersicherheitspraktiken noch nicht etabliert sind.

Unentdeckte Geräte können unbemerkt bleiben

Erkennung, Kategorisierung, Risikobewertung und Ausgabe digitaler Identitäten sind die wichtigsten Schritte, um die gesamte Flotte von OT-Geräten zu verwalten, zu verhindern.. den unbefugten Zugriff auf Daten, Abläufe und Kontrollsysteme.

Sichtbarkeit ist unerlässlich

Sie können nicht sichern, was man nicht sehen sehen kann. Erkennen Sie alle Geräte in Ihrer Betriebsumgebung und kategorisieren Sie dann ihre Risikostufe für die digitale Identität. Beseitigen Sie zuerst die größten Risiken, einschließlich wiederverwendeter Identitäten oder selbstsignierter Zertifikate.

OT-Sicherheit wird fortgesetzt

Aufrechterhaltung von einer sicheren OT-Umgebung ist eine kontinuierliche Anstrengung, keine einmalige Lösung. Stellen Sie sicher, dass Sie über Richtlinien für die angeschlossene Technologie verfügen, die betrieben wird Dazu gehören Geräte wie IP-Kameras, Spezialdrucker, Kassensysteme und PLC.

Automatisieren Sie Vertrauen und Compliance

Von der Durchsetzung von Richtlinien bis zur Protokollierung von Audits, Keyfactor standardisiert die Governance über den gesamten PKI-Stack und macht es einfach, die nachzuweisen. Einhaltung von OT-spezifischen Richtlinien und Standards. Nutzen Sie software und Protokolle zur systematischen Verwaltung von OT-Identitäten und zur Bereitstellung automatische Erneuerungs- und Aktualisierungsrichtlinien.

Keyfactor ermöglicht digitales Vertrauen für OT-Umgebungen ohne Ausfallzeiten

Keyfactor liefert für OT-Umgebungen

Schutz kritischer Infrastrukturen

OT environments haben unterschiedliche Geschäftsrisiken, Dazu gehören kritische Betriebszeiten, die Belieferung von Kunden oder die Sicherheit von Menschen. OT-Systeme haben auch unterschiedliche Legacy-Protokolle und komplexe Architekturen, die gesichert werden müssen, um industrielle Anwendungsfälle.

Verringerung der Angriffsfläche

Trennen von IT und OT PKI Backbones werden empfohlen um die Auswirkungen eines Verstoßes zu minimieren. Zertifikat auswerten-basierte Risiken die möglicherweise bestehen und einrichten neues digitales Vertrauen mit X.509-Zertifikaten für das operative Verwaltung.

Gemeinsame Verantwortung für die Sicherheit mit den Anbietern

Der Aufbau einer starken Sicherheitsposition beginnt mit der Beschaffung. Wenn Sie ein neues OT-Gerät oder -System evaluieren, fragen Sie Ihren Anbieter nach Cybersecurity-Elementen wie Bedrohungsmodellierung, CVE-Benachrichtigungnung, Identitätsmanagement, SBOM-Erstellung sicheres Booten und laufende sichere Firmware Updates, um nur einige zu nennen.

"Die Identität ist der erste Schritt zur (Kontrolle der) Sicherheit".

Michael Kochanik

CEO & Mitbegründer, NetFoundry

E-BOOK

Ein proaktiver Ansatz für OT-Sicherheit

E-BOOK

PKI in der modernen Fertigung

Datenblatt

Das riskanteste Gerät in Ihrem Unternehmen befindet sich nicht auf Ihrer Netzwerkkarte.

Sind Sie bereit loszulegen?

Erfahren Sie, wie die Keyfactor Ihre PKI modernisieren, Zertifikatsausfälle verhindern, die DevOps-Sicherheit beschleunigen und vieles mehr kann.