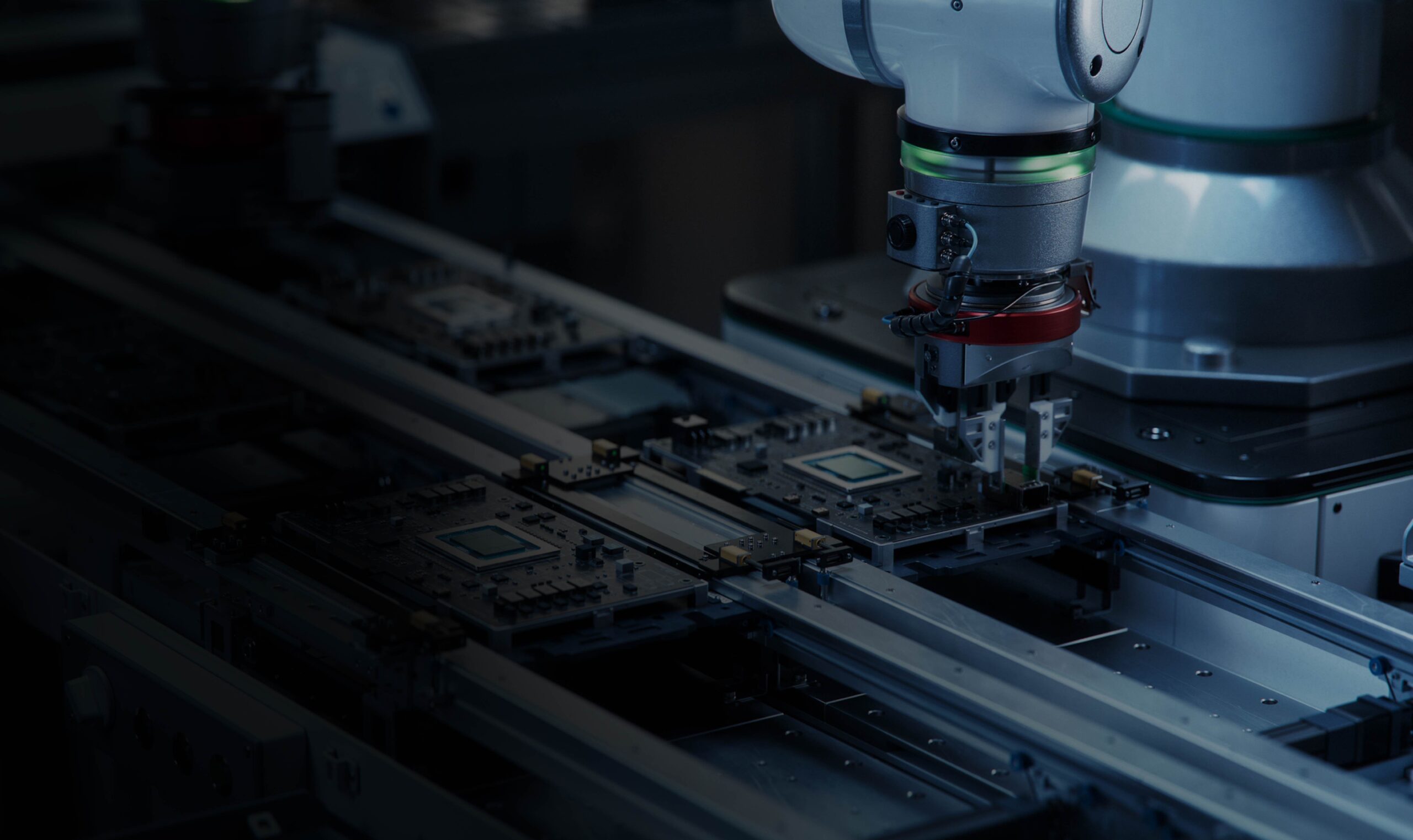

Le nombre de dispositifs connectés au sein des réseaux OT ne cesse de croître, et chacun de ces points d'extrémité peut représenter un risque pour vos opérations s'il n'est pas correctement sécurisé.

L'PKI est essentielle

69%

des organisations ont constaté une augmentation des cyberattaques sur leurs appareils connectés au cours des trois dernières années.

~$236,000

la moyenne annuel d'un a d'une violation cybernétique due à d'un appareil connecté.

Sécuriser les actifs OT critiques, prévenir les arrêts d'exploitation et améliorer l'efficacité

Un parc croissant d'appareils connectés, divers et dynamiques

Les attaques se déplacent de l'infrastructure informatique vers des cibles OT

Au fur et à mesure que nos systèmes informatiques maturesles OT et les infrastructures critiques deviennent la prochaine cible, souvent lorsque les enjeux sont plus importants et que les pratiques de cybersécurité n'ont pas encore été mises en place. les pratiques de cybersécurité n'ont pas encore été établies.

Les appareils non détectés peuvent passer inaperçus

La découverte, la catégorisation, l'évaluation des risques et l'émission d'identités numériques sont des étapes clés de la gestion de l'ensemble du parc d'appareils OT, prévenir. l'accès non autorisé aux données, aux opérations et aux systèmes de contrôle.

La visibilité est essentielle

Vous ne pouvez pas Vous ne pouvez pas sécuriser ce que vous pas voir. Découvrez tous les appareils de votre environnement opérationnel puis catégorisez leur niveau de risque d'identité numérique. Remédiez d'abord aux risques les plus élevés, notamment les identités réutilisées ou les certificats auto-signés.

La sécurité de l'OT est en cours

Le maintien un environnement OT sécurisé est un effort continu, et non une solution ponctuelle.. Veillez à que vous avez mis en place des politiques pour la technologie connectée qui fonctionne qui fonctionne juste au-delà du cadre informatique traditionnel, y compris les appareils tels que les caméras IP, les imprimantes spécialisées, les systèmes de point de vente et les automates programmables.

Automatiser la confiance et la conformité

De l'application des politiques à l'enregistrement des audits, Keyfactor standardise la gouvernance dans l'ensemble de la pile PKI et facilite la démonstration de l'efficacité de la PKI . démontrer conformité avec les aux directives et normes spécifiques à l'OT. Tirer parti dessoftware et des protocoles pour gérer systématiquement les identités OT et fournir des politiques de renouvellement et de rafraîchissement automatisées. des politiques de renouvellement et de rafraîchissement automatisées.

Keyfactor permet la confiance numérique pour les environnements OT sans interruption de service

Keyfactor répond aux besoins des environnements OT

Protéger les infrastructures critiques

OT ees environnements présentent des risques commerciaux différents, y compris le temps de fonctionnement critique, la livraison aux clients, ou les problèmes de sécurité et de sûreté des personnes. Les systèmes OT sont également dotés de protocoles différents et de systèmes complexes architectures complexes qui doivent être sécurisées pour protéger les industriels.

Réduire la surface d'attaque

Séparer IT et OT PKI distinctes sont recommandées pour minimiser l'impact d'une violation. Évaluer le certificat-risques liés aux certificats qui pourraient exister et établir une nouvelle confiance numérique avec des certificats X.509 pour la opérationnelle.

Faire de la sécurité une responsabilité partagée avec les fournisseurs

La mise en place d'un dispositif de sécurité solide commence par la passation des marchés. Lors de l'évaluation d'un nouveau dispositif ou système OT, demandez à votre fournisseur de vous fournir des informations sur la cybersécurité, notamment sur la modélisation des menaces, les notifications CVE, la gestion des identités, la création de SBOM, etc.la gestion des identités, la création de SBOM démarrage sécurisé et sécurisés et les firmware et les mises à jour permanentes du micrologiciel sécurisé, pour n'en citer que quelques-uns.

"L'identité est la première étape du contrôle de la sécurité.

Michael Kochanik

PDG et cofondateur de NetFoundry

Livre électronique

Une approche proactive de la sécurité OT

Livre électronique

L'PKI dans l'industrie moderne

Fiche technique

L'appareil le plus risqué de votre entreprise ne figure pas sur votre carte réseau.

Prêt à

commencer ?

Découvrez comment la plateforme Keyfactor peut moderniser votre PKI, prévenir les pannes de certificats, accélérer la sécurité DevOps, et plus encore.