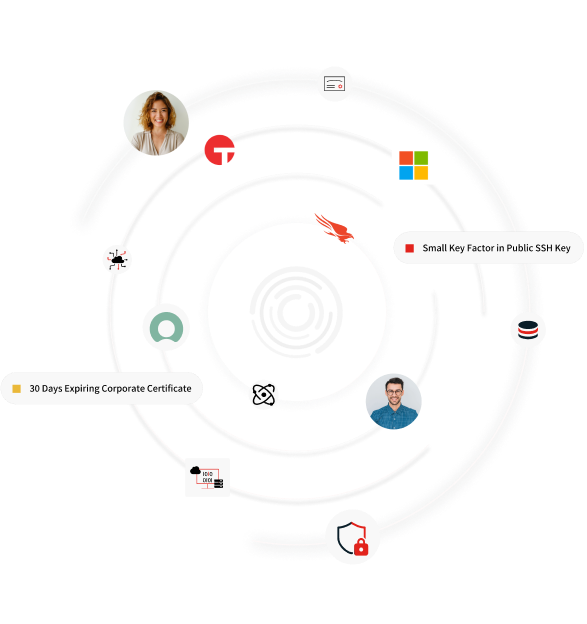

Surveillance continue des composants cryptographiques présents dans les écosystèmes numériques afin de détecter de manière proactive les violations de sécurité ou de conformité.

Gérer la posture cryptographique

Constituez un inventaire cryptographique et obtenez une visibilité sur les objets cryptographiques qui régissent votre environnement numérique actuel. Corrigez les vulnérabilités actuelles et préparez-vous pour l'avenir.

Posture cryptographique

Inventoriez tous les objets cryptographiques et comparez-les aux meilleures pratiques et à la politique de votre organisation.

Écosystème

Connectez-vous aux systèmes pour découvrir la cryptographie qui les alimente. Automatisez la correction. Assurez la conformité.

Cryptographie axée sur les politiques

Définissez de manière centralisée les algorithmes utilisés par chaque application et appliquez-les facilement grâce à des politiques sécurisées.

GESTION DE LA CRYPTOGRAPHIE À GRANDE ÉCHELLE

Plateforme cryptographique prête à l'emploi pour les entreprises

Assurez la pérennité de votre sécurité grâce à notre plateforme de cryptographie complète. Au cours des 30 dernières années, la cryptographie est restée très statique, mais l'informatique quantique exige une approche dynamique. Notre plateforme vous aide à évaluer votre situation actuelle, à garantir la conformité et à vous adapter en toute transparence aux nouvelles normes cryptographiques.

SECTEURS D'ACTIVITÉ

Pour les organisations dans les secteurs hautement réglementés

Notre plateforme permet aux clients de savoir quelle cryptographie est utilisée et où elle se trouve dans leur environnement numérique, ainsi que les problèmes de conformité existants en fonction des politiques qui régissent leurs activités. Notre plateforme permet également à la cryptographie d'être guidée par des politiques et mise à jour sans avoir à modifier les applications, offrant ainsi une cryptographie véritablement agile.

Déployer des capteurs

Industrie des télécommunications

Maintenir de manière proactive un inventaire cryptographique afin de remédier aux vulnérabilités et d'éviter les perturbations pendant la transition vers la cryptographie post-quantique (PQC).

Découvrez vos atouts

Semi-conducteurs

Activez hardware nouveau hardware avec une agilité cryptographique et une sécurité cryptographique post-quantique.

Constituez votre inventaire

Institutions financières

Assurez la conformité aux réglementations et normes du secteur, notamment PCI-DSS 4.0, en bénéficiant d'une visibilité sur tous les objets cryptographiques de l'organisation grâce à un inventaire complet.

Identifier et hiérarchiser

Compagnies d'assurance

Filtrez automatiquement les résultats à l'aide d'un processus de notation et d'analyse pour signaler les vulnérabilités les plus importantes, ce qui permet aux équipes de réduire efficacement les risques sans se lasser des alertes.

Remédier aux risques

Organismes gouvernementaux

Tenir à jour un inventaire cryptographique afin de remédier aux vulnérabilités des systèmes d'information critiques et d'assurer une transition réussie vers la cryptographie post-quantique (PQC).

Organisations technologiques

Organisations technologiques

Renforcez votre posture cryptographique en bénéficiant d'une visibilité totale sur vos actifs cryptographiques dans l'ensemble du paysage numérique.

Keyfactor AgileSec

Remédier aux vulnérabilités cryptographiques

Détectez et suivez automatiquement les vulnérabilités cryptographiques, transmettez-les aux équipes compétentes et assurez-vous que les mesures correctives sont mises en œuvre, le tout depuis ServiceNow grâce à l'intégration Keyfactor pour le module ServiceNow Vulnerability Response.

Objets cryptographiques à découvrir

La découverte de la cryptographie n'est qu'un début !

Découvrez les clés cryptographiques, les certificats, les algorithmes, les bibliothèques et les protocoles présents dans votre environnement numérique. Identifiez les clés qui ne sont pas correctement protégées et les certificats qui sont sur le point d'expirer. Détectez les algorithmes non autorisés qui ne devraient plus être utilisés. Bénéficiez d'une visibilité sur les bibliothèques obsolètes et les protocoles qui doivent être mis à jour vers une version acceptée. Les clients sont toujours surpris par ce qu'AgileSec leur révèle et dont ils n'avaient pas conscience auparavant pour fonctionner et gérer correctement leur environnement.

Intégrations

Intégrez-vous aux solutions leaders du secteur

Exploitez les données provenant d'autres systèmes à des fins d'inventaire et d'analyse, y compris la vérification de la conformité, et envoyez des données cryptographiques à d'autres systèmes à des fins de correction, d'action et de rapport sur les risques.

LIVRE BLANC

Inventaire cryptographique : Obtenir de la valeur aujourd'hui, se préparer pour demain