Tag eins unseres allerersten Keyfactor Virtual Summit ist zu Ende gegangen, aber wir sind noch nicht fertig.

Mit 14 Sessions und mehr als 500+ Besuchern könnten wir nicht begeisterter sein über die bisherige Resonanz von Kunden, Branchenanalysten und der breiteren Cybersicherheits- und Krypto-Community.

Von PKI in DevOps und IoT Lieferketten bis hin zu Erkenntnissen für Führungskräfte im Bereich der Cybersicherheit - unser erster Sitzungstag bot eine Fülle von Themen. Und wir haben heute noch einen ganzen Tag voller Sitzungen vor uns.

Wenn Sie den ersten Tag verpasst haben, ist das nicht schlimm. Sehen Sie sich unten die Zusammenfassung unserer ersten Sitzungen an:

Krypto-Agilität ist entscheidend

Jordan Rackie, CEO von Keyfactor , eröffnete das Gipfeltreffen offiziell, indem er auf das rasante Wachstum hinwies, das Keyfactor in den letzten zwei Jahren erfahren hat, und auf die rasante Entwicklung der Cybersicherheitslandschaft in dieser Zeit.

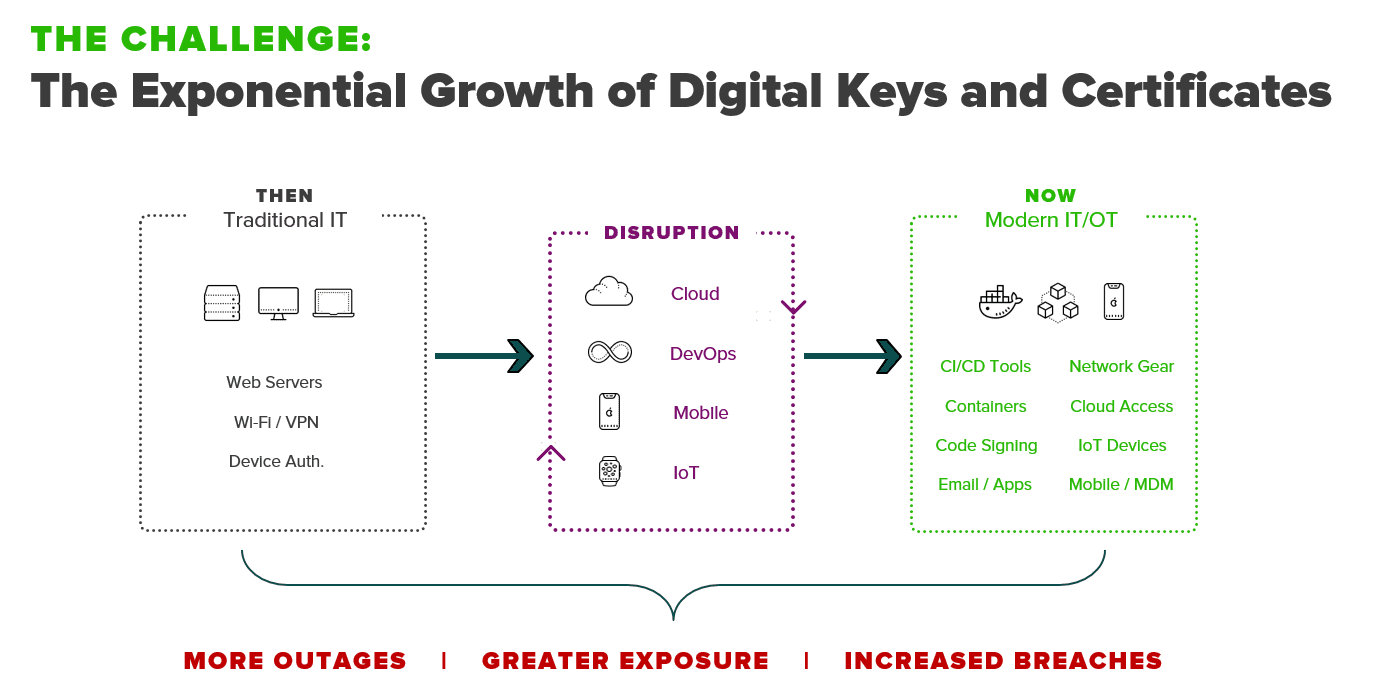

Kryptografie ist die Grundlage jeder Sicherheitsstrategie, doch wie Jordan betont, hat die rasche Zunahme von Schlüsseln und digitalen Zertifikaten die meisten Unternehmen unvorbereitet und verwundbar gemacht.

Hier kommt die Krypto-Agilität ins Spiel - das Kernthema unseres Gipfels - und der Grund, warum über 500 IT- und Sicherheitsexperten aus aller Welt am ersten Tag dabei waren.

Wie treibt Keyfactor die Krypto-Agilität voran? Nehmen Sie sich 10 Minuten Zeit und sehen Sie sich die Eröffnungs-Keynote hier an.

Denken Sie nicht über den Tellerrand hinaus. Verbrenne es.

Als Nächstes war Daron Roberts (ehemaliger NFL-Coach) mit seiner Keynote, in der er praktische Ratschläge aus seiner Trainerkarriere gab, wie man dem Vorstand die Notwendigkeit von Krypto-Agilität verdeutlichen kann, der Hauptredner unserer meistgesehenen Sitzung des Tages.

Daron schlüsselt es folgendermaßen auf...

- Selbstgefälligkeit ist der Feind: Wir müssen bewusst eine Strategie für Krypto-Agilität entwickeln. Einige werden es nur langsam verstehen, andere werden es begreifen, wieder andere werden zögern, aber es ist Ihre Aufgabe, dafür zu werben. Beginnen Sie mit "Mikrogewinnen" und bringen Sie das Thema im Laufe der Zeit immer wieder in kleinen Schritten zur Sprache.

- Kommunizieren Sie wie ein Champion: Kryptographie ist von Natur aus technisch, aber ein Thema, das für die Ziele des Unternehmens von entscheidender Bedeutung ist. Beginnen Sie mit "wie können wir" statt mit "kann ich" (eine Ja/Nein-Falle), um Ihre Krypto-Strategie auf die Unternehmensziele abzustimmen.

- Bleiben Sie im tiefen Wasser: Der Umfang und die Geschwindigkeit der Kryptographie werden weiter zunehmen. Der Schlüssel zum Vorsprung liegt darin, sich ständig in die Lage zu versetzen, zu lernen. Planen Sie in Ihrem Kalender ununterbrochene Zeit ein (auch nur 30 Minuten), um zu lesen, zu beobachten und zu lernen, und zwar außerhalb Ihres Tagesgeschäfts.

Sichere PKI in DevOps (ohne Unterbrechung)

Nachdem wir die Eröffnungs-Keynotes hinter uns gebracht hatten, stürzten wir uns direkt auf eines der heißesten Themen auf unserer Agenda - DevOps.

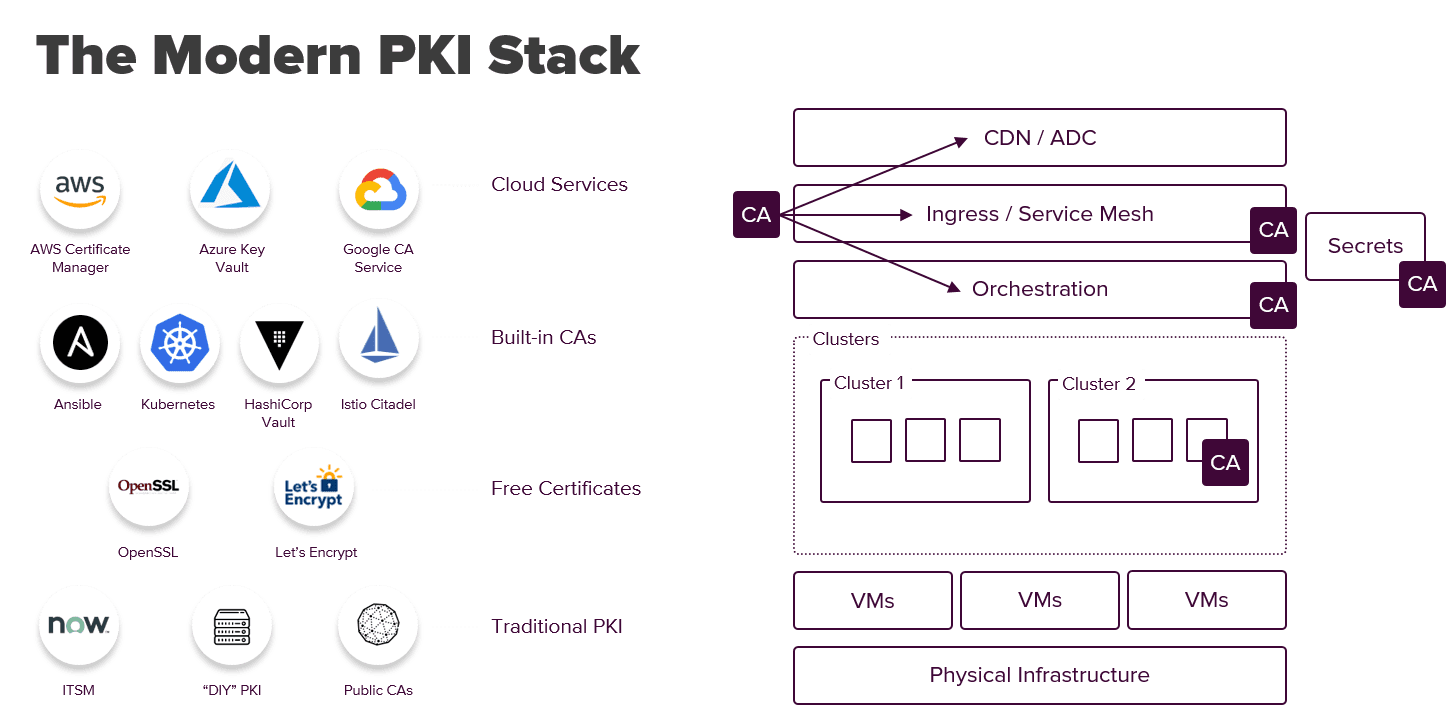

In dieser Sitzung erläuterten Shian Sung und Chris Paul, wie TLS und Code-Signatur-Zertifikate in die CI/CD-Pipeline passen und warum Sicherheitsteams sich mit ihren Kollegen abstimmen müssen, um sicherzustellen, dass jedes Zertifikat im modernen PKI-Stack vertrauenswürdig, konform und aktuell ist.

Hier sind nur einige der wichtigsten Erkenntnisse aus dieser Sitzung:

- Schränken Sie die Verwendung von Platzhalterzertifikaten und selbstsignierten Zertifikaten ein - erleichtern Sie Entwicklern den Zugriff auf Zertifikate aus konformen Quellen

- Vertrauen Sie nicht blind auf die in DevOps-Tools wie Istio, Kubernetes und HashiCorp Vault eingebetteten Funktionen zur Ausstellung von Zertifikaten.

- Verwenden Sie keine Krypto-Bibliotheken und -Algorithmen ohne einen Plan für die zukünftige Abschaffung

Sehen Sie sich hier die Aufzeichnung der Sitzung an und erfahren Sie alles über die Vor- und Nachteile der Verwendung von PKI in DevOps.

Zero Trust in der Fertigung neu denken IoT

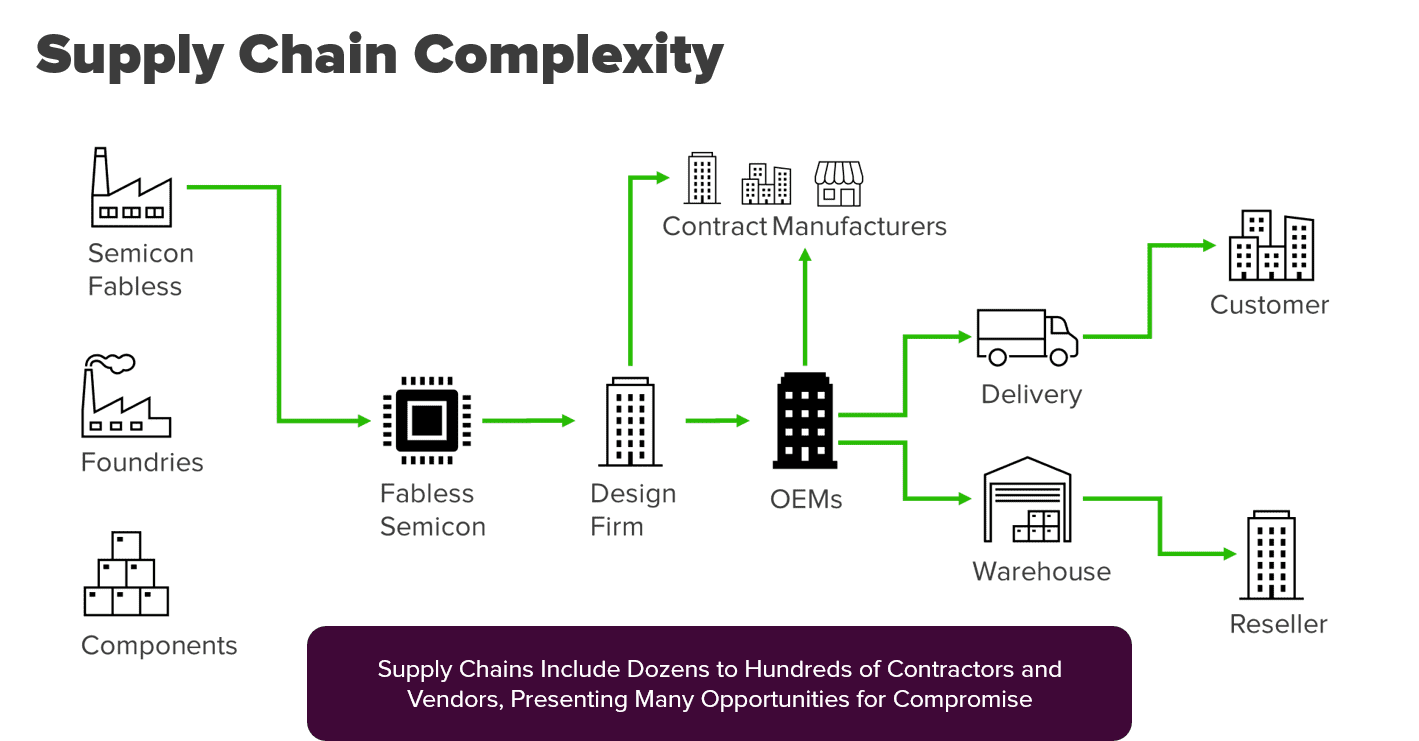

Wenn Sie dachten, dass die Sicherheit bei DevOps eine Herausforderung ist, dann sind die Lieferketten von IoT im Vergleich dazu schwindelerregend.

Zwischen Produktdesign, Firmware-Entwicklung und Herstellung ist ein Zero-Trust-Modell entscheidend für die Sicherung des Lebenszyklus von Geräten IoT . In dieser Sitzung erläuterten Ellen Boehm und Tomas Gustavsson, wie die Identität in Geräte eingebettet werden kann, wenn diese in nicht vertrauenswürdigen Umgebungen hergestellt und eingesetzt werden.

Wenn Sie IoT oder Firmware-Ingenieur sind, sollten Sie sich diese tiefgehende Sitzung nicht entgehen lassen.

Zügeln Sie Ihre schurkischen Admins

Es ist keine Überraschung, dass unsere nächste Sitzung, Reign in Your Rogue Admins: Best Practices für die Verwaltung von SSL/ TLS Zertifikaten auf der Tagesordnung von fast 70 % unserer Teilnehmer stand.

Trotz Fortschritten wie IoT und DevOps haben die meisten Unternehmen immer noch Schwierigkeiten, gängige Anwendungsfälle zu bewältigen, wie z. B. die Verwaltung von SSL Zertifikaten auf Webservern und Anwendungen.

In dieser Sitzung erörterten ehemalige "abtrünnige Admins", die zu PKI-Produktmanagern geworden sind, die wichtigsten Anforderungen an ein Zertifikatsverwaltungsprogramm, vom Aufbau eines Bestands bis hin zur Automatisierung und allem, was dazwischen liegt. Es ist die perfekte Sitzung für diejenigen, die gerade erst mit PKI und Zertifikatsmanagement beginnen.

(PKI-)Gesundheitscheck durchführen lassen

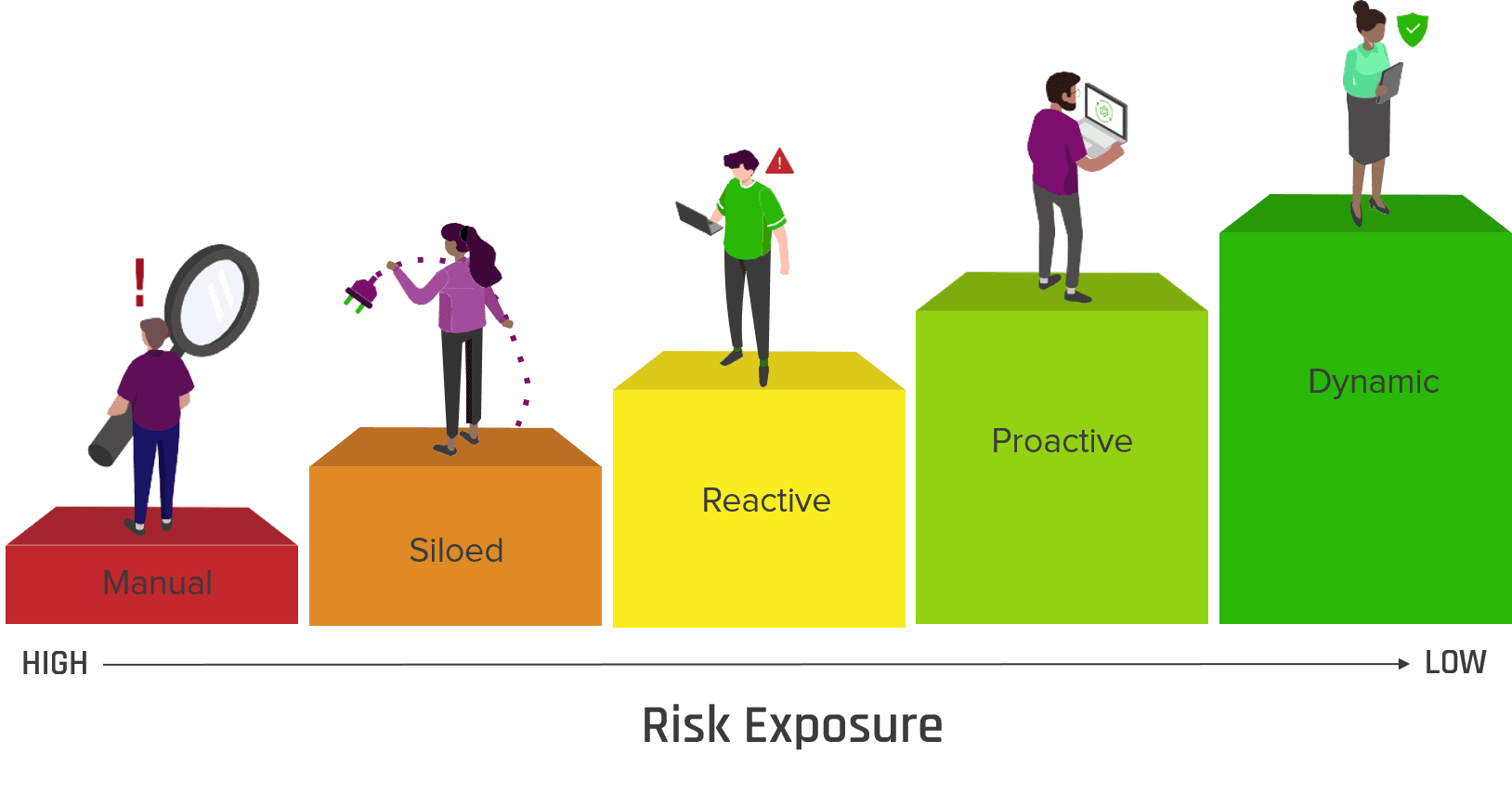

Für erfahrenere PKI-Experten und Nutzer der Plattform Keyfactor Command erläutern Brandon Tubandt, SVP of Operations and Customer Success, und Joseph Elbers, Customer Success Manager, das Keyfactor Reifegradmodell für das Zertifikatsmanagement und wie wir Kunden den Übergang von einer manuellen zu einer dynamischen Strategie ermöglichen.

Dieser Vortrag war bei den Fans sehr beliebt und ein Muss für unsere Kunden und alle, die derzeit Tools für das Zertifikatsmanagement evaluieren. Nehmen Sie sich 30 Minuten Zeit, um diese Sitzung hier anzusehen.

Mit Empathie führen

Gegen Ende des ersten Tages richteten wir unsere Aufmerksamkeit auf die Führung im Bereich der Cybersicherheit.

In dieser Diskussionsrunde sprachen Simon Hunt, EVP of Cybersecurity bei MasterCard, und Uri Lichtenfeld, Executive Director bei Morgan Stanley, über alles, von ihrer Führungsrolle bis hin zu Erkenntnissen über Cybersicherheit und Krypto-Agilität.

Es wurde viel behandelt, aber wenn es eine wichtige Erkenntnis gibt, dann ist es die Wichtigkeit, mit Empathie zu führen. Wie Simon sagt (Wortspiel beabsichtigt): "Ich habe meine Rolle als einfühlsame Führungskraft und die Notwendigkeit, ein ungleiches und geografisch verstreutes Team zusammenzuhalten, radikal unterschätzt."

Blick über den Tellerrand der Pandemie hinaus

Zum Abschluss des ersten Tages des Gipfels unterstrich Ann Johnson, CVP of Security, Compliance, and Identity bei Microsoft (und selbst ehemalige PKI-Administratorin), die Herausforderungen bei der Absicherung der größten Remote-Arbeitskräfte aller Zeiten.

Sehen Sie sich die Aufzeichnung an und erfahren Sie mehr über die Bedeutung eines Zero-Trust-Sicherheitsmodells in einer Remote-First-Welt, einschließlich der entscheidenden Bedeutung der Multi-Faktor-Authentifizierung und der Verwaltung von menschlichen und maschinellen Identitäten (z. B. TLS Zertifikate, Code-Signatur-Zertifikate, SSH-Schlüssel und Geheimnisse).

Kommen Sie am zweiten Tag zu noch mehr Sessions. Alles beginnt mit der perfekten Tasse Kaffee (und Kryptowährungen).