Wie man SSL Zertifikate überprüft und sicher bleibt

ZUM ABSCHNITT SPRINGEN

- Definition

- Was ist ein TLS ?

- Wie funktionieren die SSL Zertifikate?

- Verschiedene Arten von SSL Zertifikaten

- Wie prüft man SSL Zertifikate?

- Selbstsigniertes Zertifikat

- SSL einrichten

- Schritte zur Erneuerung eines SSL Zertifikats

- Wie kann ich abgelaufene digitale Zertifikate entfernen?

- Vorteile der Automatisierung von TLS

Definition

Ein TLS ist ein digitales Zertifikat, das die Authentizität einer Website bestätigt und die verschlüsselte Kommunikation zwischen dem Browser eines Benutzers und dem Server ermöglicht. TLS steht für Transport Layer Security, den modernen Nachfolger von SSL (Secure Sockets Layer), und ist das branchenübliche kryptografische Protokoll zur Sicherung von Daten bei der Übertragung. TLS 1.3, die neueste Version, bietet im Vergleich zu früheren Versionen verbesserte Sicherheit, geringere Latenzzeiten und stärkere Verschlüsselungsalgorithmen.

Anfang 2025 hat das Internet mit rund5,56 Milliarden Nutzern seine Reichweite weiter ausgebaut. Dieses Wachstum wird durch technologische Fortschritte wie 5G-Konnektivität, die Verbreitung mobiler Geräte und die zunehmende Verfügbarkeit vielfältiger Online-Inhalte vorangetrieben.

Das Internet durchdringt heute das tägliche Leben und bietet Dienste, die von der einfachen Bereitstellung von Inhalten und Videostreaming bis hin zu komplexen Arbeitsumgebungen und Finanzlösungen reichen. Unternehmen auf der ganzen Welt durchlaufen einen tiefgreifenden digitalen Wandel und machen Daten online zugänglicher als je zuvor.

Die Sensibilität und Vertraulichkeit dieser Daten ist jedoch nach wie vor von größter Bedeutung. Informationen, die persönliche und finanzielle Details beinhalten, müssen durch robuste Sicherheitsverfahren geschützt werden. Hier spielen die Protokolle Transport Layer SecurityTLS) und Secure Sockets LayerSSL) eine entscheidende Rolle bei der Sicherung und Verschlüsselung der Kommunikation über das Internet.

TLS der Industriestandard für die Sicherung von Websites, APIs und Online-Diensten, da wichtige Normungsgremien SSL seiner Schwachstellen auslaufen lassen. Mit der Weiterentwicklung der Bedrohungen TLS sich TLS durch Fortschritte wie die Post-Quanten-Kryptografie weiter anpassen, während SSL veraltet SSL .Derzeit gilt TLS .3 als Best Practice und ist einSprungbrett zu quantensicheren TLS .

Sie können leicht überprüfen, ob Ihre Verbindung sicher ist, indem Sie das TLS überprüfen, das von der Website, auf die Sie zugreifen, ausgestellt wurde. Es empfiehlt sich, nur mit Websites zu interagieren, die über ein gültiges TLS verfügen, da das Fehlen eines solchen auf eine weniger vertrauenswürdige oder unsichere Website hinweisen kann.

Wie überprüft man alsoHTTPS? TLS ganz einfachzu überprüfen, ob eine Website mit TLS gesichert ist. Jede Website, die das TLS verwendet, hat den HTTPS-Protokollspezifizierer in ihrer Webadresse. Während HTTP für HyperText Transfer Protocol steht, fügt das S den durch TSL bereitgestellten Sicherheitsaspekt hinzu. Überprüfen Sie also diese beiden Dinge, um festzustellen, ob eine Website TLS ist.

Der Name der Website sollte mit HTTPS beginnen, z. B. https://www.yoursitename.com.

Ausführliche Informationen über die Sicherheit der Website erhalten Sie, wenn Sie in der Adressleiste Ihres Browsers auf das Symbol für Website-Informationen/Vorhängeschloss klicken.

Für eine ausführliche Erklärung und ein tieferes Verständnis der TSL, wie sie funktioniert und warum sie so wichtig ist, lesen Sie bitte weiter.

Was ist ein TLS ?

Ein TLS ist ein digitales Zertifikat, das die Authentizität einer Website bestätigt und die verschlüsselte Kommunikation zwischen dem Browser eines Benutzers und dem Server ermöglicht. TLS steht für Transport Layer Security, den modernen Nachfolger von SSL (Secure Sockets Layer), und ist das branchenübliche kryptografische Protokoll zur Sicherung von Daten bei der Übertragung. TLS 1.3, die neueste Version, bietet im Vergleich zu früheren Versionen verbesserte Sicherheit, geringere Latenzzeiten und stärkere Verschlüsselungsalgorithmen.

Ein TLS dient als öffentlicher Schlüssel der Website und wird von einer vertrauenswürdigen Zertifizierungsstelle (CA) ausgestellt. Wenn ein Benutzer eine Verbindung zu einer Website herstellt, prüft sein Browser die Gültigkeit des Zertifikats, um sicher zu sein, dass die Website legitim ist und nicht von einem Betrüger stammt. Der private Schlüssel, der sicher auf dem Server aufbewahrt wird, arbeitet zusammen mit dem öffentlichen Schlüssel, um eine verschlüsselte Sitzung aufzubauen.

TLS 1.3 beseitigt veraltete kryptografische Algorithmen, verbessert die Vorwärtsverschlüsselung und rationalisiert den Handshake-Prozess, wodurch sichere Verbindungen schneller und widerstandsfähiger gegen Angriffe werden. Moderne Webbrowser und Server erzwingen die TLS , so dass alle ausgetauschten Daten vertraulich und vor Lauschangriffen, Man-in-the-Middle-Angriffen und unbefugtem Zugriff geschützt bleiben.

Wie funktionieren die SSL Zertifikate?

Ein SSL ist ein digitaler Ausweis, der von einer vertrauenswürdigen Zertifizierungsstelle ausgestellt wird und signalisiert, dass die Website legitim und sicher ist. Es ermöglicht eine verschlüsselte Kommunikation zwischen Ihrem Browser und dem Server und schützt sensible Daten - wie Passwörter, persönliche Informationen und Zahlungsdetails - vor Abhören und Manipulationen.

Herkömmliche TLS

Wenn Sie eine Website besuchen, sendet Ihr Browser eine Anfrage an den Webserver. Der Server verarbeitet diese Anfrage und gibt die entsprechende Antwort zurück. Diese Interaktion mag zwar einfach erscheinen, ist aber anfällig für Man-in-the-Middle-Angriffe (MITM), wenn sie nicht ordnungsgemäß gesichert ist. Ein böswilliger Akteur könnte die Daten während der Übertragung abfangen und vertrauliche Informationen auslesen.

Wenn Sie sich beispielsweise bei Ihrem Online-Banking-Portal anmelden und jemand diesen Datenverkehr abfängt, können Ihre Anmeldedaten offengelegt werden, was zu Identitätsdiebstahl oder finanziellen Verlusten führen kann.

TLS verhindert dies, indem die Daten verschlüsselt werden. Selbst wenn ein Angreifer den Datenverkehr abfängt, erscheint der verschlüsselte Inhalt als unverständliches Kauderwelsch, es sei denn, er verfügt über den richtigen Entschlüsselungsschlüssel.

SSL verwendet eine asymmetrische Verschlüsselung während der ersten Verbindung mit einem öffentlich-privaten Schlüsselpaar:

- Der Server besitzt den privaten Schlüssel.

- Der Client (Browser) erhält den öffentlichen Schlüssel, den er zur Verschlüsselung der Daten verwendet.

- Nur der Server kann die Daten mit seinem privaten Schlüssel entschlüsseln.

Dieser Vorgang wird als TLS bezeichnet und umfasst Folgendes:

- Schlüsselvereinbarung und -austausch (Erstellung von Sitzungsschlüsseln für die symmetrische Verschlüsselung)

- Datenverschlüsselung (mit Sitzungsschlüsseln)

- Server-Authentifizierung (Überprüfung der Identität des Servers und der Integrität der Daten)

Die Zukunft der Verschlüsselung: Vorbereitungen für Post-Quantum

Während die derzeitigen TLS gegen klassische Computer sicher sind, sind sie nicht dafür ausgelegt, Angriffen von Quantencomputern standzuhalten. Ein ausreichend leistungsfähiger Quantencomputer könnte herkömmliche Verschlüsselungsalgorithmen brechen, insbesondere diejenigen, die beim Schlüsselaustausch während des TLS verwendet werden.

Dies hat zu einer wachsenden Besorgnis über HNDL-Angriffe (Harvest Now, Decrypt Later) geführt, bei denen Angreifer den verschlüsselten Datenverkehr heute aufzeichnen, um ihn in der Zukunft zu entschlüsseln, sobald Quantenkapazitäten zur Verfügung stehen, so dass die aktuellen Daten für die eindringende Technologie anfällig sind.

Um sich gegen diese Bedrohung zu schützen, geht die Branche zur Post-Quantum-Kryptographie (PQC) über. In künftigen Versionen von TLS wird der Handshake-Prozess traditionelle Schlüsselaustauschalgorithmen wie RSA durch Schlüsselkapselungsmechanismen (KEMs) ersetzen. KEMs sind kryptografische Primitive, die als Teil der neuen Standards, die von Organisationen wie dem NIST und der IETF entwickelt werden, quantenresistent sein sollen.

Die Migration zu PQC-kompatiblen Zertifikaten und Infrastrukturen ist entscheidend für die langfristige Vertraulichkeit von Daten. Da quantensichere Algorithmen fertiggestellt und in Protokolle wie TLS 1.3 und darüber hinaus integriert werden, müssen Unternehmen ihre Systeme proaktiv aktualisieren, um PQC neben klassischen Algorithmen in einem hybriden Modell einzubinden, das sowohl sofortigen Schutz als auch zukünftige Ausfallsicherheit bietet.

Sehen Sie sich die Keyfactor in Aktion an und entdecken Sie, wie Sie jede Maschinenidentität finden, kontrollieren und automatisieren können.

Verschiedene Arten von SSL Zertifikaten

SSL können anhand von zwei Hauptkriterien kategorisiert werden: der Anzahl der gesicherten Domänen und dem Grad der von der Zertifizierungsstelle durchgeführten Validierung.

Basierend auf dem Anwendungsbereich

- Einzelnes Domänenzertifikat– Sichert einen vollqualifizierten Domänennamen (FQDN), z. B.www.example.com. Es deckt keine Subdomänen oder andere Domänen ab.

- Wildcard-Zertifikat– Sichert eine einzelne Domain und alle ihre Subdomains. Ein Wildcard-Zertifikat für*.example.comdeckt beispielsweiseblog.example.com,mail.example.com usw. ab.

- Multi-Domain-Zertifikat (SAN-Zertifikat)– Unterstützt mehrere nicht miteinander verbundene Domains mit einem einzigen Zertifikat. Ein einziges SAN-Zertifikat kann beispielsweiseexample.com,example.net undanotherdomain.org sichern.

Basierend auf der Validierungsstufe

Während alle TLS das gleiche Maß an Verschlüsselung bieten, unterscheidet sich der von der Zertifizierungsstelle durchgeführte Validierungsprozess und wirkt sich direkt auf den Grad des Vertrauens und die im Zertifikat angezeigten Informationen aus.

- Domain Validated (DV)-Zertifikat– Die Zertifizierungsstelle überprüft, ob der Antragsteller Eigentümer oder Verwalter der Domain ist. Dies ist die grundlegendste und schnellste Validierungsart, die in der Regel innerhalb weniger Minuten ausgestellt wird. Es werden keine Unternehmensdaten überprüft oder angezeigt, daher eignen sich DV-Zertifikate eher für private oder interne Websites als für kommerzielle oder öffentlich zugängliche Unternehmenswebsites.

- Organization Validated (OV)-Zertifikat– Die Zertifizierungsstelle überprüft die Domain und die rechtliche Existenz der Organisation. Die Details der Organisation sind im Zertifikat enthalten, wodurch es glaubwürdiger ist als ein DV-Zertifikat. OV-Zertifikate werden für kommerzielle Websites und Anwendungen empfohlen, die Benutzerdaten erfassen.

- Extended Validation (EV)-Zertifikat– Dies ist die höchste Stufe der Zertifikatsvalidierung. Die Zertifizierungsstelle führt eine eingehende Überprüfung der Organisation durch, einschließlich der Überprüfung ihrer rechtlichen, physischen und operativen Existenz. Der Antrag muss von der Organisation selbst gestellt werden. EV-Zertifikate unterliegen den 2007 festgelegten EV-Richtlinien des CA/Browser Forum (CABF). Browser zeigen häufig erweiterte visuelle Indikatoren (z. B. den Namen der Organisation) an, wenn EV-Zertifikate verwendet werden, um den Benutzern ein höheres Maß an Vertrauen zu signalisieren.

Wenn Sie sowohl den Geltungsbereich der Domäne als auch die Validierungsstufe kennen, können Sie das richtige Zertifikat auswählen, das dem Zweck Ihrer Website, dem Risikoprofil und den Vertrauensanforderungen der Benutzer entspricht. Höhere Validierungsstufen weisen auf eine größere Glaubwürdigkeit hin, was für Unternehmen, die mit sensiblen Daten oder Finanztransaktionen arbeiten, entscheidend sein kann.

Was ist der Unterschied zwischen SSL und TLS?

Transport Layer SecurityTLS) ist der moderne Standard für die Sicherung von Datenübertragungen über das Internet. TLS wird zwar oft neben SSL erwähnt, ist aber nicht nur eine neuere Version, sondern ein sichereres, effizienteres und aktiv gepflegtes Protokoll, das SSL in der Praxis vollständig ersetzt hat.

Ursprünglich von Netscape im Jahr 1994 entwickelt, legte SSL den Grundstein für die verschlüsselte Webkommunikation. Aufgrund schwerwiegender Sicherheitslücken und Einschränkungen wurde SSL jedoch veraltet. Die letzte Version, SSL 3.0, wurde offiziell aus dem Verkehr gezogen, und 1999 wurde TLS als sein Nachfolger eingeführt. Seitdem hat TLS mehrere Verbesserungen erfahren, wobei die neueste VersionTLS 1.3) 2018 veröffentlicht wurde.

Obwohl die Begriffe SSL und TLS in der Umgangssprache und bei Produktbezeichnungen immer noch synonym verwendet werden, ist TLS das heute tatsächlich verwendete Protokoll.

Hauptunterschiede zwischen SSL und TLS

Beide Protokolle zielen auf eine sichere, authentifizierte Kommunikation ab, wobei TLS SSL in einigen wichtigen Punkten übertrifft:

- Verschlüsselungssuiten–TLS stärkere, modernere Verschlüsselungsalgorithmen wie AES und ChaCha20, wodurch Sicherheit und Leistung verbessert werden.

- Warnmeldungen–TLS detailliertere und spezifischere Fehlermeldungen, wodurch die Fehlerbehebung und die Übersichtlichkeit gegenüber den allgemeinen Warnmeldungen SSLverbessert werden.

- Protokollierung–TLS HMAC (Hash-Based Message Authentication Code) für die Datenintegrität, was sicherer ist als das von SSL verwendete grundlegende MAC-Format.

- Handshake-Prozess–TLS den Handshake-Mechanismus, um Geschwindigkeit und Sicherheit zu verbessern. Im Gegensatz zu SSL TLS Hashes über die Handshake-Nachrichten selbst und bietet so eine bessere Authentifizierung.

- Nachrichtenauthentifizierung–TLS auf einer Hash-basierten Authentifizierung unter Verwendung von HMAC, während SSL weniger robuste Techniken unter Einbeziehung von Schlüsseldaten SSL .

Warum TLS heute wichtig ist

Alle modernen Browser, APIs und Internet-Dienste verwenden TLS und nicht SSL. Die wichtigsten Normungsgremien und Browserhersteller haben die SSL aufgrund der Sicherheitslücken vollständig eingestellt.

Wenn Sie eine sichere Kommunikation implementieren - sei es für eine Website, einen E-Mail-Server oder einen Cloud-Dienst - sollten Sie immer TLS verwenden. Wenn Sie weiterhin auf SSL verweisen, ist dies größtenteils eine Frage der alten Namensgebung und nicht der besten Praxis.

Da sich das Internet weiterentwickelt, um mit neuen Bedrohungen, einschließlich Quantencomputern, fertig zu werden, wird sich TLS weiter anpassen und Post-Quantum-Kryptografie und effizientere Handshake-Mechanismen einbeziehen. Wie bereits erwähnt, haben die wichtigsten Normungsgremien und Browser-Anbieter SSL vollständig abgeschafft, so dass es ein Protokoll der Vergangenheit ist.

Wie prüft man SSL Zertifikate?

Mit allen modernen Browsern können Sie schnell überprüfen, ob eine Website durch die Verschlüsselung SSL gesichert ist oder nicht. Der einfachste Weg, um festzustellen, ob eine Website SSL verschlüsselt ist oder nicht, ist die Überprüfung ihrer URL. Die URL der Website sollte mit HTTPS beginnen.

Wenn Sie mehr über die Sicherheitsmerkmale der Website erfahren möchten, klicken Sie auf das Vorhängeschloss-Symbol in der Nähe der Adressleiste, um weitere Informationen über die Details des Zertifikats der Website SSL zu erhalten.

Wo findet man also SSL auf dem Server? Um detaillierte SSL in gängigen Browsern wie Chrome und Firefox anzuzeigen, können Sie die folgenden Schritte ausführen:

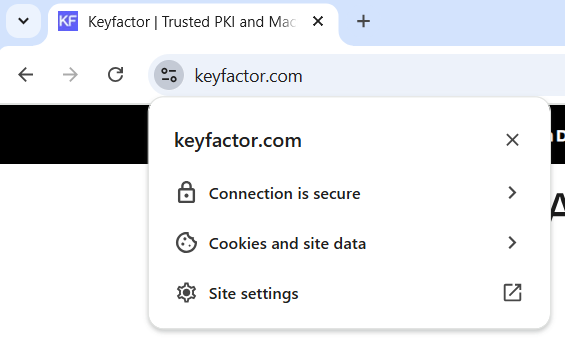

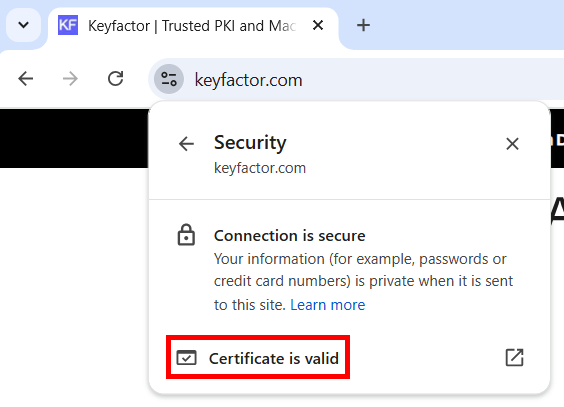

- Klicken Sie auf das Vorhängeschloss-Symbol in der Adressleiste des Browsers. So sieht es zum Beispiel für keyfactor.com aus

- Klicken Sie auf das Pop-up-Fenster des Zertifikats und überprüfen Sie die Zertifikatsdetails wie das Ablaufdatum und die Gültigkeitsdauer.

- Bei erweiterten Validierungszertifikaten werden weitere Informationen angezeigt, z. B. die Identifikationsdaten der Organisation. Bei anderen Arten von Zertifikaten werden die Angaben zur Zertifizierungsstelle nur im unteren Teil des Pop-ups angezeigt.

- Um detailliertere Informationen über das SSL zu erhalten, z. B. die Zertifikatshierarchie, klicken Sie auf die entsprechende(n) Registerkarte(n), z. B. "Details".

Woher wissen Sie, ob Sie ein SSL Zertifikat haben?

Wenn Sie eine Website besitzen und Ihr SSL -Zertifikat überprüfen möchten, ist es am einfachsten, in Ihrem Dashboard nach einem genehmigten, von einer CA ausgestellten Zertifikat zu suchen. Wenn Sie mehrere SSL Zertifikate für Ihre Website installiert haben, können Sie diese mit einer der beiden folgenden Methoden ausfindig machen.

Windows-Zertifikatsmanager-Tool

SSL oder -Scanner, wie beispielsweise das von Keyfactor, werden verwendet, um Ihr gesamtes Netzwerk zu scannen und alle installierten Zertifikate zu finden.

- Sie können auch dasWindows-Zertifikat-Manager-Toolverwenden, wenn Sie die Windows Server-Umgebung nutzen.

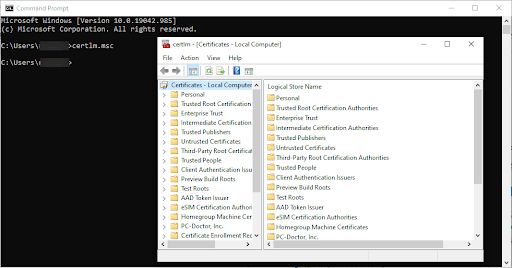

- Um die auf Ihrem lokalen Gerät gespeicherten Zertifikate anzuzeigen, starten Sie das Tool„Zertifikatsmanager“.

Öffnen Sie dazu die Command , geben Siecertlm.msc ein unddrücken Sie die Eingabetaste.

- Sie können alle auf Ihrem Computer gespeicherten Zertifikate auf der linken Seite anzeigen und das Verzeichnis erweitern, um genauere Informationen zu einem Zertifikat zu erhalten.

- Für Zertifikate, auf die der aktuelle Benutzer zugreifen kann, starten Sie dasZertifikatsverwaltungstool, indem Sie in einer Command „certmgr.msc“eingeben.

Zertifikatsspeicher

Wenn Sie kein Tool verwenden, können Sie die installierten Zertifikate manuell in den Zertifikatspeichern suchen und finden. Zertifikatspeicher sind Container innerhalb der Serverumgebung, die alle Ihre Zertifikate enthalten. Je nach Art der gespeicherten Zertifikate können Zertifikatspeicher wie folgt klassifiziert werden:

- Persönlich - Diese Speicher enthalten Zertifikate mit privaten Schlüsseln

- Vertrauenswürdige Stammzertifizierungsstellen - Alle Zertifikate von Drittanbietern und von Kundenorganisationen werden hier gespeichert.

- Zwischenzertifizierungsstellen - Dazu gehören die an untergeordnete CAs ausgestellten Zertifikate.

Wenn Sie einen Windows Server verwenden, können Sie mit den folgenden Schritten auf den Zertifikatsspeicher zugreifen:

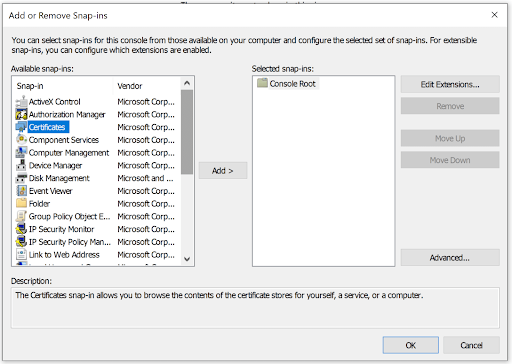

- Öffnen Sie dieMMC (Microsoft Management Console), indem Siein einerCommand „MMC“eingeben.

- Klicken Sie auf„Datei“ und wählen Sie dann„Snap-In hinzufügen/entfernen...“.

- Es wird eine Liste mit Snap-Ins angezeigt. Wählen Sie„Zertifikate“aus der Liste aus und klicken Sie dann auf„Hinzufügen >“.

- Wählen Sie„Computerkonto“ und klicken Sie auf„Weiter >Fertig stellen“. Wenn Sie die mit Ihrer Identität verknüpften Zertifikate anzeigen möchten, hätten Sie stattdessen „Mein Benutzerkonto“ ausgewählt.

- Klicken Sie anschließend auf„OK“, um zur Snap-In-Seite zurückzukehren.

Um ein bestimmtes Zertifikat im MMC-Snap-In anzuzeigen, doppelklicken Sieimlinken Bereich auf„Zertifikate (lokaler Computer)“und erweitern Sie dann einen Zertifikatspeicher, um die Zertifikate anzuzeigen, z. B.„Persönlich > Zertifikate“. Die verfügbaren Zertifikate aus dem ausgewählten Zertifikatspeicher werden im mittleren Bereich des Fensters angezeigt.

Um das Zertifikat anzuzeigen, doppelklicken Sie darauf. Es erscheint ein Zertifikatsfenster, in dem die verschiedenen Eigenschaften des ausgewählten Zertifikats angezeigt werden, z. B. die Gültigkeitsdauer, das Ablaufdatum, der Pfad und alle zugehörigen Details zum privaten Schlüssel.

Ist mein SSL Zertifikat gültig?

Alle SSL haben eine begrenzte Gültigkeitsdauer mit einem festgelegten Ablaufdatum. Bei Erreichen des Ablaufdatums wird das Zertifikat als ungültig betrachtet.

Historisch gesehen haben die meisten SSL eine Lebensdauer von einem bis drei Jahren. Heute beträgt die maximal zulässige Lebensdauer 397 Tage. Das CA/Browser Forum, ein freiwilliger Zusammenschluss von Zertifikatsausstellern und Anbietern von software anderen Anwendungen, die Zertifikate verwenden (Zertifikatsnutzer), hat jedoch offiziell einen Antrag zurÄnderung der TLS verabschiedet, um die maximale Lebensdauer auf nur 47 Tage zu reduzieren. Damit wird dem allgemeinen Trend in der Branche Rechnung getragen, die Flexibilität der Zertifikatsverwaltung als Kernelement des täglichen PKI-Betriebs zu erhöhen.

In den meisten Fällen wird ein Zertifikat ersetzt, wenn es sich seinem Ablaufdatum nähert. Bestimmte Umstände wie die Heartbleed-Schwachstelle, die Veraltung von SHA-1, Unternehmensfusionen oder Änderungen der Sicherheitsrichtlinien können jedoch eine frühere Neuausstellung von Zertifikaten erforderlich machen. Da die Lebensdauer von Zertifikaten immer kürzer wird, müssen Unternehmen automatisiertere, flexiblere Ansätze anwenden, um PKI in großem Umfang zu verwalten und Serviceunterbrechungen zu vermeiden.

Wie prüft man SSL Zertifikate in Windows?

Umzu überprüfen, ob ein SSL installiert ist, können Sie das Tool „Zertifikatmanager“ verwenden und dessen Gültigkeitsdauer überprüfen. Eine weitere Alternative ist die Verwendung desWindows Sysinternals-Dienstprogramms „sigcheck“, um TLS zu überprüfen. Laden Sie das Dienstprogramm herunter und führen Sie es mit dem command „sigcheck -tv“ aus. Daraufhin werden alle vertrauenswürdigen Microsoft-Stammzertifikatslisten aufgelistet.

Selbstsigniertes Zertifikat

Bevor Sie ein SSL installieren, müssen Sie sicherstellen, dass Sie über gültige Zertifikate verfügen, die von einer Zertifizierungsstelle ausgestellt wurden. Dazu müssen Sie eine CSR generieren. CSR steht für„Certificate Signing Request“ (Zertifikatssignierungsanforderung) und bezeichnet den Vorgang, mit dem Sie einen Antrag auf Erhalt eines SSL von einer Zertifizierungsstelle stellen.

Ein CSR besteht aus einem öffentlichen Schlüssel und anderen Angaben, die zur Überprüfung Ihrer Identität erforderlich sind. Sie müssen Informationen wie den Distinguished Name (DN), den Common Name (CN) und den vollqualifizierten Domänennamen (FQDN) für Ihre Website, die das Zertifikat benötigt, angeben.

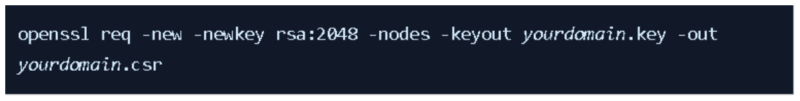

Erstellen einer CSR mit Open SSL (plattformübergreifend):

- Führen Sie die folgende command in Ihrem Terminal aus

openssl req -out testsite.csr -new -newkey rsa:2048 -nodes -keyout testsite.key

- Möglicherweise werden Sie nach einem optionalen Kennwort gefragt, und Sie können ein Kennwort zum Schutz Ihres privaten Schlüssels angeben. Diese command erstellt einen CSR mit dem Namen testsite.csr und einen 2048-Bit-Schlüssel mit dem Namen testsite.key.

Erstellen einer CSR mit certreq unter Windows:

Wenn Sie eine Windows-Umgebung verwenden, können Sie eine CSR mit dem integrierten certreq-Tool erstellen:

- Erstellen Sie eine INF-Datei mit folgendem Inhalt

[Version]

Signatur="$Windows NT$"

[NewRequest]

Betreff = "CN=www.yourdomain.com, O=Ihre Organisation, L=Stadt, S=Bundesland, C=Land"

SchlüsselSpec = 1

Schlüssellänge = 2048

Exportierbar = TRUE

MachineKeySet = TRUE

SMIME = FALSE

PrivateKeyArchive = FALSE

UserProtected = FALSE

UseExistingKeySet = FALSE

AnbieterName = "Microsoft RSA SChannel Cryptographic Provider"

AnbieterTyp = 12

AnfrageTyp = PKCS10

KeyUsage = 0xa0

[Erweiterungen]

2.5.29.17 = "{Text}"

_fortsetzen_ = "dns"

_continue_ = "dns.com"

- Führen Sie den folgenden command in einer Command aus:

certreq -new anfrage.inf anfrage.csr

Dadurch wird die Datei „request.csr“ erstellt. Sie können diese CSR nun einreichen, um signierte Zertifikatsdateien von einer gültigen Zertifizierungsstelle anzufordern. Nach der erforderlichen Domain- und Unternehmensvalidierung erhalten Sie von der Zertifizierungsstelle drei Dateien: den privaten Schlüssel, die Zertifikatsdatei und die Zwischenzertifikatsdatei, mit denen Sie SSL Ihrem Server installieren können. Die Dateien können auch in einer einzigen PKCS#12-.pfx-Dateizusammengefasst werden, für deren Installation ein Passwort erforderlich ist.

Selbstsigniertes Zertifikat Vs. CA-signierte Zertifikate

CA-signierte Zertifikate sind der empfohlene und vertrauenswürdige Weg, um SSL zu implementieren, aber Sie können bei Bedarf auch selbst signierte Zertifikate verwenden. Dies führt jedoch zu Warnmeldungen in den Browsern, da es nicht als von einer vertrauenswürdigen Quelle stammend angesehen wird.

Verwenden Sie selbstsignierte Zertifikate, wenn Sie nicht mit sensiblen Daten arbeiten oder wenn Ihr Zielpublikum eine geschlossene Gruppe ist. Wenn Sie eine E-Commerce-Website betreiben oder ein hohes Verkehrsaufkommen haben, sind CA-signierte Zertifikate die beste Wahl.

- Um ein selbstsigniertes SSL -Zertifikat zu erstellen, können Sie die folgende command in Ihrer Serverumgebung ausführen:

openssl x509 -signkey testsite.key -in testsite.csr -req -days 365 -out testsite.crt

- Diese command generiert eine Zertifikatsdatei mit dem Namen testsite.com.crt aus der eingegebenen CSR-Datei.

SSL einrichten

SSL Zertifikat in Linux einstellen

Wenn Sie eine Linux-Serverumgebung verwenden, hängt die Installation eines SSL sowohl vom Betriebssystem als auch vom verwendeten Server ab.

Apache-Webserver

Nachdem Sie Ihre Zertifikatsdateien von der Zertifizierungsstelle (CA) erhalten haben, sollten Sie diese haben:

- Eine Zertifikatsdatei (z. B. ServerCertificate.crt)

- Eine private Schlüsseldatei (z. B. yoursite.key)

- Eine Zertifikatskette oder Bündeldatei (z. B. ChainBundle.crt)

Der Speicherort Ihrer Apache-Konfigurationsdateien kann je nach Distribution variieren:

- Ubuntu/Debian:

/etc/apache2/apache2.confoderssl.conf

- Red Hat/Alma Linux/CentOS

/etc/httpd/conf/httpd.confoder/etc/httpd/conf.ssl.conf

You can include your certificate entries in the relevant <VirtualHost*:443> block:

<VirtualHost *:443>

DokumentRoot /var/www/html

ServerName testcertificates.com

SSLEngine EIN

SSLCertificateFile /etc/apache/ssl.crt/ServerCertificate.crt

SSLCertificateKeyFile /etc/apache/key.crt/yoursite.key

SSLCertificateChainFile ssl.crt/ChainBundle.crt

</VirtualHost>

Um die Konfiguration zu überprüfen:

sudo apachectl configtest

Starten Sie dann den Apache neu:

Ubuntu: sudo systemctl restart apache2

RHEL/Alma Linux: sudo systemctl restart httpd

Für NGINX-Webserver

Wenn Sie NGINX verwenden (aus Leistungsgründen bei vielen Linux-Distributionen üblich), unterscheidet sich der Vorgang geringfügig. Bei NGINX müssen das Zertifikat und die Kette in einer Datei kombiniert werden:

- Kombinieren Sie Ihr Zertifikat und das CA-Bündel:

cat ServerCertificate.crt ChainBundle.crt > fullchain.pem

- Ändern Sie Ihren NGINX-Serverblock:

Server {

443 ssl abhören;

server_name testcertificates.com;

sslssl.pem;

sslssl.key;

root /var/www/html;

}

- Testen Sie die Konfiguration:

sudo nginx -t

- Starten Sie NGINX neu:

sudo systemctl neu starten nginx

Überprüfung

Sobald der Server neu gestartet ist, testen Sie Ihre SSL , indem Sie Ihre Website in mehreren Browsern aufrufen und auf das HTTPS-Schloss-Symbol achten. Wenn Probleme auftreten, überprüfen Sie, ob die Zertifikatsdateien mit dem privaten Schlüssel und der Domain übereinstimmen, und wenden Sie sich bei Bedarf an Ihre Zertifizierungsstelle.

SSL Zertifikat in Windows einstellen

Im Folgenden werden die Schritte zur Installation von SSL in einem Windows Server 2022 mit Microsoft IIS 10 beschrieben.

- Halten Sie Ihr Zertifikat, Ihren privaten Schlüssel und Ihre Zertifikatskette oder Bundle-Dateien bereit. Diese erhalten Sie von der Zertifizierungsstelle für Ihre Domain. Wenn möglich, lassen Sie sich diese als einzelne PKCS#12.pfx-Dateiaushändigen, um den Import zu vereinfachen. Stellen Sie sicher, dass Sie das entsprechende Passwort für die Installation haben. Bei Bedarf können Sie die Dateien mit OpenSSL mit dem folgenden command in diesem Format zusammenführen:

openssl pkcs12 -export -out combined.pfx -inkeyyoursite.key-inServerCertificate.crt-certfileChainBundle.crt

- Starten Sieden IIS-Manager, indem Sie auf die Schaltfläche„Start“klicken,„iis“eingebenund„Internetinformationsdienste (IIS)-Manager“ auswählen. Sie können auch dieWindows-Taste + Rdrücken,„inetmgr“eingebenund auf„OK“ klicken. Doppelklicken Sie imMenübaum „Verbindungen“im linken Fensterbereich auf den Servernamen unter„Startseite“.

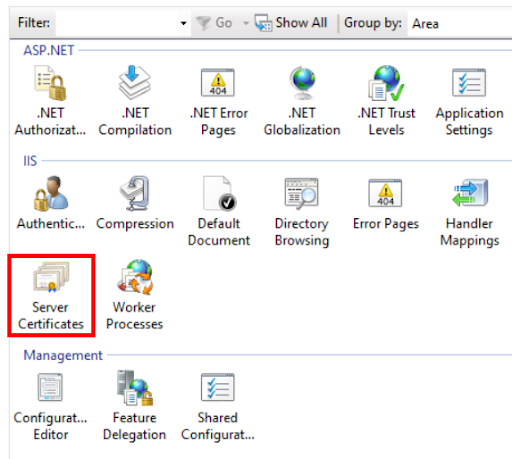

- Doppelklicken Sie auf der Startseite des Servers im mittleren Bereich unter demAbschnitt „IIS“ auf„Serverzertifikate“.

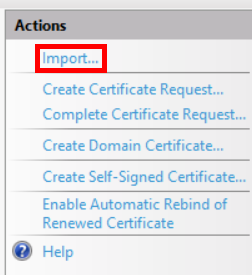

- Klicken Sie im Menü„Aktionen“im rechten Fensterbereich auf„Importieren…“.

- Suchen Sie Ihre Zertifikatsdatei im Format .pfxund laden Sie sie hoch. Geben Sie das Passwort ein und ändern Sie den Zertifikatsspeicher von„Persönlich“zu„Webhosting“, wennSie mehr als 30 verschiedene Zertifikate laden möchten. Deaktivieren Sie das Kontrollkästchen, wenn Sie nicht möchten, dass das Zertifikat mit dem privaten Schlüssel aus dem Zertifikatsspeicher exportiert wird. Klicken Sie auf„OK“, um das SSL zu speichern. Es sollte nun in derListe der Serverzertifikate verfügbar sein.

- Um das installierte Zertifikat mit Ihrer Website zu verknüpfen, doppelklicken Sie imMenübaum „Verbindungen“unter dem Servernamenauf „Websites“. Doppelklicken Sie auf der Startseite„Websites“im mittleren Bereich auf die Website, die Sie mit dem SSL verknüpfen möchten.

- Klicken Sie im rechten Fensterbereich unter dem Menü„Aktionen“auf„Bindungen…“und wählen Sie dann imFenster „Site-Bindungen“ die Schaltfläche„Hinzufügen…“.

- Definieren Sie die folgenden Begriffe::

- Typ - HTTPS

- IP-Adresse - Alle nicht zugewiesenen oder wählen Sie aus den verfügbaren IP-Adressen diejenige aus, die korrekt auf den Standort zutrifft

- Port als 443 (Standard) oder auf den Port, auf den Ihr SSL -Datenverkehr hört

- SSL - der freundliche Name des gerade installierten SSL

- Klicken Sie auf„Anzeigen“, umdie Details zu überprüfen, und dann auf„OK“, umdie Bindung abzuschließen.

Schritte zur Erneuerung eines SSL Zertifikats

Wie bereits erwähnt, hat jedes SSL ein Ablaufdatum. Nach dessen Ablauf zeigen Browser beim Aufrufen der Website Warnmeldungen an.Ein abgelaufenes SSL ist eine Sicherheitslücke, die Sie rechtzeitig beheben müssen. Um Sicherheitsprobleme und eine möglicherweise niedrige Vertrauenswürdigkeit aufgrund eines abgelaufenen SSL zu vermeiden, müssen Sie diese rechtzeitig erneuern.

Das Verfahren ist ähnlich wie bei der Ausstellung eines neuen SSL Zertifikats.

- Erzeugen einer CSR (Certificate Signing Request)

- Wählen Sie Ihr SSL Zertifikat aus und geben Sie die erforderlichen Details wie die gewünschte Gültigkeitsdauer und andere Details ein und senden Sie es an die CA.

- Sie erhalten dann neue Zertifikatsdateien, die Sie auf Ihrem Server verwenden können.

- Für die Erneuerung von SSL Zertifikaten müssen Sie dieselben Verfahren durchlaufen, die Sie für die Beantragung eines neuen SSL Zertifikats durchgeführt haben. Dabei kann es sich um eine Domänenvalidierung, eine Organisationsvalidierung und andere Überprüfungen handeln, die für die Zertifikatsstufe, die Sie bei der CA beantragen, erforderlich sind.

So erstellen Sie ein neues selbstsigniertes Zertifikat mit dem IIS-Manager in Windows und erneuern ein CA-Zertifikat

- Starten Sie denIIS-Manager, indem Sie auf die Schaltfläche„Start“klicken,„iis“eingebenund„Internetinformationsdienste (IIS)-Manager“ auswählen. Sie können auch dieWindows-Taste + Rdrücken,„inetmgr“eingebenund auf„OK“ klicken.

- Doppelklicken Sie im Menübaum„Verbindungen“im linken Fensterbereich auf den Servernamen unter„Startseite“.

- Doppelklicken Sie auf der Startseite des Servers im mittleren Bereich unter demAbschnitt „IIS“ auf„Serverzertifikate“.

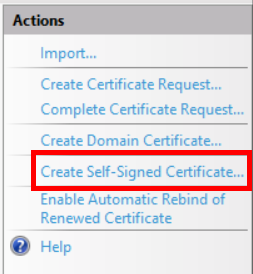

Klicken Sie im Menü„Aktionen“im rechten Fensterbereich auf„Selbstsigniertes Zertifikat erstellen...“.

- Legen Sie einen benutzerfreundlichen Namen fest und ändern Sie den Zertifikatsspeicher von„Persönlich“zu„Webhosting“, wennSie mehr als 30 verschiedene Zertifikate laden möchten. Klicken Sie auf„OK“.

- Mit diesen Schritten erstellen Sie ein selbstsigniertes Zertifikat, das ein Jahr lang gültig ist und das Sie in derListe„Serverzertifikate“finden.Nun können Sie das Zertifikat wie in den vorherigen Schritten beschrieben an Ihre Website binden.

- Als letzten Schritt fügen Sie Ihr selbstsigniertes Zertifikat zu Ihrem Vertrauenswürdige Root-Zertifizierungsstellen.

- Öffnen Sie dieMMC (Microsoft Management Console), indem Sieineiner Command „MMC“eingeben.

- Klicken Sie auf„Datei“und wählen Sie dann „Snap-Inhinzufügen/entfernen…“.

- Es wird eine Liste mit Snap-Ins angezeigt. Wählen Sie„Zertifikate“aus der Liste aus und klicken Sie dann auf„Hinzufügen >“.

- Wählen Sie„Computerkonto“ aus und klicken Sie auf„Weiter“ >„Fertig stellen“.

- Klicken Sie auf„OK“, und Sie werden zurück zur Snap-In-Seite weitergeleitet.

- Doppelklicken Sie im linken Fensterbereich auf„Zertifikate (lokaler Computer)“. Doppelklicken Sie auf den Zertifikatspeicher und erweitern Sie ihn, um das selbstsignierte Zertifikat anzuzeigen, das Sie gerade unter„Persönlich > Zertifikate“ erstellt haben. Kopieren Sie das selbstsignierte Zertifikat in denOrdner „Vertrauenswürdige Stammzertifizierungsstellen > Zertifikate“.

Wie kann ich abgelaufene digitale Zertifikate entfernen?

Wie bereits erwähnt, haben alle SSL Zertifikate ein Verfallsdatum, nach dem sie als ungültig gelten und die Browser Sicherheitswarnungen ausgeben. Sie können Ihre SSL Zertifikate erneuern oder sie entfernen und Ihre Website als normale HTTP-Website ohne die zusätzliche Sicherheitsschicht betreiben.

Hier sind die Schritte zum Entfernen eines abgelaufenen digitalen Zertifikats in Windows-Systemen:

- Starten Sie die MMC-Anwendung, indem Sie auf„Start“ > „Ausführen“ > „MMC“klicken und dann dasSnap-In „Zertifikate“ auswählen.

- Wählen Sie den lokalen Computer aus und erweitern Sie den Ordner„Zertifikate“unter demVerzeichnis „Persönlich“.

- Auf der rechten Seite wird eine Liste der Zertifikate angezeigt. Klicken Sie mit der rechten Maustaste auf das Zertifikat, das Sie entfernen möchten, und wählen Sie Löschen.

In Linux-Ubuntu-Systemen können Sie diese Schritte ausprobieren oder ein beliebiges Tool wie das cPanel verwenden, um Ihre Serverzertifikate zu verwalten.

- Öffnen Sie das Terminal und führen Sie den folgenden command aus

sudo dpkg-reconfigure ca-certificates

- Es wird eine Liste aller Zertifikate angezeigt, aus der Sie die Auswahl der CAs aufheben können.

- Alternativ können Sie die in der Datei /etc/ca-certificates.cong gespeicherten CA-Dateilisten bearbeiten und die folgende command ausführen, um die Änderungen zu aktualisieren

sudo update-ca-zertifikate

Wenn Sie dpkg-reconfigure ausführen, werden auch die Zertifikate automatisch zurückgesetzt.

Wie kann ich SSL 2.0, SSL 3.0 und TLS 1.0 deaktivieren?

Die TLS werden ständig verbessert, um bekannte Schwachstellen zu beseitigen und die allgemeine Sicherheit zu erhöhen. TLS 1.3, die neueste und sicherste Version, beseitigt nicht nur veraltete kryptografische Algorithmen, sondern legt auch den Grundstein für die Integration der Post-Quantum-Kryptografie in naher Zukunft. Die weitere Verwendung älterer Versionen wie SSL 2.0, SSL 3.0 oder sogar TLS 1.0 und 1.1 birgt ernsthafte Sicherheitsrisiken, da diese Protokolle nicht mehr als sicher gegenüber modernen Bedrohungen gelten.

Um eine starke Verschlüsselung und einen langfristigen Datenschutz zu gewährleisten, sollten Sie alle älteren SSL und TLS deaktivieren und nach Möglichkeit TLS 1.3 verwenden:

Deaktivierung älterer SSL Versionen im Apache Server

Ändern Sie die Konfigurationseinstellungen Ihres Apache-Servers. Die Konfigurationsdatei kann sich an verschiedenen Stellen befinden, wie unten aufgeführt. Suchen Sie:

- Ubuntu/Debian: /etc/apache2/apache2.conf

- In virtuellen Hostsystemen von Debian/Ubuntu :/etc/apache2/sites-enabled/

- Im virtuellen Host Red Hat/CentOS: /etc/httpd/sites-enabled/

- CentOS/Redhat-Systeme : /etc/httpd/conf/httpd.conf

Sobald Sie die Datei gefunden haben, suchen Sie nach dem Eintrag "SSLProtocol" und ändern ihn in

SSLProtokoll alle -SSLv2 -SSLv3 -TLSv1 -TLSv1.1

- Starten Sie den Apache-Server neu

- service httpd restart oder

- Dienst apache2 neu starten

Ändern Sie auch bei Nginx- oder TOMCAT-Servern die Konfigurationsdatei. Ändern Sie den Eintrag ssl_protocols auf die neueste Version von TLS und starten Sie den Server neu.

Um die älteren SSL Versionen in Windows zu deaktivieren, können Sie entweder ein Tool wie das IIS-Krypto-Tool verwenden, um die SSL Versionen über eine GUI-Anwendung zu ändern. Um das Gleiche manuell zu tun, führen Sie die folgenden Schritte aus

Öffnen Sie den Registrierungseditor überStart > Ausführen > regedit.

Suchen Sie den folgenden Registrierungsschlüssel/Ordner:

- Wenn SSL .0 aufgeführt ist, klicken Sie mit der rechten Maustaste darauf, wählen Sie„Neu->Schlüssel“ und erstellen Sie einen neuen Ordner mit dem Namen „Server“.

- Klicken Sie im Ordner„Server“auf„Bearbeiten“ > „Neu“ > „DWORD(32-Bit-Wert)“.

- Geben Sie„Enabled“ein und drücken Sie die Eingabetaste. Die Datenspalte sollte den Wert 0 haben. Ist dies nicht der Fall, klicken Sie mit der rechten Maustaste darauf und setzen Sie den Wert auf Null.

Wiederholen Sie die Schritte, um SSL3.0 zu deaktivieren, und starten Sie Ihren Computer neu, um die Änderungen zu übernehmen.

Vorteile der Automatisierung von TLS

Die Automatisierung der Verwaltung von TLS ist für die Aufrechterhaltung einer sicheren und zuverlässigen Online-Präsenz unerlässlich. Nutzen Sie die Automatisierung, um alle Ihre digitalen Zertifikate effizient zu überwachen und zu aktualisieren:

- Reduzierung manueller Fehler und des Arbeitsaufwands, wodurch die Fehlerwahrscheinlichkeit sinkt und wertvolle IT-Ressourcen frei werden.

- Verhindern Sie kostspielige TLS und vermeiden Sie die Fallstricke von Ausfallzeiten.

- Halten Sie sich mühelos an die neuesten Sicherheitsprotokolle und bleiben Sie auf dem neuesten Stand der aktuellen Standards.

Eine Schlüsselkomponente für eine effektive Zertifikatsautomatisierung ist dasACME-Protokoll (Automated Certificate Management Environment). ACME erleichtert die automatische Ausstellung, Erneuerung und Sperrung von Zertifikaten, indem es die Interaktionen zwischen Ihrem Webserver und Zertifizierungsstellen (CAs) optimiert. Ursprünglich für Let’s Encrypt entwickelt, wird ACME mittlerweile von verschiedenen CAs und PKI-Anbietern unterstützt. Die Implementierung von ACME kann die Fähigkeit Ihres Unternehmens, Zertifikate effizient und sicher zu verwalten, erheblich verbessern.Weitere Informationen zu ACME finden Sie in unserer Schritt-für-Schritt-Anleitung hier.

Wie Sie sehen, ist es unerlässlich, TLS zu überprüfen, ihre Gültigkeit sicherzustellen und sie nach Ablauf ihrer Gültigkeitsdauer zu entfernen. Der damit verbundene Prozess ist jedoch mühsam und erfordert technisches Know-how. Das muss nicht mehr sein.Die Zertifikatsverwaltungs- und Automatisierungslösungen Keyfactorhelfen Ihnen dabei.

Kontaktieren Sie uns, um mehr zu erfahren und die nützlichen Funktionen von Keyfactor kennenzulernen.

Sichere Geräte. Kontrollieren Sie Ihre Zukunft.

Fordern Sie eine Live-Demo mit einem Experten an, um zu erfahren, wie Keyfactor Ihnen dabei helfen Keyfactor , digitales Vertrauen und Krypto-Agilität in Ihrem Unternehmen zu ermöglichen.