Was ist Zertifikatsmanagement?

ZUM ABSCHNITT SPRINGEN

- Definition

- Wer ist die Zertifizierungsstelle?

- Wie erhalte ich ein Zertifikat?

- Zertifikatsverwaltung und PKI-Architektur

- Phasen des Lebenszyklusmanagements von Zertifikaten

- Risiken bei der Zertifikatsverwaltung

- Wie funktionieren die SSL Zertifikate?

- Website und andere Anwendungsfälle

- Orientierungshilfe für die Zukunft

Definition

Es besteht ein wachsender Bedarf an digitalen Zertifikaten, um zu identifizieren und zu kontrollieren, wer auf Unternehmensnetzwerke zugreifen und dort arbeiten kann. Unternehmen möchten heute drahtlose Zugangspunkte einrichten, die den Zugang zu externen Geräten einschränken und nur Personen und Maschinen zulassen, die Zugang zu Ihrem Netzwerk haben sollen.

Digitale Zertifikate sind das wichtigste Mittel, mit dem Menschen und Maschinen identifiziert und authentifiziert werden. Je mehr Identitäten in einem Unternehmen vorhanden sind, desto schwieriger wird die Verwaltung und der Schutz von Zertifikaten in großem Umfang.

Eine effektive Zertifikatsverwaltung erfordert die ständige Ausstellung, Erneuerung und den Widerruf von digitalen Zertifikaten - und da ist kein Platz für Fehler.

Wer ist die Zertifizierungsstelle?

Eine Zertifizierungsstelle (CA) ist für die Bescheinigung der Identität von Benutzern, Computern und Organisationen zuständig. Die CA authentifiziert eine Entität und verbürgt sich für diese Identität, indem sie ein digital signiertes Zertifikat ausstellt. Die CA kann auch Zertifikate verwalten, widerrufen und erneuern.

Eine Zertifizierungsstelle kann sich auf:

- Eine Organisation, die für die Identität eines Endbenutzers bürgt

- Ein Server, der von der Organisation zur Ausstellung und Verwaltung von Zertifikaten verwendet wird

- Private Zertifizierungsstelle

Viele Organisationen und Einzelpersonen verlassen sich bei der Verwaltung von Zertifikaten auf Drittanbieter-CAs SSL .

Durch die Installation der Zertifizierungsstelle können Sie Ihren Server so konfigurieren, dass er als CA fungiert. Bevor Sie eine Zertifizierungsstelle lokal installieren, müssen Sie eine Public-Key-Infrastruktur (PKI) planen, die für Ihr Unternehmen geeignet ist.

Typische Verwendungszwecke für private CAs sind:

- Intranet-Seiten

- Zertifikat für ein virtuelles privates Netzwerk (VPN) oder drahtlose Authentifizierung

- Identifizierung des Geräts

- IoT (Internet der Dinge) Projekte

Sichere Kommunikation zwischen internen Diensten und interoperable Kommunikation zwischen Drittanbietern, einschließlich mit Containern oder Anwendungsprogrammschnittstellen (API) verbundenen Cloud-Umgebungen.

Wie erhalte ich ein Zertifikat?

Es gibt zwei gängige Strategien für den Erhalt von Zertifikaten:

- Sie können es selbst herstellen, oder

- können Sie eine Zertifikatssignierungsanforderung an eine qualifizierte Zertifizierungsstelle senden, die dann ein Zertifikat für Sie erstellt und signiert.

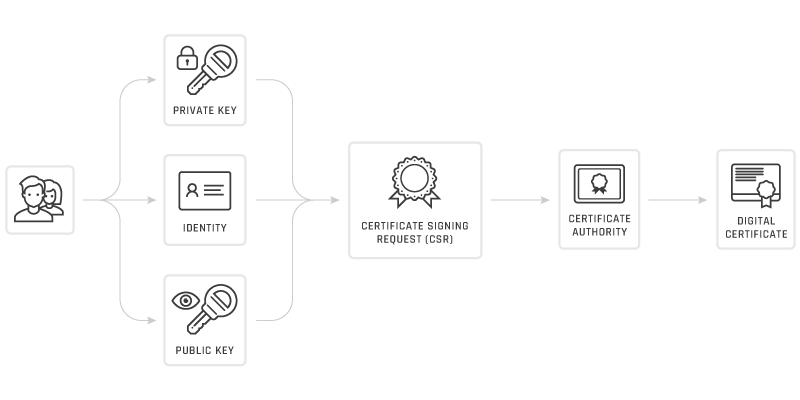

Vor der Erstellung eines Certificate Signing Request (CSR) erstellt der Antragsteller zunächst ein Schlüsselpaar, wobei der private Schlüssel geheim gehalten wird. Außerdem verlangt die Zertifizierungsstelle in der Regel einen Nachweis über Ihre legale Identität.

Ein Zertifikat über eine vertrauenswürdige Zertifizierungsstelle zu erhalten, ist ein recht unkomplizierter Prozess. Wenn Sie eine Zertifizierungsstelle bitten, ein Zertifikat für Sie auszustellen, müssen Sie Ihren öffentlichen Schlüssel und einige Informationen über sich selbst angeben. Sie müssen ein Tool verwenden, das die Erstellung von Certificate Signing Requests unterstützt, aber die meisten Zertifikatsverwaltungsplattformen haben diesen Prozess einfach und problemlos gestaltet.

Die Zertifizierungsstelle stellt dann das Zertifikat aus und sendet es zurück. Wenn Sie das Zertifikat selbst erstellen, nehmen Sie dieselben Angaben, fügen ein wenig mehr hinzu (Datum, an dem das Zertifikat gültig ist, Seriennummer) und erstellen das Zertifikat mit einem Tool.

Nicht alle akzeptieren selbstsignierte Zertifikate. Ein Wert der Zertifizierungsstellen besteht darin, als neutraler und vertrauenswürdiger Einführungsdienst zu dienen, teilweise auf der Grundlage ihrer Authentifizierungskriterien, die in ihren Zertifizierungsdienstpraktiken (CSP) frei veröffentlicht werden.

Vor der Erstellung eines Certificate Signing Request (CSR) erstellt der Antragsteller zunächst ein Schlüsselpaar, wobei der private Schlüssel geheim gehalten wird. Außerdem verlangt die Zertifizierungsstelle in der Regel einen Nachweis über Ihre legale Identität. Unterschreiben Sie diese Informationen online und leiten Sie sie an die Zertifizierungsstelle weiter. Die Zertifizierungsstelle stellt dann das Zertifikat aus und sendet es zurück.

Zertifikatsverwaltung und PKI-Architektur

Die Zertifikatsverwaltung umfasst das Erkennen, Analysieren, Überwachen und Verwalten aller digitalen Zertifikate, die von der Zertifizierungsstelle bereitgestellt werden. Eine ordnungsgemäße Zertifikatsverwaltung sollte ein wesentlicher Bestandteil der Sicherheitsstrategie Ihres Unternehmens sein.

Um das breite Spektrum des Zertifikatsmanagements zu verstehen, müssen wir zunächst das Gesamtbild und die Beziehung zur Public Key Infrastructure (PKI) betrachten.

PKI umfasst die Personen, Rollen, Richtlinien, Verfahren, hardware, software und Firmware-Systeme, die für eine sichere Kommunikation über umfassende öffentliche und private Netze erforderlich sind. Beim Austausch sensibler Informationen können die Netzteilnehmer durch den Austausch digitaler Zertifikate den Identitäten der anderen vertrauen.

Die gebräuchlichste PKI - SSL/TLS - verwendet ein hybrides Kryptosystem, das beide Arten der Verschlüsselung nutzt. Jede Partei signiert eine Nachricht mit ihren öffentlichen Schlüsseln und sendet die Nachricht an die andere Partei. Sie entschlüsseln die empfangenen Nachrichten mit ihren privaten Schlüsseln. Durch diesen Vorgang entsteht ein gemeinsamer geheimer Schlüssel.

Die wichtigsten Stellen, die bei der PKI-Zertifikatsverwaltung eine Rolle spielen, sind die folgenden:

Zertifizierungsstelle

Die Zertifizierungsstelle ist eine vertrauenswürdige dritte Partei, die Endbenutzerschlüssel und -zertifikate ausstellt und deren Lebenszyklus verwaltet, einschließlich Erstellung, Widerruf, Ablauf und Aktualisierung.

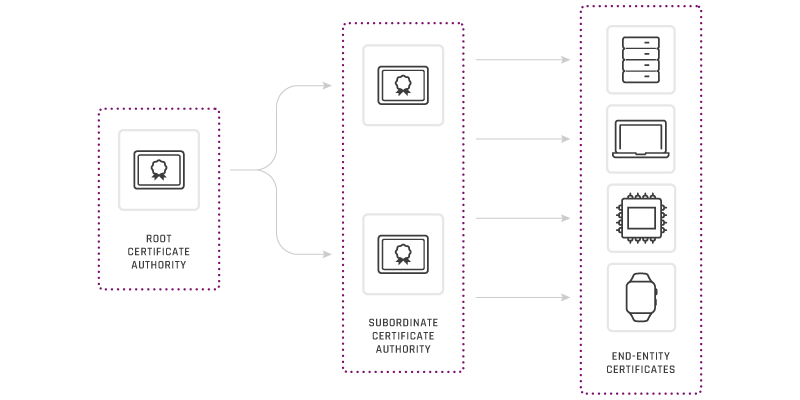

Wurzel-CA

Die Root-CA ist die höchste Ebene der Hierarchie und dient als Vertrauensanker. Damit ein Endbenutzerzertifikat vertrauenswürdig ist, muss die Root-CA, an die es gekoppelt ist, in das Betriebssystem, den Browser, das Gerät oder das Gerät, das das Zertifikat validiert, eingebettet sein. Root-CAs sind stark gesichert und werden offline gehalten (mehr dazu weiter unten).

Untergeordnete CAs

Diese befinden sich zwischen dem Stammzertifikat und dem Endzertifikat und ihr Hauptzweck besteht darin, die Arten von Zertifikaten zu definieren und zu autorisieren, die von der Stammzertifizierungsstelle angefordert werden können. Bei öffentlichen Hierarchien müssen Sie zum Beispiel SSL und S/MIME Subordinate CAs trennen. Ein anderes übliches Szenario sind getrennte Subordinate CAs für verschiedene Standorte, oder Sie haben eine für Zertifikate mit ECC-Schlüsseln und eine für RSA-Schlüssel.

Hinweis: Zwischen einer Stammzertifizierungsstelle und den Zertifikaten der Endteilnehmer können eine oder mehrere untergeordnete Zertifizierungsstellen (Subordinate CAs) liegen. Untergeordnete CAs, die zwischen der Root-CA und einer anderen untergeordneten CA angesiedelt sind, werden manchmal als Zwischen-CAs bezeichnet.

Endteilnehmer-Zertifikate

Dies sind die Zertifikate, die auf Servern, Maschinen, kryptografischen hardware und Geräten installiert sind.

Client-Anwendung

Die Client-Anwendung ist ein Endbenutzer software , der Public-Key-Zertifikate anfordert, empfängt und verwendet, um sicheren elektronischen Handel zu betreiben.

Eine Managed PKI benötigt zusätzliche Dienste, die mit den anderen drei genannten Komponenten zusammenarbeiten. Diese bieten einzigartige Dienste, die viele Anwendungen des elektronischen Geschäftsverkehrs ermöglichen. Zu den typischen Diensten gehören:

- Code-Signierung

- Internet der Dinge (IoT)

- Bringen Sie Ihr eigenes Gerät mit (BYOD)

- Zeitstempel

- Zugangsverwaltung

- Automatisierte Registrierung

- S/MIME-E-Mail-Server

- Internes Root-Zertifikat

- Rechtlich verbindliche elektronische Signaturen

Zertifikat-Repository

Der Zertifikatspeicher bietet einen skalierbaren Mechanismus zum Speichern und Verteilen von Zertifikaten, Gegenzertifikaten und Sperrlisten (CRLs) an PKI-Endbenutzer.

Aufgrund ihrer zentralen Stellung in der PKI müssen diese Komponenten reaktionsfähig und interoperabel sein.

Sehen Sie sich die Keyfactor in Aktion an und entdecken Sie, wie Sie jede Maschinenidentität finden, kontrollieren und automatisieren können.

Phasen des Lebenszyklusmanagements von Zertifikaten

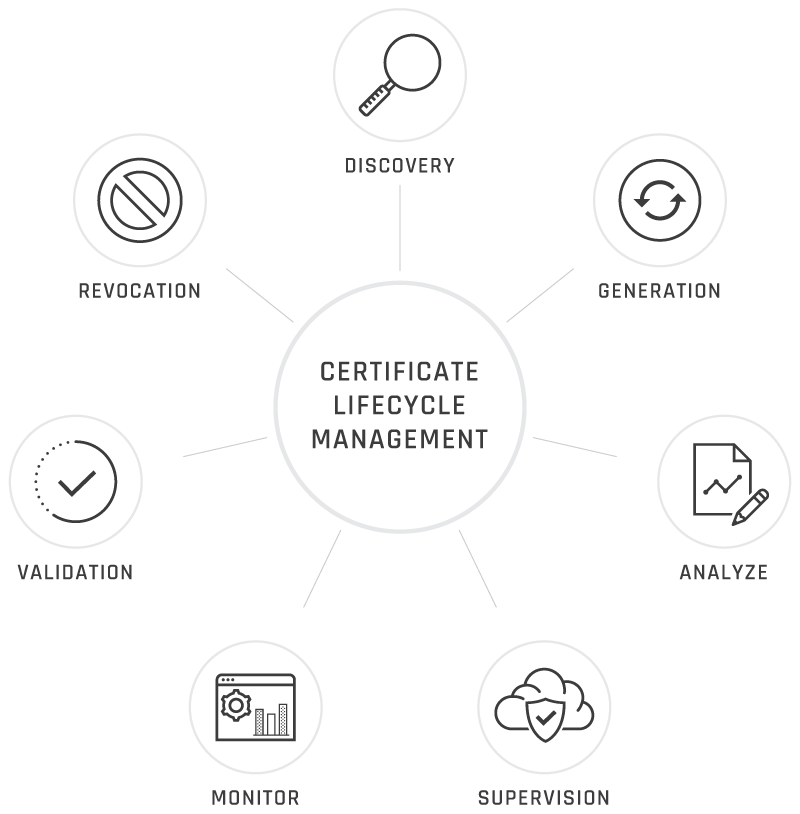

Certificate Lifecycle Management ist eine Disziplin, die mit PKI zusammenfällt, aber ihre eigenen Regeln und Protokolle hat, die sich auf die Erkennung, Verwaltung und Überwachung von digitalen Zertifikaten konzentrieren.

Die Zertifikatsverwaltung befasst sich in der Regel nur mit Zertifikaten, die von vertrauenswürdigen Zertifizierungsstellen ausgestellt wurden. Sobald die digitalen Zertifikate ausgestellt worden sind, müssen sie während ihrer gesamten Gültigkeitsdauer sorgfältig verwaltet werden. Das mag in diesem Zusammenhang einfach erscheinen, aber die Verwaltung von Zertifikaten ist alles andere als einfach.

Im Folgenden werden die sieben Phasen des Lebenszyklusmanagements von Zertifikaten beschrieben.

Entdeckung

Bei der Zertifikatsermittlung wird die gesamte Netzwerkinfrastruktur überprüft, um festzustellen, wo jedes Zertifikat installiert ist und ob es korrekt implementiert ist. Ein Discovery-Scan stellt sicher, dass das Netzwerk frei von unbekannten Zertifikaten ist, die möglicherweise abgelaufen sind oder mit schwachen Protokollen konfiguriert wurden.

Die Organisation von Zertifikaten in einem zentralisierten Inventar erleichtert Zertifikatsvorgänge wie Erneuerungen und Widerrufe. Verknüpfen Sie Geräte mit Zertifikaten, um den Status eines jeden Geräts zu verfolgen und zu wissen, wann sein Zertifikat abläuft. Eine gängige Praxis ist die Kategorisierung von Zertifikaten auf der Grundlage ihres Verwendungszwecks.

Erzeugung: Generieren oder kaufen Sie ein signiertes Zertifikat von der CA

Beim Aufbau von Zertifikatsketten muss darauf geachtet werden, dass Stamm- und Zwischenzertifikate korrekt konfiguriert werden, um Verwechslungen bei Erneuerungen zu vermeiden. Es gibt verschiedene Klassen von Zertifikaten, die Ihnen zur Verfügung stehen. Der Erwerb der richtigen Zertifikate verhindert Betrug und sorgt für eine sichere Kommunikation.

Der Antragsteller erstellt zunächst ein Schlüsselpaar, bevor er eine CSR erzeugt, wobei er den privaten Schlüssel geheim hält. Die CSR enthält Angaben zur Identifizierung des Antragstellers (z. B. einen eindeutigen Namen für ein X.509-Zertifikat), die mit dem privaten Schlüssel des Antragstellers signiert werden müssen. Die CSR enthält auch den bevorzugten öffentlichen Schlüssel des Antragstellers.

Wenn Sie das Zertifikat erstellen, müssen Sie die gleichen Angaben nehmen, ein wenig mehr hinzufügen (Datum, an dem das Zertifikat gültig ist, eine Seriennummer) und das Zertifikat mit einem Werkzeug erstellen.

Analysieren Sie

Die Vielfalt der Zertifikatstypen und -attribute erhöht insbesondere die Komplexität der Zertifikatsverwaltung.

Sicherheitsverantwortliche müssen mehrere Zertifikatsformate kompensieren und verwalten, die eine breite Palette von Spezifikationen für Metadaten wie die Länge des Verschlüsselungsschlüssels und kryptografische Algorithmen definieren können

Ausgabe

Stellen Sie das Zertifikat rechtzeitig mit der richtigen Konfiguration bereit.

Dabei kann es sich um ein Gerät, einen Server, eine Anwendung oder sogar eine Website handeln. Es ist wichtig, den Status und den Standort aller Zertifikate in Ihrem Netzwerk zu kennen.

Ein Nutzer muss das Zertifikat eines anderen Nutzers und die zugehörigen CRLs überprüfen, um Operationen mit öffentlichen Schlüsseln durchführen zu können. Es muss ein Standardprotokoll vorhanden sein, das den Zugang zu den Zertifikaten anderer Benutzer und zu relevanten Informationen über den Widerruf ermöglicht. Dazu gehört die Erstellung digitaler Public-Key-Zertifikate und Zertifikatswiderrufslisten zur Überwachung des Zertifikatsstatus und der Interoperabilität mit anderen Client-Anwendungen und anderen PKI's.

Beaufsichtigung: Speichern und verwalten Sie alle Zertifikate auf zentralen Servern, verteilten Systemen und Cloud-Plattformen.

Das Zertifikat funktioniert so lange, bis seine Gültigkeit abläuft (der aktuelle Standard liegt bei 398 Tagen, was einen jährlichen Wartungsplan mit einem kleinen Puffer fördert).

Der Umgang mit Schlüsseln und Zertifikaten ist die häufigste Aufgabe der Zertifikatsverwaltung. Protokolle zum Einreichen, Aktualisieren, Sichern, Wiederherstellen und Widerrufen von Schlüsseln und Zertifikaten erfordern Interoperabilität zwischen den Anwendungen von Clients und der Zertifizierungsstelle. Einige Zertifikatsverwaltungssysteme ermöglichen die automatische Erneuerung von Zertifikaten innerhalb eines bestimmten Zeitraums vor Ablauf der Gültigkeit.

Während einige Anbieter mit ihren Zertifikaten ein Lebenszyklus-Management anbieten, stellen "echte Lebenszyklus-Anbieter" integrierte Zertifikate bereit, die von mehreren Zertifizierungsstellen digital signiert sind.

- Verwalten Sie alle Zertifikate in der Kette.

- Sicherstellung der FIPS-140-2-Konformität mit Cipher-Suite-Audits und Algorithmus-Berichten.

- Verwenden Sie benutzerdefinierte Felder zur zusätzlichen Datenspeicherung.

Monitor: Erneuern Sie sie vor Ablauf, um eine Lücke in der Gültigkeit des Zertifikats zu vermeiden.

Der Administrator muss das Zertifikat entweder bei der Zertifizierungsstelle, die das Zertifikat ausgestellt hat, erneuern oder es widerrufen und ein neues Zertifikat erwerben, das auf dem Endpunkt installiert wird.

Dynamische Überwachungs- und Berichterstattungssysteme dienen zwei Zwecken:

Erstens erhalten Administratoren auf einen Blick Informationen über Zertifikate und deren Status und erhalten schnelle Antworten auf wichtige Fragen, wie z. B.:

- Wie viele Zertifikate hat jede CA ausgestellt?

- Wie viele müssen erneuert werden?

- Wie viele müssen ersetzt werden?

Zweitens stellt die genaue Überwachung Ihrer Zertifikate sicher, dass es keine blinden Flecken im System gibt, wodurch Administratoren Ausfälle verhindern können, indem sie das Ablaufen von Zertifikaten präventiv verhindern.

- Verfolgen Sie die Bestellungen und Kosten von Zertifikaten

- Lassen Sie sich im Voraus benachrichtigen, bevor Ihre Zertifikate ablaufen.

- Vermeiden Sie Ausfallzeiten und Peinlichkeiten, die durch ablaufende Zertifikate verursacht werden, bevor dies bemerkt wird.

Validierung

Bei der Authentifizierung zum Zeitpunkt der Transaktion wird überprüft, ob das Zertifikat bei der Zertifizierungsstelle oder bei einem Server rechtmäßig ist. Dies geschieht online auf dem Bildschirm des Empfängers. Wenn das Zertifikat zurückgezogen wird, kann der Empfänger keine Geschäfte auf der Grundlage des Zertifikats tätigen.

Jedes Zertifikat ist nur für einen begrenzten Zeitraum gültig. Dieser Zeitraum wird durch ein Startdatum und eine Startzeit sowie ein Enddatum und eine Endzeit beschrieben und kann so kurz wie einige Sekunden oder fast so lang wie ein Jahrhundert sein. Die gewählte Gültigkeitsdauer hängt von mehreren Faktoren ab, z. B. von der Stärke des privaten Schlüssels, mit dem das Zertifikat signiert wurde, oder von dem Betrag, den man für ein Zertifikat zahlt.

Dies ist der erwartete Zeitraum, in dem sich Unternehmen auf den öffentlichen Wert verlassen können, wenn der zugehörige private Schlüssel nicht kompromittiert wurde.

Verschiedene Umstände können dazu führen, dass ein Zertifikat ungültig wird, bevor die Gültigkeitsdauer abläuft. Dazu gehören eine Namensänderung, eine Änderung der Beziehung zwischen Subjekt und CA (z. B. wenn ein Angestellter sein Arbeitsverhältnis mit einer Organisation beendet) und eine Kompromittierung oder angebliche Kompromittierung des zugehörigen privaten Schlüssels. In diesen Fällen muss die CA das Zertifikat zurückziehen.

Widerruf

Die Zertifikatsverwaltung umfasst auch die wichtige Aufgabe, Zertifikate zu sperren.

X.509-Zertifikate bieten einen Mechanismus zum Widerruf von Zertifikaten vor ihrem geplanten Ablaufdatum. Bei diesem Verfahren veröffentlicht die ausstellende Zertifizierungsstelle regelmäßig eine signierte Datenstruktur, die so genannte Certificate Revocation List (CRL). Die CRL ist eine mit einem Zeitstempel versehene Liste mit Informationen über Zertifikate, die von der ausstellenden CA oder einem designierten CRL-Inhaber widerrufen wurden. Diese Liste enthält die Seriennummer jedes widerrufenen Zertifikats und wird über ein Repository öffentlich zugänglich gemacht.

Ein Vorteil dieses Widerrufskonzepts besteht darin, dass CRLs über nicht vertrauenswürdige Server und nicht vertrauenswürdige Kommunikation auf die gleiche Weise verteilt werden können wie die Zertifikate selbst.

Ein Nachteil der CRL-Widerrufsmethode ist, dass die CRL erst dann geändert wird, wenn alle aktuellen CRL-Benachrichtigungen für eine Änderung vorgesehen sind, wenn ein einzelner Widerruf ausgegeben wird.

Dies kann bis zu einer Stunde, einem Tag oder einer Woche dauern, je nachdem, wie häufig die CRLs veröffentlicht werden.

Online-Widerrufsbenachrichtigungen könnten in bestimmten Umgebungen eine Alternative zur X.509-CRL sein.

Der Status eines Zertifikats wird als geändert betrachtet, wenn es widerrufen oder in den Wartestand versetzt wurde. Im Folgenden werden die einzelnen Bedingungen erläutert.

Widerrufen:

Ein Zertifikat wird unwiderruflich widerrufen, wenn z. B. festgestellt wird, dass die Zertifizierungsstelle (CA) ein Zertifikat zu Unrecht ausgestellt hat, oder wenn der Verdacht besteht, dass ein privater Schlüssel kompromittiert worden ist. Zertifikate können auch widerrufen werden, wenn die identifizierte Einheit die Richtlinienanforderungen nicht einhält, z. B. durch Veröffentlichung falscher Dokumente, falsche Darstellung des Verhaltens von software oder durch Verletzung anderer vom Betreiber der Zertifizierungsstelle oder seinem Kunden vorgegebener Richtlinien.

Der häufigste Grund für einen Widerruf ist, dass der Benutzer nicht mehr im alleinigen Besitz des privaten Schlüssels ist (z. B. wenn der Token mit dem privaten Schlüssel verloren oder gestohlen wurde).

Halten:

Dieser reversible Status kann verwendet werden, um die vorübergehende Ungültigkeit des Zertifikats zu vermerken (z. B. wenn der Benutzer unsicher ist oder den privaten Schlüssel verloren hat). In diesem Beispiel wurde der private Schlüssel gefunden, und niemand hatte Zugang zu ihm. Der Status konnte wiederhergestellt werden, und das Zertifikat ist wieder gültig, wodurch das Zertifikat aus künftigen CRLs entfernt wird.

Risiken bei der Zertifikatsverwaltung

Verabschieden Sie sich vom „Management per Tabellenkalkulation“

In einer Zeit, die von digitaler Transformation geprägt ist, ist der Aufbau eines starken digitalen Vertrauens von größter Bedeutung. Es ist jedoch wichtig, sich vor Augen zu halten, dass Ihr Unternehmen für den Aufbau und die Aufrechterhaltung seines eigenen digitalen Vertrauens verantwortlich ist, wobei das Identitätsmanagement im Mittelpunkt steht.

Jedes Gerät, das mit dem Internet oder dem öffentlichen Netzwerk verbunden ist, benötigt mindestens ein digitales Zertifikat, um sicher zu funktionieren. Aber verlässt sich Ihr Unternehmen immer noch auf manuelle Verfahren zur Zertifikatsverfolgung auf Basis von Tabellenkalkulationen?

Viele Unternehmen verwenden immer noch manuelle Prozesse zur Verwaltung von Zertifikaten, wodurch ihre wertvollsten Daten anfällig für Infiltrationen sind. Die Verwaltung von Zertifikaten durch manuelle Prozessabläufe, wie z. B. Tabellenkalkulationen, führt fast immer dazu, dass nicht alle PKI-Zertifikate berücksichtigt werden können.

Da der Geltungsbereich des Zertifikats auf Geräte, Container und IoT ausgeweitet wird, müssen Sie eine automatisierte Zertifikatsverwaltung verwenden, um Systemausfälle zu verhindern und die Effizienz zu steigern. Die Zertifikatsverwaltung ist der beste Weg, um sich vor falschen Zertifikaten zu schützen, also vor gültigen Zertifikaten, die kompromittiert wurden.

Die Tatsache, dass man bei einem Ausfall alles fallen lassen muss, belastet das Team nur noch mehr. Mit einer Lösung für die Zertifikatsverwaltung und einer intelligenten Workflow-Automatisierung können Sie diese Zertifikatsausfälle verhindern und Ihrem Unternehmen große Vorteile verschaffen.

Wenn Zertifikate nicht rechtzeitig erneuert werden, kann dies zu komplizierten Systemausfällen führen. In komplexen IT-Umgebungen ist es jedoch schwierig, die Ursache für Ausfälle zu ermitteln! Diese Zertifikatsausfälle sind jedoch kostspielig, sowohl in Bezug auf Ausfallzeiten als auch auf die Ressourcen, die zur Identifizierung und Behebung des Problems erforderlich sind.

Ausfälle im Zusammenhang mit Zertifikaten stören wichtige Dienste. Sie machen Ihre Website für Mitarbeiter und Kunden unzugänglich, was sich auf die Produktivität, den Umsatz, die Kundenzufriedenheitundden Ruf Ihres Unternehmens auswirken kann. Die Folgen einer unzureichenden Verwaltung des Zertifikatslebenszyklus können auch zu Verstößen gegen Compliance-Vorschriften, Audit-Fehlern und rechtlichen Haftungsansprüchen führen, wodurch Ihr Unternehmen Geldstrafen und Strafen ausgesetzt sein kann.

"Es dauert durchschnittlich 2,6 Stunden, um einen Ausfall zu identifizieren, und die Mitarbeiter werden oft von ihren eigentlichen Aufgaben abgelenkt, um das Problem zu beheben, was zu Produktivitätsverlusten und möglichen Verzögerungen bei anderen Aufgaben oder Projekten führt.

— Der PKI- und Digital Trust-Bericht 2024

Wie funktionieren die SSL Zertifikate?

Wir bezeichnen digitale Zertifikate oft als Public-Key-Zertifikate, da SSL Zertifikate aus einem privaten Schlüssel und einem Public-Key-Paar bestehen.

SSL ist der Standard für eine verschlüsselte Verbindung zwischen einem Web-Browser und einem Web-Server. Die verschlüsselte Verbindung verwendet Verschlüsselung, um die Daten zwischen zwei Parteien zu maskieren, so dass die Daten privat und unverändert bleiben.

SSL steht für Secure Sockets Layer, ein inzwischen veraltetes Verschlüsselungsprotokoll, von dem im täglichen Gebrauch nur der Name geblieben ist. Alle SSL -Zertifikate sind technisch gesehen TLS -Zertifikate, TLS ist der Nachfolger der SSL -Technologie. TLS oder Transport Layer Security ist ein fortschrittlicheres und sicheres Protokoll, das seit mehr als einem Jahrzehnt die Standardverschlüsselungstechnologie ist.

Auch die Art und Weise, wie TLS verwendet wird, hat sich geändert. Der Gültigkeitszeitraum für öffentliche Zertifikate wurde von zwei Jahren auf etwas mehr als ein Jahr verkürzt, wobei die zusätzliche Zeit zur Förderung der jährlichen SSL Zertifikatsverwaltung gedacht ist. Um Ausfälle durch das Ablaufen von manuell verwalteten Zertifikaten zu minimieren, sollten Sie sich zunächst einen vollständigen Überblick über alle Zertifikate in Ihrer PKI verschaffen. Anschließend sollten Sie versuchen, die Prozesse zur Verwaltung des Lebenszyklus Ihrer Zertifikate so weit wie möglich zu automatisieren.

Sicherheitsverantwortliche müssen sicherstellen, dass sie über die nötigen Kenntnisse verfügen und einen skalierbaren Bestand an Zertifikaten verwalten. Während die Verwaltung externer Zertifikate mit manuellen Methoden wie Tabellenkalkulationen erfolgen kann, sollten Sicherheitsverantwortliche ihren Ansatz mit einer Zertifikatsverwaltungslösung vereinfachen. Dies kann die Verringerung des Zeitaufwands für die Verwaltung digitaler Zertifikate und die Erzielung von Kosteneinsparungen durch die Maximierung der SSL / TLS Einkäufe beinhalten.

Insgesamt empfehlen wir IT-Verantwortlichen, die mehrere hundert Zertifikate von mehreren CAs besitzen, dringend den Einsatz der Zertifikatsverwaltung software.

Mobilität

Mit der zunehmenden Nutzung mobiler Anwendungen durch Unternehmen - ob unternehmenseigene oder -eigene - bleibt die Identifizierung der Benutzer von entscheidender Bedeutung. Wenn Sicherheitsverantwortliche zertifikatsbasierte Methoden zum Schutz und zur Identifizierung ihrer mobilen Geräte akzeptieren, müssen sie daher eine robuste und detaillierte Verwaltung der Zertifikate über den gesamten Lebenszyklus sicherstellen.

Das Tool für die Zertifikatsverwaltung muss Zertifikate erkennen, die von mobilen Lösungen für umfassende Zertifikatsverwaltungsfälle ausgestellt wurden.

Sie sollten die Vorteile von Zertifikatsmanagementsystemen und Ressourcen ermitteln, die Lösungen für die Barrierefreiheit umsetzen.

Zertifikate und IoT Schutz

Unternehmen müssen viele Faktoren berücksichtigen, bevor sie sich für IoT entscheiden. Wenn sie die zertifikatsbasierten Identitäts- und Authentifizierungsmethoden von IoTin Betracht ziehen, werden Sicherheitsverantwortliche Lösungen mit eingebetteten oder interoperablen Zertifikatsverwaltungssystemen verfolgen. Obwohl es sich hierbei um ein neues und sich entwickelndes Feld handelt, ziehen es einige Sicherheitsverantwortliche vor, speziell entwickelte IoT Plattformen mit eng integrierten PKI-Systemen mit integrierter Zertifikatsverwaltung einzusetzen.

Diese Systeme können unabhängig von unternehmensinternen PKI-Systemen sein, und sie werden möglicherweise nicht von Zertifikaten gesteuert. Unternehmen benötigen Systeme zur Verwaltung von Zertifikaten, software, und Techniken, um zertifikatsbasierte IoT Initiativen und Strategien zur Optimierung und Erweiterung ihrer aktuellen PKI-Plattformen zu ermöglichen.

DevOps, Virtualisierung und DevSecOps

Da DevOps und Virtualisierung weiter zunehmen, müssen Sicherheitsverantwortliche den Schutz und die Integrität dieser sich schnell verändernden Ökosysteme erkennen.

Bei einigen Methoden wird die Identifizierung von Containern verwendet, ein Ansatz ist die Verwendung digitaler Zertifikate.

Die robuste und elastische Natur von Containern macht sie jedoch für manuelle Zertifikatsverwaltungsmethoden unbrauchbar.

Wenn sich Sicherheitsverantwortliche und ihre Unternehmen auf Zertifikate verlassen, um eine Vielzahl wichtiger Geschäftsanwendungen zu ermöglichen, wird eine umfassende Verwaltung schnell zur Notwendigkeit.

Wenn es um Zertifikate geht, sollten Sicherheitsverantwortliche die Verwendung eines Zertifikatsverwaltungskonzepts anstelle von Methoden auf der Grundlage von Tabellenkalkulationen in Betracht ziehen.

Automatisierte Zertifikatsverwaltungsumgebung

Automatisierte PKI-Anwendungen sollten Zugang haben, um ihre Schlüssel schnell aktualisieren zu können. Automatisierte SSL Lösungen ermöglichen es den Administratoren,:

- Geräte, Anwendungen und digitale Identitäten verbinden

- Durchsetzung von Richtlinien und Reduzierung von Risiken durch automatisierte Arbeitsabläufe

- Durchsetzung konfigurierbarer Genehmigungen und Autorisierungen sowie detaillierter Protokollierung

Diese Details spielen eine wesentliche Rolle bei der Wiederherstellung, da sie eine skalierbare oder automatisierte Wiederherstellung nach potenziell bösartigen Aktionen ermöglichen.

Website und andere Anwendungsfälle

Enterprise Certificate Management ist die ideale Lösung, um Unternehmen bei der Absicherung einer Vielzahl von Websites zu unterstützen, darunter:

- Intranet-Portale

- E-Commerce-Seiten

- Websites für Finanzdienstleistungen

- Kundenservice-Seiten

- Kundeninformationsseiten

- Orte der Datenerhebung

- Websites für die Beziehungen der Regierungen zu ihren Bürgern

Andere Anwendungsfälle

Intranet-Seiten:

Schützen Sie vertrauliche Informationen über Ihr Unternehmen auf internen Websites.

VPN-Zugang:

Verbessern Sie die Benutzerfreundlichkeit mit passwortfreiem Wi-Fi-Zugang, während Sie gleichzeitig die Sicherheit erhöhen und sicherstellen, dass nur autorisierte Benutzer Zugang zu Ihrem Netzwerk haben.

Point of Sale (POS)-Systeme:

Schützen Sie POS-Systeme und stellen Sie sicher, dass nur zugelassene POS-Terminals eine Verbindung zu Ihrem Zahlungssystem herstellen können.

Vernetzungsgeräte:

Verbesserung der Sicherheit der Authentifizierung für Netzwerk-Switches und Router.

Internet der Dinge (IoT):

Automatisieren Sie die Installation und Verwaltung von Zertifikaten auf angeschlossenen integrierten Geräten.

DevOps:

Sicherstellung der Identität und Integrität der Container, des darin enthaltenen Codes und der Produktionsanwendungen, die diesen Code verwenden.

Cloud / Multi-Cloud:

Sichere Cloud-basierte Anwendungen und virtuelle Serverinstanzen bei einem einzigen Cloud-Anbieter oder über mehrere Anbieter hinweg, sowohl für Single- als auch für Multi-Tenant-Umgebungen.

Verschlüsselung E-Mail-Signierung:

Stellen Sie sicher, dass E-Mails vom richtigen Absender gesendet werden, und schützen Sie sich so vor Betrugsversuchen wie Phishing und Business Email Compromise (BEC).

Anwendungsentwicklung:

Digitales Signieren software zum Schutz der Endbenutzer vor dem Herunterladen und Installieren von kompromittierten software.

Mobile Geräte:

Verbesserung der Sicherheit und des Vertrauens in mobile Anwendungen und die Geräte, auf denen sie laufen.

Seelenfrieden:

Niemand möchte die nächste Botnet-Katastrophe erleben.

Orientierungshilfe für die Zukunft

Im Folgenden finden Sie einige wichtige Schritte, die Sie berücksichtigen sollten, wenn Sie in die Zukunft blicken:

Stellen Sie sicher, dass die Verwaltung von Zertifikaten Teil des allgemeinen Reaktionsplans für die Cybersicherheit ist, um sich auf Sicherheitsvorfälle vorzubereiten, die veraltete kryptografische Algorithmen und Kompromittierungen von Zertifizierungsstellen betreffen.

Ermitteln Sie, ob aktuelle PKI- oder externe Zertifikatsanbieter Lösungen oder Tools für die Zertifikatsverwaltung anbieten.

Wenn diese Zahl 100 erreicht, werden Konzepte für das Zertifikatsmanagement und andere Methoden zur Risikominderung eingeführt.

Implementieren Sie eine automatisierte Zertifikatsermittlung und Erneuerungsverwaltung software , um das Risiko zu verringern, dass Zertifikate unerwartet ablaufen.

Die manuelle und automatisierte Zertifikatsverwaltung kann die Verantwortung und Kontrolle über Zertifikate innerhalb von Organisationen delegieren.

Ziehen Sie Tools zur Erkennung und Verwaltung von Zertifikaten über den gesamten Lebenszyklus in Betracht, insbesondere bei komplizierten Zertifikatsumgebungen mit mehreren Anbietern, wie z. B. bei mobilen Geräten und IoT.

Da Sicherheitsverantwortliche Pläne zur Einbeziehung zusätzlicher geschäftskritischer Anwendungsfälle formalisieren, wird die formalisierte und umfassendere Verwaltung von Zertifikaten vom "Nice-to-have" zum "Must-have". Mit zunehmender Abhängigkeit von Zertifikaten werden auch die Auswirkungen von Aktivitäten oder Sicherheitsvorfällen zunehmen.

Sicherheitsverantwortliche können die organisatorische Leistung und die Sicherheit verbessern, indem sie Methoden des Full-Life-Managements für dynamische Umgebungen anwenden.

Sichere Geräte. Kontrollieren Sie Ihre Zukunft.

Fordern Sie eine Live-Demo mit einem Experten an, um zu erfahren, wie Keyfactor Ihnen dabei helfen Keyfactor , digitales Vertrauen und Krypto-Agilität in Ihrem Unternehmen zu ermöglichen.