¿Qué es la gestión de certificados?

IR A LA SECCIÓN

- Definición

- ¿Quién es la Autoridad de Certificación?

- ¿Cómo obtengo un Certificado?

- Gestión de Certificados y Arquitectura PKI

- Etapas de la Gestión del Ciclo de Vida de los Certificados

- Riesgos de la gestión de certificados

- ¿Cómo funcionan los certificados SSL?

- Sitios web y otros casos de uso

- Orientación para el futuro

Definición

Existe una creciente necesidad de certificados digitales para identificar y controlar quién puede acceder y operar en las redes de la empresa. Las organizaciones actuales desean configurar puntos de acceso inalámbricos que restrinjan el acceso a dispositivos externos y permitan el acceso únicamente a las personas y máquinas autorizadas a su red.

Los certificados digitales son el principal medio mediante el cual se identifican y autentican personas y máquinas. A medida que aumenta el número de identidades en una empresa, también lo hace la dificultad de gestionar y proteger los certificados a gran escala.

Una gestión eficaz de certificados requiere la emisión, renovación y revocación constantes de certificados digitales, y no hay margen para errores.

¿Quién es la Autoridad de Certificación?

Una autoridad de certificación (CA) es responsable de atestiguar la identidad de usuarios, equipos y organizaciones. La CA autentica una entidad y avala esa identidad mediante la emisión de un certificado firmado digitalmente. La CA también puede gestionar, revocar y renovar certificados.

Una autoridad de certificación puede referirse a:

- Una organización que avala la identidad de un usuario final

- Un servidor utilizado por la organización para emitir y gestionar certificados

- Autoridad de Certificación Privada

Muchas organizaciones e individuos confían en CA de terceros para la gestión de certificados SSL.

Al instalar la Autoridad de Certificación, puede configurar su servidor para que actúe como CA. Antes de instalar una Autoridad de Certificación localmente, debe planificar una infraestructura de clave pública (PKI) adecuada para su organización.

Los usos típicos de las CA privadas incluyen:

- Sitios de intranet

- Certificado de Red Privada Virtual (VPN) o autenticación inalámbrica

- Identificación de dispositivos

- Proyectos de IoT (Internet de las Cosas)

Comunicaciones seguras entre servicios internos y comunicaciones interoperables entre terceros, incluyendo entornos de nube conectados mediante contenedores o interfaces de programación de aplicaciones (API).

¿Cómo obtengo un Certificado?

Existen dos estrategias comunes para la obtención de certificados:

- puede generar uno por sí mismo, o

- puede enviar una Solicitud de Firma de Certificado a una Autoridad de Certificación cualificada, y esta generará y firmará un certificado para usted.

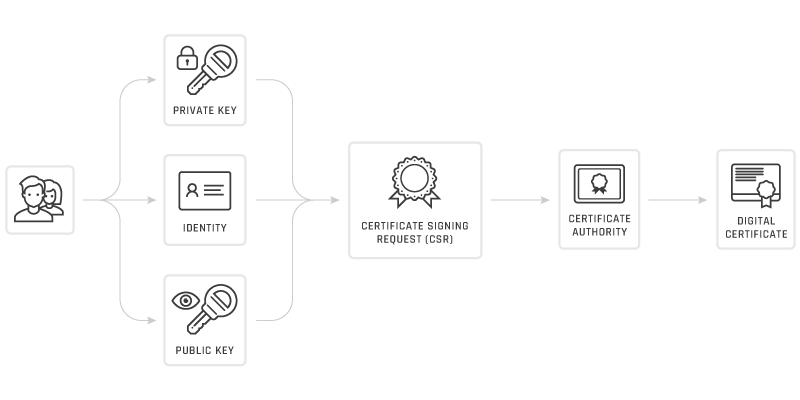

Antes de crear una Solicitud de Firma de Certificado (CSR), el solicitante primero genera un par de claves, manteniendo la clave privada en secreto. Además, la CA normalmente le exigirá que proporcione una prueba de su identidad legal.

La obtención de un certificado a través de una CA de confianza es un proceso bastante sencillo. Si solicita a una CA que le emita un certificado, debe incluir su clave pública y cierta información sobre usted. Debe utilizar una herramienta que admita la generación de solicitudes de firma de certificados (CSR), pero la mayoría de las plataformas de gestión de certificados han hecho que este proceso sea fácil y sin complicaciones.

La CA producirá entonces el certificado y se lo devolverá. Si crea el certificado usted mismo, tomará los mismos detalles, añadirá algunos más (fechas de validez del certificado, número de serie) y construirá el certificado utilizando alguna herramienta.

No todos aceptarán certificados autofirmados. Un valor que ofrecen las CA es el de servir como un servicio de introducción neutral y confiable, basado en parte en sus criterios de autenticación, los cuales se publican libremente en sus Prácticas de Servicio de Certificación (CSP).

Antes de crear una Solicitud de Firma de Certificado (CSR), el solicitante primero genera un par de claves, manteniendo la clave privada en secreto. Además, la CA normalmente le exigirá que proporcione una prueba de su identidad legal. Firme esta información en línea y envíela a la CA. La CA producirá entonces el certificado y se lo devolverá.

Gestión de Certificados y Arquitectura PKI

La gestión de certificados implica descubrir, analizar, monitorear y administrar todos los certificados digitales implementados por la Autoridad de Certificación. Una gestión adecuada de certificados debe ser fundamental para la estrategia de seguridad de su organización.

Para comprender el amplio alcance de la gestión de certificados, primero debemos ver el panorama completo y cómo se relaciona con la Infraestructura de Clave Pública (PKI).

La PKI comprende las personas, funciones, políticas, procedimientos, sistemas de hardware, software y firmware necesarios para comunicaciones seguras a través de amplias redes públicas y privadas. Al intercambiar información sensible, los participantes de la red pueden confiar en las identidades de los demás mediante el intercambio de certificados digitales.

La PKI más común — SSL/TLS — utiliza un criptosistema híbrido que emplea ambos tipos de cifrado. Cada parte firma un mensaje con sus claves públicas y lo envía a la otra. Luego, descifran los mensajes recibidos con sus claves privadas. Este proceso crea una clave secreta compartida.

Las principales entidades que desempeñan un papel en la Gestión de Certificados PKI son las siguientes:

Autoridad de Certificación

La Autoridad de Certificación es un tercero de confianza que emite claves y certificados para usuarios finales y gestiona su ciclo de vida, incluyendo la generación, revocación, caducidad y actualización.

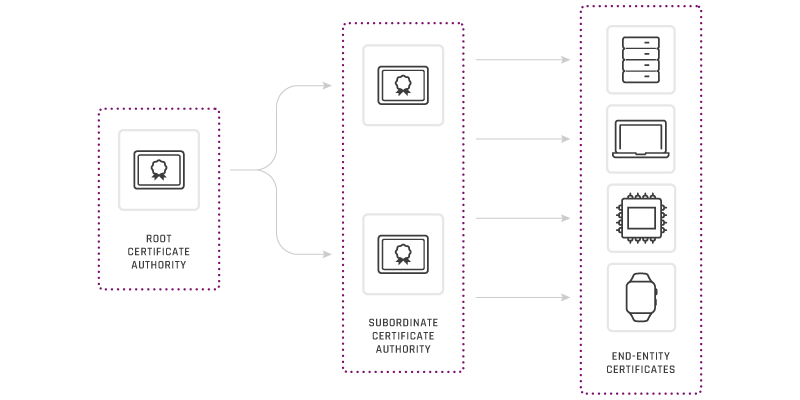

CA Raíz

La CA raíz es el nivel más alto de la jerarquía y sirve como ancla de confianza. Para que un certificado de entidad final sea confiable, la CA raíz a la que se encadena debe estar incrustada en el sistema operativo, navegador, dispositivo o cualquier elemento que valide el certificado. Las CA raíz están fuertemente protegidas y se mantienen fuera de línea (más información a continuación).

CA Subordinadas

Estos se encuentran entre los certificados raíz y de entidad final, y su propósito principal es definir y autorizar los tipos de certificados que se pueden solicitar a la CA raíz. Por ejemplo, en jerarquías públicas, debe separar las CA subordinadas de SSL y S/MIME. Otro escenario común es tener CA subordinadas separadas para diferentes ubicaciones, o podría tener una para certificados con claves ECC y otra para claves RSA.

Nota: Puede haber una o más CA subordinadas entre una CA raíz y los certificados de entidad final. Las subordinadas que se encuentran entre la CA raíz y otra subordinada a veces se denominan CA intermedias.

Certificados de entidad final

Estos son los certificados instalados en servidores, máquinas, hardware criptográfico y dispositivos.

Aplicación Cliente

Una aplicación cliente es un software de usuario final que solicita, recibe y utiliza certificados de clave pública para realizar comercio electrónico seguro.

Una PKI gestionada necesita servicios adicionales que interoperarán con los otros tres componentes mencionados. Estos proporcionan servicios únicos que permiten numerosas aplicaciones de comercio electrónico. Los servicios típicos incluyen:

- Firma de Código

- Internet de las Cosas (IoT)

- Traiga Su Propio Dispositivo (BYOD)

- Sellado de Tiempo

- Gestión de Acceso

- Registro automatizado

- Servidores de correo electrónico S/MIME

- Certificado raíz interno

- Firmas electrónicas legalmente vinculantes

Repositorio de certificados

El Repositorio de Certificados proporciona un mecanismo escalable para almacenar y distribuir certificados, certificados cruzados y Listas de Revocación de Certificados (CRL) a los usuarios finales de PKI.

Debido a su posición central en la PKI, estos componentes deben ser reactivos e interoperables.

Vea la plataforma Keyfactor en acción y descubra cómo encontrar, controlar y automatizar todas las identidades de las máquinas.

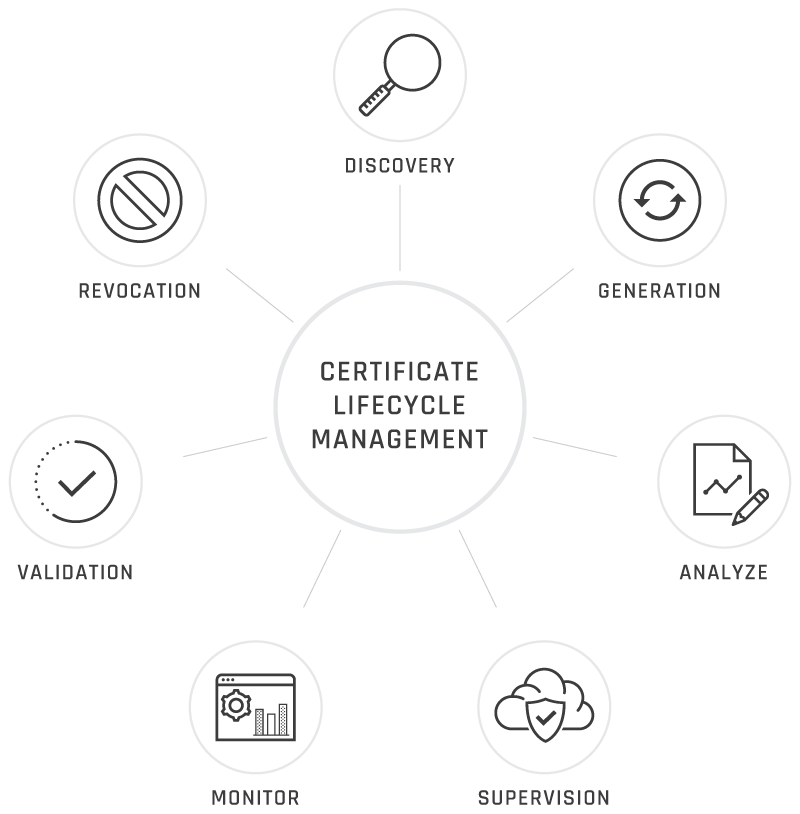

Etapas de la Gestión del Ciclo de Vida de los Certificados

La Gestión del Ciclo de Vida de los Certificados es una disciplina que coincide con la PKI, pero tiene su propio conjunto de reglas y protocolos, centrada en el descubrimiento, la gestión y la monitorización de los Certificados Digitales.

La gestión de certificados se ocupa generalmente solo de los certificados emitidos por Autoridades de Certificación de confianza mutua. Una vez que los Certificados Digitales han sido emitidos, deben gestionarse diligentemente durante todo su período de validez. Puede parecer simple en contexto, pero la gestión de certificados es todo menos simple.

Estas son las siete etapas de la gestión del ciclo de vida de los certificados.

Descubrimiento

El descubrimiento de certificados es el proceso mediante el cual se revisa toda la infraestructura de red para determinar dónde está instalado cada certificado y verificar si se ha implementado correctamente. Un escaneo de descubrimiento garantiza que la red esté libre de certificados desconocidos que puedan haber caducado o estar configurados con protocolos débiles.

Organizar los certificados en un inventario centralizado facilita las operaciones con certificados, como las renovaciones y revocaciones. Correlacione los dispositivos con los certificados para hacer un seguimiento del estado de cada dispositivo y saber cuándo caducará su certificado. Una práctica común es categorizar los certificados según su propósito previsto.

Generación: Generar o adquirir un certificado firmado de la CA

Al construir cadenas de certificados, se debe tener cuidado de configurar correctamente los certificados raíz e intermedios para evitar confusiones durante las renovaciones. Hay diferentes clases de certificados disponibles. La adquisición de los certificados adecuados previene el fraude y mantiene las comunicaciones seguras.

El solicitante crea primero un par de claves antes de generar una CSR, manteniendo la clave privada en secreto. La CSR incluye detalles que identifican al solicitante (como un nombre distinguido para un certificado X.509) que deben firmarse utilizando la clave privada del solicitante. La CSR también incluye la clave pública preferida del solicitante.

Si usted crea el certificado, debe tomar los mismos detalles, añadir algunos más (fechas durante las cuales el certificado es válido, un número de serie) y construir el certificado utilizando alguna herramienta.

Análisis

La variedad de tipos y atributos de los certificados aumenta particularmente la complejidad de la gestión de certificados.

Los líderes de seguridad deben compensar y gestionar varios formatos de certificados que pueden definir una amplia gama de especificaciones para propiedades de metadatos, como la longitud de la clave de cifrado y los algoritmos criptográficos

Emisión

Implemente el certificado a tiempo con la configuración adecuada.

Podría ser un dispositivo, un servidor, una aplicación o incluso un sitio web. Conocer el estado y la ubicación de todos los certificados en su red es crucial.

Un usuario debe verificar el certificado de otro, y las CRL relacionadas, para realizar operaciones de clave pública. Debe existir un protocolo estándar para permitir el acceso a los certificados de otros usuarios y la información relevante sobre la revocación. Esto incluye la creación de certificados digitales de clave pública y Listas de Revocación de Certificados para monitorizar el estado del certificado y su interoperabilidad con otras aplicaciones cliente y otras PKI.

Supervisión: Almacenar y gestionar todos los certificados en servidores centralizados, sistemas distribuidos y plataformas en la nube.

El certificado seguirá funcionando hasta que expire su validez (el estándar actual es de 398 días, lo que promueve un programa de mantenimiento anual con un pequeño margen).

La gestión de claves y certificados es la tarea más común de la administración de certificados. Los protocolos para enviar, actualizar, respaldar, restaurar y revocar claves y certificados requieren interoperabilidad entre las aplicaciones de los clientes y la Autoridad de Certificación. Algunos sistemas de gestión de certificados permiten la renovación automática de certificados dentro de un período preestablecido antes de su vencimiento.

Si bien algunos proveedores ofrecen gestión del ciclo de vida con sus certificados, los "verdaderos proveedores de ciclo de vida" ofrecen certificados integrados firmados digitalmente por múltiples CA.

- Gestione todos los certificados de la cadena.

- Garantice el cumplimiento de FIPS-140-2 con auditorías de conjuntos de cifrado e informes de algoritmos.

- Utilice campos personalizados para el almacenamiento de datos adicionales.

Monitor: Renuévelos antes de que caduquen para evitar una interrupción en la validez del certificado.

El administrador debe renovar el certificado con la Autoridad de Certificación que lo emitió, o bien revocarlo y adquirir uno nuevo para instalarlo en el punto final.

Los sistemas dinámicos de monitorización y generación de informes cumplen dos propósitos:

En primer lugar, proporciona a los administradores información de un vistazo sobre los certificados y sus estados, y ofrece respuestas rápidas a preguntas esenciales, como:

- ¿Cuántos certificados emitió cada CA?

- ¿Cuántos necesitan ser renovados?

- ¿Cuántos requieren reemplazo?

En segundo lugar, la monitorización exhaustiva de sus certificados garantiza que no haya puntos ciegos en el sistema, lo que permite a los administradores prevenir interrupciones al evitar proactivamente las caducidades.

- Realice un seguimiento de las órdenes de compra y los costes de los certificados.

- Reciba notificaciones con antelación antes de que caduquen sus certificados.

- Evite el tiempo de inactividad y las situaciones embarazosas causadas por la caducidad de los certificados antes de ser detectada.

Validación

La autenticación en el momento de la transacción implica verificar si el certificado es legítimo con la CA o con un servidor. Esto se realiza en línea desde la pantalla del receptor. Si el certificado es revocado, el receptor no realizará transacciones basándose en él.

Cada certificado es válido solo por un período de tiempo limitado. Este período se describe mediante una fecha y hora de inicio y una fecha y hora de finalización, y puede ser tan corto como unos pocos segundos o casi tan largo como un siglo. El período de validez elegido depende de varios factores, como la fortaleza de la clave privada utilizada para firmar el certificado o el importe que se pagará por un certificado.

Este es el período esperado en el que las entidades pueden confiar en el valor público si la clave privada asociada no ha sido comprometida.

Diversas circunstancias pueden hacer que un certificado se invalide antes de que expire su período de validez. Estas situaciones incluyen un cambio de nombre, un cambio en la relación entre el sujeto y la CA (por ejemplo, un empleado finaliza su relación laboral con una organización), y el compromiso o presunto compromiso de la clave privada relacionada. En estos casos, la CA debe revocar el certificado.

Revocación

La gestión de certificados también incluye la tarea fundamental de revocar certificados.

Los certificados X.509 ofrecen un mecanismo para revocar certificados antes de su fecha de vencimiento programada. En este proceso, la CA emisora publica periódicamente una estructura de datos firmada denominada Lista de Revocación de Certificados (CRL). La CRL es una lista con marca de tiempo que contiene información sobre los certificados que han sido revocados por la CA emisora o por un titular de CRL designado. Esta lista incluye el número de serie de cada certificado revocado y se pone a disposición pública a través de un repositorio.

Un beneficio de este enfoque de revocación es que las CRL pueden distribuirse, a través de servidores y comunicaciones no confiables, por los mismos medios que los propios certificados.

Un inconveniente del método de revocación CRL es que la CRL no se modificará hasta que se programe la actualización de todas las notificaciones CRL existentes, incluso si se emite una única revocación.

Esto puede ser de hasta una hora, un día o una semana, dependiendo de la frecuencia con la que se publiquen las CRL.

Los enfoques de notificación de revocación en línea podrían estar disponibles como alternativa a la CRL X.509 en entornos específicos.

Se considera que el estado de un certificado ha cambiado si ha sido revocado o puesto en espera. A continuación, se explica cada condición.

Revocado:

Un certificado se revoca de forma irreversible si, por ejemplo, se descubre que la autoridad de certificación (CA) lo emitió incorrectamente, o si se cree que una clave privada ha sido comprometida. Los certificados también pueden revocarse por el incumplimiento de la entidad identificada de los requisitos de la política, como la publicación de documentos falsos, la tergiversación del comportamiento del software o la violación de cualquier otra política especificada por el operador de la CA o su cliente.

La razón más común para la revocación es que el usuario ya no está en posesión exclusiva de la clave privada (por ejemplo, el token que contiene la clave privada se ha perdido o ha sido robado).

En espera:

Este estado reversible puede utilizarse para señalar la invalidez temporal del certificado (por ejemplo, si el usuario no está seguro o si ha perdido la clave privada). En este ejemplo, si la clave privada fue encontrada y nadie tuvo acceso a ella, el estado podría ser restablecido y el certificado volvería a ser válido, eliminándolo así de futuras CRLs.

Riesgos de la gestión de certificados

Despídase de la «gestión mediante hojas de cálculo».

En una era definida por la transformación digital, crear una confianza digital sólida se ha vuelto fundamental. Pero es importante recordar que tu organización es responsable de establecer y mantener su propia confianza digital, con la gestión de identidades como eje central.

Cada dispositivo que se conecta a Internet o a la red pública requiere al menos un certificado digital para funcionar de forma segura. Pero, ¿su organización sigue dependiendo de procedimientos manuales de seguimiento de certificados basados en hojas de cálculo?

Muchas empresas siguen utilizando procesos manuales de gestión de certificados que dejan sus datos más valiosos expuestos a infiltraciones. La gestión de certificados mediante flujos de trabajo de procesos manuales, como hojas de cálculo, casi siempre conduce a la incapacidad de dar cuenta de todos los certificados PKI.

A medida que el alcance del certificado se amplía a dispositivos, contenedores y IoT, necesitará utilizar la gestión automatizada de certificados para evitar fallos en el sistema y aumentar la eficacia. La gestión de certificados es la mejor manera de protegerse contra los certificados falsos, es decir, certificados válidos que han sido comprometidos.

El hecho de tener que "dejarlo todo" para responder a una interrupción no hace sino aumentar la carga de trabajo del equipo. Contar con una solución de gestión de certificados y una automatización inteligente del flujo de trabajo puede evitar estas interrupciones y beneficiar enormemente a su organización.

No renovar los certificados a tiempo puede provocar complicadas interrupciones del sistema. Sin embargo, identificar la causa raíz de las interrupciones es todo un reto en entornos informáticos complejos. Pero estas interrupciones de los certificados son costosas, tanto en términos de tiempo de inactividad como de recursos necesarios para identificar y solucionar el problema.

Las interrupciones relacionadas con los certificados interrumpen servicios críticos. Hacen que su sitio sea inaccesible para los empleados y clientes, lo que puede afectar la productividad, los ingresos, la satisfacción del clienteyla reputación de su empresa. Las consecuencias de una gestión inadecuada del ciclo de vida de los certificados también pueden dar lugar a incumplimientos normativos, fallos en las auditorías y responsabilidades legales, lo que expone a su organización a multas y sanciones.

"Se tarda una media de 2,6 horas en identificar una avería, y el personal suele desviarse de sus responsabilidades principales para solucionar el problema, lo que supone una pérdida de productividad y posibles retrasos en otras tareas o proyectos."

— Informe sobre PKI y confianza digital 2024

¿Cómo funcionan los certificados SSL?

A menudo nos referimos a los certificados digitales como certificados de clave pública, ya que los certificados SSL se componen de un par de clave privada y clave pública.

SSL es el estándar para una conexión cifrada entre un navegador web y un servidor web. El enlace cifrado utiliza el cifrado para enmascarar los datos entre dos partes, de modo que los datos se mantengan privados e inalterados.

SSL significa Secure Sockets Layer, un protocolo criptográfico ahora obsoleto que ha conservado solo su nombre en el uso cotidiano. Todos los certificados SSL son técnicamente certificados TLS, siendo TLS el sucesor de la tecnología SSL. TLS o Transport Layer Security es un protocolo más avanzado y seguro que ha sido la tecnología de cifrado estándar durante más de una década.

La forma en que se utiliza TLS también ha cambiado. El período de validación para los certificados públicos ha disminuido de dos años a poco más de un año, con el tiempo adicional destinado a promover la gestión anual de certificados SSL. Para minimizar las interrupciones causadas por la expiración de certificados gestionados manualmente, primero debe obtener una visión completa de todos los certificados en su PKI. Luego, procure automatizar los procesos de gestión del ciclo de vida de sus certificados tanto como sea posible.

Los líderes de seguridad deben asegurarse de tener conocimientos y gestionar un repositorio de certificados en constante crecimiento. Si bien la gestión de certificados externos puede manejarse con métodos manuales como hojas de cálculo, los líderes de seguridad deberían simplificar su enfoque con una solución de gestión de certificados. Esto puede incluir la reducción del tiempo dedicado a la gestión de certificados digitales y la generación de ahorros de costos al maximizar las compras de SSL / TLS.

En general, si los líderes de TI tienen varios cientos de certificados de múltiples CA, recomendamos encarecidamente el uso de un software de gestión de certificados.

Movilidad

A medida que las empresas continúan aumentando el uso de aplicaciones móviles, ya sean emitidas por la corporación o internas, la identificación del usuario sigue siendo esencial. Por lo tanto, cuando los líderes de seguridad aceptan métodos basados en certificados para proteger e identificar sus dispositivos móviles, deben garantizar una gestión robusta y detallada del ciclo de vida completo de sus certificados.

La herramienta de gestión de certificados debe descubrir los certificados emitidos por soluciones móviles para casos de gestión integral de certificados.

Se deben determinar las ventajas de los sistemas y recursos de gestión de certificados que implementan soluciones de accesibilidad.

Certificados y protección de IoT

Las organizaciones tienen muchos factores a considerar antes de embarcarse en iniciativas de IoT. Al considerar los métodos de identidad y autenticación basados en certificados de IoT, los líderes de seguridad buscarán soluciones con sistemas de gestión de certificados integrados o interoperables. Aunque este es un campo nuevo y en evolución, algunos líderes de seguridad pueden preferir implementar plataformas de IoT diseñadas específicamente con sistemas PKI estrechamente integrados y gestión de certificados integrada.

Estos sistemas pueden ser independientes de los sistemas PKI corporativos o internos, y los certificados pueden no regirlos. Las organizaciones necesitarán sistemas, software y técnicas de gestión de certificados para permitir que las iniciativas y estrategias de IoT basadas en certificados optimicen y extiendan sus plataformas PKI actuales.

DevOps, virtualización y DevSecOps

A medida que DevOps y la virtualización continúan expandiéndose, los líderes de seguridad deben reconocer la protección e integridad de estos ecosistemas en rápida evolución.

Aunque algunos métodos utilizan la identificación de contenedores, el uso de certificados digitales es un enfoque.

Sin embargo, la naturaleza robusta y elástica de los contenedores los hace inviables para los métodos manuales de gestión de certificados.

Cuando los líderes de seguridad y sus organizaciones dependen de los certificados para habilitar una amplia variedad de aplicaciones empresariales críticas, la gestión integral se convierte rápidamente en una necesidad.

En cuanto a los certificados, los líderes de seguridad deberían considerar la adopción de un enfoque de gestión de certificados en lugar de métodos basados en hojas de cálculo.

Entorno de Gestión Automatizada de Certificados

Las aplicaciones PKI automatizadas deben tener acceso para actualizar sus claves rápidamente. Las soluciones SSL automatizadas permiten a los administradores:

- Conectar dispositivos, aplicaciones e identidades digitales

- Aplicar políticas y reducir el riesgo con flujos de trabajo automatizados

- Aplicar aprobaciones y autorizaciones configurables, y un registro detallado

Estos detalles desempeñan un papel esencial en la recuperación, ya que contribuyen a habilitar una recuperación escalable o automatizada frente a acciones potencialmente maliciosas.

Sitios web y otros casos de uso

La Gestión de Certificados Empresariales es la solución ideal para ayudar a las empresas a proteger una amplia gama de sitios web, entre ellos:

- Portales de Intranet

- Sitios de comercio electrónico

- Sitios de servicios financieros

- Sitios de atención al cliente

- Sitios de información al cliente

- Sitios de recopilación de datos

- Sitios de relaciones con los ciudadanos de los gobiernos

Otros casos de uso

Sitios de Intranet:

Proteja la información confidencial de su empresa en sitios web internos.

Acceso VPN:

Mejore la experiencia del usuario con acceso Wi-Fi sin contraseña, al tiempo que mejora la seguridad y garantiza que solo los usuarios autorizados tengan acceso a su red.

Sistemas de punto de venta (POS):

Proteja los sistemas POS y asegure que solo los terminales POS autorizados puedan conectarse a su sistema de pago.

Dispositivos de red:

Mejore la seguridad de la autenticación para conmutadores y enrutadores de red.

Internet de las Cosas (IoT):

Automatice la instalación y gestión de certificados en dispositivos integrados conectados.

DevOps:

Garantizar la identidad y la integridad de los contenedores, el código que contienen y las aplicaciones de producción que utilizan dicho código.

Nube / Multinube:

Proteger las instancias de aplicaciones basadas en la nube y de servidores virtuales, ya sea en un único proveedor de servicios en la nube o en múltiples proveedores, para entornos de inquilino único y multiinquilino.

Cifrado y firma de correo electrónico:

Garantizar que los correos electrónicos se envíen desde el remitente previsto, protegiendo contra vectores de fraude como el phishing y el compromiso de correo electrónico empresarial (BEC).

Desarrollo de aplicaciones:

Firmar digitalmente el software para proteger a los usuarios finales de la descarga e instalación de software comprometido.

Dispositivos móviles:

Mejorar la seguridad y la confianza de las aplicaciones móviles y de las máquinas en las que operan.

Tranquilidad:

Nadie quiere sufrir el próximo desastre de botnets.

Orientación para el futuro

He aquí algunos pasos importantes a tener en cuenta de cara al futuro:

Asegurar que la gestión de certificados forme parte del plan general de respuesta de ciberseguridad para ayudar a la preparación ante incidentes de seguridad que involucren algoritmos criptográficos obsoletos y compromisos de CA.

Determinar si los proveedores actuales de PKI o de certificados externos ofrecen soluciones o herramientas de gestión de certificados.

Si esta cifra alcanza los 100, se introducirán enfoques de gestión de certificados y otros métodos de reducción de riesgos.

Implementar software automatizado de descubrimiento de certificados y gestión de renovaciones para reducir el riesgo de que los certificados caduquen inesperadamente.

La gestión manual y automatizada de certificados puede delegar la responsabilidad y el control de los certificados dentro de las organizaciones.

Considere herramientas de descubrimiento y gestión de certificados de ciclo de vida completo, especialmente al tratar con entornos de certificados complejos y de múltiples proveedores, como los casos de uso móvil y de IoT.

A medida que los líderes de seguridad formalicen los planes para incorporar casos de uso adicionales de misión crítica, la gestión formalizada y más completa de los certificados pasará de ser “conveniente” a “indispensable”. A medida que aumente la dependencia de los certificados, también lo hará el impacto de una actividad o incidente de seguridad.

Los líderes de seguridad pueden mejorar el rendimiento y la seguridad organizacional mediante el uso de métodos de gestión de ciclo de vida completo para entornos dinámicos.

Dispositivos seguros. Controla tu futuro.

Solicite una demostración en vivo con un experto para ver cómo Keyfactor ayudarle a habilitar la confianza digital y la criptoagilidad para su organización.