Hay muchos dispositivos conectados. Puede parecer una afirmación obvia, dado que todo el mundo parece andar por ahí con un teléfono móvil, una tableta, un ordenador y unos auriculares inalámbricos. Pero, ¿qué pasa con todos los dispositivos que no están basados en el entretenimiento? Estoy pensando en todos los vehículos conectados, dispositivos médicos, routers, cerraduras inteligentes, termostatos, wearables... la lista parece no tener fin.

De hecho, Gartner predice que en 2021 habrá 25.000 millones de "cosas" conectadas.* Con semejante ubicuidad, surge una pregunta clave: ¿Cómo se protegen?

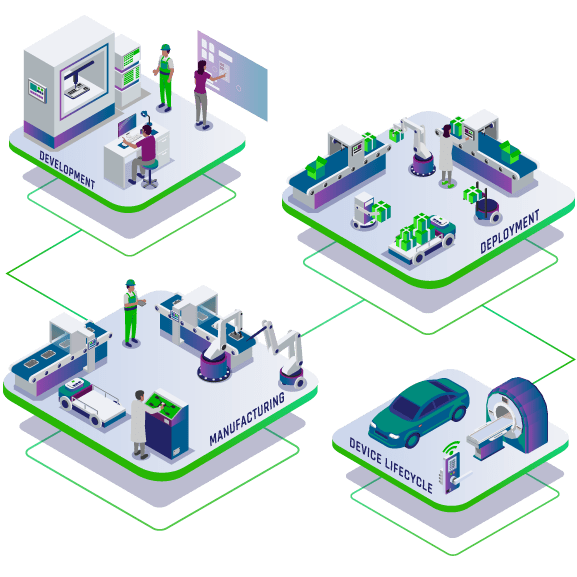

A medida que evolucionan el panorama y los requisitos de seguridad de IoT , los fabricantes de dispositivos necesitan una solución rentable y escalable para proteger los dispositivos de IoT frente a las crecientes amenazas y normativas. Hemos recopilado una lista de un reciente libro blanco que muestra cómo la infraestructura de clave pública (PKI) puede ayudar a sus equipos a construir pensando en la seguridad desde el principio.

Dónde encaja PKI en IoT Security

Antes de pasar a nuestras principales formas de proteger los dispositivos de IoT , vamos a desglosar algunas ventajas de utilizar PKI para sus necesidades de seguridad en IoT . Con todos los dispositivos conectados que están apareciendo, necesitamos una forma de identificarlos. En los próximos dos años, el 42% de los dispositivos IoT dependerán principalmente de certificados digitales para su identificación y autenticación. De hecho, el rápido crecimiento de los certificados digitales puede atribuirse en gran medida a los casos de uso críticos que requieren los fabricantes de IoT a través de la identidad, autenticación y cifrado de dispositivos. Sin embargo, sin una forma adecuada de emitir y gestionar los millones de certificados en los despliegues de IoT , la escalabilidad será un reto.

Aquí es donde PKI entra en escena.

La infraestructura de clave pública es un marco compuesto por hardware, software, políticas y procedimientos para ayudar a crear, gestionar, administrar, distribuir y actualizar estos certificados digitales a lo largo del tiempo. Durante décadas, la PKI ha servido de columna vertebral de la seguridad en Internet, y ahora se perfila como una solución flexible y escalable, capaz de responder de forma única a las necesidades de seguridad de datos y dispositivos de IoT.

Veamos cómo.

Formas de proteger los dispositivos IoT con PKI

- Utilice identidades únicas: Al incrustar una identidad verificable criptográficamente en cada dispositivo, puede permitir el acceso seguro a la red y la ejecución de código durante todo el ciclo de vida del dispositivo. Estos certificados también pueden personalizarse en función de la política del fabricante y actualizarse o revocarse por dispositivo.

- Defina y establezca estándares de seguridad: El estándar abierto de PKI le permite definir un sistema criptográficamente, con opciones flexibles para raíces de confianza, revocación y protocolos estándar para la inscripción y despliegue de certificados, como REST API, SCEP y EST.

- Escala la seguridad a medida que crecen tus "cosas": Al utilizar el cifrado asimétrico, todos los certificados pueden emitirse desde una única autoridad de certificación de confianza que esté estrictamente controlada. Este modelo de verificación desconectada permite a los dispositivos y aplicaciones autenticarse entre sí sin necesidad de un servidor centralizado o basado en agentes. software

- Mantener una seguridad robusta: Cuando los certificados digitales se emiten desde una PKI bien gestionada, ofrecen una protección mucho más sólida que otros métodos de autenticación. Los dispositivos IoT también pueden utilizar elementos seguros de hardware para el almacenamiento de claves criptográficas y emplear periodos de validez que superan con creces la vida útil de las contraseñas o los tokens.

- Seguridad con una huella mínima: Una de las principales ventajas de la PKI es que permite a los fabricantes aplicar medidas de seguridad con una huella mínima en el dispositivo. Incluso los dispositivos con poca capacidad de cálculo y memoria pueden utilizar claves asimétricas. La criptografía de curva elíptica (ECC) se está convirtiendo rápidamente en el algoritmo preferido para IoT, con claves de menor tamaño ideales para dispositivos y sensores conectados en red.

Fuente: *https://www.gartner.com/en/newsroom/press-releases/2018-11-07-gartner-identifies-top-10-strategic-iot-tecnologías-y-tendencias