Hybrid und Multi-Cloud sind die neuen Normen. Natürlich ist es eine andere Geschichte, wo Ihr Unternehmen auf seiner Cloud-Reise steht, aber die Realität ist, dass - unabhängig von der Geschwindigkeit, in der Sie sich bewegen - dies die Richtung ist, in die wir alle gehen.

Bei dieser bevorstehenden Umstellung auf eine dynamische und verteilte IT fragen sich die Sicherheitsteams natürlich: "Was sollte in unserem Rechenzentrum bleiben? Was sollte in die Cloud verlagert werden?" Dabei geht es nicht nur um Anwendungen und Arbeitslasten, sondern auch um alle Lösungen, auf die sie sich zu deren Sicherung verlassen.

PKI-Probleme, multipliziert

Public Key Infrastructure (PKI) und Maschinenidentitäten sind in dieser neuen hybriden Welt der Schlüssel zur Sicherung von Containern, virtuellen Maschinen, Anwendungen und Code.

Die Verlagerung in die Cloud bringt nicht unbedingt neue Herausforderungen für die PKI- und Zertifikatsverwaltung mit sich. Vielmehr verdoppeln sich die Lücken, die wir bereits in der traditionellen IT bewältigt haben:

- Vertrauensprobleme: Anwendungseigentümer verwenden Platzhalterzertifikate, selbstsignierte Zertifikate und nicht vertrauenswürdige Zertifizierungsstellen ohne angemessene Konfiguration, Richtlinie und Sicherheit.

- Mehr Komplexität: Unterschiedliche Vertrauensanforderungen, spezielle Anwendungsfälle und Umgebungen erfordern mehrere CAs, was die Komplexität der PKI-Verwaltung erhöht.

- Begrenzte Sichtbarkeit: Eine vollständige und genaue Bestandsaufnahme der Zertifikate ist unmöglich, wenn man mit mehreren Tools und Schnittstellen arbeitet.

- Höhere Arbeitsbelastung: Ein hohes Aufkommen an kurzlebigen Zertifikaten erhöht die Arbeitsbelastung der Teams, die für die Überwachung und Erneuerung der Zertifikate vor deren Ablauf zuständig sind.

- Fehlende Integrationen: Micorosft PKI (auch bekannt als ADCS) wird nicht alle Anforderungen Ihres Unternehmens unterstützen. Zur Unterstützung von Nicht-Microsoft-, Cloud- und DevOps-Umgebungen ist ein moderner Ansatz erforderlich.

Die Unternehmen stehen mit ihrer derzeitigen PKI-Implementierung vor einem Dilemma. Infolgedessen müssen viele ihre PKI neu aufbauen oder überdenken, um diese neue Realität zu unterstützen. Oftmals beginnt es damit, die breite Palette von Zertifizierungsstellen zu verstehen, die als Motor für die Ausstellung von Zertifikaten hinter Ihrer PKI dienen.

Laut Gartner sind "Vertrauensanforderungen, Migration, spezielle Anwendungsfälle, hybride Umgebungen und das Fehlen von Out-of-the-Box-PKI-Integrationen allesamt Treiber für den Einsatz mehrerer PKIs und CAs". Mit anderen Worten: Die traditionelle Vor-Ort-PKI reicht einfach nicht mehr aus.

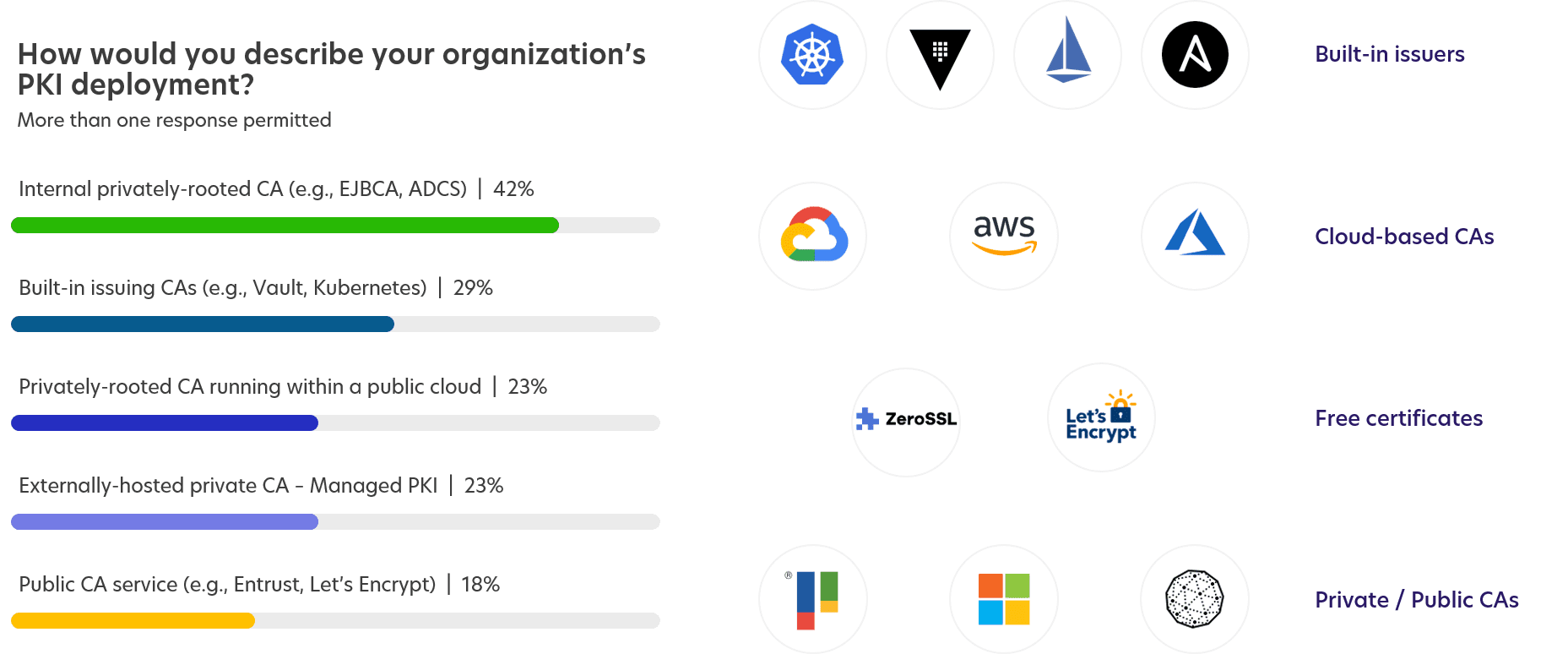

Hybride und Multi-Cloud-PKI-Umgebungen umfassen jetzt öffentliche, private und Cloud-basierte CAs, um immer komplexere Anforderungen zu erfüllen. Ein aktueller Bericht über den Stand des Machine Identity Management zeigt, wie dezentralisiert die PKI geworden ist.

Unterschiedliche CAs, unterschiedliche Herausforderungen

Werfen wir einen Blick auf die verschiedenen Arten von CAs, wann und wo sie eingesetzt werden, und auf die wichtigsten Überlegungen zur Implementierung.

Öffentliche CAs

Öffentlich vertrauenswürdige Zertifikate werden von einem externen CA-Anbieter erworben und ausgestellt. Diese TLS und Code-Signing-Zertifikate authentifizieren und verifizieren das Vertrauen für nach außen gerichtete Webserver, Load Balancer, Dienste und software.

Vor-Ort-PKI

Unternehmen setzen auch eine interne, privat verwurzelte PKI ein, um Dinge wie Benutzer- und Geräteauthentifizierung, DevOps und IoT Geräte zu unterstützen. Die PKI vor Ort wird häufig als software oder hardware appliance (z. B. PrimeKey EJBCA) oder als Komponente von Microsoft Active Directory (ADCS) bereitgestellt.

Eingebaute Emittenten

Die Funktionen zur Ausstellung von Zertifikaten sind in DevOps-Tools wie HashiCorp Vault, Istio und Kubernetes integriert. Diese Tools werden für die hochvolumige Ausstellung von kurzlebigen Zertifikaten in dynamischen Container- und Service-Mesh-Umgebungen verwendet.

Cloud-basierte CAs

Einige Cloud-Dienstleister bieten privat verwurzelte CA-Dienste an, wie AWS Private CA oder Google Cloud Certificate Authority Service (CAS). Darüber hinaus gibt es schlüsselfertige PKI-Lösungen wie PrimeKey EJBCA SaaS, die innerhalb weniger Minuten in der Cloud bereitgestellt werden können.

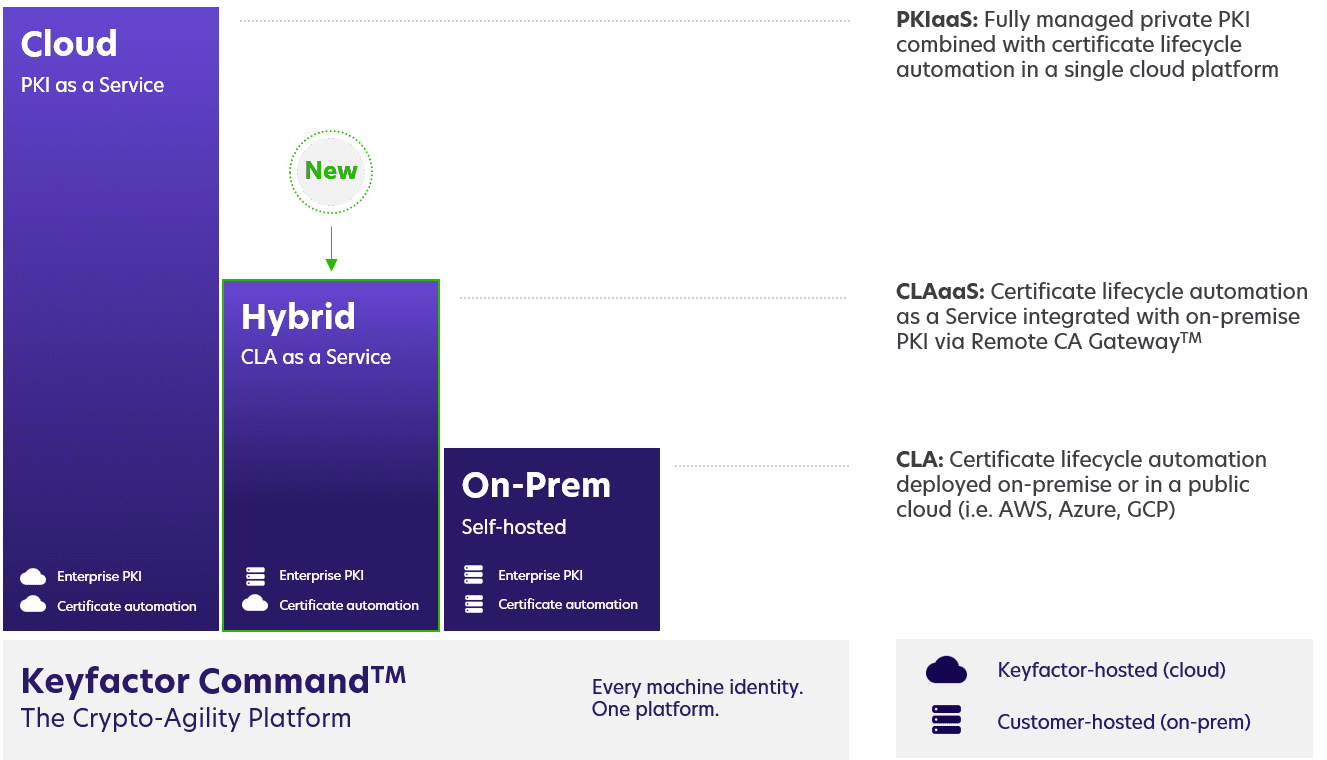

PKI als Service

Vollständig verwaltete, in der Cloud gehostete PKI-Services bieten alle Vorteile einer privaten PKI, jedoch ohne den Aufwand und die Kosten, die mit dem internen Betrieb verbunden sind. True PKIaaS kombiniert vollständig verwaltete PKI und die Automatisierung des Lebenszyklus von Zertifikaten in einer einzigen Cloud-Lösung.

Was nun?

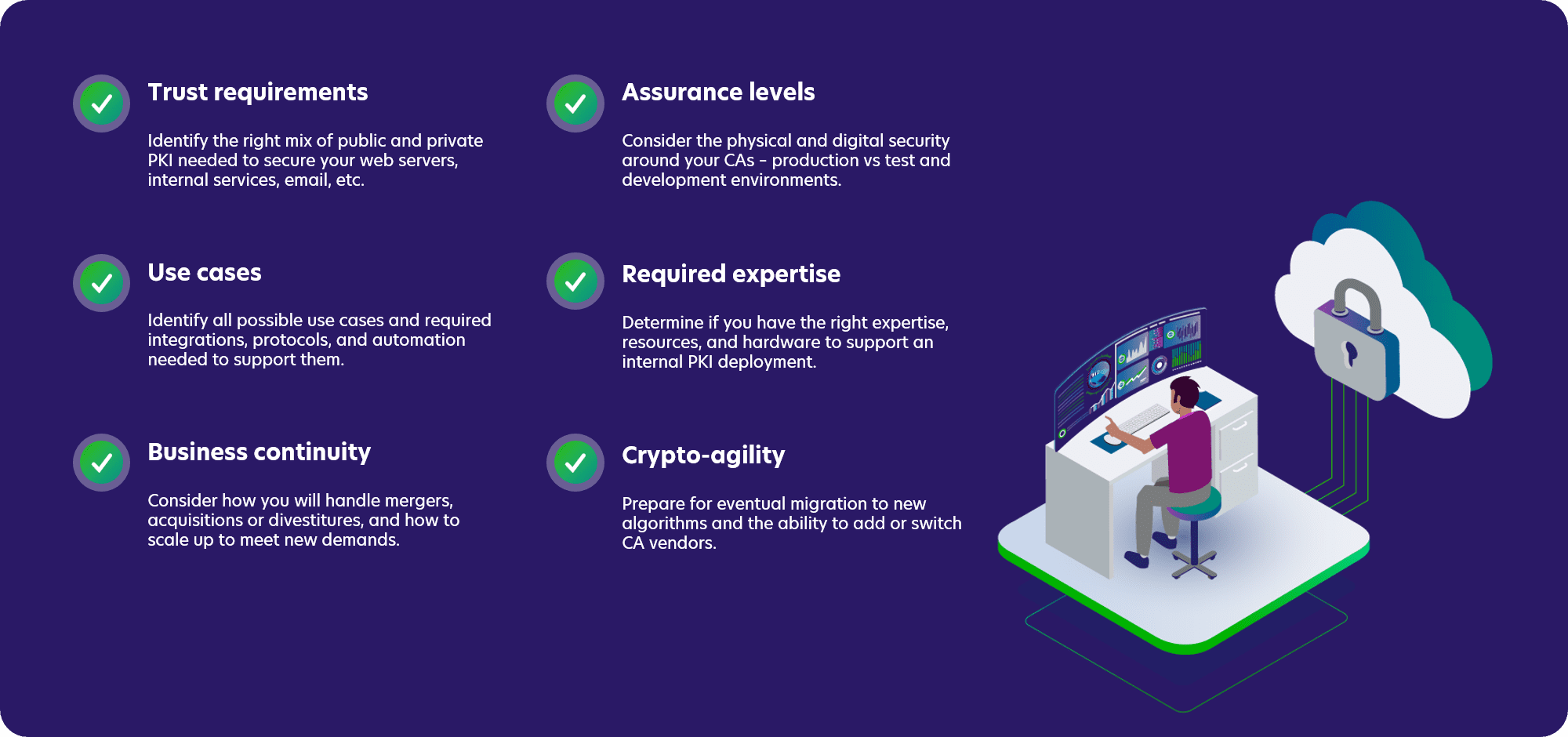

Ganz gleich, ob Sie Dutzende von CAs in Ihrer Umgebung haben oder gerade erst anfangen - es gibt viel zu beachten, wenn es um PKI und Zertifikatsmanagement geht:

Um diese einzigartigen Anforderungen zu erfüllen, sollten Unternehmen die Flexibilität haben, PKI wie und wo sie wollen einzusetzen, ohne auf Hindernisse wie fehlende Integrationen, hohe Komplexität und begrenzte Transparenz zu stoßen.

Hybride und Multi-Cloud PKI mit Keyfactor

Aus diesem Grund bietet Keyfactor mehrere flexible Optionen, die Ihnen helfen, Ihre PKI zu vereinfachen und die Kontrolle über jedes Zertifikat zu übernehmen - unabhängig davon, wo es ausgestellt wird oder wo es bereitgestellt werden muss.

Erfahren Sie mehr über die Keyfactor Plattform und finden Sie die richtige Lösung für Ihr Unternehmen.