Arten von Verschlüsselungsalgorithmen + Vor- und Nachteile für jeden

Symmetrische Verschlüsselung

Symmetrische Verschlüsselungsalgorithmen verwenden denselben geheimen Schlüssel sowohl für die Verschlüsselung als auch für die Entschlüsselung. Das bedeutet, dass der Absender und der Empfänger einer verschlüsselten Nachricht eine Kopie des geheimen Schlüssels über einen sicheren Kanal austauschen müssen, bevor sie mit der Übertragung verschlüsselter Daten beginnen. Symmetrische Verschlüsselungsalgorithmen gibt es in zwei verschiedenen Varianten: Block- und Stromchiffren.

Blockchiffren

EineBlockverschlüsselungverschlüsselt Daten in Blöcken fester Größe. Der Advanced Encryption Standard (AES) verwendet beispielsweise eine Blocklänge von 128 Bit.

Wenn der Klartext kürzer ist als die Blocklänge, wird er vor der Verschlüsselung auf die gewünschte Länge aufgefüllt. Auf der anderen Seite entschlüsselt der Empfänger der Nachricht diese und entfernt dann die Auffüllung, um die ursprüngliche Nachricht wiederherzustellen.

Ist ein Klartext länger als die Blocklänge, wird er für die Verschlüsselung in mehrere verschiedene Teile (Chunks) aufgeteilt. Die Funktionsweise einer Blockchiffre legt fest, wie diese Chunks zueinander in Beziehung stehen.

Jede Betriebsart hat ihre Vor- und Nachteile. Der ECB-Modus (Electronic Code Book) zum Beispiel ist die einfachste Betriebsart. Bei ECB wird jeder Block völlig unabhängig verschlüsselt.

Der Nachteil dabei ist, dass Blöcke mit dem gleichen Klartext denselben Chiffretext erzeugen. DasBild obenzeigt den Linux-Pinguin. Obwohl diese Daten verschlüsselt sind, sind die Chiffretexte für ein Pixel einer bestimmten Farbe (schwarz, weiß usw.) im gesamten Bild identisch, sodass der Pinguin weiterhin sichtbar ist.

Andere Betriebsarten beseitigen dieses Problem, indem sie die Verschlüsselung der einzelnen Blöcke miteinander verknüpfen. Einige bieten auch zusätzliche Funktionen, wie den Galois-Zähler-Modus (GCM), der einen Nachrichten-Authentifizierungs-Code (MAC) erzeugt, mit dem überprüft wird, dass die Daten während der Übertragung nicht verändert wurden.

Beispiel: Der Erweiterte Verschlüsselungsstandard (AES)

Die bekannteste Blockchiffre ist der Advanced Encryption Standard (AES). Dieser Verschlüsselungsalgorithmus wurde als Ergebnis eines vom National Institute of Standards and Technology (NIST) durchgeführten Wettbewerbs ausgewählt, um den alternden Data Encryption Standard (DES) zu ersetzen.

AES ist eine Familie von drei verschiedenen Algorithmen, die für die Verwendung eines 128-, 192- oder 256-Bit-Schlüssels ausgelegt sind. Diese Algorithmen sind in einen Schlüsselplan und einen Verschlüsselungsalgorithmus unterteilt.

Der Verschlüsselungsalgorithmus von AES ist bei allen drei Versionen weitgehend identisch. Er ist in Runden unterteilt, die sich aus einer Reihe von mathematischen Operationen zusammensetzen. Der Hauptunterschied zwischen den verschiedenen AES-Versionen ist die Anzahl der verwendeten Runden: 10, 12 und 14.

Jede AES-Runde verwendet einen eindeutigen Rundenschlüssel, der aus dem ursprünglichen geheimen Schlüssel abgeleitet wird. Die Ableitung dieser Rundenschlüssel ist Aufgabe des Schlüsselplans. Die Schlüsselpläne der einzelnen AES-Versionen sind unterschiedlich, da sie unterschiedlich lange geheime Schlüssel verwenden und eine unterschiedliche Anzahl von 128-Bit-Rundenschlüsseln erzeugen.

Stromchiffren

Die andere Art von symmetrischem Verschlüsselungsalgorithmus ist eine Stromchiffre. Im Gegensatz zu einer Blockchiffre wird bei einer Stromchiffre ein Klartext bitweise verschlüsselt.

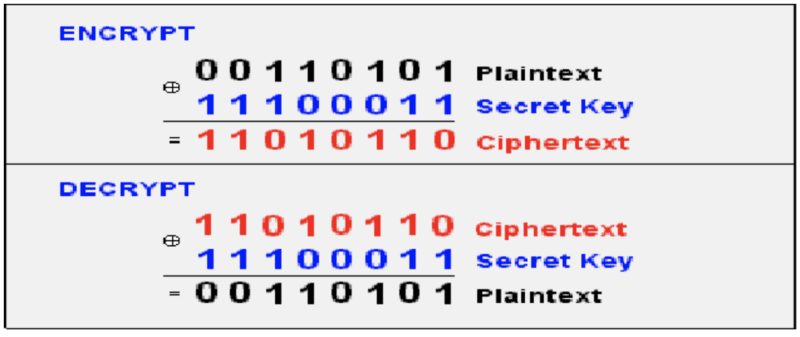

Eine Stromverschlüsselung basiert auf dem einzigen vollständig unknackbaren Verschlüsselungsalgorithmus: dem One-Time-Pad (OTP). Das OTP verwendet einen zufälligen geheimen Schlüssel, der dieselbe Länge wie der Klartext hat, und verknüpft jedes Bit des Klartexts und des Schlüssels mit einer exklusiven ODER-Verknüpfung (XOR), um den Chiffretext zu erzeugen, wie in derAbbildung oben dargestellt.

Die Entschlüsselung mit einem OTP ist die gleiche wie die Verschlüsselung. Das liegt daran, dass alles, was mit sich selbst XOR-verknüpft ist, Null ist und alles, was mit Null XOR-verknüpft ist, sich selbst ist. Mit einem Klartext P, einem Chiffretext C und dem Schlüssel K

C XOR K = (C XOR K) XOR K = C XOR (K XOR K) = C XOR 0 = C

Obwohl es sehr sicher ist, wird das OTP nur selten verwendet, da es unpraktisch ist, die riesigen Mengen an Schlüsselmaterial, die es für seine Funktion benötigt, sicher weiterzugeben. Eine Stromchiffre beruht auf der gleichen Idee wie das OTP mit einem etwas weniger sicheren Schlüssel.

Anstelle eines vollständigen Zufallsschlüssels wird bei einer Stromchiffre ein geheimer Schlüssel verwendet, um einen Pseudo-Zufallszahlengenerator zu speisen. Durch die gemeinsame Nutzung desselben geheimen Schlüssels und Algorithmus können Absender und Empfänger einer Nachricht dieselbe Bitfolge erzeugen, so dass sie eine Nachricht ver- und entschlüsseln können.

Beispiel: Rivest-Chiffre 4 (RC4)

RC4 ist ein Beispiel für eine weit verbreitete Stromchiffre. Sie wurde 1987 von Ron Rivest entwickelt und war ursprünglich ein Geschäftsgeheimnis von RSA Security. Im Jahr 1994 wurden die Einzelheiten der Chiffre bekannt, wodurch sie öffentlich nutzbar wurde.

RC4 wird in einer Vielzahl verschiedener Anwendungen verwendet, darunter die WEP- und WPA-Verschlüsselungsstandards für Wi-Fi. Die Chiffre hat einige bekannte Schwachstellen, insbesondere für bestimmte Anwendungen, kann aber dennoch verwendet werden, wenn einige der ersten Bytes des erzeugten Schlüsselstroms verworfen werden.

Sehen Sie sich die Keyfactor in Aktion an und entdecken Sie, wie Sie jede Maschinenidentität finden, kontrollieren und automatisieren können.

Asymmetrische Verschlüsselung

Im Gegensatz zur symmetrischen Verschlüsselung werden bei der asymmetrischen Kryptografie zwei verschiedene Schlüssel für die Ver- und Entschlüsselung verwendet. Der öffentliche Schlüssel wird zur Verschlüsselung einer Nachricht verwendet, während der private Schlüssel zur Entschlüsselung genutzt wird.

Der private Schlüssel ist eine völlig zufällige Zahl. Der öffentliche Schlüssel wird aus dem privaten Schlüssel mit Hilfe eines mathematisch "harten" Problems abgeleitet.

Dieses "harte" Problem basiert auf einer mathematischen Operation, die "leicht" durchzuführen, aber "schwer" umkehrbar ist. Es werden eine Reihe verschiedener "harter" Probleme verwendet, darunter solche, die auf ganzen Zahlen basieren, und solche, die auf elliptischen Kurven beruhen.

Integer-basierte Kryptographie

Bei der asymmetrischen Kryptographie auf der Grundlage von Ganzzahlen gibt es zwei "harte" Hauptprobleme. Dies sind das Faktorisierungs- und das diskrete Logarithmusproblem.

Das Faktorisierungsproblem beruht auf der Tatsache, dass es relativ einfach ist, zwei Zahlen miteinander zu multiplizieren, aber es ist schwierig, sie zu faktorisieren. Tatsächlich ist das Faktorisieren so schwierig, dass es (auf einem "klassischen" Computer) am besten durch eine Brute-Force-Suche zu bewerkstelligen ist. Wer das Produkt zweier Primzahlen faktorisieren will, muss so lange potenzielle Faktoren testen, bis er zufällig einen der beiden Faktoren findet, was sehr lange dauern kann.

Ein asymmetrischer Verschlüsselungsalgorithmus, der auf dem Faktorisierungsproblem basiert, hat einen öffentlichen Schlüssel, der aus dem Produkt zweier privater Schlüssel (große Primzahlen) berechnet wird. Diese Berechnung ist einfach durchzuführen, aber jeder, der den privaten Schlüssel aus dem öffentlichen Schlüssel ableiten will, muss ihn faktorisieren, was viel schwieriger ist.

Die Schwierigkeit der Multiplikation wächst polynomial mit der Länge der Faktoren, aber die Schwierigkeit der Faktorisierung wächst exponentiell. Dadurch ist es möglich, einen "Sweet Spot" zu finden, an dem ein System zwar brauchbar, aber im Wesentlichen unknackbar ist.

Das Problem des diskreten Logarithmus verwendet die Potenzierung und den Logarithmus als "leichte" und "schwere" Operationen. Ähnlich wie beim Faktorisieren steigt die Komplexität der Logarithmusberechnung mit zunehmender Größe des Exponenten sehr viel schneller an.

Beispiel: Rivest-Shamir-Adleman (RSA)

Symmetrische Verschlüsselungist nach heutigen Maßstäben ein einfacher kryptografischer Algorithmus, galt jedoch einst als Stand der Technik. Tatsächlich nutzte die deutsche Armee sie während des Zweiten Weltkriegs, um vertrauliche Nachrichten zu versenden. Der Film„The Imitation Game“erklärt recht gut, wie symmetrische Verschlüsselung funktioniert und welche Rolle sie während des Krieges spielte.

Bei der symmetrischen Verschlüsselung wird eine Nachricht, die als Klartext eingegeben wird, durch mathematische Permutationen verschlüsselt. Die verschlüsselte Nachricht ist schwer zu knacken, da derselbe Klartextbuchstabe in der verschlüsselten Nachricht nicht immer gleich erscheint. Beispielsweise würde die Nachricht „HHH“ nicht zu drei gleichen Zeichen verschlüsselt werden.

Um die Nachricht sowohl zu verschlüsseln als auch zu entschlüsseln, benötigen Sie denselben Schlüssel, daher der Name symmetrische Verschlüsselung. Während das Entschlüsseln von Nachrichten ohne den Schlüssel äußerst schwierig ist, birgt die Tatsache, dass derselbe Schlüssel zum Verschlüsseln und Entschlüsseln der Nachricht verwendet werden muss, ein erhebliches Risiko. Denn wenn der für die Weitergabe des Schlüssels verwendete Vertriebskanal kompromittiert wird, ist das gesamte System für sichere Nachrichten nicht mehr funktionsfähig.

Einer der bekanntesten asymmetrischen Verschlüsselungsalgorithmen ist der von Ron Rivest, Adi Shamir und Leonard Adleman entwickelte Algorithmus namens RSA. Dieser Algorithmus basiert auf dem Faktorisierungsproblem.

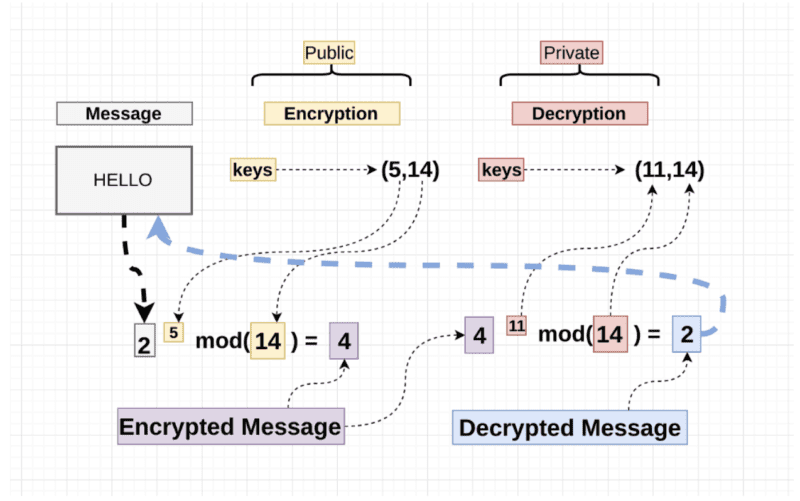

Dasobige Bildzeigt ein einfaches Beispiel dafür, wie RSA funktioniert. Der Klartext (2) wird mit dem öffentlichen Schlüssel (5) potenziert: 2^5 = 32. Dieser Wert wird dann durch einen öffentlichen Modulus (14) geteilt und der Rest (4) wird als Chiffretext gesendet: 32 % 14 = 4.

Auf der anderen Seite wird die gleiche Operation mit dem privaten Schlüssel anstelle des öffentlichen Schlüssels durchgeführt, um den Klartext zu erhalten: (4^11) % 14 = 2. Diese Berechnung funktioniert, weil der öffentliche und der private Schlüssel so gewählt sind, dass sie im gewählten Modulus invers sind.

Elliptische-Kurven-Kryptographie

Die asymmetrische Kryptografie auf der Grundlage von Ganzzahlen verwendet Faktorisierungs- und diskrete Logarithmusprobleme, um sichere Verschlüsselungsalgorithmen zu entwickeln. Die Kryptographie mit elliptischen Kurven verwendet dieselben Probleme mit einer kleinen Abwandlung.

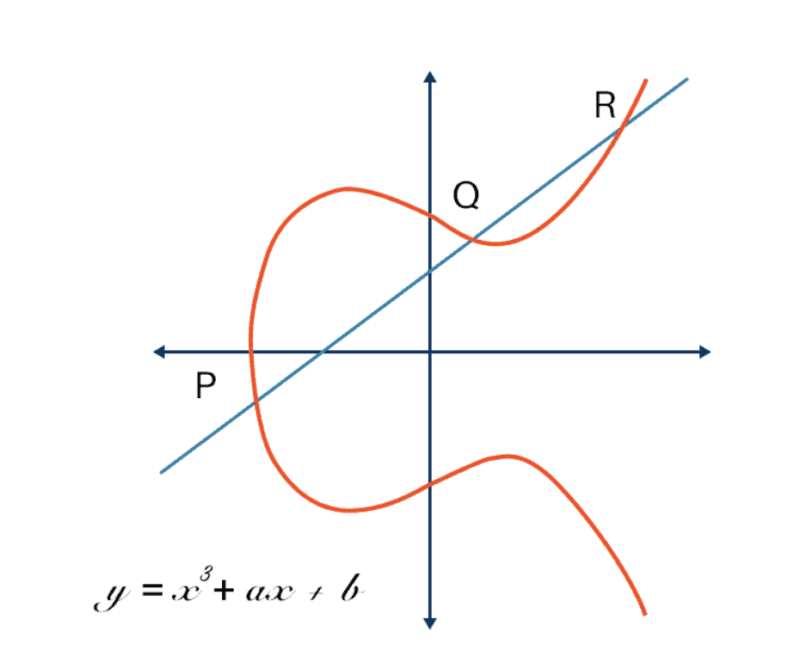

Anstelle von ganzen Zahlen für ihre Berechnungen verwendet die Kryptografie mit elliptischen Kurven Punkte auf einer elliptischen Kurve, wieoben dargestellt. Ein privater Schlüssel ist weiterhin eine Zufallszahl, aber ein öffentlicher Schlüssel ist ein Punkt auf der Kurve.

Auf diesen Kurven sind einige verschiedene mathematische Operationen definiert. Die beiden wichtigsten davon sind:

- Punktaddition (entspricht einer ganzzahligen Multiplikation)

- Punktmultiplikation (entspricht der ganzzahligen Potenzierung)

Auf diesen Kurven ist es möglich, Berechnungen durchzuführen, die den "einfachen" Operationen des Faktorisierungs- und des diskreten Logarithmusproblems entsprechen. Dies bedeutet, dass dieselben grundlegenden Algorithmen auch für elliptische Kurven verwendet werden können.

Aber warum die Mühe? Die Kryptographie mit elliptischen Kurven ist nützlich, weil kleinere Schlüssellängen das gleiche Maß an Sicherheit bieten. Das bedeutet, dass die Elliptische-Kurven-Kryptografie weniger Speicherplatz, Rechenleistung und Energie benötigt, um Daten auf demselben Niveau zu schützen wie ein entsprechender ganzzahliger Algorithmus. Diese Einsparungen können für ressourcenbeschränkte Systeme wie Geräte des Internets der Dinge (IoT) oder Smartphones wichtig sein.

Vor- und Nachteile der symmetrischen und asymmetrischen Verschlüsselung

Symmetrische und asymmetrische Verschlüsselungsalgorithmen haben beide die gleiche Aufgabe: den Schutz der Vertraulichkeit von Daten. Sie erfüllen ihre Aufgabe jedoch auf sehr unterschiedliche Weise, und jeder Ansatz hat seine Vor- und Nachteile:

- Symmetrische Verschlüsselung:Der Hauptvorteil der symmetrischen Kryptografie ist ihre Effizienz. Im Allgemeinen benötigen symmetrische Verschlüsselungsalgorithmen weniger Speicherplatz und Rechenleistung als asymmetrische Kryptografie.

- Asymmetrische Verschlüsselung:Bei der asymmetrischen Verschlüsselung müssen sich die beiden Parteien vor dem Versand verschlüsselter Nachrichten keinen geheimen Schlüssel austauschen. Dadurch ist eine sichere Kommunikation mit jedem möglich, solange man dessen öffentlichen Schlüssel besitzt.

Diese unterschiedlichen Stärken bedeuten, dass symmetrische und asymmetrische Kryptographie oft zusammen verwendet werden, wie im TLS Protokoll. Die asymmetrische Verschlüsselung wird für den sicheren Austausch eines symmetrischen Schlüssels verwendet, während die symmetrische Verschlüsselung für die Übertragung von Massendaten eingesetzt wird.

Quantencomputing und seine Auswirkungen auf die Kryptographie

Bei der Erörterung der Vor- und Nachteile verschiedener Verschlüsselungsalgorithmen ist es wichtig, das Wachstum des Quantencomputers zu berücksichtigen. Quantencomputer sind in der Lage, einige der heute gebräuchlichen asymmetrischen Verschlüsselungsalgorithmen zu brechen.

Der Grund dafür ist, dass einige der "schweren" Probleme, die in der asymmetrischen Kryptographie verwendet werden, für Quantencomputer nicht "schwer" sind. Während das Faktorisieren für einen klassischen Computer exponentiell schwierig ist, ist es für einen Quantencomputer aufgrund der Existenz des Shor-Algorithmus nur polynomiell schwierig.

Wenn sowohl die Multiplikation als auch das Faktorisieren polynomielle Komplexität haben, ist es unmöglich, ein Kryptosystem zu bauen, das sowohl brauchbar als auch sicher ist. Dasselbe gilt für das Problem des diskreten Logarithmus. Es ist ebenfalls gebrochen, sobald genügend große Quantencomputer zur Verfügung stehen.

Dies bedeutet jedoch nicht, dass Quantencomputer das Ende der asymmetrischen Kryptografie bedeuten. Es wurden neue Probleme entdeckt, die auch für Quantencomputer als „schwierig“ gelten. Dies hat zur Entwicklung neuer postquantenbasierter asymmetrischer Verschlüsselungsalgorithmen geführt, die auf diesen neuen „schwierigen“ Problemen basieren.