En la Conferencia 2025 del Consorcio PKI en Kuala Lumpur, un tema dominó casi todas las conversaciones en los pasillos y las preguntas del público: la criptografía híbrida. Todo el mundo está de acuerdo en que la migración post-cuántica debe empezar ya, pero cuando se trata decómoel camino a seguir varía en función de dónde nos encontremos.

Algunos gobiernos fomentan los enfoques híbridos; otros los prohíben rotundamente. Algunos sectores pueden probar y migrar hoy, mientras que otros se ven bloqueados por lagunas en las herramientas, dependencias de hardware o normas contradictorias. Esta confusión provoca dudas en un momento en el que se debería estar cobrando impulso.

Mi colega y CSO Keyfactor , Chris Hickman, compartió sus reflexiones sobre cómo las conversaciones en el evento pasaron de la teoría a la aplicación.

En este artículo, expondré mis principales conclusiones del evento, incluidas las ideas sobre híbridos frente a compuestos, por qué algunas organizaciones pueden actuar ahora mientras que otras no, y cómo la criptoagilidad se está convirtiendo en el factor decisivo para navegar por este panorama en evolución.

Un mundo dividido sobre la criptografía híbrida

Durante mi presentación "pregúntame lo que quieras" junto a mis colegas David Hook, Tony Chen y Sven Rajala, casi la mitad de las preguntas del público se centraron en un tema: la criptografía híbrida.

Actuando como puente, los híbridos combinan algoritmos clásicos y poscuánticos en certificados y apretones de manos para facilitar la migración o calmar las preocupaciones sobre la seguridad de los nuevos algoritmos. Pero hoy en día, ese puente varía según el país:

- La Agencia de Seguridad Nacional de Estados Unidos (NSA)ha declarado públicamente que no no recomienda cifrado híbridopara los sistemas de seguridad nacional, prefiriendo algoritmos post-cuánticos "puros" cuando estén listos.

- Agencia Nacional de Ciberseguridad de Francia (ANSSI)adopta la postura contraria: rererecomienda híbridohíbridos, garantizando la compatibilidad con versiones anteriores y la protección por capas durante la transición.

- BSI de Alemaniay otros reguladores europeos se sitúan intermediospermitiendo el uso híbrido en determinados contextos y preparándose al mismo tiempo para avanzar hacia soluciones post-cuánticas.

Para industrias globales comotelecomunicacioneseste mosaico plantea un verdadero problema. Algunas normas regionales, como las emergentes de la UEENISA de la UE-de la UE- son híbridas, mientras que otras, como ciertos marcos estadounidenses de telecomunicaciones y control de exportaciones, actualmenterestringen la aplicación de algoritmos duales.. Un único proveedor que opera en en múltiples jurisdicciones podría, paradójicamenterequeridocriptografía híbrida en un país y prohibida en otro.prohibidoutilizarla en otro.

Nadie tiene aún una respuesta clara sobre cómo conciliar esas contradicciones. Por ahora, las organizaciones navegan por la incertidumbre mientras intentan mantener intacta la interoperabilidad a largo plazo.

La complejidad es el coste de la flexibilidad

Desde el punto de vista de la ingeniería, cada nueva opción introduce adicional configuración y mayor riesgo riesgo.

En Keyfactornuestros productos ya admiten miles de permutaciones de configuraciones para cumplir diversos requisitos normativos, de plataformas y de políticas. Los certificados híbridos, con sus múltiples combinaciones de algoritmos y capas de compatibilidad cruzada, multiplican esa complejidad.

En Keyfactor soporta configuraciones PQC híbridas, la adopción más amplia de la industria sigue siendo desigual. Las implementaciones híbridas para firmas y PKI todavía se están estandarizando, lo que significa que la interoperabilidad total entre proveedores es limitada hoy en día.

Esto significa que incluso las organizaciones ansiosas por iniciar su migración post-cuántica se topan con muros. Como dije a varios clientes después de la conferencia: Hoy puedes asegurar tus sistemas backend con PQC, pero el resto de tu pila puede no estar aún preparada para unirse al viaje.

El PQC puro es la opción menos compleja y, en la actualidad, la que está más preparada para su uso con soporte en herramientas de amplia implantación. Por lo tanto, si necesita actuar con rapidez o no está seguro de qué camino tomar, considere el PQC puro como la primera opción a investigar.

Veamos ahora otra opción: la criptografía compuesta.

Híbrido frente a compuesto: Desenredando la terminología

Incluso para los profesionales, la terminología puede resultar confusa, no está totalmente definida y ha cambiado con el tiempo. Por ejemplo, híbrido, como se indica en la tabla siguiente, también se ha conocido con el nombre de Catalizador y, más recientemente, Quimera, y también Alternativas X.509.

Amboshíbrido, como empezó a denominarse,comocompuestoutilizan varios algoritmos, normalmente uno clásico y otro poscuántico, pero difieren en estructura y compatibilidad.

He aquí una forma sencilla de pensar en ello:

| Plazo | Definición | Compatibilidad | Estado |

| PKI híbrida | Combina algoritmos clásicos + PQC pero sigue siendocompatible concon los sistemas existentes | Compatible con versiones anteriores | Ampliamente debatido, aplicación limitada |

| PKI compuesta |

Combina algoritmos clásicos + PQC enun único objeto criptográficosin compatibilidad con versiones anteriores |

No compatible con versiones anteriores | Próxima normalización por el IETF |

Como mis colegas David Hook y Sven Rajala en nuestroClavesmasterssobre los materiales compuestosLos materiales compuestos sonpróxima evoluciónde la criptografía híbrida. Permiten representar juntas varias claves, como una clave PQC y una clave RSA o ECDSA, en una sola clave estándar. certificado estándar y utilizarlas conjunta o individualmente, en función de la política.

David lo explicó mejor: los composites empezaron como un modelo "y/o" -cualquiera de los dos algoritmos podía firmar o verificar- pero han madurado hasta convertirse en una norma "que hace ambas cosas", que ahora está en fase de revisión final por parte del Internet Engineering Task Force (IETF).

En Keyfactorhemos soportamos X.509 hybrid PKI desde hace un año, y ya tenemos pruebas deconceptos funcionando con certificados compuestos con clientes empresariales. La primera solicitud de comentarios (RFC)-el documento oficial de normalización publicado por el IETF- se espera en breve.

Este marca un pasopaso hacia el establecer normas PKI post-cuánticas utilizables.

Por qué algunos pueden mudarse ahora y otros no

A pesar de todo el entusiasmo, la dura realidad es que la preparación para la aplicación sigue siendo muy variable.

- Listo hoy:Organizacionesque utilizan PKI, que no dependen de la certificación formal, y criptografía flexiblegráfico flexibles (como Bouncy Castle) ya pueden empezar a probar algoritmos PQC e incluso desplegar configuraciones TLS híbridas en entornos limitados.

- Aún no están preparados:Los dependientes decertificados módulos de seguridad dehardware (HSM) tarjetas inteligentes o dispositivos con firmware certificado. Los retrasos en la certificación, sobre todo enFIPSyCriterios Comunes-implican que algunos algoritmos poscuánticos no pueden utilizarse aún en sistemas de producción que requieren certificaciones.

Esta divergencia conduce a lo que yo llamo la "brecha de criptoagilidad".

Pero el mensaje clave de la Conferencia PQC fue claro:no esperes a que el mercado sea perfecto.

Empiece ya a preparar su inventario, sus políticas y su arquitectura, para que cuando lleguen esas certificaciones y bibliotecas, estará listo para moverse. Y no olvides de probar, probar, probar y contribuir tus hallazgoss.

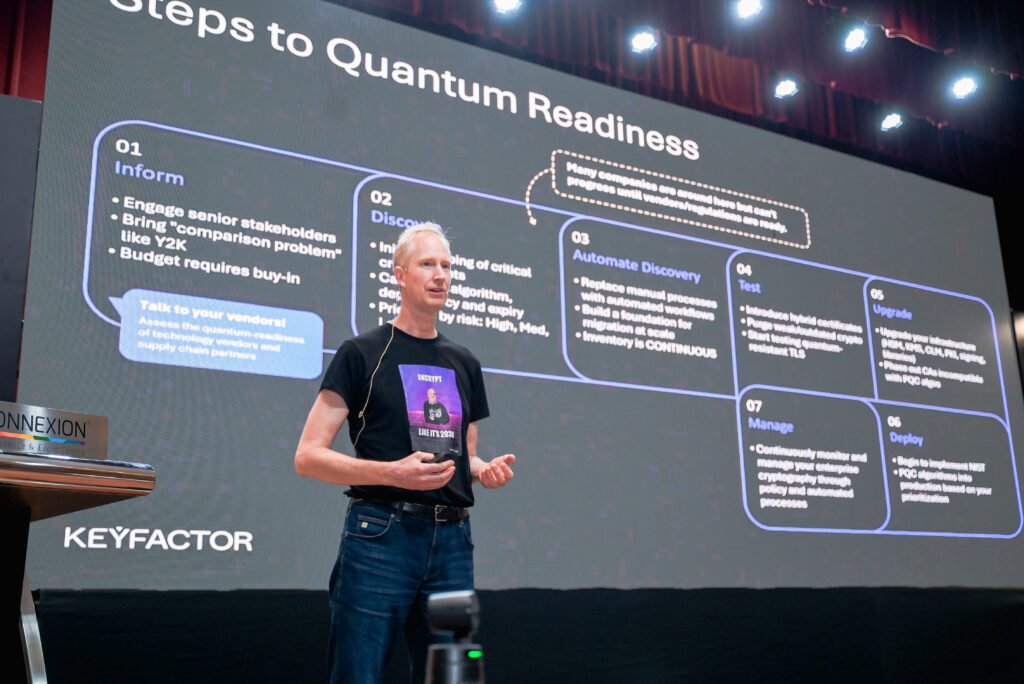

En Teoría ta la acción: Recomendaciones prácticas

A lo largo del evento, han surgido sistemáticamente tres recomendaciones para la preparación del PQC:

- Construir un inventario criptográfico completo

Usted no puede protege lo que no saber. Las organizaciones necesitan visibilidad sobre dónde y cómo se utiliza la criptografía: certificados, API, sistemas integrados, dispositivos y aplicaciones. Las herramientas automatizadas de descubrimiento y clasificación son crucial para cartografiar este paisaje y identificar qué activos son impacted por migración post-cuántica. - Priorizar por impacto empresarial y viabilidad técnica

No todos los sistemas se crean igual. Identificar qué componentes criptográficos protegen sus datos más sensibles o tienen la vida útil más larga; piense en exposición de datos y Dispositivos IoT o sistemas industriales esperado que permanecerán en servicio durante una década o más. Esos son los principales candidatos para una planificación temprana de la migración. - Comience ya a planificar y probar la migración

Aunque los estándares híbridos o compuestos aún estén madurando, empiece a trabajar en pruebas de concepto. Empiece poco a poco. TPruebe los algoritmos en su entorno de desarrollo, valide la interoperabilidad de interoperabilidad y documente los fallos de integración. La información que obtenga le facilitará la transición cuando lleguen las soluciones listas para la producción. Cuando dependa de soluciones abiertas-de código abierto, también tiene la oportunidad de contribuir a sus hallazgos, corregir errores, y colmar las lagunas delecosistema.

Al mismo tiempo, hay que reconocer que el enfoque adecuado varía según la organización. Algunas pueden empezar a migrar ahora, otras deben esperar, pero todas pueden prepararse.

Cuanto mejor conozca su postura criptográfica actual, más ágil será cuando las dependencias externas le alcancen.

Cripto-Agilidad: Tendiendo puentes hoy ay el mañana

Las conversaciones de Kuala Lumpur pusieron de relieve una verdad:la criptoagilidad ya no es opcional.

Es la base que le permite evolucionar con las normas emergentes, intercambiar algoritmos a medida que cambian las directrices y mantener la conformidad en medio de contradicciones regionales. El único camino sostenible es la flexibilidad.

Como hemos visto de primera mano en Keyfactor, la criptoagilidad permite a las organizaciones:

- Actualización rápida de anclas de confianza, certificados y políticas a medida que evolucionan las normas

- Apoyo a implantaciones puras, híbridas y compuestas, según sea necesario

- Mantener la interoperabilidad entre diversas plataformas y ecosistemas

- Minimizar los trastornos derivados de futuros cambios normativos o tecnológicos

Quienes inviertan hoy en agilidad capearán las turbulencias de la migración a PQC mucho mejor que quienes esperen.

Empezar ahora, aunque tla línea de meta no es visible

La transición al PQC es un programa a largo plazo de evolución continua. Empezar ahora es la única forma de acortar la curva de aprendizaje e identificar los obstáculos que aún persisten.

Como hemos comprobado en nuestras propias pruebas, las lagunas que se encuentran hoy suelen colmarse en cuestión de meses. Cada iteración acerca al sector a sistemas poscuánticos utilizables e interoperables.

Explore cómo la arquitectura flexible de Keyfactorpermite la criptoagilidad desde el primer díaayudando a las empresas a adelantarse a la disrupción cuántica.