Lors de la conférence PKI Consortium conférence PQC 2025 du consortium PKI à Kuala Lumpur, un sujet a dominé presque toutes les conversations de couloir et les questions du public : la cryptographie hybride. Tout le monde s'accorde à dire que la migration post-quantique doit commencer maintenant, mais lorsqu'il s'agit de savoircommentMais lorsqu'il s'agit de savoir comment, la voie à suivre est différente selon l'endroit où l'on se trouve.

Certains gouvernements encouragent les approches hybrides, d'autres les interdisent purement et simplement. Certaines industries peuvent tester et migrer dès aujourd'hui, tandis que d'autres sont bloquées par des lacunes dans l'outillage, des dépendances hardware ou des règles contradictoires. Cette confusion entraîne des hésitations au moment même où l'élan devrait être donné.

Mon collègue et CSO de Keyfactor , Chris Hickman, a partagé ses réflexions sur la façon dont les conversations de l'événement sont passées de la théorie à la mise en œuvre. les conversations lors de l'événement sont passées de la théorie à la mise en œuvre.

Dans ce billet, j'exposerai les principaux enseignements que j'ai tirés de l'événement, notamment les idées sur les hybrides et les composites, les raisons pour lesquelles certaines organisations peuvent agir maintenant alors que d'autres ne le peuvent pas, et la façon dont la crypto-agilité devient le facteur décisif pour naviguer dans ce paysage en pleine évolution.

Un monde divisé sur la cryptographie hybride

Lors de ma présentation "demandez-moi n'importe quoi" avec mes collègues David Hook, Tony Chen et Sven Rajala, près de la moitié des questions du public ont porté sur un seul sujet : la cryptographie hybride.

Agissant comme un pont, les hybrides combinent des algorithmes classiques et post-quantiques dans des certificats et des poignées de main afin de faciliter la migration ou de calmer les inquiétudes concernant la sécurité des nouveaux algorithmes. Mais aujourd'hui, ce pont varie d'un pays à l'autre :

- L'Agence nationale de sécurité des États-Unis (NSA)a publiquement déclaré qu'elle ne recommande pas le le chiffrement hybridepour les systèmes de sécurité nationale, préférant les algorithmes post-quantiques "purs" lorsqu'ils seront prêts.

- Agence nationale française de cybersécurité (ANSSI)prend le contre-pied de cette position : ellererecommande hybridespour l'instant, en garantissant une compatibilité ascendante et une protection par couches pendant la transition.

- BSI de l'Allemagneet d'autres régulateurs européens se situent quelque part entre les deuxIls autorisent l'utilisation d'hybrides dans certains contextes tout en se préparant à passer à des solutions post-quantiques uniquement.

Pour les industries mondiales telles que lestélécommunicationsce patchwork pose un réel problème. Certaines normes régionales, telles que celles émergentes de l'UEENISA de l'UE-tandis que d'autres, notamment certains cadres américains de contrôle des télécommunications et des exportations, sont hybrides, actuellementlimitent actuellement les implémentations d'algorithmes doubles. Un fournisseur unique opérant dans plusieurs juridictions pourrait, paradoxalement, êtreexigéde déployer la cryptographie hybride dans un pays etinterditde l'utiliser dans un autre.

Personne n'a encore de réponse claire sur la manière de concilier ces contradictions. Pour l'instant, les organisations doivent naviguer dans l'incertitude tout en essayant de maintenir intacte l'interopérabilité à long terme.

La complexité est le coût de la flexibilité

D'un point de vue technique, chaque nouvelle option introduit supplémentaires configuration et risque risque.

Au Keyfactornos produits prennent déjà en charge des milliers de configurations permutations de configuration pour répondre à diverses exigences en matière de politique, de plateforme et de réglementation. Les certificats hybrides, avec leurs multiples combinaisons d'algorithmes et leurs couches de compatibilité croisée, multiplient cette complexité.

Tout en Keyfactor les configurations hybrides de PQC, l'adoption plus large par l'industrie reste inégale. Les implémentations hybrides pour les signatures et la PKI sont encore en cours de normalisation, ce qui signifie que l'interopérabilité totale entre les fournisseurs est limitée aujourd'hui.

Cela signifie que même les organisations désireuses d'entamer leur migration post-quantique se heurtent à des obstacles. Comme je l'ai dit à plusieurs clients après la conférence : Vous pouvez sécuriser vos systèmes dorsaux avec PQC aujourd'hui, mais le reste de votre pile n'est peut-être pas encore prêt à rejoindre le voyage.

Le CQP pur est l'option la moins complexe et, à l'heure actuelle, celle qui est la plus prête à être utilisée avec l'appui d'outils largement déployés. Par conséquent, si vous devez agir rapidement ou si vous n'êtes pas sûr de la voie à suivre, le CQP pur est la première option à étudier.

Examinons maintenant une autre option : la cryptographie composite.

Hybride ou composite ? Démêler la terminologie

Même pour les praticiens, la terminologie peut prêter à confusion, n'est pas entièrement définie et a évolué au fil du temps. Par exemple, l'hybride, comme indiqué dans le tableau ci-dessous, a également été connu sous le nom de Catalyst, et plus récemment, Chimera, ainsi que X.509 Alternatives.

Les deuxhybride, comme on l'appelait à l'origine,etcompositeutilisent plusieurs algorithmes - généralement un algorithme classique et un algorithme post-quantique - mais ils diffèrent en termes de structure et de compatibilité.

Voici une façon simple d'y penser :

| Durée | Définition | Compatibilité | Statut |

| PKI hybride | Combine les algorithmes classiques + PQC tout en restantcompatible avec les systèmesavec les systèmes existants | Rétrocompatibilité | Largement débattue, mise en œuvre limitée |

| PKI composite |

Combine les algorithmes classiques + PQC en un seul objet cryptographique.un seul objet cryptographiquesans rétrocompatibilité |

Pas de compatibilité ascendante | En voie de normalisation par l'IETF |

Comme mes collègues David Hook et Sven Rajala dans notreLesmastressur les compositesles composites sont effectivement laprochaine évolutionde la cryptographie hybride. Ils permettent à plusieurs clés, comme une clé PQC et une clé RSA ou ECDSA, d'être représentées ensemble au sein d'un seul et même certificat et d'être utilisées conjointement ou individuellement, en fonction de la politique.

C'est David qui l'a le mieux exprimé : les composites ont d'abord été un modèle "et/ou" - l'un ou l'autre algorithme pouvait signer ou vérifier - mais ils ont évolué vers une norme "faire les deux" qui fait actuellement l'objet d'un examen final par l'IETF (Internet Engineering Task Force). Internet Engineering Task Force (IETF).

Au Keyfactornous nous soutenons l'PKI hybride X.509 depuis un an, et nous avons déjà des preuves deconcepts fonctionnant sur des certificats composites avec des clients d'entreprise. La première demande de commentaires (RFC)-le document officiel de normalisation publié par l'IETF - est attendu prochainement..

Ceci Cette décision marque un pas important vers la mise en place d'un système de gestion de la qualité.un pas important vers l'établissement d'une l'établissement de normes des normes utilisables pour l'PKI post-quantique.

Pourquoi certains peuvent bouger maintenant et d'autres non

Malgré toute cette effervescence, la dure réalité est que l'état de préparation à la mise en œuvre est encore très variable.

- Prêt dès aujourd'hui :Organisationsutilisant l'PKI, ne s'appuyant pas sur une certification formelle, et des systèmes de cryptographie flexiblesgraphique (comme Bouncy Castle) peuvent déjà commencer à tester les algorithmes PQC et même déployer des configurations TLS hybrides dans des environnements limités.

- Pas encore prêts :Les personnes qui dépendent d'uncertifiés des modules de sécuritéhardware (HSM) certifiés, les cartes à puce ou les dispositifs liés à un microprogramme devront peut-être attendre. Les retards de certification - en particulier dans le cadre de la normeFIPSet desCritères communs-signifient que certains algorithmes post-quantiques ne peuvent être utilisés dans des systèmes de production nécessitant des certifications.

Cette divergence conduit à ce que j'appelle le "fossé de la crypto-agilité".

Mais le message clé de la conférence du PQC était clair :n'attendez pas que le marché soit parfait.

Commencez à préparer votre inventaire, vos politiques et votre architecture dès maintenant, ainsi, lorsque les certifications et les bibliothèques arriveront, vous serez prêts à passer à l'action. De plus, il ne faut pas n'oubliez n'oubliez pas de tester, tester, tester et contribuer vos découvertess.

A partir de Théorie tà l'action : Recommandations pratiques

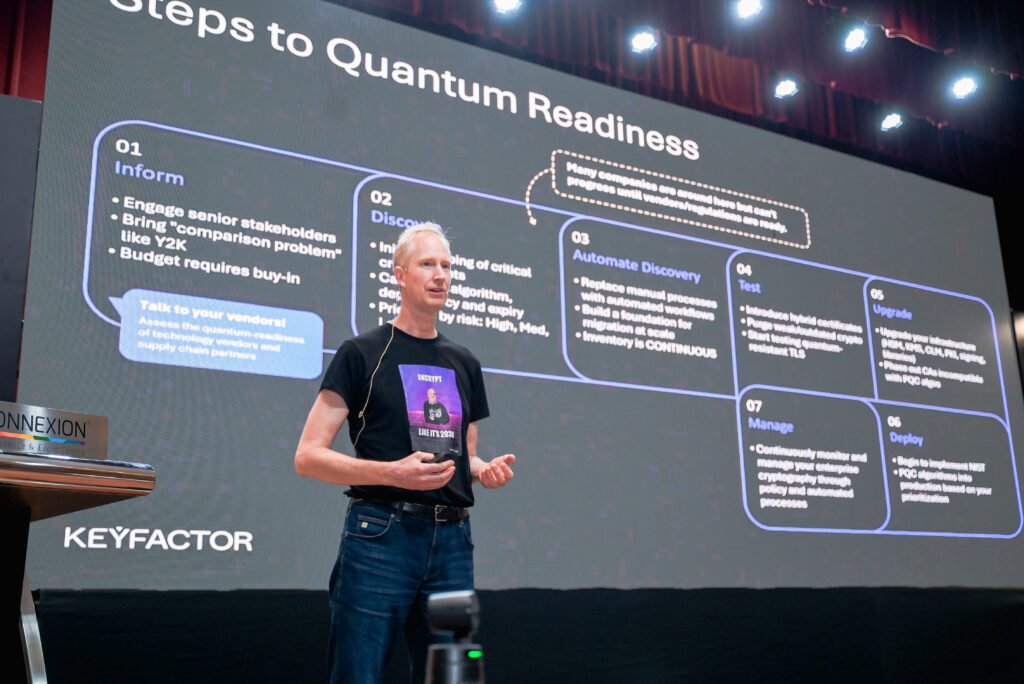

Tout au long de l'événement, trois recommandations ont été formulées en vue de la préparation à la CQP :

- Dresser un inventaire cryptographique complet

Vous ne peut protéger ce que vous ne savoir. Les entreprises ont besoin de savoir où et comment la cryptographie est utilisée : certificats, API, systèmes intégrés, appareils et applications. Les outils de découverte et de classification automatisés sont essentiels pour les entreprises.ucial pour les cartographier ce paysage et l'identification quels actifs sont impacted par la migration post-quantique. - Établir des priorités en fonction de l'impact sur les entreprises et de la faisabilité technique

Tous les systèmes ne sont pas créés égal. Identifier quels composants cryptographiques protègent vos données les plus sensibles ou ont la durée de vie la plus longue; penser l'exposition aux données et Dispositifs IoT ou systèmes industriels attendue resteront en service pendant une décennie ou plus. Ce sont des candidats de choix pour une planification précoce de la migration. - Commencez dès maintenant à planifier et à tester la migration

Même si les normes hybrides ou composites sont encore en cours de maturation, commencez le travail de validation du concept. Commencez modestement. TTestez les algorithmes dans votre environnement de développement, valider l'interopérabilité et documentez les échecs d'intégration. Les informations que vous obtiendrez vous permettront de faciliter la transition lorsque les solutions prêtes pour la production arriveront. Là où vous comptez sur l'ouverture-source, cela vous donne également l'occasion de contribuer vos découvertes, de corriger les bogues, et de combler les lacunes de l'écosystème.écosystème.

En même temps, il faut reconnaître que la bonne approche varie d'une organisation à l'autre. Certaines peuvent commencer à migrer dès maintenant, d'autres doivent attendre, mais toutes peuvent se préparer.

Plus vous comprendrez votre dispositif cryptographique actuel, plus vous serez agile lorsque les dépendances externes vous rattraperont.

Crypto-L'agilité : Faire le pont aujourd'hui aet demain

Les conversations à Kuala Lumpur ont mis en évidence une vérité :la crypto-agilité n'est plus optionnelle.

C'est la base qui vous permet d'évoluer avec les normes émergentes, de changer d'algorithme au fur et à mesure que les orientations changent et de rester en conformité avec les contradictions régionales. La seule voie durable est celle de la flexibilité.

Comme nous l'avons constaté de première main chez Keyfactor, la crypto-agilité permet aux organisations de.. :

- Mise à jour rapide des ancres de confiance, des certificats et des politiques au fur et à mesure de l'évolution des normes

- Soutenir les implémentations pures, hybrides et composites si nécessaire

- Maintenir l'interopérabilité entre diverses plateformes et écosystèmes

- Minimiser les perturbations dues aux futures évolutions réglementaires ou technologiques

Ceux qui investissent aujourd'hui dans l'agilité traverseront les turbulences de la migration vers le CQP beaucoup plus facilement que ceux qui attendent.

Commencer maintenant, même si ta ligne d'arrivée n'est pas visible

La transition vers le CQP est un programme à long terme d'évolution continue. Commencer maintenant est le seul moyen de raccourcir la courbe d'apprentissage et d'identifier les obstacles qui subsistent.

Comme nous l'avons constaté lors de nos propres essais, les lacunes constatées aujourd'hui sont souvent comblées en l'espace de quelques mois. Chaque itération rapproche l'industrie de systèmes post-quantiques utilisables et interopérables.

Découvrez comment l'architecture flexible de Keyfactorpermet une crypto-agilité dès le premier jouren aidant les entreprises à garder une longueur d'avance sur les bouleversements quantiques.