Auf der Konferenz des PKI-Konsortiums 2025 PQC-Konferenz in Kuala Lumpur beherrschte ein Thema nahezu jedes Gespräch auf dem Flur und jede Frage aus dem Publikum: die hybride Kryptografie. Alle sind sich einig, dass die Post-Quantum-Migration jetzt beginnen muss, aber wenn es darum gehtwiesieht der Weg in die Zukunft je nach Standpunkt unterschiedlich aus.

Einige Regierungen fördern hybride Ansätze, andere verbieten sie gänzlich. Einige Branchen können schon heute testen und migrieren, während andere durch Tooling-Lücken, hardware oder widersprüchliche Vorschriften daran gehindert werden. Diese Verwirrung führt zu einem Zögern in dem Moment, in dem es eigentlich losgehen sollte.

Mein Kollege und CSO Keyfactor , Chris Hickman, erläuterte, wie die Gespräche auf der Veranstaltung von der Theorie zur Umsetzung übergegangen sind.

In diesem Beitrag werde ich meine wichtigsten Eindrücke von der Veranstaltung zusammenfassen, einschließlich der Erkenntnisse über Hybride und Composites, warum einige Unternehmen jetzt handeln können, während andere es nicht können, und wie Krypto-Agilität zum entscheidenden Faktor bei der Navigation in dieser sich entwickelnden Landschaft wird.

Eine geteilte Welt in Sachen hybrider Kryptographie

Während meiner "ask me anything"-Präsentation zusammen mit meinen Kollegen David Hook, Tony Chen und Sven Rajala konzentrierte sich fast die Hälfte der Publikumsfragen auf ein Thema: hybride Kryptographie.

Die Hybride fungieren als Brücke, indem sie klassische und Post-Quantum-Algorithmen in Zertifikaten und Handshakes kombinieren, um die Migration zu erleichtern oder Bedenken hinsichtlich der Sicherheit der neuen Algorithmen zu zerstreuen. Heute ist diese Brücke jedoch von Land zu Land unterschiedlich:

- Die Nationale Sicherheitsbehörde der USA (NSA)hat öffentlich erklärt dass sie nicht empfiehlt Hybrid-Verschlüsselungfür nationale Sicherheitssysteme nicht empfiehlt, sondern "reine" Post-Quantum-Algorithmen bevorzugt, sobald diese fertig sind.

- Frankreichs Nationale Agentur für Cybersicherheit (ANSSI)vertritt den gegenteiligen Standpunkt: Sierelobt hybrideAnsätze, um während des Übergangs Abwärtskompatibilität und mehrschichtigen Schutz zu gewährleisten.

- Das deutsche BSIund andere europäische Aufsichtsbehörden sitzen irgendwo dazwischenSie erlauben den Einsatz von Hybriden in bestimmten Kontexten und bereiten sich gleichzeitig auf eine Umstellung auf Post-Quantum-Only-Lösungen vor.

Für globale Branchen wieTelekommunikationstellt dieser Flickenteppich ein echtes Problem dar. Einige regionale Normen - wie zum Beispiel die entstehen aus den EUENISA-Leitliniensind hybride Standards, während andere, einschließlich bestimmter US-amerikanischer Telekommunikations- und Exportkontrollregelungen, derzeitDual-Algorithmus-Implementierungen einschränken. Ein einziger Anbieter betreibt in mehreren Gerichtsbarkeiten könnte paradoxerweiseerforderlichin einem Land hybride Kryptographie einzusetzen unduntersagtsie in einem anderen zu verwenden.

Niemand hat bisher eine klare Antwort darauf, wie diese Widersprüche in Einklang gebracht werden können. Im Moment müssen die Organisationen noch mit der Ungewissheit zurechtkommen und gleichzeitig versuchen, die langfristige Interoperabilität aufrechtzuerhalten.

Komplexität ist der Preis der Flexibilität

Vom technischen Standpunkt aus betrachtet, bringt jede neue Option die Einführung von zusätzliche Konfiguration und erhöhte Risiko.

Unter Keyfactorunterstützen unsere Produkte bereits Tausende von Konfigurations Permutationen, um verschiedene Richtlinien, Plattformen und gesetzliche Anforderungen zu erfüllen. Hybridzertifikate mit ihren zahlreichen Algorithmenkombinationen und Kompatibilitätsebenen vervielfachen diese Komplexität.

Während Keyfactor hybride PQC-Konfigurationen unterstützt, bleibt die breitere bleibt uneinheitlich. Hybride Implementierungen für Signaturen und PKI werden immer noch standardisiert, was bedeutet, dass die vollständige Interoperabilität zwischen den Anbietern derzeit begrenzt ist.

Das bedeutet, dass selbst Unternehmen, die eifrig mit der Post-Quantum-Migration beginnen wollen, auf Hindernisse stoßen. Wie ich mehreren Kunden nach der Konferenz gesagt habe: Sie können Ihre Backend-Systeme heute mit PQC sichern, aber der Rest Ihres Stacks ist möglicherweise noch nicht bereit, sich dieser Reise anzuschließen.

Reines PQC ist die am wenigsten komplexe Option und derzeit diejenige, die am ehesten für den Einsatz mit Unterstützung in weit verbreiteten Werkzeugen geeignet ist. Wenn Sie also schnell vorankommen müssen oder sich nicht sicher sind, welchen Weg Sie einschlagen sollen, sollten Sie sich als erstes mit der reinen PQC-Lösung befassen.

Kommen wir nun zu einer weiteren Option: der zusammengesetzten Kryptographie.

Hybrid vs. Komposit: Entwirrung der Terminologie

Selbst für Praktiker kann die Terminologie verwirrend sein, ist nicht vollständig definiert und hat sich im Laufe der Zeit geändert. So war Hybrid, wie in der nachstehenden Tabelle angegeben, auch unter dem Namen Catalyst und in jüngerer Zeit unter Chimera sowie unter X.509-Alternativen bekannt.

BeideHybrid, wie es anfangs genannt wurde,als auchzusammengesetzteAnsätze verwenden mehrere Algorithmen - in der Regel einen klassischen und einen Post-Quantum-Algorithmus -, die sich jedoch in ihrer Struktur und Kompatibilität unterscheiden.

Hier ist eine einfache Art darüber nachzudenken:

| Begriff | Definition | Kompatibilität | Status |

| Hybride PKI | Kombiniert klassische + PQC-Algorithmen, bleibt aberrückwärtskompatibelmit bestehenden Systemen | Abwärtskompatibel | Breite Diskussion, begrenzte Umsetzungen |

| Zusammengesetzte PKI |

Kombiniert klassische + PQC-Algorithmen ineinem einzigen kryptographischen Objektohne Abwärtskompatibilität |

Nicht abwärtskompatibel | Kurz vor der Standardisierung durch die IETF |

Wie meine Kollegen David Hook und Sven Rajala in unseremSchlüsselmasterFolge über Verbundwerkstoffesind Verbundwerkstoffe tatsächlich dienächste Evolutionder hybriden Kryptographie. Sie ermöglichen es, mehrere Schlüssel - wie einen PQC-Schlüssel und einen RSA- oder ECDSA-Schlüssel - zusammen in einem Standard Zertifikat dargestellt und je nach Richtlinie gemeinsam oder einzeln verwendet werden.

David brachte es am besten auf den Punkt: Composites begannen als "und/oder"-Modell - entweder konnte der Algorithmus signieren oder verifizieren -, sind aber zu einem "do both"-Standard herangereift, der jetzt von der Internet Engineering Task Force (IETF).

Unter Keyfactorhaben wir unterstützen X.509 Hybrid PKI seit einem Jahr, und wir haben bereits Proof-of-Konzepte die auf Verbundzertifikaten mit Unternehmenskunden. Der erste Anfrage für Kommentare (RFC)-das offizielle, von der IETF veröffentlichte Standardisierungsdokument- wird in Kürze erwartet.

Diese ist ein bedeutenderSchritt in Richtung zu etablieren. Post-Quantum-PKI-Standards.

Warum einige jetzt umziehen können und andere nicht

Trotz aller Aufregung ist die harte Wahrheit, dass die Bereitschaft zur Umsetzung immer noch sehr unterschiedlich ist.

- Heute bereit:Organisationen, die PKI nutzen, die sich nicht auf eine formale Zertifizierung verlassen, und flexible Kryptografische Bibliotheken (wie Bouncy Castle) können bereits mit dem Testen von PQC-Algorithmen beginnen und sogar hybride TLS in begrenzten Umgebungen einsetzen.

- Noch nicht bereit:Diejenigen, die aufzertifizierten hardware (HSMs) abhängig sind, Smartcards oder firmware-gebundene Geräte angewiesen sind, müssen möglicherweise warten. Rückstände bei der Zertifizierung - insbesondere unterFIPSundCommon Criteria-bedeuten, dass einige Post-Quantum-Algorithmen können nicht noch nicht in Produktionssystemen verwendet werden die Zertifizierungen erfordern.

Diese Divergenz führt zu dem, was ich die "Krypto-Agilitätslücke" nenne.

Die Kernbotschaft der PQC-Konferenz war jedoch eindeutig:Warten Sie nicht darauf, dass der Markt perfekt ist.

Beginnen Sie jetzt mit der Vorbereitung Ihres Inventars, Ihrer Richtlinien und Ihrer Architektur, damit Sie, wenn die Zertifizierungen und Bibliotheken eintreffen, sind Sie bereit sind. Und vergessen Sie nicht vergessen Sie nicht auf testen, testen, testen, und beitragen Ihre Ergebnisses.

Von Theorie to Aktion: Praktische Empfehlungen

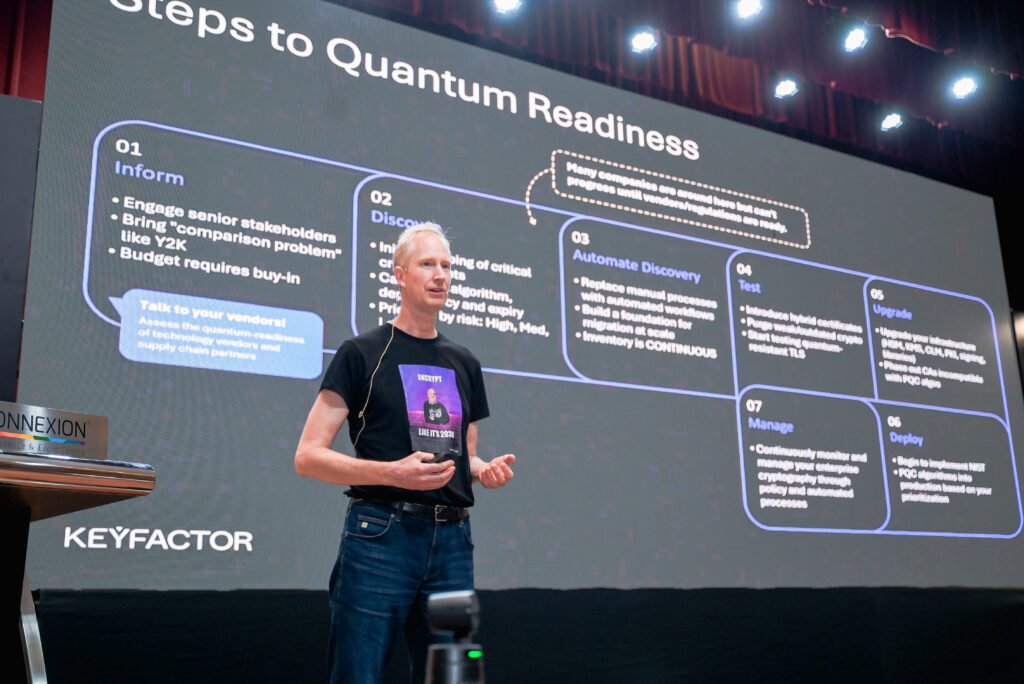

Während der gesamten Veranstaltung kristallisierten sich durchweg drei Empfehlungen für die PQC-Bereitschaft heraus:

- Erstellung eines vollständigen kryptografischen Inventars

Sie kann nicht schützen, was Sie nicht wissen. Unternehmen müssen wissen, wo und wie Kryptografie verwendet wird: Zertifikate, APIs, eingebettete Systeme, Geräte und Anwendungen. Automatisierte Erkennungs- und Klassifizierungstools sindwichtig für Kartierung dieser Landschaft und Identifizierung welche Vermögenswerte sind impacted durch Post-Quantum-Migration. - Prioritätensetzung nach geschäftlichen Auswirkungen und technischer Machbarkeit

Nicht alle Systeme sind gleich gleich. Identifizieren Sie welche kryptografischen Komponenten Ihre sensibelsten Daten schützen oder die längste Lebensdauer haben; denken Datenexposition und IoT oder industrielle Systeme erwartet die ein Jahrzehnt oder länger in Betrieb bleiben sollen. Diese sind die besten Kandidaten für eine frühzeitige Migrationsplanung. - Beginnen Sie jetzt mit der Planung und Prüfung der Migration

Auch wenn hybride oder zusammengesetzte Standards noch nicht ausgereift sind, sollten Sie mit dem Proof-of-Concept beginnen. Beginnen Sie klein. TTesten Sie Algorithmen in Ihrer Entwicklungsumgebung, validieren Sie Interoperabilität und dokumentieren Sie, wo Integrationen scheitern. Die gewonnenen Erkenntnisse werden Ihnen einen reibungsloseren Übergang ermöglichen, wenn Sie produktionsreife Lösungen erhalten. Wo Sie sich auf offene-Source-Komponenten, haben Sie dadurch auch die Möglichkeit beizutragen Ihre Erkenntnisse beizutragen, Fehler zu beheben, und Lücken im Ökosystem zudem Ökosystem.

Gleichzeitig sollten Sie sich darüber im Klaren sein, dass der richtige Ansatz von Unternehmen zu Unternehmen unterschiedlich ist. Einige können jetzt mit der Migration beginnen, andere müssen warten - aber alle können sich vorbereiten.

Je mehr Sie über Ihre aktuelle kryptografische Situation wissen, desto flexibler sind Sie, wenn externe Abhängigkeiten auftauchen.

Krypto-Agilität: Brückenschlag heute aund Morgen

Die Gespräche in Kuala Lumpur haben eine Wahrheit unterstrichen:Krypto-Agilität ist nicht mehr optional.

Es ist die Grundlage, die es Ihnen ermöglicht, sich mit neuen Standards weiterzuentwickeln, Algorithmen auszutauschen, wenn sich die Richtlinien ändern, und auch bei regionalen Widersprüchen konform zu bleiben. Der einzige nachhaltige Weg nach vorne ist Flexibilität.

Wie wir bei Keyfactor aus erster Hand erfahren haben, befähigt Krypto-Agilität Unternehmen dazu:

- Rasche Aktualisierung von Vertrauensankern, Zertifikaten und Richtlinien, wenn sich die Standards weiterentwickeln

- Unterstützung von reinen, hybriden und zusammengesetzten Implementierungen nach Bedarf

- Aufrechterhaltung der Interoperabilität über verschiedene Plattformen und Ökosysteme hinweg

- Minimierung von Unterbrechungen durch zukünftige regulatorische oder technologische Veränderungen

Diejenigen, die heute in Flexibilität investieren, werden die Turbulenzen der PQC-Migration weitaus besser überstehen als diejenigen, die warten.

Jetzt anfangen, auch wenn tdie Ziellinie nicht Sichtbar

Der PQC-Übergang ist ein langfristiges Programm der kontinuierlichen Weiterentwicklung. Nur wenn wir jetzt beginnen, können wir die Lernkurve verkürzen und die noch bestehenden Hindernisse erkennen.

Wie wir bei unseren eigenen Tests festgestellt haben, werden die Lücken, die Sie heute finden, oft innerhalb weniger Monate geschlossen. Jede Iteration bringt die Branche näher an brauchbare, interoperable Post-Quantum-Systeme heran.

Erfahren Sie, wie die flexible Architektur von KeyfactorKrypto-Agilität vom ersten Tag an ermöglichtund Unternehmen dabei hilft, der Quanten-Disruption einen Schritt voraus zu sein.