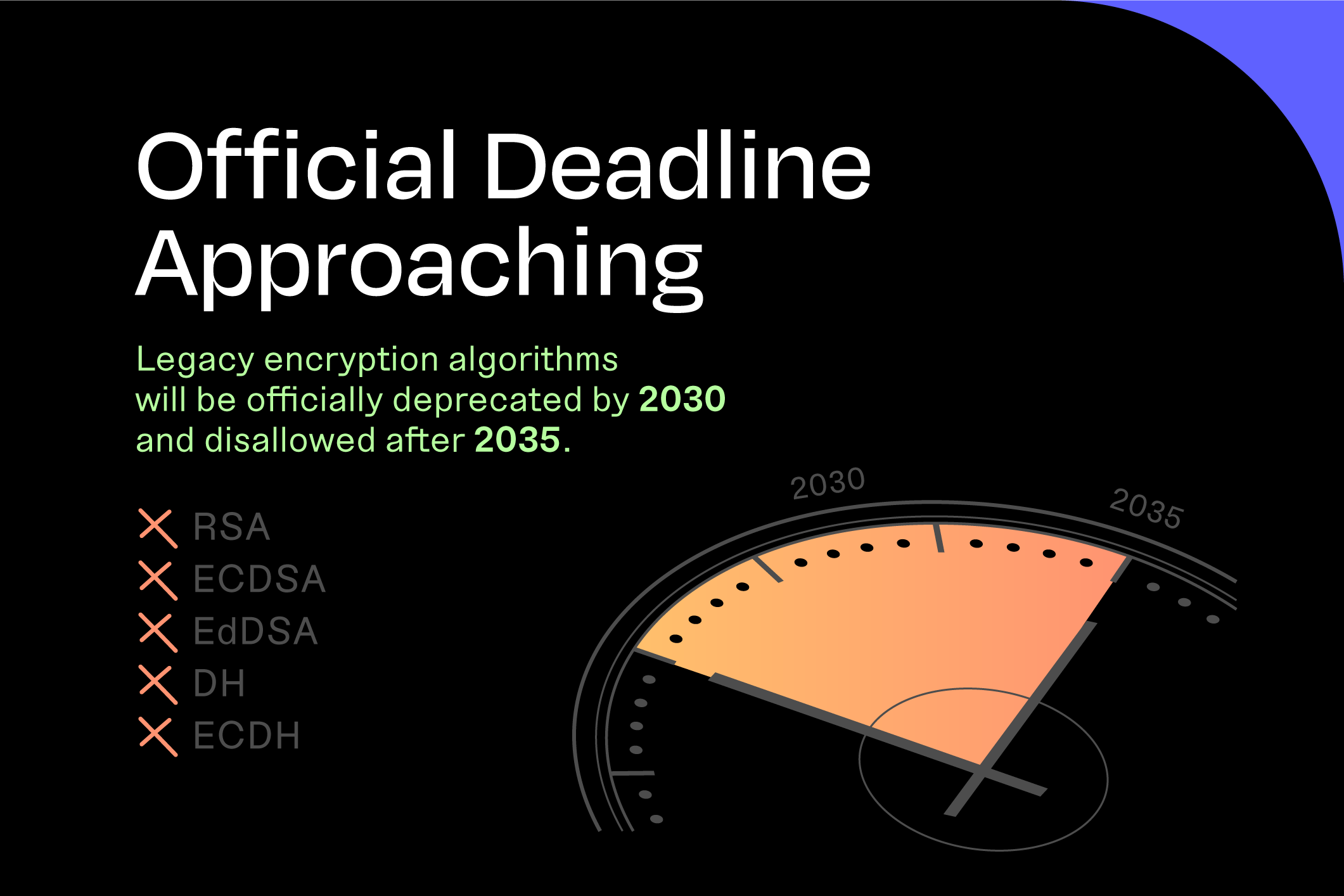

RSA, ECDSA, EdDSA, DH y ECDH quedarán oficialmente obsoletos en 2030 y desautorizados a partir de 2035.

In una medida sin precedentes, el Instituto Nacional de Normas y Tecnología (NIST) ha fijado un plazo oficial para abandonar los algoritmos de cifrado heredados: en 2030, RSA, ECDSA, EdDSA, DH y ECDH quedarán obsoletos y, en 2035, estarán completamente prohibidos.

Esta línea de tiempo reconoce la creciente amenaza cuántica, y algunos analistas predicen que los actores estatales podrían tener capacidades de descifrado cuántico ya en 2028.

Keyfactor lidera la preparación post-cuántica, ayudando a las organizaciones a prepararse ahora para mantenerse seguras durante este cambio monumental. Nuestro laboratorio PQC y las soluciones de gestión de certificados, firma y PKI preparadas para la cuántica facilitan la evaluación del impacto de estos cambios y el inicio de la transición hoy mismo.

La urgencia: ¿Por qué actuar ahora?

Los ordenadores cuánticos pronto serán capaces de romper los algoritmos criptográficos que durante tanto tiempo han protegido los datos sensibles. El peligro inmediato reside en la estrategia "cosechar ahora, descifrar después", en la que los adversarios roban datos cifrados hoy para descifrarlos una vez que los ordenadores cuánticos estén disponibles. Los datos sensibles que requieren protección a largo plazo son especialmente vulnerables.

Keyfactor ofrece un enfoque proactivo para proteger los datos antes de que se materialicen las amenazas cuánticas.

Consideraciones sobre la migración: Por qué esperar no es una opción

Aunque el calendario se fija en 2035, la migración a PQC es compleja y lleva años, sobre todo para las grandes empresas.

Por ejemplo, el paso de SHA-1 a SHA-2 llevó más de 12 años en todos los sectores. Ahora que las amenazas cuánticas surgen antes de lo previsto, no podemos permitirnos el lujo de esperar.

Lo que estas noticias significan para usted

Hoy he mantenido una interesante conversación con nuestro equipo. Este vídeo profundiza en por qué esta transición y cómo cómo afectará a la seguridad de su organización. Es imprescindible verlo para entender lo que se avecina y lo que está en juego.

Las principales conclusiones:

- Tenemos un plazo: Aunque los expertos predicen que los ordenadores cuánticos romperán los algoritmos actuales entre 2029 y 2035, ahora tenemos una fecha límite oficial para trabajar.

- Sin margen para retrasos: La preparación cuántica ya no es opcional. El anuncio del NIST significa que las organizaciones deben empezar ya la transición a una criptografía segura desde el punto de vista cuántico.

- Una pequeña ventana: Según las normas de ciberseguridad, 2030 está a la vuelta de la esquina. Es el momento de hacer del PQC una prioridad absoluta.

Casos clave para la implantación del PQC

Como comentamos en el vídeo anterior, la necesidad de una criptografía segura desde el punto de vista cuántico abarca múltiples ámbitos dentro de una organización:

- Firma de códigos: Evite la manipulación de software protegiéndolo con firmas resistentes a la cuántica.

- Autenticación de usuarios y máquinas: Garantizar que los procesos de autenticación resistan los ataques cuánticos.

- Protocolos de seguridad de la red: Actualizar los protocolos para proteger las comunicaciones contra el descifrado cuántico.

- Firma y cifrado de correo electrónico y documentos: Proteja los datos a largo plazo adoptando métodos resistentes a la tecnología cuántica.

Keyfactorpara la gestión del ciclo de vida de los certificados, la modernización de PKI y el inventario criptográfico ayudan a implantar PQC en estas áreas críticas.

Cómo Keyfactor apoya su transición

Keyfactorconsiste en ayudar a las organizaciones a afrontar con confianza esta transición mediante un proceso completo de tres pasos:

- Sepa lo que tiene: Utilice Keyfactor Command para obtener un inventario completo de los criptoactivos, concretamente de los certificados. Este primer paso es esencial para evaluar el alcance de la migración e identificar los riesgos.

- Modernice su infraestructura PKI y de firma: Keyfactor's EJBCA, SignServer, y Bouncy Castle proporcionan un soporte esencial para modernizar la PKI, la firma y las bibliotecas criptográficas, permitiendo a las organizaciones migrar a algoritmos estandarizados por el NIST. Cabe destacar que la última versión de Bouncy Castle Java 1.79 es ahora compatible con las nuevas normas PQC del NIST, incluidas ML-KEM y ML-DSA, lo que proporciona a los desarrolladores las herramientas necesarias para implantar soluciones seguras desde el punto de vista cuántico en aplicaciones como la mensajería cifrada S/MIME y el cifrado a largo plazo en reposo. KeyfactorLa solución PKI de EJBCA será una de las primeras en soportar estos avances.

- Automatice la migración: Keyfactor Command y EJBCA ofrecen potentes funciones de automatización para gestionar la migración de certificados, ya sea a través de orquestadores o protocolos, a nuevos certificados híbridos o de seguridad cuántica, tareas casi imposibles con métodos manuales.

Mirando al futuro: Es hora de actuar

Las organizaciones con visión de futuro ya están poniendo a prueba su criptoagilidad y modernizando sus infraestructuras.

En Keyfactor, estamos aquí para guiarle en cada paso del camino. No espere hasta el último minuto para hacer realidad la seguridad cuántica. Empezar hoy le da una ventaja vital en la carrera contra las amenazas cuánticas y garantiza que la infraestructura criptográfica de su organización siga siendo segura y ágil, independientemente de lo que depare el futuro.

Solicite hoy mismo una demostración personalizada o hable con uno de nuestros expertos en PQC.