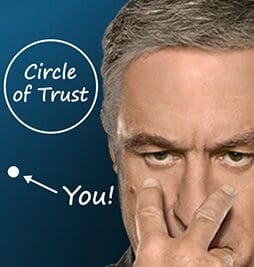

Cuando se trata de dispositivos conectados, ¿qué tamaño debe tener su "círculo de confianza"? ¿En quién debe confiar y por qué?

Según Jack Byrnes ("Meet the Parents"), ¿en quién debes confiar y por qué?

Cuando oigo hablar de dispositivos "conectados", la gestión de la confianza siempre forma parte del debate. Las preguntas que me hago son: ¿Cómo sé qué dispositivo forma parte de ese sistema? ¿Con qué dispositivo estoy hablando? ¿Puedo confiar en que el "Dispositivo A" es quien dice ser? ¿Hay alguna forma de verificar el "Dispositivo A"? Una muy buena forma de responder a estas preguntas es contar con un intermediario autorizado que conozca y en el que confíen ambas partes (y sistemas). He estado luchando para averiguar cómo explicar estas respuestas hasta que una noche estaba viendo "Meet the Parents" y se me encendió una bombilla en la cabeza. Dije: "Por supuesto, ¡quién mejor que Robert De Niro para saber cómo confiar en las personas o en las cosas!". Sin saberlo, Jack Byrnes estaba explicando algunos de los principios de la Infraestructura de Clave Pública (PKI) y lo que consideramos Raíz de Confianza (RoT). Después de eso, la película cobró vida propia. Me sentí como si estuviera asistiendo a una presentación de Whitfield Diffie en la conferencia RSA sobre criptografía de clave pública.