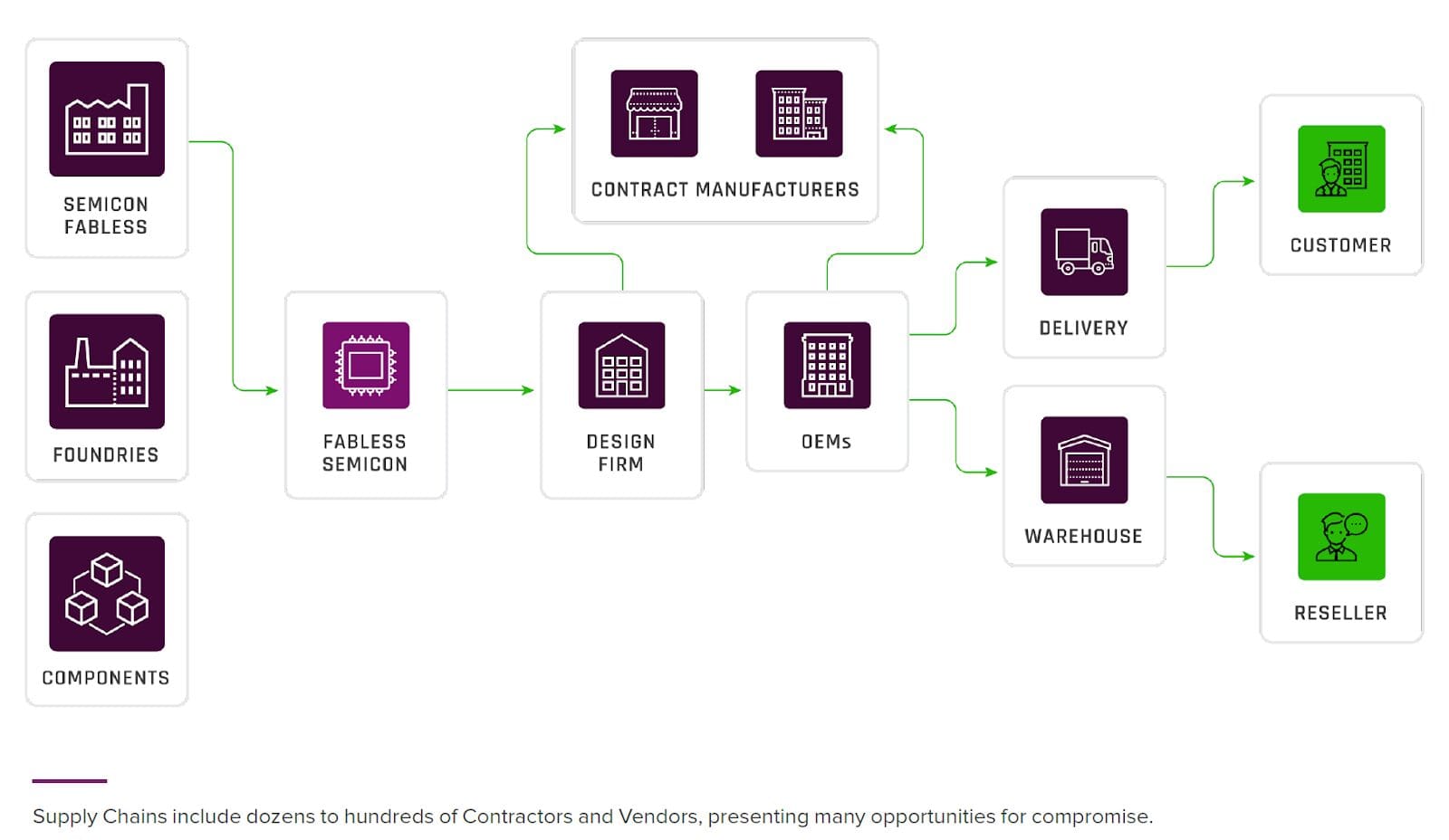

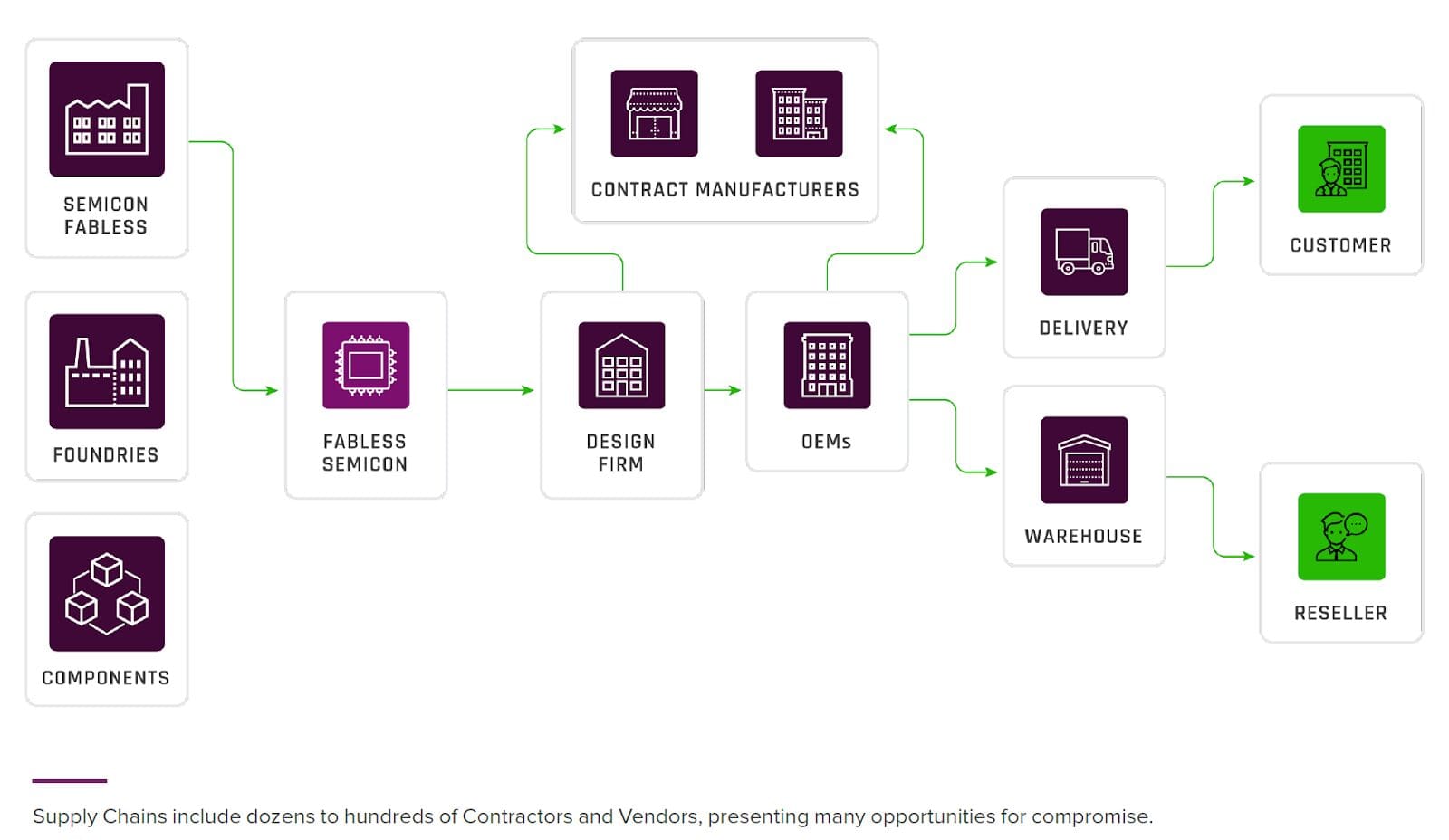

Los dispositivos del Internet de las cosas (IoT) y los sistemas de control industrial (ICS) son especialmente vulnerables a los ciberataques debido a los controles de seguridad débiles y a las vulnerabilidades en la cadena de suministro de fabricación. Por ejemplo, las unidades de control electrónico (ECU) automotrices, los dispositivos que controlan la seguridad en el vehículo, el tren motriz y los sistemas de infoentretenimiento, a menudo se fabrican en una cadena de suministro extensa que no puede ser completamente confiable. Estos fabricantes de automóviles se enfrentan a la difícil tarea de gestionar la seguridad de las ECU una vez que los dispositivos están instalados y en funcionamiento.

Otros dispositivos de infraestructura crítica, como los sistemas de control de edificios inteligentes, los sistemas de seguridad y contra incendios, los sistemas de control de tráfico, la iluminación inteligente, los dispositivos telemáticos, los controladores industriales, los dispositivos médicos y los contadores inteligentes, también son vulnerables a ser comprometidos durante el proceso de fabricación.

Con literalmente miles de fabricantes de equipos originales (OEM), fabricantes por contrato y desarrolladores de Software trabajando en conjunto, asegurar que los propios dispositivos sean confiables puede ser extraordinariamente difícil.

Las debilidades en la seguridad de los productos dificultan que los operadores de dispositivos OEM y los usuarios finales protejan la seguridad, la fiabilidad, la privacidad de los datos, las comunicaciones y la integridad de las actualizaciones de firmware por aire (FOTA).

¿La solución? Adoptar un enfoque de confianza cero.

Las 10 mejores prácticas para la fabricación con confianza cero

La fabricación con confianza cero es un enfoque para producir dispositivos críticos para la seguridad y confiables a lo largo de una cadena de suministro que, por naturaleza, no puede ser confiable. Yendo más allá de las redes de confianza cero, este enfoque aborda las debilidades de la cadena de suministro durante el diseño, la fabricación, las pruebas y la entrega de productos.

Si está fabricando o utilizando productos de IoT o ICS y necesita empezar a centrarse en asegurar su cadena de suministro.

#1 Raíz de Confianza (RoT)

Una RoT es la base sobre la que se asientan todas las operaciones de computación segura. Instalada en un dispositivo, una RoT contiene las claves utilizadas para funciones criptográficas y permite un proceso de arranque seguro. Las raíces de confianza pueden implementarse en Hardware, lo que puede ofrecer una protección muy sólida contra ataques de malware. Una RoT también puede implementarse como un módulo de seguridad dentro de procesadores o un sistema en un chip (SoC).

#2 Elemento seguro basado en Hardware

Cuando sea posible, utilice un elemento seguro basado en Hardware para crear una raíz de confianza (RoT). Aproveche un elemento seguro resistente a manipulaciones como un TPM o módulos de seguridad de Hardware (HSM) basados en red o en la nube. Los TPMs proporcionan generación y almacenamiento seguro de claves que ofrecen funciones de seguridad basadas en Hardware.

#3 Generar claves en el dispositivo

Las claves privadas y públicas utilizadas para identificar el dispositivo deben generarse y almacenarse de forma segura en el dispositivo para que este pueda atestiguar su propia identidad. Estas claves pueden utilizarse para criptografía de clave pública, cifrado y firma de código.

#4 Bibliotecas de Software criptográficas

Integre bibliotecas criptográficas robustas sin vulnerabilidades CVE conocidas para manejar operaciones criptográficas como el cifrado, las operaciones TPM y la autenticación.

#5 Habilitar la autenticación mutua M2M

La mejor manera de establecer confianza entre los puntos finales de IoT es mediante la autenticación mutua máquina a máquina (M2M), donde tanto el cliente como el servidor son autenticados. La implementación de la autenticación de certificados del lado del cliente, donde el propio dispositivo IoT posee la clave privada y solo la clave pública se comparte con la otra parte, es fundamental para garantizar la integridad y la fiabilidad del dispositivo. Evite el uso de claves precompartidas (PSK), que son altamente vulnerables al robo.

#6 Automatizar el ciclo de vida de la gestión de PKI

Gestionar el ciclo de vida de claves y certificados, incluida la PKI, es la parte más compleja de la implementación de la seguridad de los dispositivos. También es el aspecto más importante para garantizar la confianza en los dispositivos. Asegúrese de poder automatizar:

-

- Generación segura de claves y certificados

- Generación de solicitudes de firma de certificados (CSR) en el dispositivo

- Cambios en la gestión de claves y certificados

- Ceremonia de firma de la raíz

- Revocación

- Transferencia de propiedad

- Fin de vida útil

#7 Centralizar la firma de código y el arranque seguro

La firma de código es el proceso de firmar digitalmente ejecutables y scripts de Software para confirmar su autoría e integridad. Es fundamental garantizar que las actualizaciones de firmware estén firmadas por el desarrollador y autenticadas por el dispositivo antes de su instalación. Reemplace el certificado de arranque inicial con uno actualizado para asegurar que el dispositivo se inicie con el firmware previsto.

#8 Autoridad de Certificación Raíz (CA)

Implemente una CA local o una CA de terceros con certificados firmados por una CA raíz de confianza para garantizar un alto nivel de fiabilidad a lo largo de la cadena de confianza de los certificados digitales.

#9 Integrar la gestión de dispositivos

Las herramientas de gestión del ciclo de vida de la PKI deben integrarse con el sistema de gestión de dispositivos (DMS), de modo que la generación de pares de claves y la actualización de la PKI se conviertan en un proceso fluido.

#10 Comunicación segura con cifrado de extremo a extremo

Implemente comunicaciones cifradas SSL/TLS o VPN IP para garantizar la privacidad de los datos, aprovechando un enfoque seguro y automatizado de gestión del ciclo de vida de la PKI.

Resulta complejo integrar manualmente estas capacidades de PKI en una cadena de suministro global para garantizar la emisión, actualización y gestión de identidades digitales.

Keyfactor Control proporciona una solución llave en mano para automatizar la gestión del ciclo de vida de la seguridad del IoT en cadenas de suministro de fabricación complejas.