Con tantos socios en la cadena de suministro, la realidad es que no se puede confiar en la seguridad del proceso de fabricación para garantizar que el Hardware, el firmware o las credenciales del dispositivo no fueron alterados.

En un reciente seminario web con Kaeo Caindec, analista principal de Farallon Technology Group, discutimos cómo los fabricantes podrían obtener control de la seguridad de los dispositivos dentro de su compleja cadena de suministro, todo a través de un enfoque de fabricación de confianza cero.

Puede ver nuestra discusión hoy y leer algunas de las conclusiones clave de nuestro reciente seminario web sobre Fabricación de Confianza Cero: Cómo integrar la seguridad de los dispositivos IoT en su cadena de suministro.

Qué es la fabricación de confianza cero

Empecemos por comprender el enfoque de "fabricación de confianza cero" y cómo puede asegurar mejor el ciclo de vida de fabricación de sus dispositivos.

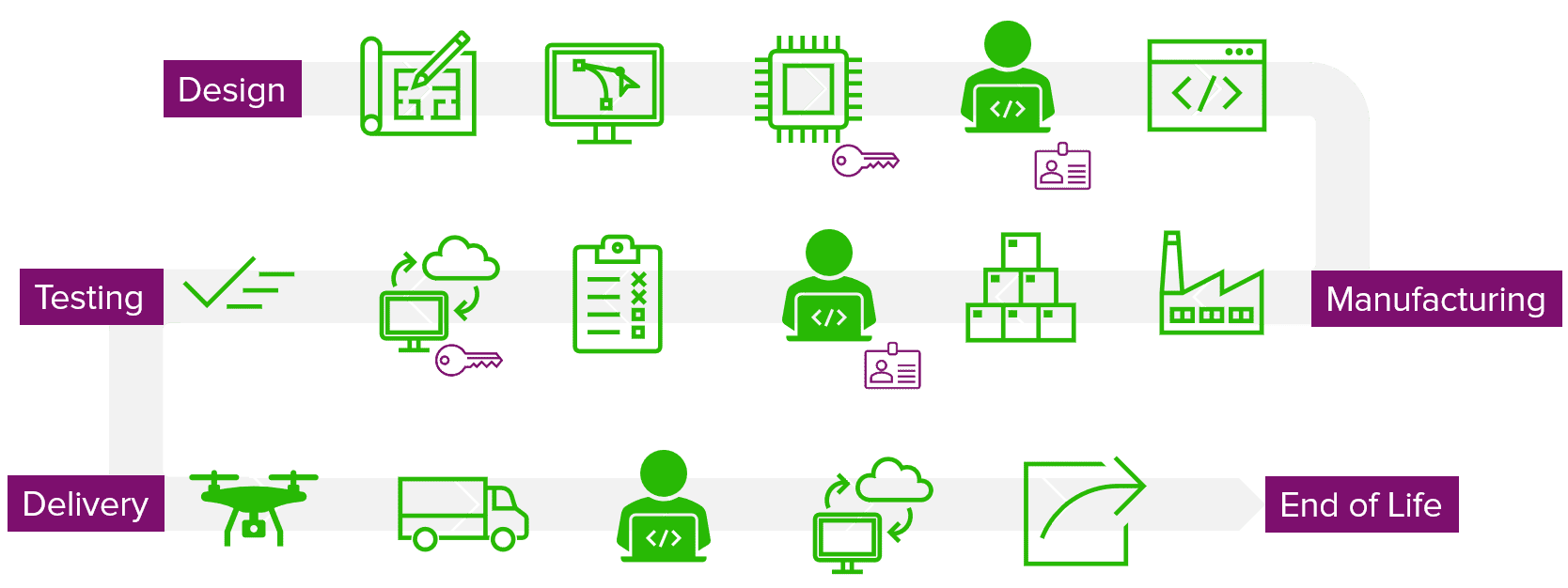

Con el auge de los dispositivos conectados y el IoT, tenemos miles de millones de dispositivos en circulación. Y no solo dispositivos domésticos, sino también dispositivos de control industrial que plantean riesgos de seguridad. Cuando hablamos de fabricación de confianza cero, realmente estamos hablando de un enfoque para diseñar, fabricar, probar y entregar productos confiables.

Cuando se piensa en el proceso de diseño y el número de empresas involucradas desde su diseño en diseño asistido por ordenador (CAD), la incrustación de chips, dispositivos y componentes, todos los desarrolladores de Software involucrados en todo el proceso, y los desafíos de entregar el producto de forma segura. En cada punto, hay muchos puntos de entrada para que alguien comprometa el dispositivo.

La fabricación de confianza cero consiste en examinar todo el proceso de principio a fin para asegurarnos de que estamos produciendo y entregando dispositivos confiables.

Puede ver en el diagrama anterior que hay claves y tarjetas de identificación en ciertos lugares. Este ciclo de entrega muestra los múltiples pasos para determinar qué tipo de clave, certificado o credencial necesita colocar.

Ya sea en algún lugar de un elemento seguro, en una pieza de Hardware donde va a realizar una clave privada, o en la fábrica cuando lo está fabricando, necesita una estrategia holística desde el principio.

Por ejemplo, debe tener una estación de trabajo autorizada que realizará la generación de claves, la inyección de claves y el fin de vida de la clave para protegerse contra las brechas y vulnerabilidades.

Brechas y Vulnerabilidades Típicas

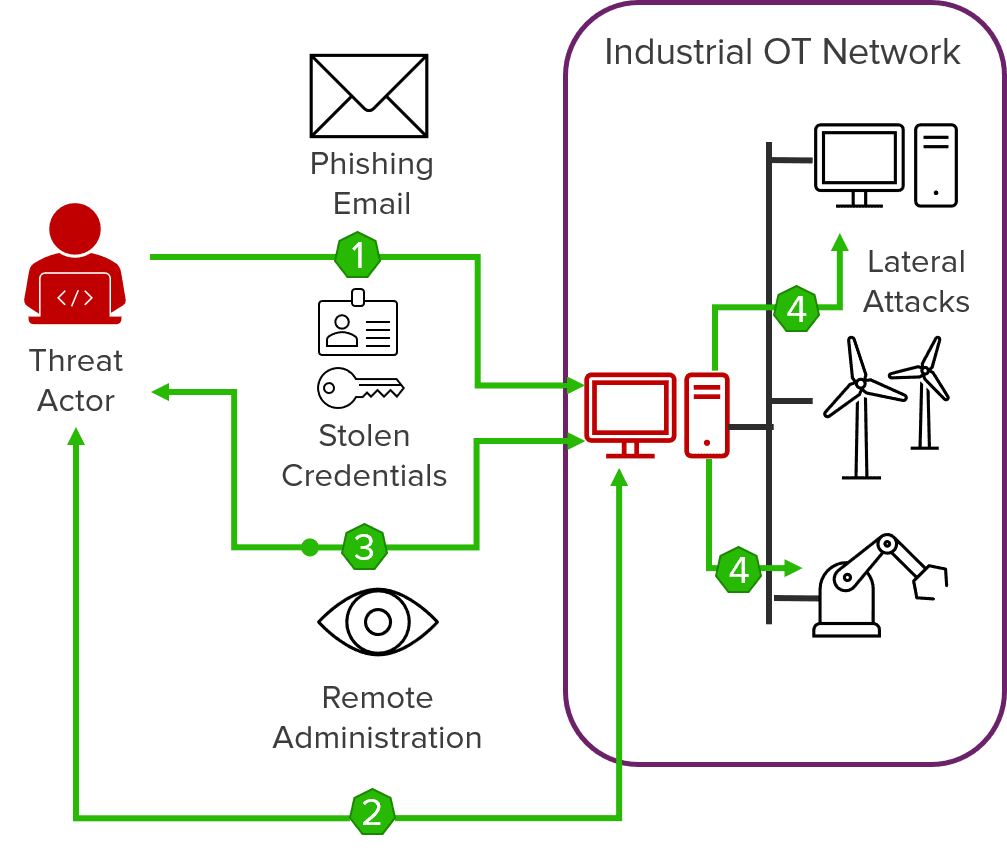

Estos ataques, curiosamente, siguen un patrón fundamental:

- El actor de la amenaza, o el "chico malo", envía un correo electrónico de phishing o

- Ataca directamente un sistema.

- A menudo realizan un reconocimiento para robar y escuchar credenciales o irrumpen en un proceso para robar información privada sobre los propios dispositivos.

- Pueden usar eso para penetrar más y comprometer un dispositivo. En este caso, podría ser un dispositivo dentro de una red OT industrial. Desde ese dispositivo, pueden comenzar a lanzar ataques laterales, y este mismo patrón se utiliza repetidamente para todo.

Si bien el 80% de las brechas involucraron fuerza bruta o credenciales robadas, no solo estamos hablando de información, datos o privacidad. Estamos hablando de actores de amenazas que comprometen dispositivos para tomar el control.

Fabricación de Confianza Cero vs. Redes de Confianza Cero

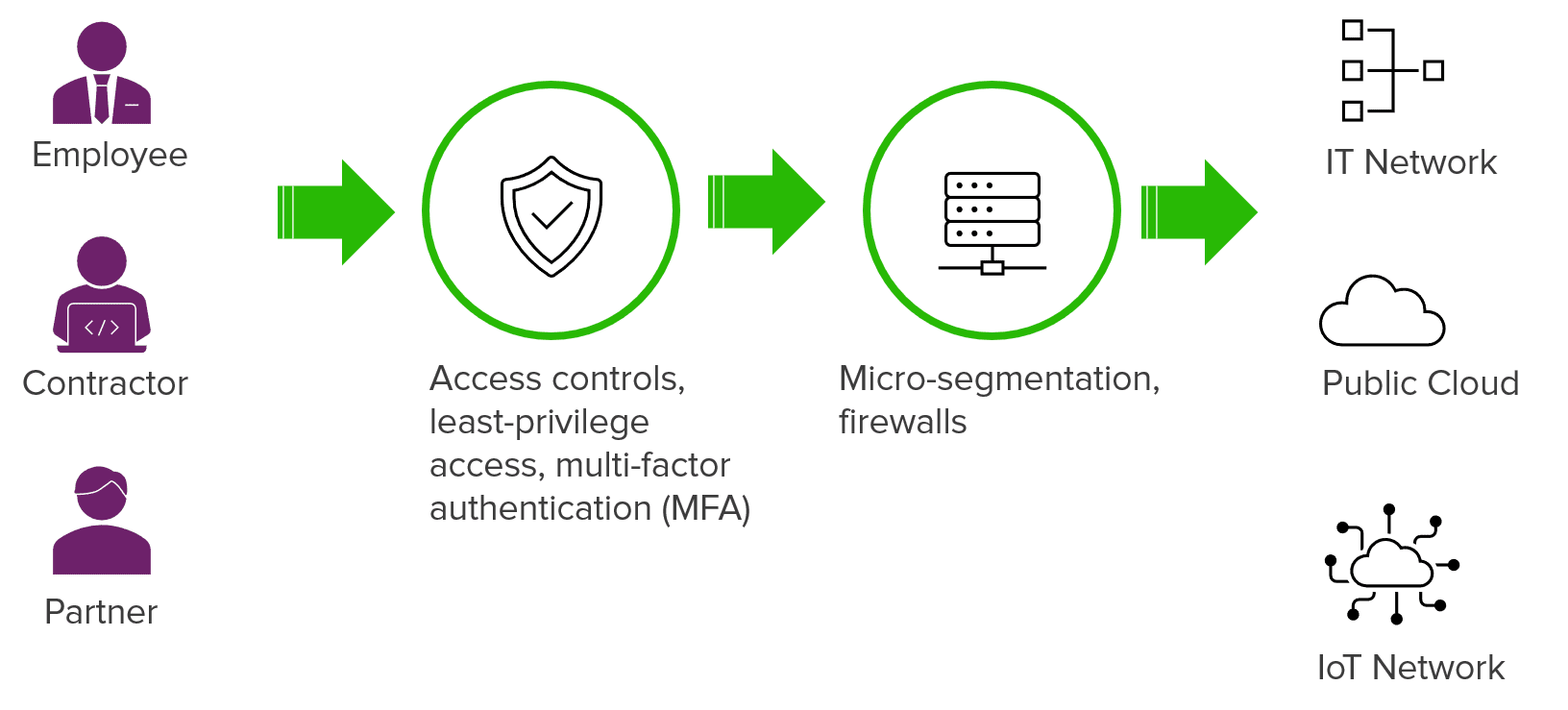

Forrester acuñó el término “redes de confianza cero” hace varios años. Las redes de confianza cero consisten en garantizar que los usuarios finales y los dispositivos puedan acceder a una red de forma segura. Los principios fundamentales para implementar una arquitectura de redes de confianza cero incluyen: proporcionar controles de acceso que puedan autenticar al usuario final o realizar una autenticación multifactor bidireccional.

Esto significa establecer salvaguardias para evitar la escalada de privilegios y utilizar microsegmentación y firewalls para acceder a todo, desde sistemas de TI empresariales privados y de back-end hasta la nube pública, y la red y los dispositivos IoT.

Este enfoque se centra en la autenticación, el cifrado, el inicio de sesión, el usuario y las bases de datos protegidas con contraseña. Sin embargo, esta visión se basa en el hecho de que se confía en las personas, se confía en sus credenciales y se confía en que son quienes dicen ser.

La red de confianza cero puede fracasar porque no define cómo garantizar la confianza en las credenciales e identidades de los dispositivos que se comunican en la red.

Con la fabricación de confianza cero, se garantiza la integridad y fiabilidad de los sistemas y dispositivos, mientras que la red de confianza cero asegura una comunicación segura.

Mejores prácticas de fabricación de confianza cero

¿Listo para saber más sobre la fabricación de confianza cero? Vea el seminario web bajo demanda para obtener más información sobre lo que implica implementar un enfoque de fabricación de confianza cero. Aprenderá más sobre las complejidades y desafíos de la cadena de suministro y cómo empezar a integrar la seguridad de los dispositivos IoT en su cadena de suministro.

![[Resumen del webinar] Aplicación de la fabricación de confianza cero para las cadenas de suministro](https://www.keyfactor.com/wp-content/uploads/What-is-Zero-Trust-Manufacturing.png)