Mit dem technologischen Fortschritt wird der Bedarf an stärkeren Sicherheitsmaßnahmen deutlich. Die Richtlinie der Europäischen Union über Netz- und Informationssysteme (NIS-Richtlinie) trägt dieser Notwendigkeit Rechnung und schafft die Voraussetzungen für den Übergang zu NIS2. NIS2 stellt einen aktualisierten Rahmen dar, der auf der NIS-Richtlinie aufbaut und darauf abzielt, die Sicherheit und Widerstandsfähigkeit kritischer Informationsinfrastrukturen in der EU zu verbessern. Diese aktualisierte Richtlinie baut auf dem Fundament ihrer Vorgängerin auf und führt neue Anforderungen, Leitlinien und bewährte Verfahren ein, um neuen Bedrohungen zu begegnen und sich an den technologischen Fortschritt anzupassen.

Der Übergang zu NIS2 ist ein entscheidender Schritt zur Verbesserung der Sicherheit und Widerstandsfähigkeit kritischer Infrastrukturen in der EU. Er schafft die Voraussetzungen dafür, dass Organisationen ihre Sicherheitspraktiken anpassen und sich auf die sich entwickelnde Landschaft der Cyber-Bedrohungen einstellen können.

Der Übergang zu NIS2 beinhaltet die Anpassung bestehender Sicherheitspraktiken an die sich entwickelnde Landschaft der Cyber-Bedrohungen. Er ermutigt Organisationen, einen proaktiven Ansatz zu verfolgen, der den Schwerpunkt auf das Risikomanagement, die Reaktion auf Zwischenfälle und die Zusammenarbeit zwischen den verschiedenen Beteiligten legt. Die Integration von PKI und Zertifikatsverwaltung in den NIS2-Rahmen ermöglicht es Unternehmen, eine solide Sicherheitsgrundlage zu schaffen, die mit den Branchenstandards und gesetzlichen Anforderungen übereinstimmt.

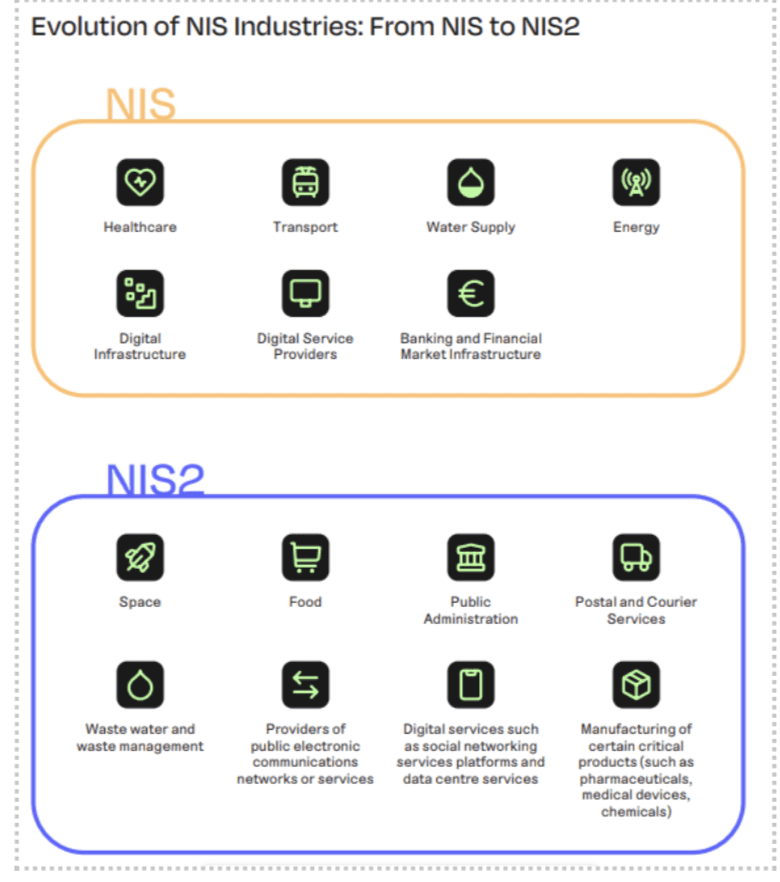

Neue Industrien werden als kritische Infrastruktur anerkannt

Nach der NIS2-Richtlinie gelten für die Betreiber kritischer Infrastrukturen erhöhte Anforderungen an die Cybersicherheit. Sie müssen nun fortschrittliche Sicherheitsmaßnahmen wie Systeme zur Erkennung von Eindringlingen (Intrusion Detection Systems), Systeme zur Verwaltung von Sicherheitsinformationen und Ereignissen (Security Information and Event Management, SIEM) sowie Schwachstellenbewertungen einführen. Darüber hinaus müssen diese Betreiber Vorfälle im Bereich der Cybersicherheit innerhalb von 24 Stunden nach Bekanntwerden des Verstoßes an die zuständigen Behörden melden. Die Nichteinhaltung Einhaltung der der NIS2-Anforderungen kann zu erheblichen Geldstrafen und Rufschädigung führen.

Erhöhte Anforderungen an die Cybersicherheit für Betreiber kritischer Infrastrukturen

Nach der NIS2-Richtlinie gelten für die Betreiber kritischer Infrastrukturen erhöhte Anforderungen an die Cybersicherheit. Sie müssen nun fortschrittliche Sicherheitsmaßnahmen wie Systeme zur Erkennung von Eindringlingen (Intrusion Detection Systems), Systeme zur Verwaltung von Sicherheitsinformationen und Ereignissen (Security Information and Event Management, SIEM) sowie Schwachstellenbewertungen einführen. Darüber hinaus müssen diese Betreiber Vorfälle im Bereich der Cybersicherheit innerhalb von 24 Stunden nach Bekanntwerden des Verstoßes an die zuständigen Behörden melden. Die Nichteinhaltung Einhaltung der der NIS2-Anforderungen kann zu erheblichen Geldstrafen und Rufschädigung führen.

Verwendung von PKI und Zertifikatsmanagementsystemen im Rahmen der NIS2-Richtlinie

Durch die Integration von Zertifikatsverwaltungspraktiken in das NIS2-Framework können Unternehmen Industriestandards und gesetzliche Anforderungen einhalten und gleichzeitig digitale Zertifikate effektiv verwalten. Dazu gehören das Ausstellen, Erneuern und Widerrufen von Zertifikaten sowie die Sicherstellung einer ordnungsgemäßen Verwaltung ihres Lebenszyklus.

Die Integration von PKI und Zertifikatsverwaltung in NIS2 ermutigt Organisationen, einen proaktiven Ansatz für die Cybersicherheit zu wählen. Der Schwerpunkt liegt auf dem Risikomanagement, der Reaktion auf Vorfälle und der Zusammenarbeit zwischen den verschiedenen Beteiligten. Durch die Implementierung einer umfassenden Strategie für das Zertifikatsmanagement können Organisationen eine starke Sicherheitsstellung aufbauen und die mit unbefugtem Zugriff, Datenverletzungen und Identitätsbetrug verbundenen Risiken verringern.

Im Zuge der Umstellung auf NIS2 müssen Unternehmen über die neuesten Entwicklungen und bewährten Verfahren im Bereich PKI und Zertifikatsmanagement informiert bleiben. Durch die Einführung dieses neuen Rahmens werden sie in die Lage versetzt, ihre digitalen Ressourcen zu schützen, wichtige Informationen zu sichern und das Vertrauen in die vernetzte digitale Landschaft von heute zu erhalten.

Compliance- und Prüfungsanforderungen

Compliance und Auditing sind wesentliche Bestandteile der NIS2-Richtlinie. Organisationen müssen einrichten Richtlinien und Verfahren für das Zertifikatsmanagement und die PKI-Sicherheit festlegen, identifizieren Risiken identifizieren und Kontrollen zur Minderung dieser Risiken implementieren. Regelmäßige Audits und Risikobewertungen durch unabhängige Dritte Prüfer tragen dazu bei, die Einhaltung der Anforderungen der Richtlinie zu gewährleisten und finanzielle und Reputationsrisiken zu verringern.

Sanktionen bei Nichteinhaltung

Die Nichteinhaltung der NIS2-Richtlinie kann schwerwiegende Sanktionen nach sich ziehen, darunter auch Geldstrafen, Aussetzung oder Entzug von Lizenzen, vorübergehende oder dauerhafte Schließung von Unternehmen oder strafrechtliche Sanktionen. Die Richtlinie ermächtigt die zuständigen Behörden, Zertifizierungen oder Genehmigungen für die von den wesentlichen Einrichtungen erbrachten Dienste auszusetzen.

Schlussfolgerung

Die NIS2-Richtlinie führt strenge Cybersicherheitsanforderungen für Organisationen ein, die in kritischen Sektoren tätig sind. Die Einhaltung der Richtlinie und die effektive Verwaltung von digitalen Zertifikaten und Schlüsseln sind entscheidend für die Verbesserung der Cybersicherheit und den Schutz vor Cyberbedrohungen.

Laden Sie unser umfassendes eBook herunter "Die wichtigsten Anforderungen der NIS2-Richtlinie: Stärkung der Cybersicherheit durch robustes Zertifikatsmanagement und PKI-Sicherheit", um ein tieferes Verständnis der Anforderungen und bewährten Verfahren für die Umsetzung der NIS2-Richtlinie zu erlangen. Wenn Sie Fragen haben oder weitere Unterstützung benötigen, zögern Sie nicht, unsere Experten zu kontaktieren. Sichern Sie Ihre digitale Zukunft noch heute!