Eine der häufigsten Herausforderungen für Unternehmen im Bereich der Public Key Infrastructure (PKI) ist der Umgang mit unerwarteten Ausfällen, wenn Zertifikate unerwartet ablaufen. Anstatt diese Herausforderung zu entschärfen, kommt es in vielen Fällen leider zu häufigeren und schwerwiegenderen Ausfällen.

Warum nehmen die Ausfälle zu? Und was bedeutet das für die Zukunft der Unternehmens-PKI?

Der zweite Jahresbericht des Ponemon Institute zum Stand des maschinellen Identitätsmanagements, der die Antworten von über 1.200 globalen IT- und Sicherheitsverantwortlichen aus 12 Branchen enthält, geht diesen und weiteren Fragen nach und wirft einen genaueren Blick auf die Herausforderungen und Möglichkeiten des Identitätsmanagements, denen sich Unternehmen derzeit gegenübersehen.

Unter den vielen Trends, die in dem Bericht aufgedeckt wurden, ist einer der bemerkenswertesten der jüngste Anstieg der zertifikatsbezogenen Ausfälle. In diesem Blog gehen wir der Frage nach, warum das so ist und wie Unternehmen Ausfälle durch bessere Kontrolle und Automatisierung bekämpfen können. Beginnen wir mit der eigentlichen Ursache.

92 % der Unternehmen hatten in den letzten 24 Monaten mindestens einen Ausfall

Daran besteht kein Zweifel: Die Häufigkeit und Schwere von zertifikatsbedingten Ausfällen nimmt zu. Fast alle Befragten (92 %) berichteten von mindestens einem Ausfall aufgrund eines abgelaufenen oder falsch konfigurierten Zertifikats in den letzten 24 Monaten.

Dieser Anstieg ist wahrscheinlich auf die Änderung vom September 2020 zurückzuführen, mit der die Lebensdauer von SSL/ TLS Zertifikaten halbiert wird. Obwohl wir schon seit Jahren über diese Änderung sprechen, bekommen viele Unternehmen die Auswirkungen erst jetzt in vollem Umfang zu spüren, da die Sicherheitsteams gezwungen sind, Zertifikate nach einem Jahr statt nach zwei Jahren zu erneuern.

Obwohl die Unternehmen diese Situation erkannt haben und 65 % zugeben, dass die kürzere Lebensdauer von SSL/TLS die Arbeitsbelastung ihrer Teams und das Risiko von Ausfällen erhöht - ein Anstieg um 10 % im Vergleich zu 2021 -, scheinen sich die neuen Herausforderungen, die dieser Wandel mit sich bringt, nicht so schnell zu lösen. Fast zwei Drittel der Befragten halten es für wahrscheinlich oder sehr wahrscheinlich, dass es in den nächsten zwei Jahren weiterhin zu Ausfällen aufgrund von abgelaufenen Zertifikaten kommen wird.

68 % geben an, dass es 3-4 oder mehr Stunden dauert, um sich von einem Ausfall zu erholen

Unternehmen stehen auch vor der Herausforderung, sich von Ausfällen effektiv zu erholen, wenn diese auftreten. Tatsächlich beträgt die durchschnittliche Wiederherstellungszeit 3,3 Stunden, wobei 68 % der Unternehmen von einer Wiederherstellungszeit von 3 bis 4 Stunden oder mehr berichten.

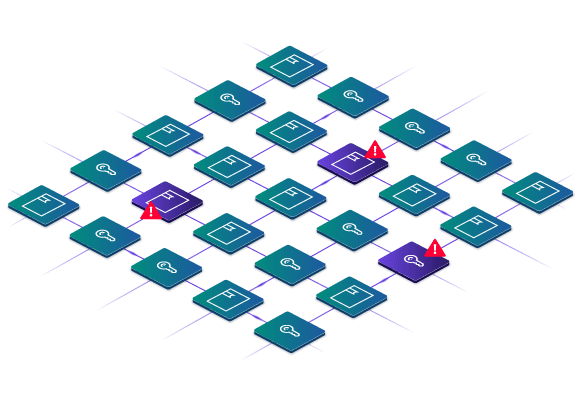

Was ist der Grund für diese lange Erholungszeit? Ein Mangel an Transparenz und zentraler Verwaltung. So geben 55 % der Befragten an, dass sie nicht genau wissen, wie viele Schlüssel und Zertifikate ihr Unternehmen tatsächlich besitzt. Diese Situation macht es schwierig, auf einen Ausfall zu reagieren.

Das liegt daran, dass die Behebung eines Ausfalls nicht einfach mit dem Ersetzen eines Zertifikats zu bewerkstelligen ist. Vielmehr müssen alle Orte gefunden werden, an denen sich das abgelaufene Zertifikat befindet, ein neues Zertifikat ausgestellt werden, das neue Zertifikat für alle relevanten Systeme bereitgestellt und die Dienste dann neu gestartet werden. Um all diese Schritte effizient durchführen zu können, ist auch eine Automatisierung erforderlich, an der es vielen Teams derzeit mangelt.

Nehmen wir den Fall von Epic Games, das das im April 2021 einen mehr als fünfstündigen Ausfall erlebte. Eines der Wildcard-Zertifikate des Unternehmens ( TLS ), das für viele interne Dienste verwendet wurde, lief ab, und da es nicht nachverfolgt wurde, wusste das Team nicht, dass es bald ablaufen würde. Dies führte zu einer Reihe von Ereignissen, die den Online-Store von Epic Games zum Erliegen brachten und mehr als 25 kritische IT-Mitarbeiter zur Behebung des Problems erforderten.

Die Tatsache, dass Epic Games nicht wusste, dass dieses Zertifikat ablaufen würde, in Kombination mit einem Mangel an Transparenz über den Verbleib des Zertifikats und einem Mangel an Automatisierung, um ein neues Zertifikat auszustellen, führte zu der langen Unterbrechung und dem erheblichen Aufwand für die Wiederherstellung.

Fast zwei Drittel der Befragten legen Wert auf Transparenz und Automatisierung.

Die gute Nachricht ist, dass die Unternehmen jetzt den Weg zur Lösung dieser Herausforderungen kennen.

Während 42 % der Befragten immer noch Tabellenkalkulationen für die Verfolgung von Zertifikaten verwenden, erkennen sie jetzt den Bedarf an einer speziellen Lösung, die weit mehr Funktionen als eine einfache Tabelle bietet. In diesem Bereich sind bereits Fortschritte zu verzeichnen: Im Jahr 2022 werden 44 % der Befragten eine spezielle Lösung für die Verwaltung des Lebenszyklus von Zertifikaten nutzen, 2021 waren es noch 36 %.

Es ist zu erwarten, dass der Trend weg von Tabellenkalkulationen und selbstentwickelten Tools hin zu speziellen, erstklassigen Lösungen geht. Tatsächlich stuften die Befragten die Sichtbarkeit aller Zertifikate (60 %) und die Automatisierung des Lebenszyklus (57 %) als die beiden wichtigsten Funktionen ein, die für das PKI- und Zertifikatslebenszyklusmanagement im Jahr 2022 Priorität haben.

Diese Prioritäten sind vielversprechend. Wenn Unternehmen diese Ziele erreichen können, sind sie auf dem besten Weg, die Häufigkeit und Schwere von Ausfällen zu verringern, obwohl die Zertifikate häufiger erneuert werden müssen. Es wird besonders interessant sein zu sehen, wie sich diese Beziehung im Laufe des kommenden Jahres entwickeln wird.

Mehr Einblicke finden

Was hat der Ponemon-Bericht sonst noch über Maschinenidentitäten in Unternehmen aufgedeckt? Wir haben einige der wichtigsten Erkenntnisse in unserem Blog zusammengefasst, darunter einen Blick auf die Angriffsfläche für Maschinenidentitäten und die Auswirkungen von Cloud und Zero-Trust auf das Identitätszugriffsmanagement.

Bereit für mehr? Wenn Sie einen genaueren Blick auf diese und weitere Trends werfen möchten, die die Rolle der maschinellen Identitäten in den Unternehmen von heute prägen, klicken Sie hier, um den vollständigen Bericht herunterzuladen.