Uno de los desafíos más comunes de la infraestructura de clave pública (PKI) que enfrentan las organizaciones es lidiar con interrupciones inesperadas cuando los certificados caducan de forma imprevista. Desafortunadamente, en lugar de mitigar este desafío, muchos experimentan interrupciones más frecuentes y graves.

¿Por qué aumentan las interrupciones? ¿Y qué significa eso para el futuro de la PKI empresarial?

El segundo informe anual del Ponemon Institute sobre el estado de la gestión de identidades de máquinas, que incluye respuestas de encuestas de más de 1200 líderes globales de TI y seguridad en 12 industrias, profundiza en estas y otras preguntas para examinar más de cerca los desafíos y oportunidades de la gestión de identidades a los que se enfrentan actualmente las organizaciones.

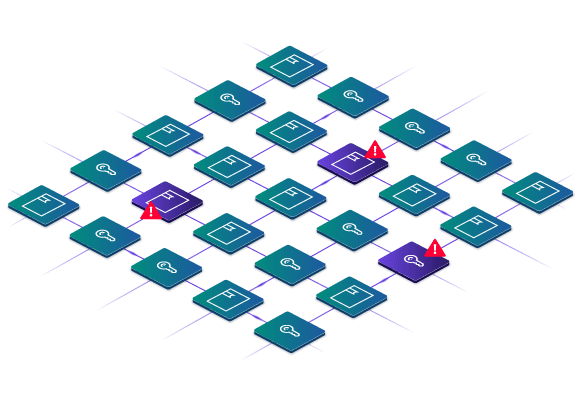

Entre las muchas tendencias reveladas en el informe, una de las más notables es un reciente aumento en las interrupciones relacionadas con certificados. En este blog, analizaremos por qué ocurre esto y cómo las organizaciones pueden combatir las interrupciones con un mejor control y automatización. Primero, comencemos con la causa raíz.

El 92% de las organizaciones experimentaron al menos una interrupción en los últimos 24 meses

No hay duda al respecto: la frecuencia y gravedad de las interrupciones relacionadas con certificados está aumentando, con casi todos los encuestados (92%) informando haber experimentado al menos una interrupción debido a un certificado caducado o mal configurado en los últimos 24 meses.

Este aumento probablemente se debe al cambio de septiembre de 2020 para reducir a la mitad la vida útil de los certificados SSL/TLS. Aunque hemos estado hablando de este cambio durante años, muchas organizaciones solo ahora están percibiendo su efecto completo, ya que los equipos de seguridad se ven obligados a renovar los certificados después de un año, en lugar de dos.

Si bien las organizaciones reconocen esta situación, con un 65% que admite que la menor vida útil de los certificados SSL/TLS está aumentando la carga de trabajo de sus equipos y el riesgo de interrupciones —un aumento del 10% desde 2021—, los nuevos desafíos que trae este cambio no parecen disiparse pronto. Casi dos tercios de los encuestados consideran que las interrupciones debidas a certificados caducados son probables o muy probables que sigan ocurriendo en los próximos dos años.

El 68% dice que se necesitan 3-4 horas o más para recuperarse de una interrupción

Las organizaciones también se enfrentan a desafíos para recuperarse eficazmente de las interrupciones cuando estas ocurren. De hecho, el tiempo promedio de recuperación es de 3,3 horas, y el 68% de las organizaciones informan un tiempo de recuperación de 3-4 horas o más.

¿Qué impulsa este largo tiempo de recuperación? Una falta de visibilidad y gestión centralizada. Específicamente, el 55% de los encuestados afirma no saber exactamente cuántas claves y certificados tiene realmente su organización. Esta situación dificulta la respuesta a una interrupción.

Esto se debe a que resolver una interrupción no es tan simple como "reemplazar un certificado"; requiere encontrar todas las ubicaciones donde reside el certificado caducado, reemitir un certificado, aprovisionar ese nuevo certificado a todos los sistemas relevantes y luego reiniciar esos servicios. Realizar todos esos pasos de manera eficiente también requiere automatización, de la cual muchos equipos carecen actualmente.

Considere el caso de Epic Games, que experimentó una interrupción de más de cinco horas en abril de 2021. Uno de los certificados TLS comodín de la empresa, utilizado en numerosos servicios internos, caducó y, al no estar rastreado, el equipo no fue consciente de la próxima expiración. Esto desencadenó una serie de eventos que provocaron la caída de la tienda en línea de Epic Games y requirió la intervención de más de 25 miembros críticos del personal de TI para su resolución.

El hecho de que Epic Games desconociera esta próxima expiración, sumado a la falta de visibilidad sobre la ubicación del certificado y la ausencia de automatización para reemitir uno nuevo, provocó la prolongada interrupción y un esfuerzo considerable para su recuperación.

Casi dos tercios priorizan la visibilidad y la automatización como respuesta.

La buena noticia es que las organizaciones ahora reconocen el camino a seguir para resolver estos desafíos.

Aunque el 42% de los encuestados todavía utiliza hojas de cálculo para el seguimiento de certificados, ahora reconocen la necesidad de una solución dedicada que pueda ofrecer muchas más capacidades que una simple hoja de cálculo. Ya hemos observado avances en esta área, con un 44% de los encuestados utilizando una solución dedicada de gestión del ciclo de vida de certificados en 2022, frente al 36% en 2021.

Podemos esperar un mayor abandono de las hojas de cálculo y las herramientas desarrolladas internamente en favor de soluciones dedicadas y de primera categoría. De hecho, los encuestados calificaron la visibilidad de todos los certificados (60%) y la automatización del ciclo de vida (57%) como las dos características más importantes a priorizar para la PKI y la gestión del ciclo de vida de los certificados en 2022.

Estas prioridades son prometedoras. Si las organizaciones logran cumplir estos objetivos, estarán bien encaminadas para reducir la frecuencia y gravedad de las interrupciones, a pesar de la necesidad de renovaciones de certificados más frecuentes. Será particularmente interesante observar cómo se desarrolla esta relación a lo largo del próximo año.

Descubra más información

¿Qué más reveló el informe de Ponemon sobre las identidades de máquinas en la empresa? Hemos revisado algunos de los hallazgos más importantes en nuestro blog, incluyendo un análisis de la superficie de ataque de las identidades de máquinas y el impacto de la nube y la confianza cero en la gestión de acceso a identidades.

¿Listo para más? Para una visión más detallada de estas tendencias y otras que están configurando el papel de las identidades de máquinas en las organizaciones actuales, haga clic aquí para descargar el informe completo.