Sicherheit von IoT : Risiken, bewährte Praktiken und Schutztipps

ZUM ABSCHNITT SPRINGEN

- Definition

- Eine kurze Geschichte des IoT

- Was ist die Sicherheit von IoT ?

- Der Stand der IoT

- Bewährte Praktiken für die Sicherheit von IoT

- Erste Schritte zur Sicherheit von IoT

- Wie Automatisierung die Sicherheit von IoT im großen Maßstab unterstützt

- Warum die Sicherheit von IoT die Zukunft der Cyberabwehr ist

Definition

Die Sicherheit von IoT (auch bekannt als "Connected Product Security") bezieht sich auf die Richtlinien, Technologien und Praktiken zum Schutz von mit dem Internet verbundenen Geräten vor Cyber-Bedrohungen und unbefugtem Zugriff. Mehrere einzel- und bundesstaatliche Gesetze in den USA haben versucht, strengere Sicherheits- und Verschlüsselungsstandards für den IoT zu fordern.

Das Internet der DingeIoTInternet of ThingsIoT) hat sich schnell über die Gadgets der Verbraucher hinaus entwickelt und ist zum Rückgrat moderner Unternehmens- und Industrieabläufe geworden. Von intelligenten Fabriken bis hin zu vernetzten Gesundheitssystemen sorgen Milliarden von Geräten für Echtzeit-Einsichten, Effizienzsteigerungen und neue Geschäftsmodelle.

Für sicherheitsbewusste Unternehmen birgt dieses explosive Wachstum jedochebenso erhebliche Risiken.Jedes verbundene Gerät vergrößert die Angriffsfläche und schafft mehr Einfallstore für Cyberbedrohungen. Angesichts IoT zunehmenden IoT sind eine starke Geräteidentität, Authentifizierung und ein solides Lebenszyklusmanagement unerlässlich.

Eine kurze Geschichte des IoT

Das Internet der DingeIoTInternet of ThingsIoT) hat sich über die Annehmlichkeiten eines intelligenten Hauses mit ferngesteuerten Thermostaten und Beleuchtung hinaus entwickelt. In den letzten zehn Jahren haben sich Milliarden von Geräten mit dem Internet verbunden und ganze Branchen verändert, darunter das Gesundheitswesen, die Fertigung und das Transportwesen.

Dieser Wandel hat die Tür zu größerer Effizienz, sofortigem Datenzugriff und neuen Geschäftsmodellen geöffnet, ganz zu schweigen von der beispiellosen Fähigkeit, kritische Systeme zu überwachen und medizinische Geräte zu verwalten.

Die immensen Vorteile des IoT gehen jedoch in dieser Zeit der raschen Verbreitung mit erheblichen Sicherheitsproblemen einher.

Jedes mit dem Internet verbundene Gerät kann zum Ziel von Kriminellen werden. Im Januar 2025blockierte Cloudflare erfolgreicheinen rekordverdächtigen DDoS-Angriff, der von einer Mirai-Botnet-Variante ausging, die von 13.000 IoT , darunter Router, Kameras und DVRs, gestartet wurde. Andere IoT , die wir beobachtet haben, wie hackbare Herzschrittmacher und Fahrzeuge, könnten sich direkt auf das Leben der Menschen auswirken.

Da das IoT weiter wächst und reift, müssen Unternehmen der Sicherheit der angeschlossenen Geräte Priorität einräumen, um sich gegen die zunehmenden Bedrohungen zu schützen, die auf IoT.

Was ist die Sicherheit von IoT ?

Die Sicherheit von IoT ist nicht so einfach wie die Sicherheit herkömmlicher IT-Infrastrukturen. IoT haben oft nur begrenzte hardware und Rechenkapazitäten, was ihre Anfälligkeit für Angriffe erhöht. In industriellen (und ähnlichen) Umgebungen überschneidet sich das IoT oft mit der Betriebstechnologie (OT), da IoT in sicherheitskritischen Bereichen eingesetzt werden. Wenn eines dieser Geräte kompromittiert wird, kann dies eine Katastrophe für kritische Infrastrukturen und die in diesen Umgebungen arbeitenden Menschen bedeuten.

Authentifizierung, Verschlüsselung, sichere Firmware-Updates und kontinuierliche Überwachung sind der Schlüssel zu IoT PKI und Firmware-Sicherheit für Ihr Unternehmen.

Der Stand der IoT

Das Internet der Dinge leidet unter Sicherheitsmaßnahmen, die reaktiv sind und nicht proaktiv, um Angriffe von vornherein zu verhindern. Allerdings können dieselben Technologien, die heute Cloud-basierte Systeme schützen (wiePKI), auch auf IoT angewendet werden.

Die schnelle Verbreitung von IoT

Im Jahr 2025 gibt es etwa30 Milliarden vernetzte Geräte, und diese Zahl wird bis 2040 voraussichtlich aufHunderte von Milliardenansteigen. Neuere Schätzungen gehen davon aus, dass es allein im nächsten Jahr40 bis 42 Milliarden IoT geben wird. Trotz der Diskrepanzen in den Schätzungen ist die Botschaft klar: Das Volumen, die Geschwindigkeit und die Bedeutung von IoT nehmen in immer schnellerem Tempo zu.

Dieses Wachstum wird nicht nur von der Verbrauchernachfrage angetrieben, sondern auch von intelligenten Städten, industrieller Automatisierung, vernetzter Gesundheitsversorgung und autonomen Systemen.

Viele der vorhandenen Verbraucher- und Unternehmensgeräte sind jedoch noch immer nicht ausreichend gesichert, was sie zu leichten Zielen für Hacker macht. Die Verwaltung des Lebenszyklus von IoT , Firmware und kryptografischen Schlüsseln über Geräteflotten hinweg wird für Produktsicherheitsteams immer komplexer. Ohne skalierbare, zukunftsfähige Sicherheitsarchitekturen laufen Unternehmen Gefahr, die Kontrolle über die Infrastruktur zu verlieren, auf die sie angewiesen sind.

Häufige IoT

Cyberkriminelle nutzen IoT wie z. B.:

- Schwache Authentifizierung:Standardmäßige, schwache oder leicht zu erratende Passwörter sowie das Fehlen einer Multi-Faktor-Authentifizierung. Beispielsweise verwendeten viele Internetrouter früher dieselben fest programmierten Administrator-Anmeldedaten und wurden dann auf zufällige Passwörter umgestellt, aber beide stellen ein Sicherheitsrisiko dar, wenn sie vom Verbraucher nicht geändert werden.

- Nicht gepatchte Firmware:Hersteller, die es versäumen, rechtzeitig Updates für entdeckte Sicherheitsrisiken bereitzustellen, um IoT mit den neuesten Sicherheitsstandards in Einklang zu bringen.

- Unsichere APIs: Unzureichend gesicherte Kommunikationskanäle zwischen Geräten und Cloud-Diensten, die Hackern leichten Zugang zu privaten Daten oder dem Gerät selbst verschaffen können.

- Fehlende Verschlüsselung:IoT können Daten manchmal im Klartext übertragen, was bedeutet, dass jeder, der Zugriff auf die Daten erhält, diese lesen kann. Wenn man bedenkt, wie viele IoT wichtige Gesundheitsdaten von Benutzern erfassen (z. B. Fitnessuhren), wird diese Schwachstelle noch gefährlicher.

- Unzureichende Netzwerksicherheit:Vernetzte Geräte kommunizieren häufig über ungesicherte WLAN- oder Mobilfunknetze. Diese Netzwerke bieten Angreifern einfachen Zugriff auf potenziell sensible oder private Daten.

- Fehlerhafte Konfigurationen von Over-the-Air-Updates (OTA): Schlechtimplementierte OTA-Updates können Geräte für die Ausführung von Remote-Code oder Bricking anfällig machen.

Diese Schwachstellen sind nach wie vor die Hauptziele von Sicherheitsbedrohungen für vernetzte Geräte. Festcodierte Anmeldeinformationen, fehlende Überprüfung der Geräteidentität und schwache kryptografische Protokolle tragen ebenfalls zu einer Vielzahl von IoT bei.

Auswirkungen von IoT

Da IoT in einer vernetzten Welt so weit verbreitet sind, können sich Sicherheitsverletzungen auswirken:

- Verbraucher:Gehackte Smart-Home-Geräte (Kameras, Thermostate) können sensible Informationen über die Nutzer preisgeben, den Haushalt stören und als Teil eines Botnetzes für weitere Angriffe im Internet genutzt werden.

- Unternehmen:Gehackte geschäftskritische Geräte können erhebliche Schäden verursachen, darunter Zeitverlust und entgangene finanzielle Chancen. Auch private Kundendaten könnten gefährdet sein. Insbesondere für industrielle/OT-Umgebungen stellen Betriebsunterbrechungen ein erhebliches Risiko dar.

- Gesundheitswesen:Unsichere medizinische IoT gefährden Leben unmittelbar, da Hacker Insulinpumpen manipulieren könnten, um falsche Dosen zu verabreichen, Herzschrittmacher abzuschalten oder Beatmungsgeräte von überall auf der Welt aus zu kapern. Zusätzlich zu den physischen und klinischen Risiken könnten personenbezogene Daten und sensible Gesundheitsdaten gestohlen und gegen Lösegeld zurückgehalten werden.

- Betrieb:OT-Sicherheitsvorfälle, die auf unsichere vernetzte Produkte zurückzuführen sind, können zu Geräteschäden, Produktionsausfällen und Gefahren für die Sicherheit von Personen führen.

Bewährte Praktiken für die Sicherheit von IoT

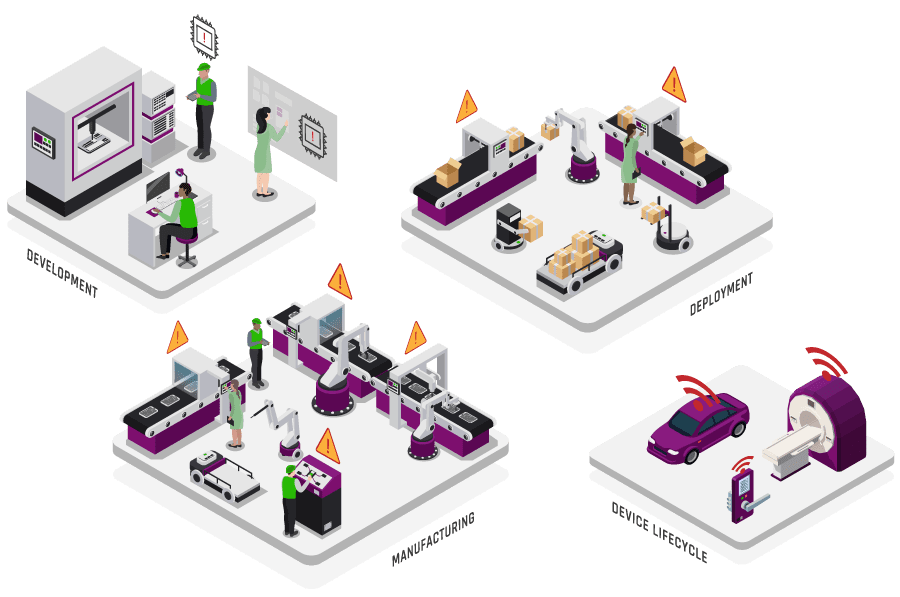

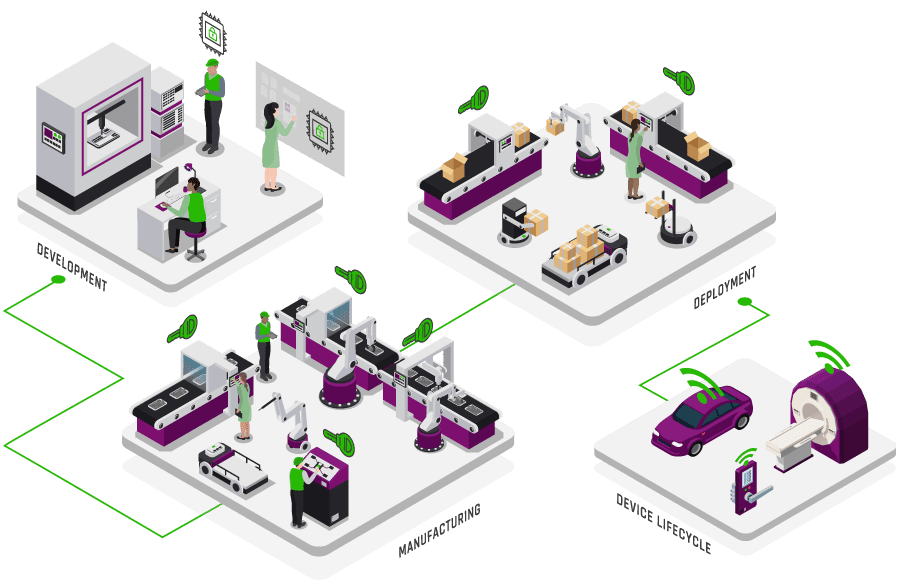

Die IoT ist hinter dem Gerätewachstum zurückgeblieben. Um Ihre Produkte und Nutzer zu schützen, sollten Sie frühzeitig und in jeder Phase Sicherheit einbauen.

Beginnen Sie mit den fünf wichtigsten bewährten Verfahren:

01 Sichere Geräteidentität und -authentifizierung

Die Public Key Infrastructure (PKI) und andere sichere Formen der Geräte- und Benutzerauthentifizierung tragen dazu bei, dass nur autorisierte Benutzer auf Ihre Geräte zugreifen können, was Verstöße unwahrscheinlicher macht.

- Verwenden Sie PKI und digitale Zertifikate, um Geräte sicher zu authentifizieren. Insbesondere SSH-Zertifikate tragen dazu bei, die Sicherheit zu zentralisieren und ein Lebenszyklusmanagement zu implementieren, das sicherstellt, dass Schlüssel regelmäßig aktualisiert werden. Wir empfehlen die Verwendung automatisierter Tools zur Verwaltung Ihrer PKI.

- Implementieren Sie eine Zero-Trust-Architektur, um Geräte kontinuierlich zu validieren, bevor sie auf Netzwerkressourcen zugreifen können. Wenn ein Gerät nicht validiert ist, sollte es keinen Zugriff auf das Netzwerk haben. Andere Geräte sollten nur so viel Zugriff haben, wie für ihre kritischen Aufgaben erforderlich ist.

- Verwenden Sie eine IoT , die auf Gerätebeschränkungen, Bereitstellungsanforderungen und langfristiges Lebenszyklusmanagement zugeschnitten ist. Überprüfen Sie diese Strategie regelmäßig, um sicherzustellen, dass Ihre Geräte so sicher wie möglich sind.

- Implementieren Sie strenge Passwortrichtlinien und MFAfür den Zugriff IoT . Stellen Sie sicher, dass keine Anmeldedaten im Klartext oder unverschlüsselt gespeichert werden. Wir empfehlen die Verwendung sicherer MFA-Verfahren, wie beispielsweise hardware Authentifizierung oder biometrische Verfahren.

02 Verschlüsselung von Daten bei der Übertragung und im Ruhezustand

Hacker sollten niemals in der Lage sein, die über Ihr Netz gesendeten Daten zu lesen, selbst wenn sie sich Zugang verschaffen konnten. Eine starke Datenverschlüsselung ist der beste Weg, um sensible Informationen und geschützte Daten zu schützen, und Ihre Verschlüsselungsschlüssel sollten regelmäßig aktualisiert werden.

- Verwenden SieSSL für die gesamte Kommunikation zwischen IoT und der Cloud. Dies trägt zur Datensicherheit bei und überprüft sowohl den Server als auch den Client.

- Verwenden Sie hardware Sicherheitsfunktionen, wie z. B. vertrauenswürdige Plattformmodule, zur sicheren Datenspeicherung. Stellen Sie sicher, dass alle Backups ebenfalls verschlüsselt sind und an einem sicheren Ort aufbewahrt werden.

- Überprüfen Sie die Verschlüsselungsstärke über verschiedene Gerätegenerationen hinweg, um kryptografische Downgrade-Angriffe zu vermeiden.

03 Implementierung von Secure Boot und Firmware-Updates

Zumindest sollte jedes IoT einen öffentlichen Schlüssel benötigen, der mit dem privaten Schlüssel des Herstellers übereinstimmt, um jeden neuen Code oder jede Aktualisierung sicher zu verifizieren.

- Verwenden Sie sichere Startmechanismen, um zu verhindern, dass nicht autorisierte Firmware auf das Gerät geladen wird.

- Bereitstellung regelmäßiger, signierter und sicher übermittelter Firmware-Updates, um Schwachstellen zu beheben.

- Verwenden Sie Over-the-Air-Updates (OTA) und Integritätsprüfungen, um unbefugte Firmware-Änderungen zu verhindern.

- Firmware-Sicherheitsfunktionenwie Rollback-Schutz, Versionsverfolgung und kryptografische Validierung von Update-Paketen einbeziehen.

04 Stärkung der Netzwerk- und API-Sicherheit

IoT bilden untereinander und mit anderen Cloud-Systemen Netzwerke, was bedeutet, dass ein verletztes Gerät alle anderen gefährden kann, wenn der Netzwerksicherheit keine Priorität eingeräumt wird.

- Segmentieren Sie IoT vonkritischen IT-Systemen, um Angriffsflächen zu minimieren.

- Verwenden Sie VPNs und Firewalls, um unbefugten Zugriff auf IoT zu verhindern.

- Sichern Sie APIsmit Authentifizierungstoken und Ratenbegrenzung, um Missbrauch zu verhindern.

- Isolieren Sie verbundene Produktschnittstellennach Möglichkeit vom externen Datenverkehr und verwenden Sie TLS für API-Aufrufe, wenn möglich.

05 Überwachung und Reaktion auf Sicherheitsvorfälle

Auftretende Sicherheitsverletzungen sollten so schnell wie möglich gestoppt und analysiert werden, um die Quelle des Vorfalls zu finden. Der Angriffsvektor sollte dann geschlossen werden, um einen weiteren Missbrauch der Sicherheitslücke zu verhindern.

- Setzen Sie IoT ein, die Anomalien im Geräteverhalten erkennen und darauf reagieren können. Wenn beispielsweise eine Smart-Kamera plötzlich große Datenmengen an einen neuen Endpunkt sendet, hat sich möglicherweise ein Angreifer Zugriff verschafft.

- Richten Sie Protokollierungs- und Überwachungsworkflows ein, um Geräteaktivitäten zu verfolgen und verdächtige Muster zu erkennen.

- Richten Sie Echtzeit-Telemetrie-Pipelinesin OT-Sicherheitsumgebungen ein, um abnormales Verhalten oder Versuche lateraler Bewegungen zu erkennen.

Sehen Sie sich die Keyfactor in Aktion an und entdecken Sie, wie Sie jede Maschinenidentität finden, kontrollieren und automatisieren können.

Erste Schritte zur Sicherheit von IoT

Die Sicherheit von IoT ist nicht optional - Sie müssen sie bei jedem Schritt im Lebenszyklus des Geräts berücksichtigen und priorisieren. Nutzen Sie diese Schritte als Grundlage für Ihr umfassenderes Sicherheitsprogramm.

01 Bewertung der IoT

Um zu verstehen, wo es bei der Sicherheit Ihrer IoT hapern könnte, sollten Sie sich ein umfassendes Bild von Ihrer bestehenden Sicherheitslage, Ihren Geräten, Schlüsseln und Zertifikaten usw. machen.

- Führen Sie eine Bestandsaufnahme IoT durch, um alle verbundenen Geräte zu identifizieren. Jedes mit Ihrem Netzwerk verbundene Gerät sollte lokalisiert und kartiert werden.

- Klassifizieren Sie Geräte anhand ihres Risikograds.Seien Sie in der Lage, Fragen zu beantworten wie: Wenn ein Angreifer Zugriff auf dieses Gerät erhält, auf wie viele Daten oder wie viele andere Geräte könnte er zugreifen? Wie groß wäre der Schaden?

- Ordnen Sie Geräte-Firmware-Versionenund Aktualisierungsfunktionen zu, um Risiken im Zusammenhang mit der OTA-Aktualisierungsbereitschaft zu identifizieren. Identifizieren Sie Möglichkeiten, um bei Bedarf sichere OTA-Aktualisierungen für Geräte bereitzustellen, um andere Schwachstellen zu beheben.

- Bewerten Sie die kryptografische Flexibilität auf Geräteebeneund prüfen Sie, ob die Infrastruktur des verbundenen Produkts moderne IoT unterstützt. Geräte sollten SSH-Zertifikate und andere Verbesserungen gegenüber herkömmlichen PKI-Tools unterstützen können.

02 Definition von IoT und Compliance-Anforderungen

Sobald Sie wissen, wie es um Ihre Sicherheit bestellt ist, können Sie herausfinden, wo Ihre Sicherheit liegen sollte, um Ihre Geräte, Benutzer und Kunden angemessen zu schützen.

- Richten Sie Ihre Sicherheitspraktiken an den Branchenstandards aus.Identifizieren Sie relevante Leitlinien und Behörden zu Best Practices und entwickeln Sie einen Plan zur Umsetzung der erforderlichen Änderungen. Beispielsweise gelten für den Bankensektor andere Standards als für die Fertigungsindustrie.

- Machen Sie sich mit den gesetzlichen Anforderungen(DSGVO, HIPAA) vertraut, die für die Sicherheit Ihrer IoT gelten. Jede Ebene Ihrer Gerätesicherheitsstrategie muss diesen Anforderungen entsprechen.

- Beachten Sie die folgenden Leitrahmenfür die Sicherheit vernetzter Produkte, wie beispielsweiseIEC 62443für die Automatisierung industrieller Steuerungssysteme, den Matter-Leitrahmen für Smart Homes oder ISO 15118 für das Laden von Elektrofahrzeugen.

03 Implementierung einer IoT

Beginnen Sie nach sorgfältiger Planung mit der Implementierung Ihrer IoT .

- Entwerfen Sie ein Zero-Trust-Sicherheitsmodell fürIhre IoT unter Verwendung von PKI, um die Maschinenidentität sicher durchzusetzen und zu überprüfen. Es sollten nur vertrauenswürdige und authentifizierte Verbindungen zugelassen werden.

- Verwenden Sie Cloud-Sicherheitslösungen, um verbundene Geräte zu überwachen und zu schützen. Identifizieren Sie Bedrohungen in Echtzeit und reagieren Sie darauf, um ein weiteres Eindringen in Ihr Netzwerk zu verhindern.

- Verwenden Sie eine sichere Bereitstellung und Entziehung von IoT , um unbefugten Zugriff zu verhindern. Ein ähnlicher Prozess sollte für Ihre PKI, z. B. Zertifikate, verwendet werden, um unbefugte Benutzer vom Zugriff auf sichere Ressourcen abzuhalten.

- Integrieren Sie eine sichere Firmware-Verteilungund OTA-Update-Infrastruktur in Ihre CI/CD-Pipelines, um Manipulationen zu verhindern und die Bereitstellung zu optimieren. Eine kleine Unsicherheit, die ganz am Anfang der Firmware-Entwicklung auftritt, könnte Angreifern später eine große Hintertür verschaffen.

04 Zusammenarbeit mit PKI-as-a-Service-Anbietern (PKIaaS)

Eine sichere Schlüsselinfrastruktur ist für den Schutz von mit der Cloud verbundenen und über das Internet verteilten IoT unerlässlich. Ein maßgeschneiderter IoT hilft, den Schutz eingebetteter Geräte in Flotten durchzusetzen.

- Arbeiten Sie mit PKIaaS-Anbietern zusammen, um eine PKI-Infrastruktur aufzubauen, die Ihr IoT schützt.

- Verwenden Sie IoT Sicherheitsplattformen, um die Feinheiten der IoT zu verwalten.

- Nutzen Sie die PKIaaS-Erfahrung, um Krypto-Agilität in die Infrastruktur zu integrieren und so für zukünftige Technologien (z. B. Quantencomputer) gerüstet zu sein.

- Wählen Sie eine robuste PKI-Lösung, die die Ausstellung einer großen Anzahl von Zertifikaten, die Durchsetzung von Verschlüsselungsrichtlinien und die Identitätsbindung über eingeschränkte vernetzte Produkte hinweg unterstützt.

Wie Automatisierung die Sicherheit von IoT im großen Maßstab unterstützt

IoT hört nicht in der Entwurfsphase auf, sondern erfordert eine langfristige, automatisierte Verwaltung jeder Geräteidentität, jedes Zertifikats und jedes kryptografischen Schlüssels. Bei Geräteflotten mit Hunderttausenden oder sogar Millionen von angeschlossenen Produkten reicht eine manuelle Verwaltung des Lebenszyklus von Zertifikaten nicht aus.

Plattformen zur Automatisierung des Zertifikatslebenszyklus wieKeyfactor Command IoTsind für vollständige Transparenz und Kontrolle über Maschinenidentitäten ausgelegt – von der Bereitstellung über die Inbetriebnahme bis hin zum Ende der Lebensdauer des Geräts. Für vernetzte Produkte bedeutet dies, dass jedes Zertifikat, das zur Herstellung von Gerätevertrauen, zur Verschlüsselung von Daten oder zur Signierung von Firmware verwendet wird, automatisch ausgestellt, erneuert, widerrufen und ersetzt werden kann, ohne dass dabei das Risiko einer Dienstunterbrechung oder Ausfallzeit besteht.

Die Automatisierung ermöglicht aucheine proaktive Durchsetzung von Sicherheitsmaßnahmenüber Geräte und Flotten hinweg. Wenn eine Zertifizierungsstelle kompromittiert oder ein Algorithmus veraltet ist, ermöglicht die Automatisierung eine schnelle Reaktion und den massenhaften Austausch von Zertifikaten, um die Auswirkungen auf den Betrieb so gering wie möglich zu halten. Diese kryptografische Flexibilität ist besonders wichtig in IoT , in denen der physische Zugriff eingeschränkt oder nicht möglich ist (z. B. bei intelligenten Geräten, die in Herzschrittmachern eingebettet sind). Automatisierung kann auch eingesetzt werden, wenn Gerätedienste nicht mehr benötigt werden und der OEM oder Betreiber nach einem bestimmten Zeitpunkt die Stilllegung und Zugangsverhinderung wünscht.

Mit der zunehmenden Verbreitung von Maschinenidentitäten bietet das automatisierte Zertifikats-Lebenszyklusmanagement eine skalierbare Möglichkeit, konsistente, richtliniengesteuerte IoT und Maschinenidentitätspraktiken auf allen Geräten durchzusetzen.

Warum die Sicherheit von IoT die Zukunft der Cyberabwehr ist

Das Internet der Dinge wird sich exponentiell ausbreiten. Dieses Wachstum wird Hackern mehr Angriffsmöglichkeiten bieten - es sei denn, die Sicherheit von IoT hat Priorität.

Neue Technologien, wie das Quantencomputing, stehen vor der Tür. Neue und kreative kryptografische Lösungen für das IoT im Quantenzeitalter werden entscheidend sein. Post-Quantum-Kryptografie (PQC) erfordert eine große Menge an Rechenleistung, die viele älterehardware nicht ohne Neuentwicklung unterstützen kann. Es ist auch wahrscheinlich, dass die PQC-Signierung von Firmware eine der ersten Anwendungen der Post-Quantum-Verschlüsselung in IoT ist, da das Signieren von software ein weniger häufiger und weniger umfangreicher Vorgang ist.

Schützen Sie Ihr Unternehmen vor den Bedrohungen von heute und morgen. Beginnen Sie damit, die aktuelle Sicherheitslage Ihrer vernetzten Produkte und die Risiken zu bewerten, IoT unsichere IoT für die kritische Infrastruktur Ihres Unternehmens darstellen. Arbeiten Sie mit vertrauenswürdigen PKIaaS-Anbietern zusammen, um Ihre IoT jetzt und in Zukunft zu schützen. Investitionen in Firmware-Sicherheit, OTA-Resilienz und IoT legen heute den Grundstein für vertrauenswürdige vernetzte Produkte in großem Maßstab.

Sichere Geräte. Kontrollieren Sie Ihre Zukunft.

Fordern Sie eine Live-Demo mit einem Experten an, um zu erfahren, wie Keyfactor Ihnen dabei helfen Keyfactor , digitales Vertrauen und Krypto-Agilität in Ihrem Unternehmen zu ermöglichen.