Sécurité des appareils IoT : Risques, meilleures pratiques et conseils de protection

ALLER À LA SECTION

- Définition

- Une brève histoire de IoT

- Qu'est-ce que la sécurité des appareils IoT ?

- L'état de la sécurité de IoT

- Meilleures pratiques pour la sécurité des appareils IoT

- La sécurité des appareils IoT : un point de départ

- Comment l'automatisation favorise la sécurité des appareils IoT à grande échelle

- Pourquoi la sécurité des dispositifs IoT est l'avenir de la cyberdéfense

Définition

La sécurité des appareils IoT (également connue sous le nom de sécurité des produits connectés) fait référence aux politiques, technologies et pratiques conçues pour protéger les appareils connectés à Internet contre les cybermenaces et les accès non autorisés. Aux États-Unis, plusieurs lois fédérales et d'État ont tenté d'imposer des normes de sécurité et de cryptographie plus strictes dans le domaine de l'IoT .

L'internet des objetsIoT) a rapidement évolué au-delà des gadgets grand public, devenant l'épine dorsale des entreprises modernes et des opérations industrielles. Des usines intelligentes aux systèmes de santé connectés, des milliards d'appareils permettent aujourd'hui d'obtenir des informations en temps réel, des gains d'efficacité et de nouveaux modèles commerciaux.

Mais pour les organisations soucieuses de sécurité, cette croissance explosive comportedes risques tout aussi importants.Chaque appareil connecté augmente la surface d'attaque, créant ainsi davantage de points d'entrée pour les cybermenaces. À mesure que IoT s'accélère, il devient essentiel de disposer d'une identité, d'une authentification et d'une gestion du cycle de vie solides pour les appareils.

Une brève histoire de IoT

L'internet des objetsIoT) a évolué au-delà des commodités de la maison intelligente que sont les thermostats et l'éclairage contrôlés à distance. Au cours de la dernière décennie, des milliards d'appareils se sont connectés à l'internet, transformant des secteurs entiers, notamment les soins de santé, la fabrication et les transports.

Cette évolution a ouvert la voie à une plus grande efficacité, à un accès instantané aux données et à de nouvelles façons de faire des affaires, sans parler d'une capacité sans précédent à surveiller les systèmes critiques et à gérer les dispositifs médicaux.

Toutefois, les immenses avantages de l'IoT se sont accompagnés de défis importants en matière de sécurité au cours de cette période d'adoption rapide.

Tout appareil connecté à Internet peut être la cible de criminels. En janvier 2025,Cloudflare a réussi à bloquerune attaque DDoS record lancée par une variante du botnet Mirai provenant de 13 000 IoT , notamment des routeurs, des caméras et des enregistreurs numériques. D'autres menaces IoT que nous avons observées, telles que les pacemakers et les véhicules piratables, pourraient avoir un impact direct sur la vie des gens.

Alors que l IoT continue de se développer et de mûrir, les entreprises doivent donner la priorité à la sécurité des appareils connectés afin de se défendre contre les menaces croissantes ciblant les appareils IoT.

Qu'est-ce que la sécurité des appareils IoT ?

La sécurité des appareils IoT n'est pas aussi simple que celle des infrastructures informatiques traditionnelles. Les appareils IoT ont souvent des capacités hardware et informatiques limitées, ce qui accroît leur vulnérabilité aux attaques. Dans les environnements industriels (et similaires), l'IoT empiète souvent sur les technologies opérationnelles (OT), car les appareils IoT sont déployés dans des rôles critiques pour la sécurité. Si l'un de ces appareils est compromis, cela peut entraîner une catastrophe pour les infrastructures critiques et les personnes travaillant dans ces environnements.

L'authentification, le cryptage, les mises à jour sécurisées des microprogrammes et la surveillance continue sont les clés de la sécurité de l'PKI IoT et des microprogrammes pour votre entreprise.

L'état de la sécurité de IoT

L'Internet des objets souffre d'une sécurité réactionnaire, qui n'est pas proactive pour prévenir les attaques en premier lieu. Cependant, les mêmes technologies qui protègent aujourd'hui les systèmes basés sur le cloud (telles que PKI) peuvent être appliquées à IoT .

L'expansion rapide des dispositifs IoT

Il y aura environ30 milliards d'appareils connectésen 2025, et ce chiffre devrait passer àplusieurs centaines de milliardsd'ici 2040. Des estimations plus récentes prévoient40 à 42 milliards IoT pour la seule année prochaine. Malgré les divergences entre les estimations, le message est clair : le volume, la vitesse et l'importance des IoT augmentent à un rythme accéléré.

Cette croissance sera tirée non seulement par la demande des consommateurs, mais aussi par les villes intelligentes, l'automatisation industrielle, les soins de santé connectés et les systèmes autonomes.

Cependant, de nombreux appareils grand public et d'entreprise existants ne disposent toujours pas de sécurité intégrée, ce qui en fait des cibles faciles pour les pirates. Les équipes chargées de la sécurité des produits sont confrontées à une complexité croissante dans la gestion du cycle de vie des identifiants IoT , des microprogrammes et des clés cryptographiques dans l'ensemble des parcs d'appareils.

Vulnérabilités communes en matière de sécurité de IoT

Les cybercriminels exploitent les failles de sécurité de IoT telles que :

- Authentification faible :mots de passe par défaut, faibles ou faciles à deviner, ainsi qu'absence d'authentification multifactorielle. Par exemple, de nombreux routeurs Internet utilisaient auparavant les mêmes identifiants d'administrateur codés en dur et sont passés à des mots de passe aléatoires, mais les deux présentent un risque pour la sécurité s'ils ne sont pas modifiés par le consommateur.

- Micrologiciel non mis à jour :les fabricants ne fournissent pas de mises à jour en temps opportun pour les risques de sécurité détectés afin de maintenir IoT conformes aux normes de sécurité les plus récentes.

- API non sécurisées : Des canaux de communication mal sécurisés entre les appareils et les services en nuage, qui peuvent permettre aux pirates d'accéder facilement à des données privées ou à l'appareil lui-même.

- Absence de cryptage :IoT peuvent parfois transmettre des données en texte clair, ce qui signifie que toute personne ayant accès à ces données peut les lire. Lorsque l'on considère le nombre IoT suivent les informations vitales relatives à la santé des utilisateurs (comme les montres connectées), cette vulnérabilité devient encore plus dangereuse.

- Sécurité réseau insuffisante :les appareils connectés communiquent souvent via des réseaux Wi-Fi ou cellulaires non sécurisés. Ces réseaux permettent aux pirates d'accéder facilement à des données potentiellement sensibles ou privées.

- Mauvaise configuration des mises à jour OTA (Over-the-air) :des mises à jour OTA malimplémentées peuvent exposer les appareils à l'exécution de code à distance ou au bricking.

Ces failles restent aujourd'hui les cibles privilégiées des menaces qui pèsent sur la sécurité des appareils connectés. Les informations d'identification codées en dur, l'absence de validation de l'identité de l'appareil et la faiblesse des protocoles cryptographiques contribuent également au large éventail de vulnérabilités de IoT .

Impact des failles de sécurité de IoT

Les appareils IoT étant devenus si répandus dans un monde interconnecté, les brèches peuvent avoir un impact :

- Consommateurs :les appareils domestiques intelligents piratés (caméras, thermostats) peuvent fournir des informations sensibles sur les utilisateurs, perturber les activités domestiques et être utilisés dans le cadre d'un botnet pour mener d'autres attaques sur le Web.

- Entreprises :le piratage d'appareils essentiels à l'activité peut causer des dommages importants, notamment une perte de temps et d'opportunités financières. Les données privées des clients peuvent également être compromises. Pour les environnements industriels/OT en particulier, les perturbations opérationnelles constituent un risque critique.

- Santé : IoT médicaux IoT non sécurisés mettent directement des vies en danger, car les pirates informatiques pourraient manipuler les pompes à insuline pour administrer des doses incorrectes, désactiver les stimulateurs cardiaques ou détourner les respirateurs artificiels depuis n'importe où dans le monde. Outre les risques physiques et cliniques, les informations personnelles identifiables et les données de santé sensibles pourraient être volées et faire l'objet d'une demande de rançon.

- Opérations :les incidents de sécurité OT résultant de produits connectés non sécurisés peuvent entraîner des dommages matériels, des arrêts de production et des menaces pour la sécurité humaine.

Meilleures pratiques pour la sécurité des appareils IoT

La sécurité de lIoT a pris du retard par rapport à la croissance des appareils. Pour protéger vos produits et vos utilisateurs, intégrez la sécurité dès le début et à chaque étape.

Commencez par ces cinq bonnes pratiques :

01 Identité et authentification sécurisées des appareils

L'infrastructure à clé publiquePKI et d'autres formes sécurisées d'authentification des appareils et des utilisateurs permettent de s'assurer que seuls les utilisateurs autorisés peuvent accéder à vos appareils, ce qui réduit les risques de violation.

- Utilisez PKI des certificats numériquespour authentifier les appareils en toute sécurité. Les certificats SSH, en particulier, permettent de centraliser la sécurité et de mettre en œuvre une gestion du cycle de vie, qui garantit le renouvellement régulier des clés. Nous vous recommandons d'utiliser des outils automatisés pour gérer votre PKI.

- Mettez en place une architecture « zero trust »afin de valider en permanence les appareils avant qu'ils puissent accéder aux ressources réseau. Si un appareil n'est pas validé, il ne doit pas avoir accès au réseau. Les autres appareils ne doivent avoir qu'un accès limité à leurs tâches essentielles.

- Utilisez unePKI IoT adaptée aux contraintes des appareils, aux besoins en matière d'approvisionnement et à la gestion du cycle de vie à long terme. Vérifiez régulièrement cette stratégie afin de vous assurer qu'elle garantit la sécurité optimale de vos appareils.

- Mettez en place des politiques de mots de passe forts et une authentification multifactorielle (MFA)pour l'accès IoT . Veillez à ce qu'aucune information d'identification ne soit conservée en clair ou non cryptée. Nous recommandons d'utiliser des formes d'authentification multifactorielle plus sécurisées, telles que l'authentification hardware ou biométrique.

02 Chiffrer les données en transit et au repos

Les pirates ne devraient jamais pouvoir lire les données envoyées sur votre réseau, même s'ils parviennent à y accéder. Un cryptage fort des données est le meilleur moyen de protéger les informations sensibles et les données propriétaires, et vos clés de cryptage doivent être régulièrement mises à jour.

- UtilisezSSL pour toutes les communications entre IoT et le cloud. Cela permet de sécuriser les données et de vérifier à la fois le serveur et le client.

- Utilisez des fonctions de sécurité hardware, telles que les modules de plate-forme de confiance, pour sécuriser le stockage des données. Veillez à ce que les sauvegardes soient également cryptées et conservées dans un endroit sûr.

- Valider la force du chiffrement sur toutes les générations d'appareilsafin d'éviter les attaques par rétrogradation cryptographique.

03 Mise en œuvre de l'amorçage sécurisé et des mises à jour des microprogrammes

Au minimum, tout appareil IoT devrait nécessiter une clé publique correspondant à la clé privée du fabricant afin de vérifier en toute sécurité tout nouveau code ou toute nouvelle mise à jour.

- Utilisez des mécanismes de démarrage sécurisépour empêcher le chargement de micrologiciels non autorisés sur l'appareil.

- Fournir des mises à jour régulières du micrologiciel, signées et livrées en toute sécurité, afin de corriger les vulnérabilités.

- Utilisez les mises à jour OTA (Over-The-Air) et les contrôles d'intégritépour empêcher toute modification non autorisée du micrologiciel.

- Inclure des fonctionnalités de sécurité du micrologicieltelles que la protection contre les restaurations, le suivi des versions et la validation cryptographique des paquets de mise à jour.

04 Renforcer la sécurité du réseau et de l'API

Les appareils IoT forment des réseaux entre eux et avec d'autres systèmes en nuage, ce qui signifie qu'un appareil victime d'une violation peut compromettre tous les autres si la sécurité du réseau n'est pas une priorité.

- Segmentez IoT dessystèmes informatiques critiques afin de minimiser les surfaces d'attaque.

- Utilisez des VPN et des pare-feupour empêcher tout accès non autorisé aux IoT .

- Sécurisez les APIà l'aide de jetons d'authentification et de limitations de débit afin d'empêcher toute utilisation abusive.

- Isolezautant que possible les interfaces connectées des produitsdu trafic externe et utilisez TLS pour les appels API lorsque cela est possible.

05 Surveiller les incidents de sécurité et y répondre

Toute atteinte à la sécurité doit être stoppée le plus rapidement possible et analysée afin de trouver la source de l'incident. Le vecteur d'attaque doit ensuite être fermé afin d'empêcher toute nouvelle exploitation de la vulnérabilité.

- Déployez des outils de surveillance IoT capables de détecter et de réagir aux anomalies dans le comportement des appareils. Par exemple, si une caméra intelligente commence soudainement à envoyer d'énormes quantités de données vers un nouveau point de terminaison, un pirate informatique a peut-être réussi à y accéder.

- Mettre en place des workflows de journalisation et d'auditpour suivre l'activité des appareils et détecter les comportements suspects.

- Mettre en place des pipelines de télémétrie en temps réeldans les environnements de sécurité OT afin de détecter les comportements anormaux ou les tentatives de mouvements latéraux.

Découvrez la plateforme Keyfactor en action et apprenez à trouver, contrôler et automatiser toutes les identités machine.

La sécurité des appareils IoT : un point de départ

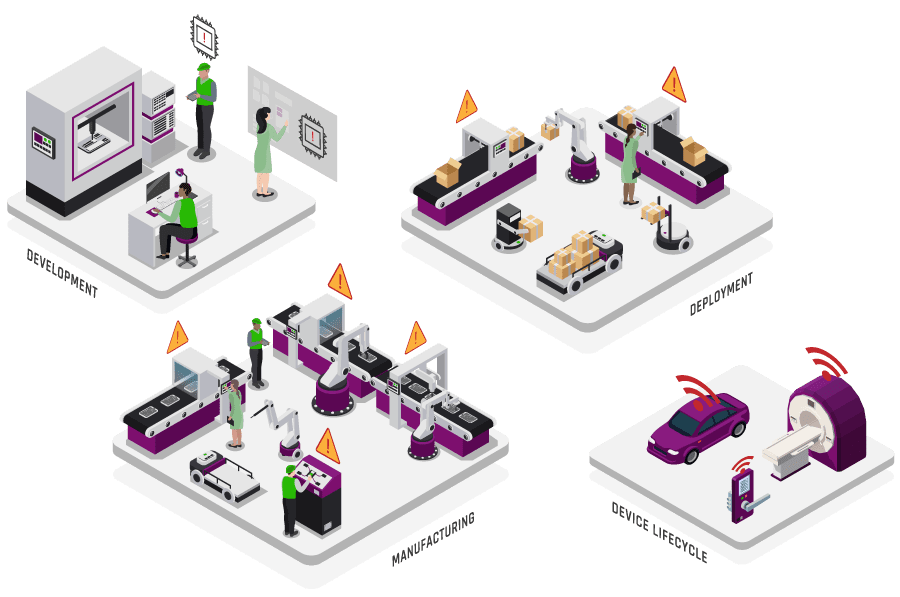

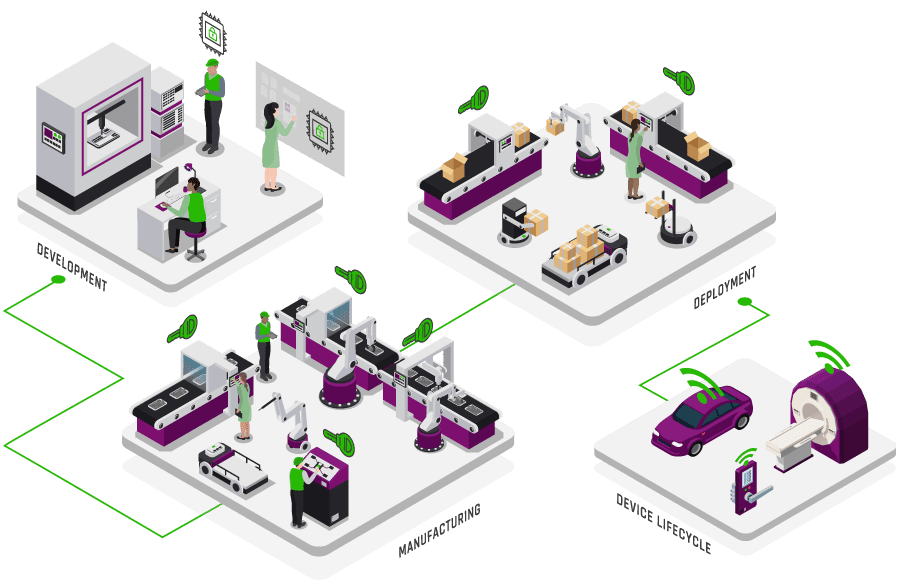

La sécurité des appareils IoT n'est pas facultative : vous devez la prendre en compte et lui donner la priorité à chaque étape du cycle de vie de l'appareil. Utilisez ces étapes comme base de votre programme de sécurité plus large.

01 Évaluer le niveau de sécurité de IoT

Pour comprendre où la sécurité de vos appareils IoT pourrait être déficiente, il faut avoir une compréhension complète de votre posture de sécurité existante, de vos appareils, de vos clés et de vos certificats, etc.

- Réalisez un inventaire IoT afin d'identifier les appareils connectés. Chaque appareil connecté à votre réseau doit être localisé et répertorié.

- Classez les appareils en fonction des niveaux de risque.Soyez en mesure de répondre à des questions telles que : si un pirate informatique accède à cet appareil, à quelle quantité de données ou à combien d'autres appareils pourrait-il accéder ? Quels dommages pourrait-il causer ?

- Cartographiez les versions du micrologiciel des appareilset les capacités de mise à jour afin d'identifier les risques liés à la préparation des mises à jour OTA. Identifiez les moyens de fournir des mises à jour OTA sécurisées aux appareils qui en ont besoin afin de corriger d'autres vulnérabilités.

- Évaluez l'agilité cryptographique au niveau des appareilset déterminez si l'infrastructure des produits connectés peut prendre en chargePKI IoT modernes. Les appareils doivent être capables de prendre en charge les certificats SSH et d'autres améliorations par rapport PKI traditionnels.

02 Définir les politiques de sécurité de l IoT et les exigences de conformité

Une fois que vous savez où en est votre sécurité, identifiez ce qu'elle devrait être pour protéger correctement vos appareils, vos utilisateurs et vos clients.

- Aligner les pratiques de sécurité sur les normes du secteur.Identifier les directives et les autorités compétentes en matière de bonnes pratiques et élaborer un plan pour mettre en œuvre les changements nécessaires. Par exemple, le secteur bancaire aura des normes différentes de celles du secteur manufacturier.

- Comprenez les exigences réglementaires(RGPD, HIPAA) qui s'appliquent à la sécurité IoT vos IoT . Chaque niveau de votre stratégie de sécurité des appareils doit être conforme à ces exigences.

- Envisagez de suivre les cadres directeursrelatifs à la sécurité des produits connectés, tels quela norme CEI 62443pour l'automatisation des systèmes de contrôle industriels, le cadre Matter pour les maisons intelligentes ou la norme ISO 15118 pour la recharge des véhicules électriques, par exemple.

03 Mettre en œuvre l'architecture de sécurité de IoT

Après une planification minutieuse, commencez à mettre en œuvre votre architecture de sécurité des dispositifs IoT .

- Concevez un modèle de sécurité « zero trust » pourvotre IoT à l'aide d'PKI appliquer et PKI vérifier de manière sécurisée l'identité des machines. Seules les connexions fiables et authentifiées doivent être autorisées.

- Utilisez des solutions de sécurité cloudpour surveiller et protéger les appareils connectés. Identifiez les menaces et réagissez en temps réel afin d'empêcher toute intrusion supplémentaire dans votre réseau.

- Utilisez un provisionnement et un déprovisionnement sécurisés des IoT pour empêcher tout accès non autorisé. Un processus similaire doit être utilisé pour votre PKI, comme les certificats, afin d'empêcher les utilisateurs non autorisés d'accéder aux ressources sécurisées.

- Intégrezune infrastructure sécurisée de distribution de micrologicielset de mise à jour OTA dans vos pipelines CI/CD afin d'empêcher toute altération et de rationaliser le déploiement. Une petite faille de sécurité introduite au tout début du développement du micrologiciel pourrait offrir aux pirates une importante porte dérobée par la suite.

04 Travailler avec des fournisseurs de PKI(PKIaaS)

Une infrastructure de clés sécurisée est essentielle pour protéger les appareils connectés au cloud et les appareils IoT disséminés sur le web. Une approchePKI IoT sur mesure permet de renforcer la protection des appareils embarqués dans les flottes.

- Collaborez avec des fournisseurs PKIaaSpour mettre en place PKI qui protège votre réseau IoT .

- Utilisez des plateformes de sécurité IoTpour gérer les subtilités de la sécurité IoT .

- Tirez parti de l'expérience PKIaaSpour intégrer la crypto-agilité dans l'infrastructure en prévision des technologies futures (par exemple, la technologie quantique).

- Choisissez une PKI robustequi prend en charge l'émission de certificats à grand volume, l'application de politiques cryptographiques et la liaison d'identités entre des produits connectés soumis à des contraintes.

Comment l'automatisation favorise la sécurité des appareils IoT à grande échelle

La sécurité de lIoT ne s'arrête pas à la phase de conception ; elle nécessite une gestion automatisée à long terme de l'identité, du certificat et de la clé cryptographique de chaque appareil. Avec des parcs d'appareils couvrant des centaines de milliers, voire des millions de produits connectés, la gestion manuelle du cycle de vie des certificats ne suffit pas.

Les plateformes d'automatisation du cycle de vie des certificats telles queKeyfactor Command IoTsont conçues pour offrir une visibilité et un contrôle complets sur les identités des machines, depuis leur provisionnement jusqu'à leur mise en service et leur fin de vie. Pour les produits connectés, cela signifie que chaque certificat utilisé pour établir la confiance dans un appareil, crypter des données ou signer un micrologiciel peut être émis, renouvelé, révoqué et remplacé automatiquement sans risque d'interruption de service ou de temps d'arrêt.

L'automatisation permet égalementune mise en œuvre proactive de la sécuritésur tous les appareils et toutes les flottes. Si une autorité de certification est compromise ou si un algorithme est obsolète, l'automatisation permet une réponse rapide et le remplacement massif des certificats nécessaires pour minimiser l'impact opérationnel. Ce niveau d'agilité cryptographique est particulièrement important dans IoT où l'accès physique est limité ou inexistant (appareils intelligents intégrés dans des stimulateurs cardiaques, par exemple). L'automatisation peut également être utilisée lorsque les services des appareils ne sont plus nécessaires et que le fabricant ou l'opérateur souhaite les mettre hors service et en empêcher l'accès après un certain temps.

Enfin, à mesure que les identités des machines se multiplient, la gestion automatisée du cycle de vie des certificats offre un moyen évolutif de mettre en œuvre des pratiques cohérentes et stratégiques en matière d'PKI IoT et d'identité des machines sur l'ensemble des appareils.

Pourquoi la sécurité des dispositifs IoT est l'avenir de la cyberdéfense

L'internet des objets va se développer de manière exponentielle. Cette croissance offrira aux pirates davantage de moyens d'attaque - à moins que la sécurité des appareils IoT ne devienne une priorité.

De nouvelles technologies, comme l'informatique quantique, se profilent à l'horizon. Des solutions cryptographiques nouvelles et créatives pour l'IoT à l'ère quantique seront essentielles. La cryptographie post-quantique (PQC) exige une grande puissance de traitement, que de nombreuxhardware IoT existants ne sont pas en mesure de prendre en charge sans modification de leur conception. Il est également probable que la signature PQC des microprogrammes soit l'une des premières applications du cryptage post-quantique à l'intérieur des appareils IoT , étant donné que la signature des software est une opération moins fréquente et moins volumineuse.

Protégez votre organisation contre les menaces actuelles et futures. Commencez par évaluer la sécurité actuelle de vos produits connectés et les risques que représentent IoT non sécurisés pour l'infrastructure critique de votre organisation. Collaborez avec des fournisseurs PKIaaS de confiance pour sécuriser vos IoT dès aujourd'hui et à l'avenir. InvestirPKI dans la sécurité des micrologiciels, la résilience OTA etPKI IoT PKI permet de jeter les bases d'une gamme de produits connectés fiables à grande échelle.

Sécurisez vos appareils. Contrôlez votre avenir.

Demandez une démonstration en direct avec un expert pour découvrir comment Keyfactor aider votre organisation à instaurer la confiance numérique et la crypto-agilité.