Seguridad de los dispositivos IoT : Riesgos, buenas prácticas y consejos de protección

IR A LA SECCIÓN

- Definición

- Breve historia del IoT

- ¿Qué es la seguridad de los dispositivos IoT ?

- Estado de la seguridad IoT

- Prácticas recomendadas para la seguridad de los dispositivos IoT

- Introducción a la seguridad de los dispositivos IoT

- Cómo la automatización favorece la seguridad de los dispositivos IoT a escala

- Por qué la seguridad de los dispositivos IoT es el futuro de la ciberdefensa

Definición

La seguridad de los dispositivos IoT (también conocida como seguridad de los productos conectados) se refiere a las políticas, la tecnología y las prácticas diseñadas para proteger los dispositivos conectados a Internet frente a las ciberamenazas y el acceso no autorizado. Varias leyes estatales y federales de Estados Unidos han intentado exigir normas de seguridad y criptografía más estrictas en el ámbito IoT .

El Internet de las CosasIoT) ha evolucionado rápidamente más allá de los aparatos de consumo, convirtiéndose en la columna vertebral de las operaciones empresariales e industriales modernas. Desde las fábricas inteligentes hasta los sistemas sanitarios conectados, miles de millones de dispositivos ofrecen ahora información en tiempo real, mejoras de la eficiencia y nuevos modelos de negocio.

Sin embargo, para las organizaciones preocupadas por la seguridad, este crecimiento explosivo conllevariesgos igualmente importantes.Cada dispositivo conectado aumenta la superficie de ataque, creando más puntos de entrada para las amenazas cibernéticas. A medida que se acelera IoT , es esencial contar con una identidad de dispositivo sólida, autenticación y gestión del ciclo de vida.

Breve historia del IoT

El Internet de las CosasIoT) ha evolucionado más allá de las comodidades del hogar inteligente de termostatos e iluminación controlados a distancia. En la última década, miles de millones de dispositivos se han conectado a Internet, transformando sectores enteros como la sanidad, la fabricación y el transporte.

Este cambio ha abierto la puerta a una mayor eficiencia, un acceso instantáneo a los datos y nuevas formas de hacer negocios, por no hablar de una capacidad sin precedentes para supervisar sistemas críticos y gestionar dispositivos médicos.

Sin embargo, los inmensos beneficios de IoT han ido acompañados de importantes problemas de seguridad durante este período de rápida adopción.

Cualquier dispositivo conectado a Internet puede ser blanco de los delincuentes. En enero de 2025,Cloudflare bloqueó con éxitoun ataque DDoS sin precedentes lanzado por una variante de la botnet Mirai que provenía de 13 000 IoT , entre los que se encontraban routers, cámaras y grabadoras de vídeo digital. Otras amenazas IoT que hemos observado, como los marcapasos y los vehículos pirateables, podrían afectar directamente a la vida de las personas.

A medida que IoT sigue creciendo y madurando, las empresas deben dar prioridad a la seguridad de los dispositivos conectados para defenderse de las crecientes amenazas dirigidas a los dispositivos IoT.

¿Qué es la seguridad de los dispositivos IoT ?

La seguridad de los dispositivos IoT no es tan sencilla como la de las infraestructuras informáticas tradicionales. Los dispositivos IoT suelen tener capacidades informáticas y hardware limitadas, lo que aumenta su vulnerabilidad a los ataques. En entornos industriales (y similares), IoT a menudo se solapa con la tecnología operativa (OT), ya que los dispositivos IoT se despliegan en funciones críticas para la seguridad. Si uno de esos dispositivos se ve comprometido, podría suponer un desastre para las infraestructuras críticas y las personas que trabajan en esos entornos.

La autenticación, el cifrado, las actualizaciones seguras de firmware y la supervisión continua son claves para la seguridad de IoT PKI y firmware para su organización.

Estado de la seguridad IoT

El Internet de las cosas adolece de una seguridad reactiva, en lugar de proactiva para prevenir los ataques desde el principio. Sin embargo, las mismas tecnologías que protegen hoy en día los sistemas basados en la nube (comola PKI) pueden aplicarse a IoT .

La rápida expansión de los dispositivos IoT

En 2025 habrá alrededor de30 000 millones de dispositivos conectados, y se espera que esa cifra aumente acientos de miles de millonesen 2040. Las estimaciones más recientes prevénentre 40 000 y 42 000 millones IoT solo para el próximo año. A pesar de las discrepancias en las estimaciones, el mensaje es claro: el volumen, la velocidad y la importancia de IoT están creciendo a un ritmo acelerado.

Este crecimiento estará impulsado no sólo por la demanda de los consumidores, sino también por las ciudades inteligentes, la automatización industrial, la sanidad conectada y los sistemas autónomos.

Sin embargo, muchos de los dispositivos de consumo y empresariales existentes siguen careciendo de seguridad integrada, lo que los convierte en objetivos fáciles para los piratas informáticos. Los equipos de seguridad de los productos se enfrentan a una complejidad creciente a la hora de gestionar el ciclo de vida de las credenciales, el firmware y las claves criptográficas IoT en toda la flota de dispositivos.

Vulnerabilidades de seguridad de IoT más comunes

Los ciberdelincuentes se aprovechan de vulnerabilidades de seguridad de IoT como:

- Autenticación débil:contraseñas predeterminadas, débiles o fáciles de adivinar, así como la falta de autenticación multifactorial. Por ejemplo, muchos routers de Internet solían utilizar las mismas credenciales de administrador codificadas y se actualizaron a contraseñas aleatorias, pero ambas suponen un riesgo para la seguridad si el consumidor no las cambia.

- Firmware sin parches:los fabricantes no proporcionan actualizaciones oportunas para los riesgos de seguridad detectados con el fin de mantener IoT alineados con los estándares de seguridad más recientes.

- API inseguras: Canales de comunicación poco seguros entre los dispositivos y los servicios en la nube, que pueden facilitar a los hackers el acceso a datos privados o al propio dispositivo.

- Falta de cifrado:IoT a veces pueden transmitir datos en texto sin formato, lo que significa que cualquiera que tenga acceso a los datos puede leerlos. Si tenemos en cuenta la cantidad IoT que rastrean información vital sobre la salud de los usuarios (como los relojes deportivos), esta vulnerabilidad se vuelve aún más peligrosa.

- Seguridad de red insuficiente:los dispositivos conectados suelen comunicarse a través de redes Wi-Fi o móviles no seguras. Estas redes facilitan a los atacantes el acceso a datos potencialmente confidenciales o privados.

- Configuraciones erróneas de las actualizaciones inalámbricas (OTA):Las actualizaciones OTA malimplementadas pueden exponer los dispositivos a la ejecución remota de código o al bloqueo.

Estos fallos siguen siendo los principales objetivos de las amenazas a la seguridad de los dispositivos conectados. Las credenciales codificadas, la falta de validación de la identidad del dispositivo y los protocolos criptográficos débiles también contribuyen a la amplia gama de vulnerabilidades IoT .

Repercusiones de las violaciones de la seguridad IoT

Dado que los dispositivos IoT se han vuelto tan frecuentes en un mundo interconectado, las infracciones pueden tener repercusiones:

- Consumidores:los dispositivos domésticos inteligentes pirateados (cámaras, termostatos) pueden proporcionar información confidencial sobre los usuarios, perturbar la actividad doméstica y utilizarse como parte de una red de bots para llevar a cabo nuevos ataques en la web.

- Empresas:El hackeo de dispositivos críticos para el negocio puede causar daños importantes, como pérdida de tiempo y oportunidades financieras. Los datos privados de los clientes también podrían verse comprometidos. En el caso concreto de los entornos industriales/OT, la interrupción de las operaciones supone un riesgo crítico.

- Atención sanitaria: IoT médicos IoT inseguros ponen vidas en peligro directamente, ya que los piratas informáticos podrían manipular las bombas de insulina para administrar dosis incorrectas, apagar marcapasos o secuestrar respiradores desde cualquier parte del mundo. Además de los riesgos físicos y clínicos, se podría robar y pedir rescate por información personal identificable y datos sanitarios confidenciales.

- Operaciones:los incidentes de seguridad operativa derivados de productos conectados inseguros pueden provocar daños en los equipos, interrupciones en la producción y amenazas para la seguridad humana.

Prácticas recomendadas para la seguridad de los dispositivos IoT

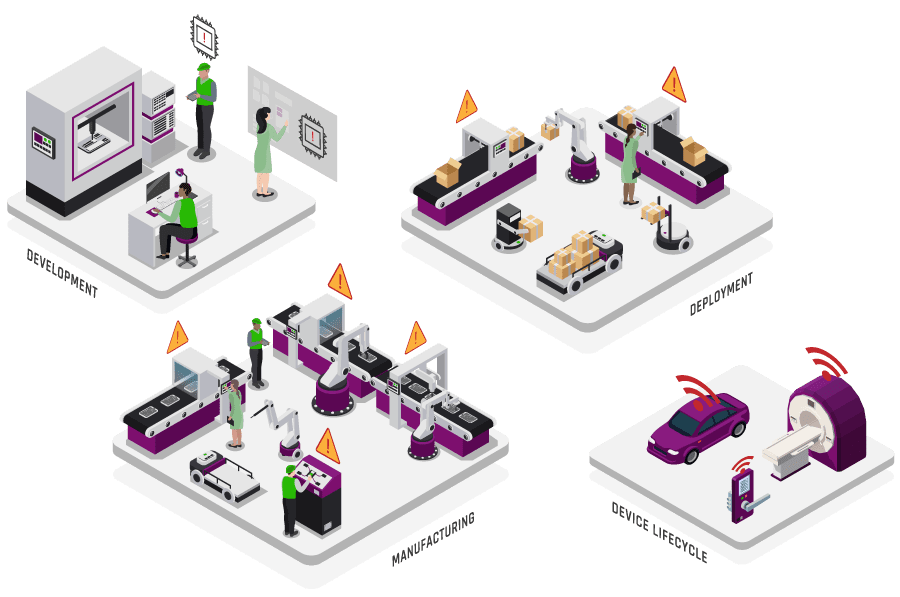

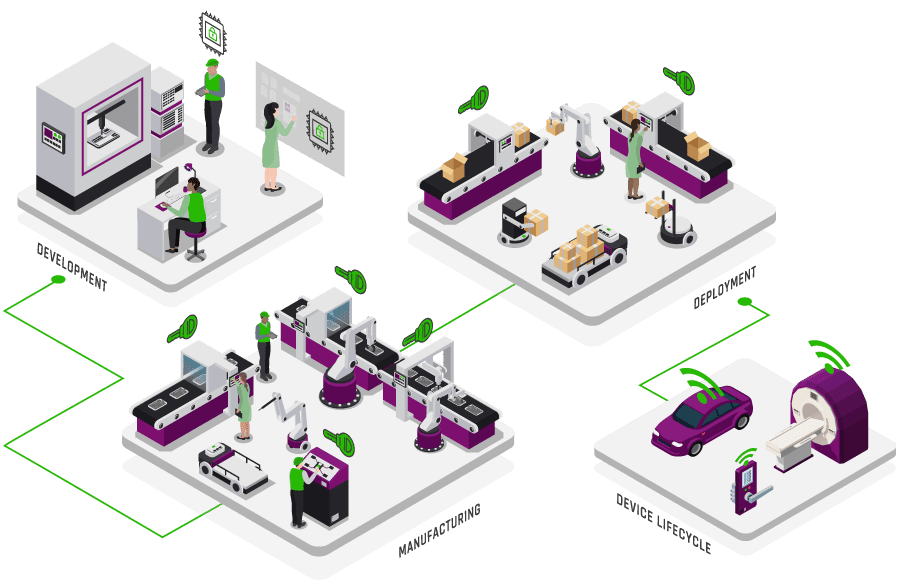

La seguridad IoT ha ido a la zaga del crecimiento de los dispositivos. Para proteger sus productos y usuarios, incorpore la seguridad desde el principio y en todas las fases.

Empiece con estas cinco buenas prácticas básicas:

01 Identidad y autenticación seguras de dispositivos

La infraestructura de clave pública (PKI) y otras formas seguras de autenticación de dispositivos y usuarios ayudarán a garantizar que sólo los usuarios autorizados puedan acceder a sus dispositivos, lo que reducirá la probabilidad de que se produzcan infracciones.

- Utilice PKI y certificados digitalespara autenticar dispositivos de forma segura. Los certificados SSH, en particular, ayudan a centralizar la seguridad e implementar la gestión del ciclo de vida, lo que garantiza que las claves se actualicen periódicamente. Recomendamos utilizar herramientas automatizadas para gestionar su PKI.

- Implemente una arquitectura de confianza ceropara validar continuamente los dispositivos antes de que puedan acceder a los recursos de la red. Si un dispositivo no está validado, no debe tener ningún acceso a la red. Los demás dispositivos solo deben tener el acceso necesario para realizar sus tareas críticas.

- Utilice una estrategia IoT adaptada a las limitaciones de los dispositivos, las necesidades de aprovisionamiento y la gestión del ciclo de vida a largo plazo. Audite periódicamente esta estrategia para asegurarse de que mantiene sus dispositivos lo más seguros posible.

- Implemente políticas de contraseñas seguras y MFApara el acceso IoT . Asegúrese de que ninguna credencial se guarde en texto plano o sin cifrar. Recomendamos utilizar formas más seguras de MFA, como la autenticación hardware o la biometría.

02 Cifrar los datos en tránsito y en reposo

Los piratas informáticos nunca deberían poder leer los datos enviados a través de su red, aunque consigan acceder a ella. La mejor forma de proteger la información sensible y los datos confidenciales es un cifrado de datos robusto, y las claves de cifrado deben actualizarse periódicamente.

- UtiliceSSL para todas las comunicaciones entre IoT y la nube. Esto ayuda a mantener la seguridad de los datos y verifica tanto el servidor como el cliente.

- Utiliza funciones de seguridad hardware, como los módulos de plataforma de confianza, para almacenar los datos de forma segura. Asegúrate de que las copias de seguridad también están cifradas y se guardan en un lugar seguro.

- Validar la solidez del cifrado en todas las generaciones de dispositivospara evitar ataques de degradación criptográfica.

03 Implantar el arranque seguro y las actualizaciones de firmware

Como mínimo, cualquier dispositivo IoT debería requerir una clave pública que coincida con la clave privada del fabricante para verificar de forma segura cualquier código nuevo o actualización.

- Utilice mecanismos de arranque seguropara evitar que se cargue firmware no autorizado en el dispositivo.

- Proporcione actualizaciones periódicas del firmware, firmadas y entregadas de forma segura para parchear vulnerabilidades.

- Utilice actualizaciones inalámbricas (OTA) y comprobaciones de integridadpara evitar modificaciones no autorizadas del firmware.

- Incluye funciones de seguridad del firmware, como protección contra reversiones, seguimiento de versiones y validación criptográfica de los paquetes de actualización.

04 Reforzar la seguridad de la red y la API

Los dispositivos IoT forman redes entre sí y con otros sistemas en la nube, lo que significa que un dispositivo infectado podría poner en peligro todo lo demás si no se da prioridad a la seguridad de la red.

- Segmentar IoT delos sistemas informáticos críticos para minimizar las superficies de ataque.

- Utilice VPN y cortafuegospara impedir el acceso no autorizado a IoT .

- Proteja las APIcon tokens de autenticación y limitación de velocidad para evitar abusos.

- Aísle las interfaces de productos conectadasdel tráfico externo siempre que sea posible y utilice TLS para las llamadas a la API cuando sea posible.

05 Supervisar y responder a los incidentes de seguridad

Cualquier brecha de seguridad que se produzca debe detenerse lo antes posible y analizarse para encontrar el origen del incidente. A continuación, debe cerrarse el vector de ataque para evitar que se siga abusando de la vulnerabilidad.

- Implemente herramientas de supervisión IoT que puedan detectar y responder a anomalías en el comportamiento de los dispositivos. Por ejemplo, si una cámara inteligente empieza de repente a enviar grandes cantidades de datos a un nuevo punto final, es posible que un atacante haya obtenido acceso.

- Establecer flujos de trabajo de registro y auditoríapara realizar un seguimiento de la actividad de los dispositivos y detectar patrones sospechosos.

- Establezca canales de telemetría en tiempo realen entornos de seguridad OT para detectar comportamientos anómalos o intentos de movimiento lateral.

Vea la plataforma Keyfactor en acción y descubra cómo encontrar, controlar y automatizar todas las identidades de las máquinas.

Introducción a la seguridad de los dispositivos IoT

La seguridad de los dispositivos IoT no es opcional: debe tenerla en cuenta y priorizarla en cada paso del ciclo de vida del dispositivo. Utilice estos pasos como base para su programa de seguridad más amplio.

01 Evaluar la postura de seguridad IoT

Para comprender en qué puntos puede tener carencias la seguridad de sus dispositivos IoT , conozca a fondo su postura de seguridad actual, dispositivos, claves y certificados, etc.

- Realice un inventario IoT para identificar los dispositivos conectados. Todos los dispositivos conectados a su red deben localizarse y registrarse.

- Clasifique los dispositivos según los niveles de riesgo.Sea capaz de responder preguntas como: Si un atacante obtiene acceso a este dispositivo, ¿a cuántos datos o a cuántos otros dispositivos podría acceder? ¿Cuánto daño podría causar?

- Asigne versiones de firmwarey capacidades de actualización a los dispositivospara identificar los riesgos relacionados con la preparación para las actualizaciones OTA. Identifique formas de proporcionar actualizaciones OTA seguras a los dispositivos cuando sea necesario para corregir otras vulnerabilidades.

- Evalúa la agilidad criptográfica a nivel de dispositivoy si la infraestructura del producto conectado puede admitir las prácticas modernas IoT . Los dispositivos deben ser compatibles con certificados SSH y otras mejoras con respecto a las herramientas PKI tradicionales.

02 Definir las políticas de seguridad y los requisitos de cumplimiento de IoT

Una vez que sepa dónde se encuentra su seguridad, identifique dónde debería estar para proteger adecuadamente sus dispositivos, usuarios y clientes.

- Alinear las prácticas de seguridad con los estándares del sector.Identificar las directrices y autoridades pertinentes en materia de mejores prácticas y desarrollar un plan para implementar los cambios necesarios. Por ejemplo, el sector bancario tendrá estándares diferentes a los del sector manufacturero.

- Comprenda los requisitos normativos(RGPD, HIPAA) que se aplican a la seguridad de su IoT . Cada capa de la estrategia de seguridad de su dispositivo debe ajustarse a estos requisitos.

- Considere seguir los marcos de referenciapara la seguridad de los productos conectados, comola norma IEC 62443para la automatización de sistemas de control industrial, el marco Matter para hogares inteligentes o la norma ISO 15118 para la recarga de vehículos eléctricos, por ejemplo.

03 Implantar una arquitectura de seguridad IoT

Tras una cuidadosa planificación, comience a implantar su arquitectura de seguridad de dispositivos IoT .

- Diseñe un modelo de seguridad de confianza cero parasu IoT utilizando PKI para aplicar y verificar de forma segura la identidad de las máquinas. Solo se deben permitir las conexiones fiables y autenticadas.

- Utilice soluciones de seguridad en la nubepara supervisar y proteger los dispositivos conectados. Identifique y reaccione ante las amenazas en tiempo real, evitando que se produzcan más intrusiones en su red.

- Utilice el aprovisionamiento y desaprovisionamiento seguros de IoT para evitar el acceso no autorizado. Se debe utilizar un proceso similar para su PKI, como los certificados, a fin de impedir que usuarios no autorizados accedan a recursos seguros.

- Integra la distribución segura de firmwarey la infraestructura de actualización OTA en tus procesos de CI/CD para evitar manipulaciones y optimizar la implementación. Una pequeña inseguridad introducida al inicio del desarrollo del firmware podría proporcionar a los atacantes una gran puerta trasera más adelante.

04 Trabajar con proveedores de PKI como servicio (PKIaaS)

Una infraestructura de claves segura es vital para proteger los dispositivos IoT y conectados a la nube repartidos por la red. Un enfoque IoT PKI a medida ayuda a reforzar la protección de los dispositivos integrados en las flotas.

- Trabaje con proveedores de PKIaaSpara crear una infraestructura PKI que proteja su red IoT .

- Utilice plataformas de seguridad IoTpara gestionar los matices de la seguridad IoT .

- Aprovecha la experiencia de PKIaaSpara incorporar la agilidad criptográfica a la infraestructura en previsión de tecnologías futuras (por ejemplo, la cuántica).

- Elija una solución PKI robustaque admita la emisión de certificados de gran volumen, la aplicación de políticas criptográficas y la vinculación de identidades en productos conectados con restricciones.

Cómo la automatización favorece la seguridad de los dispositivos IoT a escala

La seguridad IoT no se detiene en la fase de diseño, sino que requiere una gestión automatizada a largo plazo de la identidad, el certificado y la clave criptográfica de cada dispositivo. Con flotas de dispositivos que abarcan cientos de miles o incluso millones de productos conectados, la gestión manual del ciclo de vida de los certificados no es suficiente.

Las plataformas de automatización del ciclo de vida de los certificados, comoKeyfactor Command IoT, están diseñadas para ofrecer una visibilidad y un control totales sobre las identidades de las máquinas, desde el aprovisionamiento hasta la puesta en servicio y hasta el final de la vida útil del dispositivo. En el caso de los productos conectados, esto significa que todos los certificados utilizados para establecer la confianza del dispositivo, cifrar datos o firmar firmware pueden emitirse, renovarse, revocarse y sustituirse automáticamente sin riesgo de interrupción del servicio o tiempo de inactividad.

La automatización también permiteaplicar medidas de seguridad proactivasen todos los dispositivos y flotas. Si una autoridad de certificación se ve comprometida o un algoritmo queda obsoleto, la automatización permite una respuesta rápida y la sustitución masiva de certificados necesaria para minimizar el impacto operativo. Este nivel de agilidad criptográfica es especialmente importante en IoT en los que el acceso físico es limitado o inexistente (por ejemplo, dispositivos inteligentes integrados en marcapasos). La automatización también se puede utilizar cuando los servicios del dispositivo ya no son necesarios y el fabricante de equipos originales o el operador desea desactivarlos e impedir el acceso a partir de un momento determinado.

En última instancia, a medida que proliferan las identidades de máquina, la gestión automatizada del ciclo de vida de los certificados proporciona una forma escalable de aplicar prácticas de identidad de máquina y PKI IoT coherentes y basadas en políticas en todos los dispositivos.

Por qué la seguridad de los dispositivos IoT es el futuro de la ciberdefensa

El Internet de las cosas se expandirá exponencialmente. Este crecimiento ofrecerá a los hackers más vías de ataque, a menos que la seguridad de los dispositivos IoT sea prioritaria.

Las nuevas tecnologías, como la computación cuántica, están en el horizonte. Será vital contar con soluciones criptográficas nuevas y creativas para IoT en la era cuántica. La criptografía poscuántica (PQC) exige una gran potencia de procesamiento, que muchoshardware IoT heredados no pueden soportar sin un rediseño. También es probable que la firma PQC del firmware sea una de las primeras aplicaciones del cifrado poscuántico dentro de los dispositivos IoT , ya que la firma de software es una operación menos frecuente y de menor volumen.

Proteja su organización de las amenazas actuales y futuras. Comience por evaluar el estado actual de la seguridad de sus productos conectados y los riesgos que IoT inseguros suponen para la infraestructura crítica de su organización. Colabore con proveedores PKIaaS de confianza para proteger sus IoT ahora y en el futuro. Invertir hoy en seguridad de firmware, resiliencia OTA y IoT sienta las bases para productos conectados fiables a gran escala.

Dispositivos seguros. Controla tu futuro.

Solicite una demostración en vivo con un experto para ver cómo Keyfactor ayudarle a habilitar la confianza digital y la criptoagilidad para su organización.