Este blog destaca las principales conclusiones para los CIO y CISO del Informe de 2021 sobre el Estado de la Gestión de Identidades de Máquinas.

Independientemente del tamaño de su empresa y de su rol en ella —CISO, arquitecto, ingeniero o desarrollador—, la forma en que trabaja ha cambiado sin duda. En un año marcado por la disrupción, todos nos hemos visto obligados a adoptar el trabajo remoto, lo que ha forzado a nuestros equipos a saltarse los enfoques graduales de la transformación digital y a acelerar el ritmo, estuviéramos preparados o no.

Esto ha significado más dispositivos, más conectividad y, en última instancia, más desafíos para los CIO y CISO.

En una publicación reciente de Smarter with Gartner, los analistas destacaron que, “A medida que el número de dispositivos aumenta —y sigue creciendo—, establecer una estrategia a nivel empresarial para gestionar las identidades de máquinas, los certificados y los secretos permitirá a la organización asegurar mejor la transformación digital.”

Entonces, ¿qué son exactamente las identidades de máquinas?

Identidades de máquinas: la próxima prioridad para los líderes de IAM

La gestión de identidades y accesos (IAM) es un componente clave en la seguridad empresarial. Eso lo sabemos bien. Sin embargo, durante la última década, las estrategias de IAM empresarial se han centrado casi por completo en las identidades humanas —las credenciales que su personal utiliza para acceder a los dispositivos y aplicaciones que usan a diario.

Solo hay un problema: las identidades humanas son solo un engranaje en la maquinaria de IAM.

Hoy en día, su fuerza de trabajo digital es en parte humana, en parte máquina. De hecho, el número de máquinas, como contenedores, servicios, dispositivos móviles y IoT, supera con creces al de humanos en una empresa típica. Estas máquinas se han vuelto críticas para las operaciones comerciales —ejecutando sitios web y aplicaciones, conectando usuarios a productos, e incluso tomando decisiones en fracciones de segundo con bots impulsados por RPA e IA.

Al igual que los humanos, cada una de estas máquinas necesita una identidad (es decir, claves criptográficas, certificados y secretos), y cada identidad debe ser gestionada. Aquí es donde entra en juego la gestión de identidades de máquinas.

Las 5 principales conclusiones para CIO y CISO

Lanzamos el primer Informe sobre el Estado de la Gestión de Identidades de Máquinas con un objetivo en mente: impulsar la concienciación ejecutiva sobre la importancia de gestionar las identidades de máquinas en el negocio digital.

Tanto si es un CISO que persigue activamente una estrategia de gestión de identidades de máquinas como si apenas está familiarizado con el concepto, las principales conclusiones a continuación arrojan luz sobre por qué las identidades de máquinas son importantes y cómo impactan en sus iniciativas de transformación digital.

Conclusión n.º 1: Las estrategias de nube y Zero Trust encabezan las listas

Primero, las buenas noticias: A medida que las empresas adoptan estrategias de cloud-first y Zero Trust, los equipos están aprovechando las identidades de máquinas para impulsar el crecimiento y asegurar la transformación digital. A medida que los negocios se digitalizan cada día más, las identidades de máquinas están asegurando miles de conexiones y transacciones cada segundo, lo que nos permite avanzar a una escala y velocidad sin precedentes.

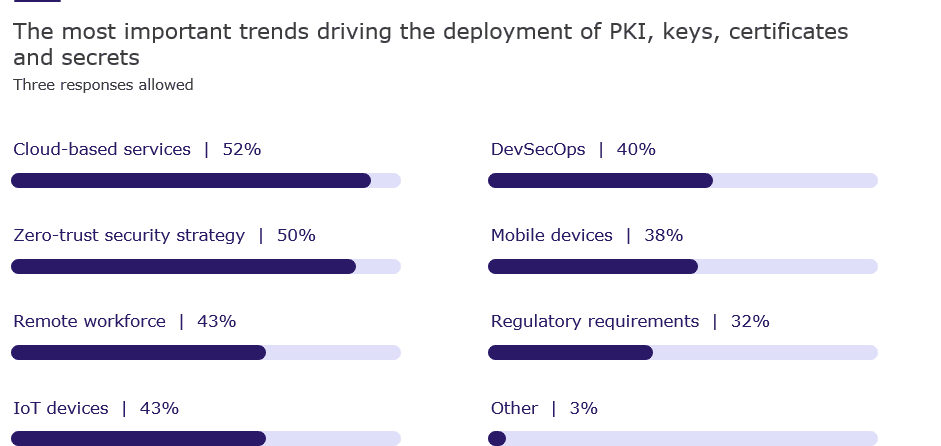

Según el estudio, las principales tendencias que impulsan el despliegue de la infraestructura de clave pública (PKI) y las identidades de máquinas son los servicios basados en la nube, las estrategias Zero Trust y las fuerzas de trabajo remotas. A medida que la tendencia continúa, el volumen de identidades de máquinas aumentará significativamente.

Conclusión n.º 2: Las interrupciones por certificados son generalizadas

Esto nos lleva a las malas noticias. A medida que el número de identidades de máquinas se dispara, su gestión se vuelve mucho, mucho más difícil. Mientras tanto, la menor duración de los certificados SSL/TLS ha duplicado esencialmente la carga de trabajo para los equipos de PKI y seguridad y, como resultado, ha aumentado el riesgo de interrupciones.

Los hallazgos del informe muestran que el problema está generalizado y solo empeora:

- Las empresas experimentaron un promedio de tres interrupciones causadas por certificados caducados en los últimos dos años; el 41 % experimentó cuatro o más interrupciones.

- El 59 % de los encuestados se preocupa por el mayor riesgo de interrupciones debido a la menor duración de los certificados SSL/TLS.

- El 40 % de los encuestados afirma que se enfrenta a una alta probabilidad de interrupciones en los próximos 24 meses.

Este año ya hemos sido testigos de lo disruptivas y costosas que pueden ser estas situaciones, con Microsoft y Google experimentando interrupciones generalizadas debido a una gestión deficiente de claves y certificados.

Conclusión n.º 3: Riesgos mayores acechan bajo la superficie

Las interrupciones de certificados de alto impacto pueden acaparar los titulares, pero en realidad son solo un síntoma superficial de un problema mucho mayor: la falta de visibilidad y gobernanza.

Cuando los equipos de seguridad no tienen control sobre las identidades de máquinas, se abre la puerta a posibles ataques y fallos en las auditorías que pueden ser mucho más costosos que una interrupción. El informe de este año reveló el alto riesgo y la frecuencia de estos incidentes:

- El 53 % de las organizaciones no sabe exactamente cuántas claves y certificados posee

- Las auditorías fallidas y el robo o uso indebido de claves y certificados son las amenazas más frecuentes

- El 75 % de los encuestados afirma que las auditorías fallidas son un incidente muy grave, en comparación con solo el 34 % de los encuestados que consideran las interrupciones no planificadas como un incidente muy grave

Conclusión n.º 4: Las identidades de máquinas son ahora una prioridad máxima en IAM

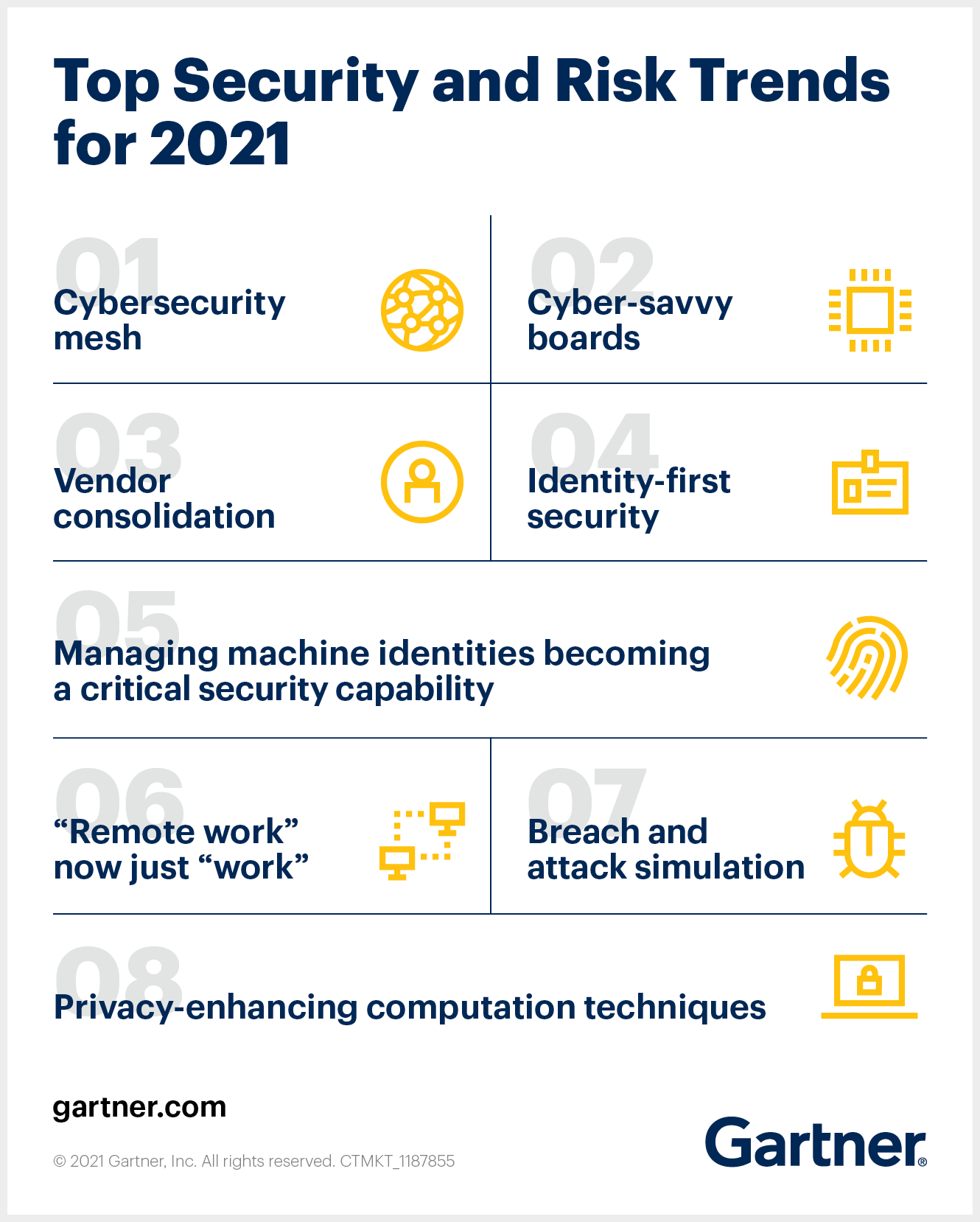

¿Qué significa todo esto? Las identidades de máquinas se han convertido en una parte vital de la estrategia de seguridad. En un informe reciente, Gartner destaca que “Una estrategia de gestión de identidades de máquinas a nivel empresarial es ahora imperativa.” Los CISO y los líderes de TI están tomando nota, pero aún queda trabajo por hacer.

En el estudio, el 40 % de los encuestados afirma tener una estrategia a nivel empresarial para gestionar las identidades de máquinas. Sin embargo, la mayoría de las empresas o bien no tienen ninguna estrategia (18 %) o tienen una estrategia limitada que se aplica solo a ciertas aplicaciones o casos de uso (42 %).

Conclusión n.º 5: La falta de habilidades, herramientas y procesos frena a los equipos

Ya se ha dicho antes, pero vale la pena repetirlo: cada identidad de máquina debe ser gestionada y protegida. El reconocimiento es un paso en la dirección correcta, pero se necesitan personas, procesos y tecnología para implementar una estrategia eficaz a nivel empresarial.

Desafortunadamente, las organizaciones se enfrentan a una serie de desafíos que les impiden poner en marcha sus planes. A continuación, se presentan algunas de las barreras comunes para el éxito identificadas en el estudio:

- El 55 % afirma no disponer de personal suficiente dedicado a su implementación de PKI

- El 64 % afirma rastrear los certificados en hojas de cálculo, soluciones desarrolladas internamente o herramientas de proveedores de CA

- El 57 % no dispone de un inventario preciso de contraseñas, claves y certificados SSH

- El 60 % no cuenta con controles de acceso y flujos de trabajo formales para claves de firma de código

Obtenga el informe completo de 2021

Descubra por qué la gestión de identidades de máquinas es la próxima prioridad para los líderes de seguridad y IAM. Obtenga información de más de 1100 profesionales de TI y seguridad en el primer Informe sobre el Estado de la Gestión de Identidades de Máquinas y compártala con su equipo.