Ce blog met en évidence les principaux enseignements pour les DSI et les RSSI du rapport 2021 sur l'état de la gestion de l'identité des machines.

Quelle que soit la taille de votre entreprise, quelle que soit votre position dans l'entreprise - RSSI, architecte, ingénieur ou développeur - la façon dont vous travaillez a sans aucun doute changé. Au cours d'une année marquée par les bouleversements, nous avons tous été amenés à travailler à distance, ce qui a contraint nos équipes à abandonner les approches de la transformation numérique fondées sur le principe de la marche à pied et à passer à la vitesse supérieure, que nous soyons prêts ou non.

Cela signifie qu'il y a plus d'appareils, plus de connectivité et, en fin de compte, plus de défis pour les DSI et les RSSI.

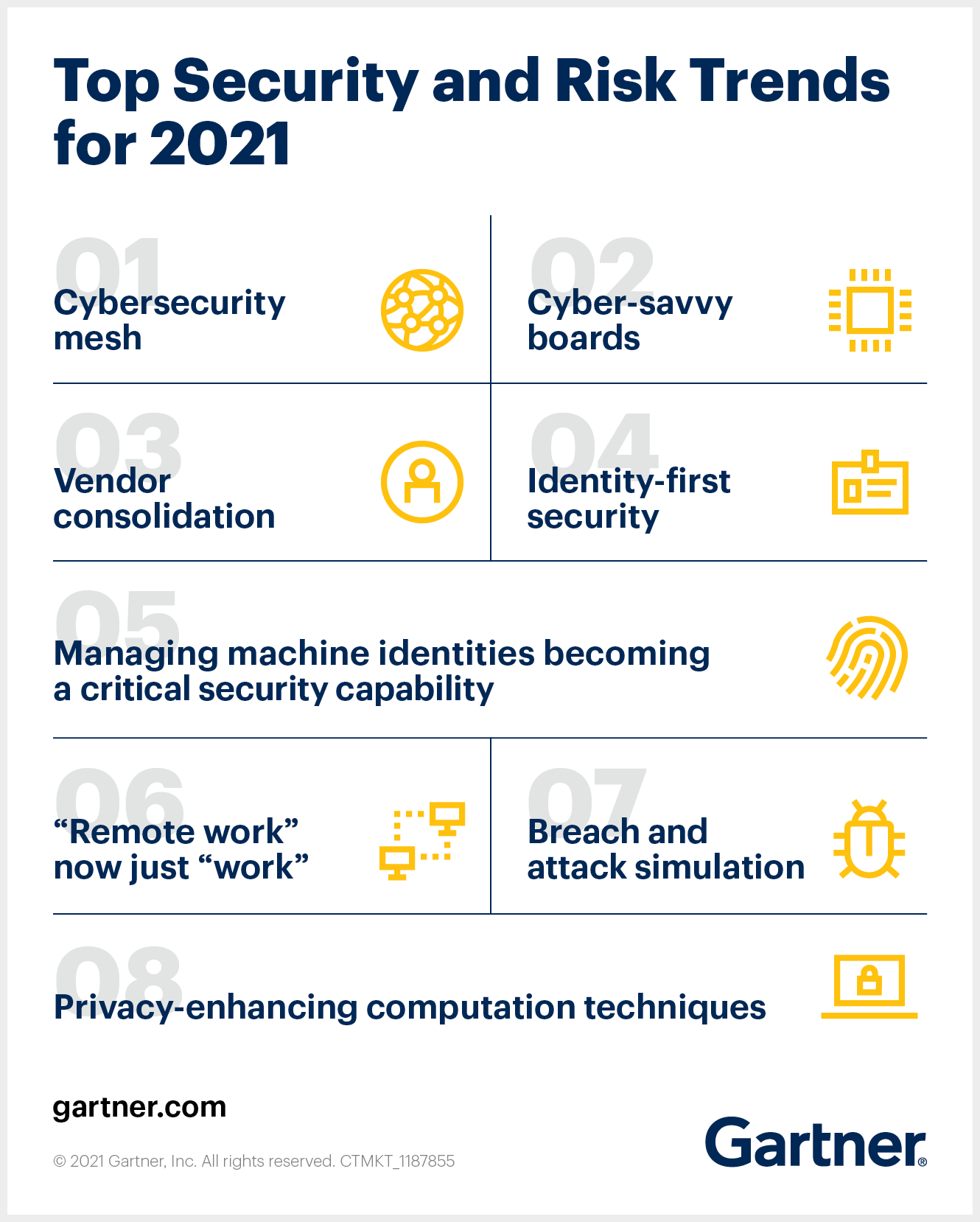

Dans un récent article publié par Smarter with Gartner, les analystes ont souligné que "le nombre d'appareils augmentant - et continuant d'augmenter - la mise en place d'une stratégie à l'échelle de l'entreprise pour gérer les identités, les certificats et les secrets des machines permettra à l'organisation de mieux sécuriser la transformation numérique".

Qu'est-ce que l'identité des machines?

Identités des machines : la prochaine priorité des responsables IAM

La gestion des identités et des accès (IAM) est un élément clé de la sécurité des entreprises. Nous le savons. Cependant, au cours de la dernière décennie, les stratégies de gestion des identités et des accès des entreprises se sont presque entièrement concentrées sur les identités humaines, c'est-à-dire les informations d'identification que votre personnel utilise pour accéder aux appareils et aux applications qu'il utilise tous les jours.

Il y a juste un problème : les identités humaines ne sont qu'un des rouages de la machine IAM.

Aujourd'hui, votre main-d'œuvre numérique est composée à la fois d'humains et de machines. En fait, le nombre de machines, telles que les conteneurs, les services, les appareils mobiles et IoT , dépasse de loin le nombre d'humains dans l'entreprise typique. Ces machines sont devenues essentielles aux opérations de l'entreprise - elles font fonctionner les sites web et les applications, connectent les utilisateurs aux produits, et prennent même des décisions en une fraction de seconde grâce à la RPA et aux bots pilotés par l'IA.

Tout comme les humains, chacune de ces machines a besoin d'une identité (c'est-à-dire de clés cryptographiques, de certificats et de secrets), et chaque identité doit être gérée. C'est là qu'intervient la gestion de l'identité des machines.

Les 5 principaux enseignements pour les DSI et les RSSI

Nous avons lancé le tout premier rapport sur l'état de la gestion des identités des machines avec un objectif en tête : sensibiliser les dirigeants à l'importance de la gestion des identités des machines dans les entreprises numériques.

Que vous soyez un RSSI qui poursuit activement une stratégie de gestion des identités machine ou que vous soyez à peine familiarisé avec le concept, les points clés ci-dessous expliquent pourquoi les identités machine sont importantes et comment elles ont un impact sur vos initiatives de transformation numérique.

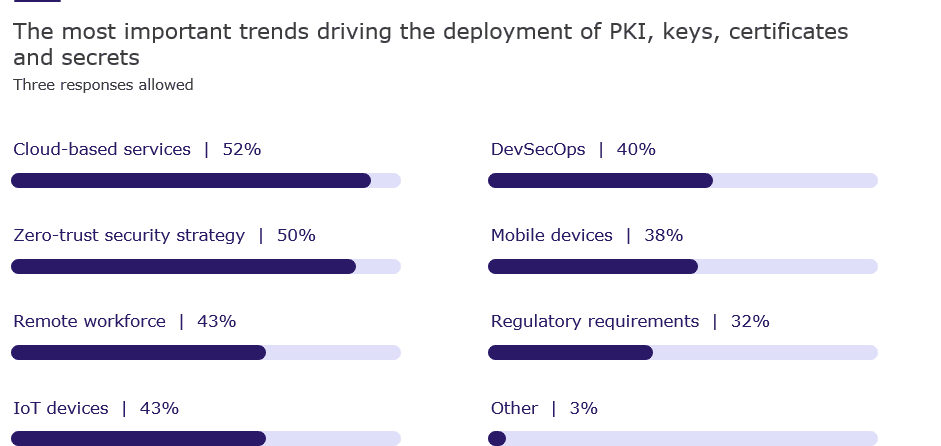

Premier enseignement : les stratégies d'informatique dématérialisée et de confiance zéro sont en tête du palmarès.

Tout d'abord, les bonnes nouvelles : Alors que les entreprises adoptent des stratégies "cloud-first" et "zéro confiance", les équipes tirent parti des identités machines pour favoriser la croissance et sécuriser la transformation numérique. Alors que les entreprises deviennent de plus en plus numériques, les identités machine sécurisent des milliers de connexions et de transactions chaque seconde, ce qui nous permet d'évoluer à une échelle et à une vitesse sans précédent.

Selon l'étude, les principales tendances qui stimulent le déploiement de l'infrastructure à clé publique (PKI) et des identités des machines sont les services basés sur le nuage, les stratégies de confiance zéro et la main-d'œuvre à distance. Si cette tendance se poursuit, le volume des identités des machines augmentera de manière significative.

Enseignement n° 2 : les pannes de certificat sont très répandues

Cela nous amène à la mauvaise nouvelle. À mesure que le nombre d'identités de machines explose, il devient de plus en plus difficile de les gérer. Parallèlement, la réduction de la durée de vie des certificats SSL / TLS a essentiellement doublé la charge de travail des équipes PKI et de sécurité, augmentant ainsi le risque de pannes.

Les conclusions du rapport montrent que le problème est généralisé et qu'il ne fait que s'aggraver :

- Les entreprises ont connu en moyenne trois pannes causées par des certificats expirés au cours des deux dernières années ; 41 % d'entre elles ont connu quatre pannes ou plus.

- 59% des personnes interrogées s'inquiètent du risque accru de pannes dû à la réduction de la durée de vie des sites SSL etTLS .

- 40 % des personnes interrogées déclarent qu'elles sont confrontées à une forte probabilité de pannes au cours des 24 prochains mois.

Cette année déjà, nous avons pu constater à quel point ces situations peuvent être perturbatrices et coûteuses, Microsoft et Google ayant tous deux connu des pannes généralisées dues à une mauvaise gestion des clés et des certificats.

Enseignement n° 3 : les risques les plus importants sont sous-jacents

Les pannes de certificat à fort impact peuvent faire la une des journaux, mais elles ne sont en réalité que le symptôme superficiel d'un problème bien plus important : le manque de visibilité et de gouvernance.

Lorsque les équipes de sécurité n'ont pas le contrôle des identités des machines, cela ouvre la porte à des attaques potentielles et à des échecs d'audit qui peuvent être beaucoup plus coûteux qu'une panne. Le rapport de cette année a révélé le risque élevé et la fréquence de ces incidents :

- 53% des organisations ne savent pas exactement combien de clés et de certificats elles possèdent.

- L'échec des audits et le vol ou l'utilisation abusive des clés et des certificats sont les menaces les plus fréquentes.

- 75 % des personnes interrogées déclarent que les audits manqués constituent un incident très grave, contre seulement 34 % des personnes interrogées qui déclarent que les pannes imprévues constituent un incident très grave.

Enseignement n° 4 : les identités des machines sont désormais une priorité absolue en matière d'IAM

Que signifie tout cela ? Les identités des machines sont devenues un élément essentiel de la stratégie de sécurité. Dans un rapport récent, Gartner souligne qu'"une stratégie de gestion des identités des machines à l'échelle de l'entreprise est désormais impérative". Les RSSI et les responsables informatiques en prennent note, mais il reste encore du travail à faire.

Dans l'étude, 40 % des personnes interrogées déclarent avoir une stratégie à l'échelle de l'entreprise pour gérer les identités des machines. Cependant, la plupart des entreprises n'ont pas de stratégie (18 %) ou ont une stratégie limitée qui ne s'applique qu'à certaines applications ou à certains cas d'utilisation (42 %).

Enseignement n° 5 : le manque de compétences, d'outils et de processus freine les équipes

On l'a déjà dit, mais il faut le répéter : l'identité de chaque machine doit être gérée et protégée. La reconnaissance est un pas dans la bonne direction, mais il faut des personnes, des processus et des technologies pour mettre en œuvre une stratégie efficace à l'échelle de l'entreprise.

Malheureusement, les organisations sont confrontées à un certain nombre de difficultés qui les empêchent de mettre leurs plans en œuvre. Voici quelques-uns des obstacles les plus courants à la réussite identifiés dans l'étude :

- 55% des entreprises déclarent ne pas avoir suffisamment de personnel dédié au déploiement de PKI .

- 64 % déclarent suivre les certificats à l'aide de feuilles de calcul, de solutions maison ou d'outils de fournisseurs d'AC.

- 57% ne disposent pas d'un inventaire précis des mots de passe, clés et certificats SSH

- 60 % n'ont pas de contrôles d'accès formels ni de flux de travail pour les clés de signature de code

Obtenir le rapport complet sur 2021

Découvrez pourquoi la gestion des identités des machines est la prochaine priorité des responsables de la sécurité et de l'IAM. Obtenez les points de vue de plus de 1 100 professionnels de l'informatique et de la sécurité dans le tout premier rapport sur l'état de la gestion des identités des machines et partagez-le avec votre équipe.