A los profesionales de la infraestructura de clave pública (PKI) y la gestión de certificados no les faltan noticias este verano. Desde el anuncio de Google de desconfiar de los certificados de Entrust hasta la inminente llegada de algoritmos criptográficos post-cuánticos e incluso la posibilidad de ciclos de vida de los certificados de 90 días, la necesidad de una PKI y una gestión de certificados eficaces está en el punto de mira. Añada la falta de profesionales cualificados y el hecho de que muchos de ellos están de vacaciones, y tendrá la tormenta perfecta de por qué la criptoagilidad es esencial para las empresas modernas.

Revocación de certificados DigiCert y lo que necesita saber

Recientemente, DigiCert anunció un incidente de revocación de certificados emitidos sin la debida Verificación de Control de Dominio que afectó aproximadamente al 0,4% de las validaciones de dominio aplicables que DigiCert tiene en vigor. Las reglas del CA/Browser Forum requieren que los certificados con problemas de validación de dominio sean revocados en 24 horas sin excepción. Recomendamos encarecidamente seguir las directrices de DigiCert para ver si usted está afectado y reducir la probabilidad de experimentar una interrupción.

Para Keyfactor Command clientes afectados, tenemos más detalles a continuación sobre los pasos para volver a inscribirse / renovar los certificados afectados. Dado que DigiCert se encarga de la revocación, este paso no es necesario en Keyfactor y será realizado por DigiCert.

Keyfactor Command Clientes - Siga los pasos que se indican a continuación:

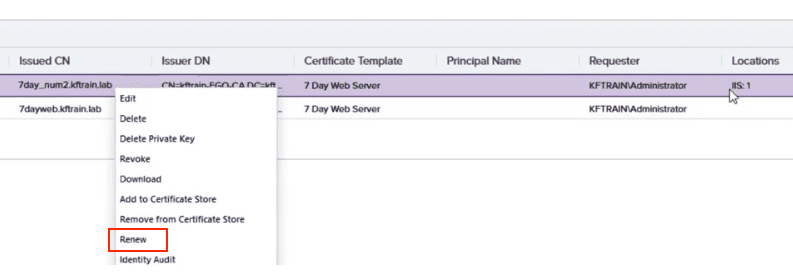

Para ver dónde están instalados los certificados DigiCert, vaya a la página Búsqueda de certificados y vea la pestaña Ubicaciones. Desde DigiCert está revocando los certificados, usted querrá centrarse en la reinscripción / renovación de los certificados con Keyfactor Command :

Haga clic con el botón derecho en los certificados detectados que estén afectados y haga clic en "Renovar".

Esto emitirá un nuevo certificado DigiCert y creará un trabajo de gestión en Universal Orchestrator para reemplazar el certificado en los almacenes de certificados donde se ha descubierto el certificado.

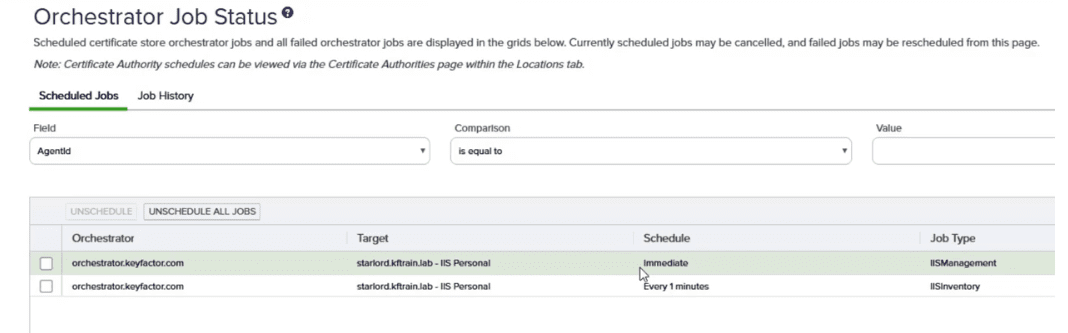

- Puede navegar a la página Estado del trabajo del orquestador para ver el estado actual del trabajo del orquestador

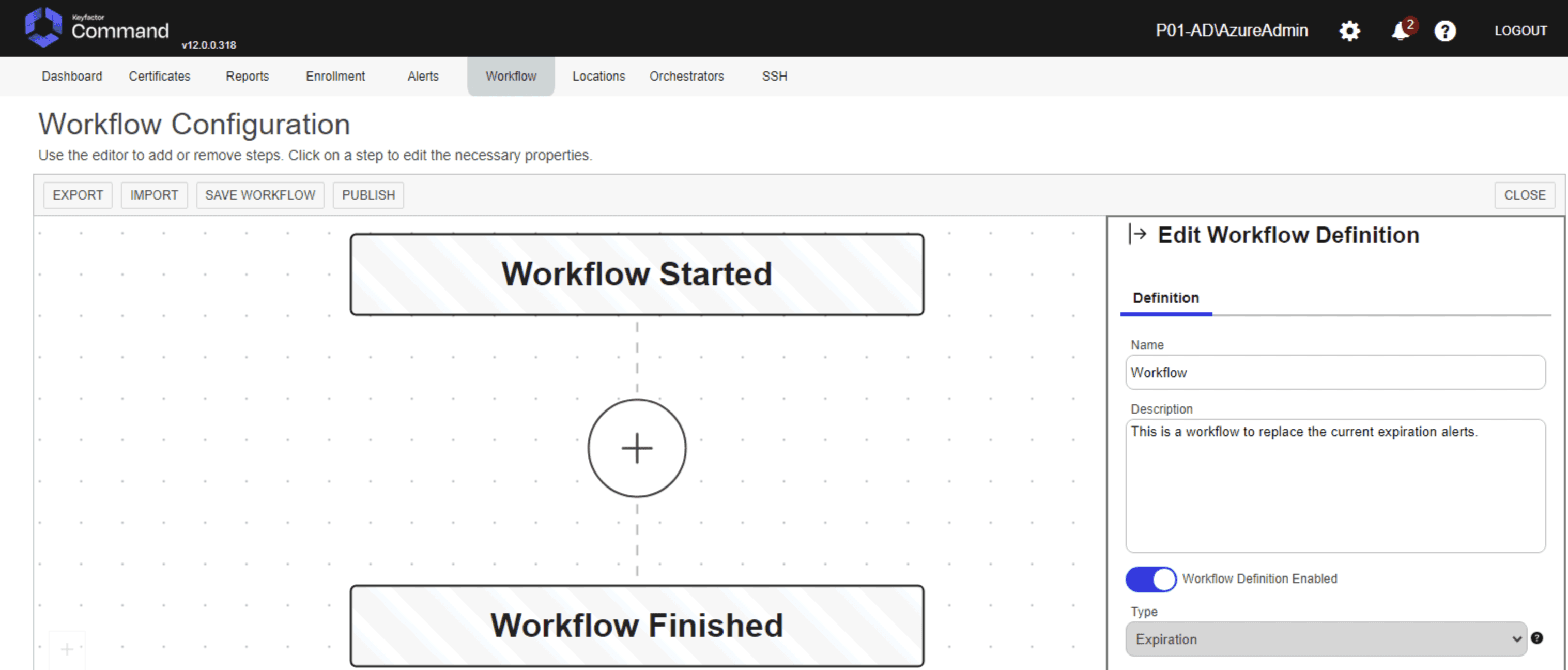

Opcional: Los flujos de trabajo se pueden utilizar, si se desea, para hacer cosas después de que el certificado se haya desplegado en el almacén de certificados, como establecer enlaces.

- Para realizar acciones, Command dispone de un flujo de trabajo "Certificado introducido en almacén de certificados" que se activa cuando los certificados aparecen en un almacén de certificados para permitirle llamar a cosas como comandos API para realizar cualquier acción que su aplicación pueda necesitar después de que se haya actualizado un certificado.

La criptoagilidad es esencial ante la creciente complejidad

Este tipo de incidentes son inevitables dada la creciente complejidad y el rápido aumento de los certificados en los servicios digitales, las cargas de trabajo en la nube y los dispositivos de IoT , entre otros. Nuestra principal responsabilidad es ayudar a nuestros clientes a responder con rapidez, independientemente de dónde se origine el problema.

Pero incidentes como éste hablan de una tendencia más amplia: ya no es sólo la PKI la infraestructura crítica. La criptoagilidad, la capacidad de adaptarse y responder rápidamente a estos incidentes, se está convirtiendo en algo esencial para establecer y mantener la confianza digital. He aquí algunos aspectos esenciales de la criptoagilidad para preparar mejor a su equipo para lo que se avecina.

Aspectos esenciales de la criptoagilidad: Empezar con el descubrimiento y el inventario

La criptoagilidad no consiste sólo en reaccionar rápidamente ante incidentes. Comienza con un proceso de descubrimiento de los activos criptográficos de su organización. En una encuesta realizada a 1.200 profesionales de TI, descubrimos que el 92% está de acuerdo en que su organización se beneficiaría de tener más visibilidad de todas las autoridades de certificación (CA) y herramientas PKI emisoras. Consideramos que ser independientes de las CA es una ventaja para los clientes, ya que no tenemos prejuicios sobre dónde se originan los certificados ni mantenemos a los clientes vinculados a un ecosistema de CA.

Gestionar la proliferación de CA y certificados con una detección eficaz y una gestión unificada de todos los activos criptográficos es el primer paso para implantar eficazmente la criptoagilidad y reducir la carga operativa.

Los clientes que antes utilizaban hojas de cálculo manuales o herramientas PKI dispares se enfrentan a la falta de visibilidad y a las repercusiones operativas derivadas del uso de múltiples fuentes de información. Es habitual que cuando realizamos detecciones en posibles organizaciones encontremos cientos, si no miles, de certificados que los equipos desconocen, ya sean de fusiones y adquisiciones, de antiguos empleados o de iniciativas efímeras. Para ser cripto-ágiles en caso de revocaciones u otros incidentes, esos activos necesitan ser puestos en un inventario unificado.

Además, el panorama de certificados de cualquier organización está en constante cambio, por lo que proporcionamos información continua a los clientes sobre cualquier cambio en su postura de Keyfactor Command. Tener visibilidad de todo lo que se gestiona es un primer paso importante hacia la criptoagilidad. Pero no es el único.

Aspectos esenciales de la criptoagilidad: Asegúrese de que su infraestructura está a la altura

Una organización media tiene que gestionar más de 80.000 certificados internos y 7 CA emisoras internas, lo que la convierte en una parte fundamental de una estrategia de criptoagilidad.

Lo más probable es que su infraestructura PKI subyacente afecte a la capacidad de su organización para ser criptoágil. Por término medio, descubrimos que las organizaciones utilizan más de 80.000 certificados internos y siete CA emisoras internas. Si las interrupciones de CrowdStrike y Microsoft del verano de 2024 nos han enseñado algo, es que la resistencia de la infraestructura es necesaria para cuando se produzcan las interrupciones, no si se producen.

Aunque Microsoft Active Directory Certificate Services (ADCS) es una solución popular, su incapacidad para cubrir casos de uso y estándares modernos hace que no sea ideal para muchas organizaciones. A menudo oímos a clientes potenciales que se replantean su estrategia de PKI de Microsoft ADCS citar otras razones, como el cambio a configuraciones híbridas y multi-nube y la falta de compatibilidad con algoritmos criptográficos post-cuánticos, como motivos para abandonar Microsoft ADCS.

Contar con una plataforma PKI integral como Keyfactor's EJBCA Enterprise que se puede implementar en cualquier lugar y puede escalar de manera más eficiente ayuda a los equipos a mitigar el riesgo de interrupciones y garantizar la confianza digital y la cripto-agilidad.

Lo esencial de la criptoagilidad: Automatizar, automatizar, automatizar

Si dispone de un inventario criptográfico centralizado y una sólida infraestructura PKI subyacente, ha llegado el momento de automatizar sus procesos manuales actuales. Trabajamos con cientos de nuevos clientes cada año para comprender sus procesos actuales de gestión del ciclo de vida de los certificados y cómo podemos automatizarlos. En algunos casos, hemos reducido los tiempos de renovación de semanas a segundos para equipos sobrecargados.

Keyfactor Command La gestión del ciclo de vida de los certificados es agnóstica con respecto a las CA, lo que significa que trabajamos con casi todas las CA y nos integramos con muchos de los principales proveedores de flujos de trabajo de certificados, como las redes F5, Microsoft IIS, Java Key Store, Azure Key Vault, Hashicorp y muchos más.

Los flujos de trabajo son una forma eficaz de automatizar los procesos existentes y reducir la probabilidad de que se produzcan interrupciones relacionadas con los certificados.

Los flujos de trabajo en Keyfactor Command son una potente forma de que las organizaciones configuren notificaciones y aprobaciones, así como de automatizar procesos. A los clientes les encantan como forma de ahorrar tiempo y garantizar la criptoagilidad. Para más detalles, puede leer sobre cómo empezar con la automatización de certificados u obtener una demostración para saber más.

La criptoagilidad es la nueva infraestructura crítica

A medida que las organizaciones despliegan más certificados globalmente, ser cripto ágil es esencial para la infraestructura crítica de confianza digital. No solo importan sus herramientas PKI y de gestión del ciclo de vida de los certificados, sino la rapidez con la que los equipos pueden actuar de forma automatizada ante cualquier incidente que afecte a su entorno.

Si está interesado en mejorar la criptoagilidad de su organización, le animamos a que se ponga en contacto con nosotros.