Vivimos en un mundo hiperconectado. La prevalencia de las redes 5G ha facilitado que los dispositivos se conecten de más maneras, lo que ha provocado una explosión de dispositivos IoT. A su vez, esta explosión de dispositivos IoT ha llevado a la creación de aún más redes 5G, tanto públicas como privadas.

Ahora, podemos conectarnos fácilmente con cualquier persona y cualquier cosa, y esta conexión siempre presente se ha vuelto crítica para casi todos los aspectos de nuestras vidas. También se ha convertido en un objetivo principal para los ciberataques. Esto se debe a que cada vez que se añade un nuevo dispositivo o pieza de infraestructura, también se añade un punto de entrada para un ataque, y a medida que el número de dispositivos conectados se dispara, esto crea nuevas consideraciones de seguridad.

Específicamente, los propietarios de redes públicas y privadas deben priorizar la seguridad de extremo a extremo para toda la red y todos los dispositivos conectados a ella. Pero con las crecientes demandas de los nuevos dispositivos conectados y los estándares en evolución, esto no siempre es sencillo.

Entonces, ¿qué necesitan saber los proveedores de 5G? Keyfactor exploró recientemente este tema en un seminario web, donde discutimos el estado de la seguridad en 5G e IoT, los estándares de seguridad y cómo la PKI y otras soluciones de seguridad pueden ayudar a los proveedores de 5G, tanto públicos como privados, a satisfacer las necesidades de seguridad actuales y futuras. Haga clic aquí para ver el seminario web completo, o siga leyendo para un resumen de nuestras conclusiones clave.

El estado de la seguridad en 5G e IoT

Los dispositivos IoT se han disparado en los últimos años, y este crecimiento no muestra signos de desaceleración. Y todos estos dispositivos tienen una cosa en común: conectividad remota a través de una red 4G o 5G pública o, cada vez más, una red 5G privada.

Esta explosión de dispositivos conectados crea una superficie de ataque ampliada, ya que toda la red es tan segura como su eslabón más débil. Específicamente, el hecho de que una red sea segura no significa que los dispositivos conectados a ella que no son seguros en su forma de comunicarse o recibir actualizaciones no creen una oportunidad de brecha.

Como resultado, es esencial que cada dispositivo tenga una identidad y que cada identidad sea gestionada. Esto puede sonar desalentador, pero no es tan complejo como parece al principio: se remonta a los bloques de construcción de la PKI. Gran parte de la industria de la seguridad sabe cómo ejecutar PKI para redes empresariales en su organización (piense en ordenadores portátiles, dispositivos móviles, etc.). Por lo tanto, los equipos de seguridad también están capacitados para implementar PKI para estos dispositivos inteligentes; es el mismo enfoque para un endpoint diferente.

En última instancia, esto significa que la seguridad no puede residir en un único punto de la cadena de fabricación. Más bien, debe estar presente en cada paso del proceso porque lo que sucede en un nivel —digamos con el proveedor de silicio que fabrica los chips o el OEM que ensambla todo— impacta en todo lo que sigue, ya sea para el proveedor de servicios o para el usuario final.

Estándares de seguridad para redes 5G

Estamos empezando a ver surgir estándares de seguridad en torno a la conectividad remota, ya sea por un consorcio (3GPP TS 33.310 para certificados x.509), a nivel federal (FCC parte 96 para redes 5G privadas) o regional (ITU-R M.2083, requisitos para 5G internacional). Sin embargo, todos estos estándares emergentes varían, lo que da lugar a amplios requisitos a considerar durante las conversaciones de diseño de seguridad.

Veamos cómo se desarrolla esto para dos arquitecturas comunes de redes celulares 5G:

Seguridad del backhaul mediante X.509

La seguridad del backhaul mediante X.509 es la base de las redes celulares. El equipo de usuario, como teléfonos, tabletas, dispositivos IoT o cualquier otra cosa en la red celular pública, utiliza certificados de proveedor de estación base eNodeB, mientras que los dispositivos de red, como el backhaul móvil, el transporte o las funciones de red central, utilizan IPSEC con 3GPPP en el backhaul para cifrar el tráfico que va de la estación base a las pasarelas de seguridad. Tener IPSEC en todo el backhaul es esencial para mantener un enfoque de seguridad de confianza cero en el que no se confía en nada y todo debe ser verificado.

En general, tener un enfoque de seguridad multicapa en estos escenarios es importante. Por ejemplo, se puede utilizar TLS para la seguridad de las aplicaciones, certificados SSH para funciones OSS y gestión de red, y tarjetas SIM para equipos de usuario (con miles o millones de dispositivos, el nuevo estándar IoT SAFE puede ayudar a gestionar todas estas SIM).

Redes 5G privadas

Una red celular privada, o red 5G privada, es emocionante porque permite establecer su propia red dedicada sin el proceso de licitación largo y costoso asociado con la obtención de una licencia para una red celular pública de la FCC.

La 5G privada también ofrece un entorno IoT altamente robusto, ya que no es tan susceptible a las interferencias como el WiFi y soporta una mayor densidad de dispositivos; piense en una planta de fábrica llena de robots, cámaras de vigilancia, tabletas y más, todos funcionando en la red 5G privada.

Una vez más, un enfoque multicapa es esencial, con certificados X.509, IoT SAFE para la gestión de SIM, certificados TLS, certificados SSH e IPSEC entre el CBSD y el EPC. Es importante destacar que, aunque la mayoría de los CBSD o puntos de acceso LTE privados vendrán con certificados de cifrado, es una buena práctica reemplazar esos certificados de proveedor con certificados de su propia PKI para un mejor control sobre todas las actividades de gestión del ciclo de vida.

Casos de uso en evolución para PKI en redes 5G

A medida que la 5G continúa expandiéndose, también lo hacen los casos de uso de PKI para asegurar las redes 5G. A continuación, presentamos algunos de los enfoques más prometedores que estamos viendo hoy:

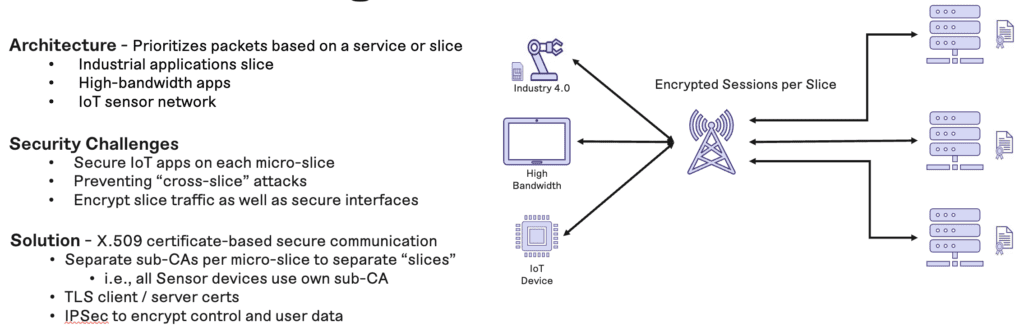

Segmentación de red 5G

La microsegmentación 5G divide la red en diferentes segmentos (también conocidos como servicios). Esto es particularmente útil en el IoT, donde se pueden tener segmentos para aplicaciones industriales, de alto ancho de banda, de redes de sensores, entre otros. Esencialmente, este enfoque permite dividir cada aplicación por servicio para optimizar el tráfico y evitar que las aplicaciones de alto ancho de banda saturen sus datos. Por supuesto, es fundamental asegurar cada segmento cifrando el tráfico de cada uno mediante certificados X.509, TLS e IPSEC.

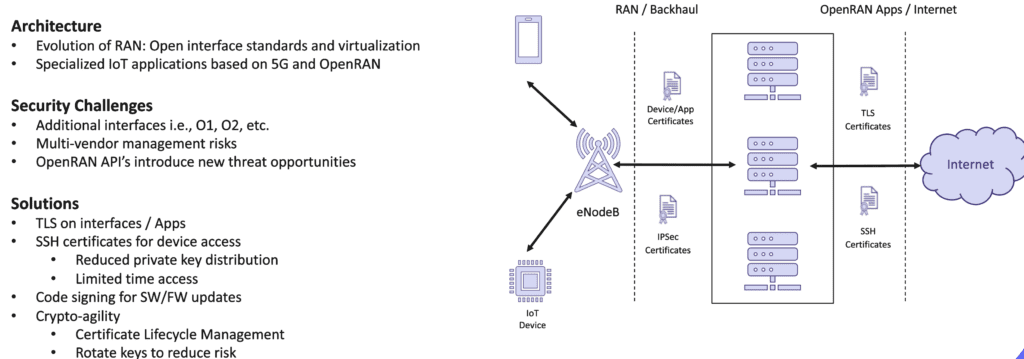

5G OpenRAN

Otro enfoque prometedor es 5G OpenRAN, que convierte el Hardware y Software propietario en Open source para que se puedan crear aplicaciones personalizadas. Por ejemplo, en lugar de invertir tiempo y dinero en instalar fibra y cable para implementar una aplicación en un centro de datos, se puede confiar en el estándar OpenRAN para integrar un dispositivo con un transceptor 5G y utilizar esa señal para ejecutar actualizaciones, logrando el mismo resultado, pero con un aprovisionamiento de día cero. OpenRAN introduce capas adicionales de complejidad en la seguridad, ya que implica múltiples interfaces de gestión y varios proveedores. Por lo tanto, requiere TLS, SSH, firma de código para las actualizaciones y criptoagilidad para la gestión del ciclo de vida de los certificados.

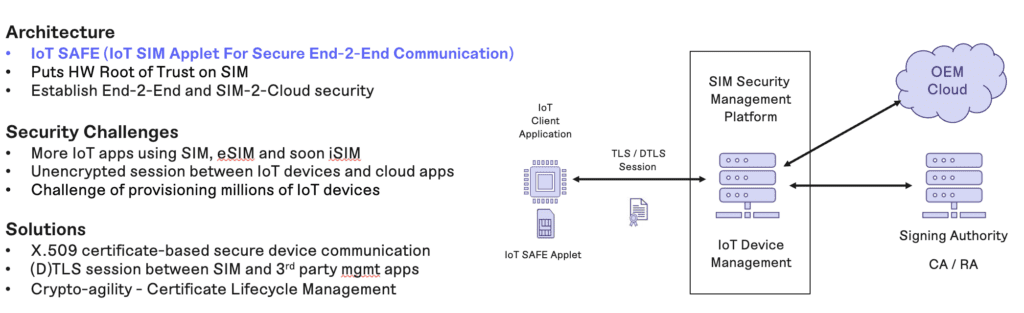

IoT SAFE

Con miles de millones de dispositivos IoT (y en aumento), observamos un incremento constante de tarjetas SIM, y cada una requiere gestión, lo que puede volverse un desafío considerable a escala (basta con pensar en rotar tarjetas SIM manualmente, bloquear las antiguas, etc., para marearse). Con IoT SAFE, se puede establecer la raíz de confianza del Hardware en una SIM, lo que permite utilizar PKI para gestionar dinámicamente esas tarjetas SIM. Este enfoque requiere certificados X.509 para comunicaciones seguras, sesiones TLS entre la SIM y las aplicaciones de gestión de terceros o su proveedor de la nube, así como criptoagilidad para la gestión continua del ciclo de vida de los certificados.

El futuro de la seguridad para redes y comunicaciones 5G

La seguridad ya no es opcional ni un diferenciador clave; es una expectativa. Y debe ser capaz de escalar a la par con la explosión de dispositivos que operan en redes 5G.

Esto significa que los proveedores de 5G deben priorizar la seguridad de extremo a extremo a través de PKI, tal como se describe en los enfoques presentados aquí. Y como bien sabemos, todo puede —y cambiará— rápidamente, lo que exige criptoagilidad para mantenerse al día con un panorama en constante evolución.

¿Interesado en saber más sobre lo que se necesita? Haga clic aquí para ver el webinar completo sobre la seguridad de las redes y comunicaciones 5G, con expertos del equipo de Keyfactor.