¿Qué es PKI? Guía definitiva sobre la infraestructura de clave pública

Definición

La infraestructura de clave pública (PKI) rige la emisión de certificados digitales para proteger datos sensibles, proporcionar identidades digitales únicas para usuarios, dispositivos y aplicaciones, y asegurar las comunicaciones de extremo a extremo.

¿Qué es la PKI?

Hoy en día, las organizaciones confían en la PKI para gestionar la seguridad mediante el cifrado. Concretamente, la forma más común de cifrado que se utiliza actualmente implica una clave pública, que cualquiera puede utilizar para cifrar un mensaje, y una clave privada (también conocida como clave secreta), que solo una persona debería poder utilizar para descifrar esos mensajes. Estas claves pueden ser utilizadas por personas, dispositivos y aplicaciones.

La seguridad PKI surgió por primera vez en la década de 1990 para ayudar a gestionar las claves de cifrado mediante la emisión y gestión de certificados digitales. Estos certificados PKI verifican al propietario de una clave privada y la autenticidad de esa relación en el futuro para ayudar a mantener la seguridad. Los certificados son similares a un permiso de conducir o un pasaporte para el mundo digital.

Algunos ejemplos comunes de seguridad PKI en la actualidad sonSSL en sitios web, que permiten a los visitantes saber que están enviando información al destinatario previsto, las firmas digitales y la autenticación para dispositivos del Internet de las cosas.

¿Cómo funciona la PKI?

¿Cómo funciona PKI?

Para comprender cómo funciona la PKI, es importante volver a los conceptos básicos que rigen el cifrado en primer lugar. Teniendo esto en cuenta, profundicemos en los algoritmos criptográficos y los certificados digitales.

Elementos básicos de la criptografía de clave pública

Los algoritmos criptográficos son fórmulas matemáticas muy complejas que se usan para cifrar y descifrar mensajes. También son los bloques de construcción de la autenticación PKI. Estos algoritmos varían en complejidad y los primeros son anteriores a la tecnología moderna.

Cifrado simétrico

El cifrado simétricoes un algoritmo criptográfico sencillo según los estándares actuales, pero en su momento se consideró una tecnología puntera. De hecho, el ejército alemán lo utilizó para enviar comunicaciones privadas durante la Segunda Guerra Mundial. La películaThe Imitation Gameexplicamuybien cómo funciona el cifrado simétrico y el papel que desempeñó durante la guerra.

Con el cifrado simétrico, un mensaje que se escribe en texto sin formato pasa por permutaciones matemáticas para cifrarse. El mensaje cifrado es difícil de descifrar porque la misma letra del texto sin formato no siempre aparece igual en el mensaje cifrado. Por ejemplo, el mensaje «HHH» no se cifraría con tres caracteres iguales.

Para cifrar y descifrar el mensaje, se necesita la misma clave, de ahí el nombre de cifrado simétrico. Aunque descifrar mensajes sin la clave es extremadamente difícil, el hecho de que se deba utilizar la misma clave para cifrar y descifrar el mensaje conlleva un riesgo significativo. Esto se debe a que, si el canal de distribución utilizado para compartir la clave se ve comprometido, todo el sistema de mensajes seguros se ve afectado.

Cifrado asimétrico

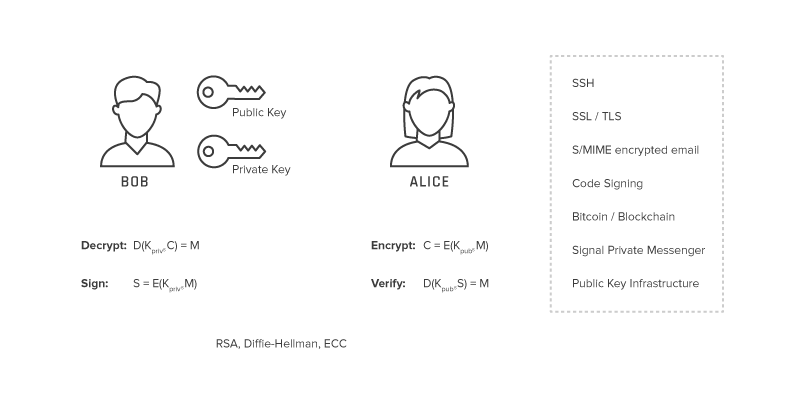

El cifrado asimétrico, ocriptografía asimétrica, resuelve el problema de intercambio que afectaba al cifrado simétrico. Lo hace creando dos claves criptográficas diferentes (de ahí el nombre de cifrado asimétrico): una clave privada y una clave pública.

Con el cifrado asimétrico, un mensaje sigue pasando por permutaciones matemáticas para cifrarse, pero requiere una clave privada (que solo debe conocer el destinatario) para descifrarlo y una clave pública (que se puede compartir con cualquiera) para cifrarlo.

Así es como funciona en la práctica:

- Alice quiere enviar un mensaje privado a Bob, por lo que utiliza la clave pública de Bob para generar un texto cifrado que solo la clave privada de Bob puede descifrar.

- Dado que solo la clave privada de Bob puede descifrar el mensaje, Alice puede enviarlo sabiendo que nadie más podrá leerlo, ni siquiera un intruso, siempre y cuando Bob tenga cuidado de que nadie más tenga su clave privada.

El cifrado asimétrico también permite realizar otras acciones que son más difíciles de llevar a cabo con el cifrado simétrico, como las firmas digitales, que funcionan de la siguiente manera:

- Bob puede enviar un mensaje a Alice y cifrar una firma al final utilizando su clave privada.

- Cuando Alicia recibe el mensaje, puede utilizar la clave pública de Bob para verificar dos cosas:

- Bob, o alguien con la clave privada de Bob, envió el mensaje.

- El mensaje no se modificó durante el tránsito, ya que si se modifica, la verificación fallará.

En ambos ejemplos, Alice no ha generado su propia clave. Solo con un intercambio de claves públicas, Alice puede enviar mensajes cifrados a Bob y verificar los documentos que Bob ha firmado. Es importante destacar que estas acciones son unidireccionales. Para invertir las acciones, de modo que Bob pueda enviar mensajes privados a Alice y verificar su firma, Alice tendría que generar su propia clave privada y compartir la clave pública correspondiente.

Hoy en día, existen tres propiedades matemáticas populares que se utilizan para generar claves privadas y públicas: RSA, ECC y Diffie-Hellman. Cada una utiliza diferentes algoritmos para generar claves de cifrado, pero todas se basan en los mismos principios básicos en lo que respecta a la relación entre la clave pública y la clave privada.

Veamos el algoritmo RSA de 2048 bits como ejemplo. Este algoritmo genera aleatoriamente dos números primos de 1024 bits cada uno y luego los multiplica entre sí. El resultado de esa ecuación es la clave pública, mientras que los dos números primos que crearon el resultado son la clave privada.

Este enfoque funciona porque es extremadamente difícil revertir el cálculo cuando se trata de dos números primos de ese tamaño, lo que hace que sea relativamente fácil calcular la clave pública a partir de la clave privada, pero casi imposible calcular la clave privada a partir de la clave pública.

Vea la plataforma Keyfactor en acción y descubra cómo encontrar, controlar y automatizar todas las identidades de las máquinas.

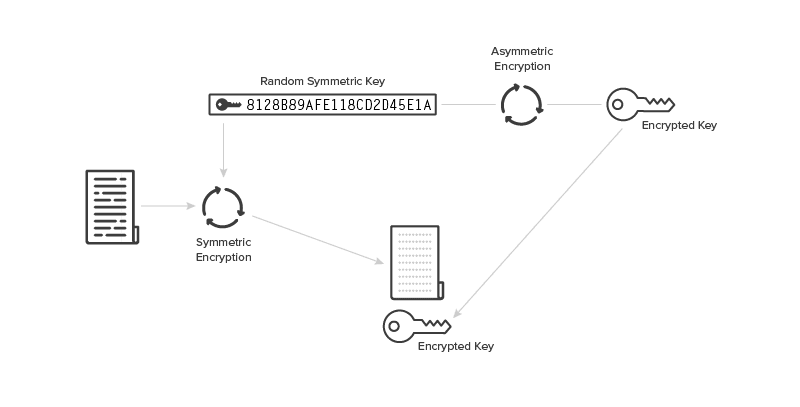

Cómo se utilizan hoy en día el cifrado simétrico y el asimétrico

Hoy en día se utilizan con frecuencia tanto el cifrado simétrico como el asimétrico. El cifrado asimétrico es mucho más lento que el simétrico, por lo que a menudo se utilizan ambos de forma conjunta. Por ejemplo, alguien puede cifrar un mensaje utilizando el cifrado simétrico y luego enviar la clave para descifrar el mensaje utilizando el cifrado asimétrico (lo que acelera el proceso de descifrado, ya que la clave es mucho más pequeña que el mensaje completo).

Hoy en día, el cifrado asimétrico permite cosas como:

- Algoritmos SSH

- TLS

- Correo electrónico cifrado con S/MIME

- Firma de códigos

- Bitcoin/Cadena de bloques

- Mensajería privada Signal

- Firmas digitales

En particular, el cifrado asimétrico potencia la PKI.

La aparición de la ICP para regular las claves de cifrado

Tanto el cifrado simétrico como el asimétrico tienen un gran reto: ¿cómo sabes que la clave pública que has recibido realmente pertenece a la persona que crees que pertenece?

Incluso con el cifrado asimétrico, existe el riesgo del«hombre en el medio».Por ejemplo, ¿qué pasaría si alguien interceptara la clave pública de Bob, creara su propia clave privada y luego generara una nueva clave pública para Alice? En este caso, Alice cifraría los mensajes para Bob, el hombre en el medio podría descifrarlos, modificarlos y volver a cifrarlos, y ni Alice ni Bob se darían cuenta.

La PKI resuelve este problema mediante la emisión y gestión de certificados digitales que confirman la identidad de las personas, dispositivos o aplicaciones que poseen claves privadas y las claves públicas correspondientes. En resumen, la PKI asigna identidades a las claves para que los destinatarios puedan verificar con precisión quiénes son los propietarios. Esta verificación da a los usuarios la confianza de que, si envían un mensaje cifrado a esa persona (o dispositivo), el destinatario previsto será quien realmente lo lea y no cualquier otra persona que pueda estar actuando como «intermediario».

El papel de los certificados digitales en la PKI

La PKI gobierna las claves de cifrado mediante la emisión y gestión de certificados digitales. Los certificados digitales también se denominan certificados X.509 y certificados PKI.

Independientemente de cómo se denominen, los certificados digitales tienen las siguientes características:

- Es el equivalente electrónico de un permiso de conducir o pasaporte.

- Contiene información sobre una persona física o jurídica.

- Es emitido por un tercero de confianza.

- ¿Es a prueba de manipulaciones?

- Contiene información que puede demostrar su autenticidad.

- Se puede rastrear hasta el emisor.

- Tiene fecha de caducidad.

- Se presenta a alguien (o algo) para su validación

La forma más fácil de entender cómo la PKI gestiona los certificados digitales para verificar identidades es pensar en ella como una DMV digital. Al igual que el Departamento de Vehículos Motorizados (DMV), la PKI introduce un tercero de confianza para tomar decisiones sobre la asignación de identidades a un certificado digital. Y al igual que los permisos de conducir, los certificados digitales son difíciles de falsificar, incluyen información que identifica al propietario y tienen una fecha de caducidad.

Por último, corresponde a la persona que verifica el certificado digital determinar cuál debe ser ese proceso de verificación y con qué rigor debe examinarse el certificado en función del caso de uso.

Presentación de las autoridades de certificación

Las autoridades de certificación (CA) son responsables de crear certificados digitales y son propietarias de las políticas, prácticas y procedimientos para verificar a los destinatarios y emitir los certificados.

En concreto, los propietarios y operadores de una CA determinan:

- Métodos de verificación de los destinatarios de certificados

- Tipos de certificados emitidos

- Parámetros contenidos en el certificado

- Procedimientos de seguridad y operaciones

Una vez que las CA toman estas decisiones, deben documentar formalmente sus políticas. A partir de ahí, corresponde a los consumidores de certificados decidir cuánta confianza desean depositar en los certificados de cualquier CA determinada.

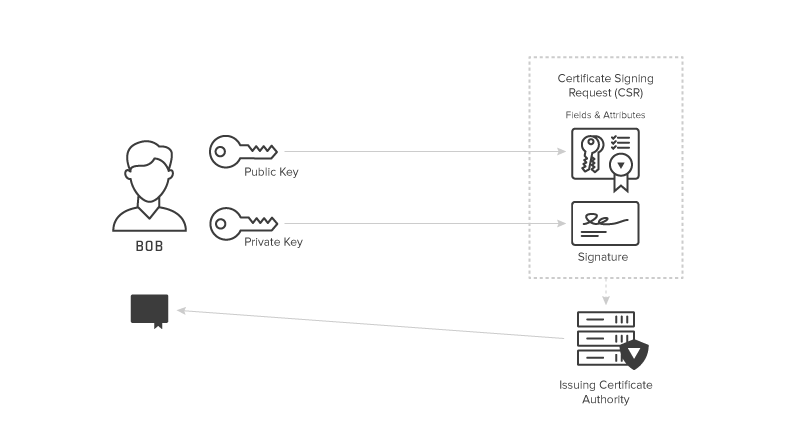

Cómo funciona el proceso de creación de certificados

El proceso de creación de certificados se basa en gran medida en el cifrado asimétrico y funciona de la siguiente manera:

- Se crea una clave privada y se calcula la clave pública correspondiente.

- La CA solicita cualquier atributo identificativo del propietario de la clave privada y verifica esa información.

- La clave pública y los atributos identificativos se codifican en una solicitud de firma de certificado (CSR).

- La CSR está firmada por el propietario de la clave para demostrar la posesión de esa clave privada.

- La CA emisora valida la solicitud y firma el certificado con la clave privada propia de la CA.

Cualquiera puede utilizar la parte pública de un certificado para verificar que realmente ha sido emitido por la CA, confirmando quién es el propietario de la clave privada utilizada para firmar el certificado. Y, suponiendo que consideren que la CA es fiable, pueden verificar que cualquier cosa que envíen al titular del certificado llegará realmente al destinatario previsto y que cualquier cosa firmada con la clave privada del titular del certificado ha sido realmente firmada por esa persona o dispositivo.

Una parte importante de este proceso a tener en cuenta es que la propia CA tiene su propia clave privada y la clave pública correspondiente, lo que crea la necesidad de jerarquías de CA.

Cómo las jerarquías de CA y las CA raíz crean capas de confianza

Dado que cada CA tiene su propio certificado, se crean capas de confianza a través de jerarquías de CA, en las que las CA emiten certificados para otras CA. Sin embargo, este proceso no es circular, ya que en última instancia existe un certificado raíz. Normalmente, los certificados tienen un emisor y un sujeto como dos partes separadas, pero estas son las mismas partes para las CA raíz, lo que significa que los certificados raíz son autofirmados. Como resultado, las personas deben confiar inherentemente enla autoridad de certificación raízpara confiar en cualquier certificado que se remonte a ella.

Cómo proteger una CA raíz

Todo esto hace que la seguridad de las claves privadas sea extremadamente importante para las CA. Que una clave privada caiga en manos equivocadas es malo en cualquier caso, pero es especialmente devastador para las CA, ya que entonces alguien podría emitir certificados de forma fraudulenta.

Los controles de seguridad y el impacto de las pérdidas se vuelven aún más severos a medida que se asciende en la jerarquía de una CA, ya que no hay forma de revocar un certificado raíz. Si una CA raíz se ve comprometida, la organización debe hacer pública esa brecha de seguridad. Como resultado, las CA raíz cuentan con las medidas de seguridad más estrictas.

Para cumplir con los más altos estándares de seguridad, las CA raíz casi nunca deben estar en línea. Como práctica recomendada, las CA raíz deben almacenar sus claves privadas en cajas fuertes de grado NSA dentro de centros de datos de última generación con seguridad las 24 horas del día, los 7 días de la semana, mediante cámaras y guardias físicos. Todas estas medidas pueden parecer extremas, pero son necesarias para proteger la autenticidad de un certificado raíz.

Aunque una CA raíz debería estar desconectada el 99,9 % del tiempo, hay ciertos casos en los que es necesario que se conecte. En concreto, las CA raíz deben conectarse para crear claves públicas, claves privadas y nuevos certificados, así como para garantizar que su propio material de claves sigue siendo legítimo y no ha sido dañado ni comprometido de ninguna manera. Lo ideal es que las CA raíz realicen estas pruebas entre 2 y 4 veces al año.

Por último, es importante señalar que los certificados raíz caducan. Los certificados raíz suelen tener una vigencia de entre 15 y 20 años (en comparación con los aproximadamente siete años de los certificados de las CA subordinadas). Introducir y generar confianza en una nueva raíz no es fácil, pero es importante que estos certificados caduquen, ya que cuanto más tiempo están en vigor, más vulnerables se vuelven a los riesgos de seguridad.

Determinación del nivel óptimo de niveles en la jerarquía de CA de su PKI

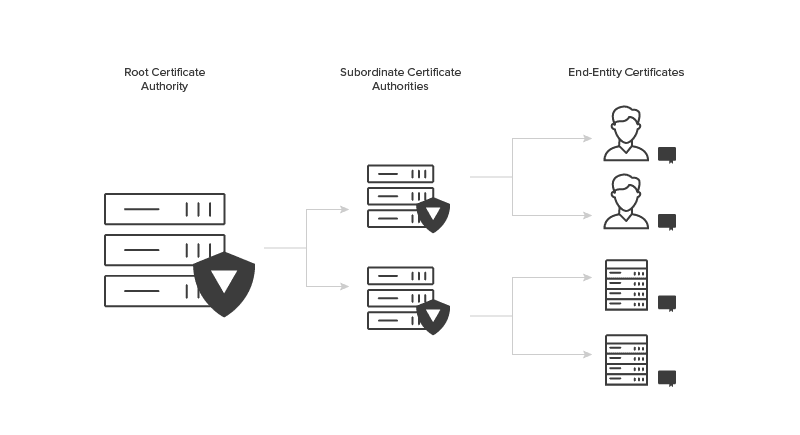

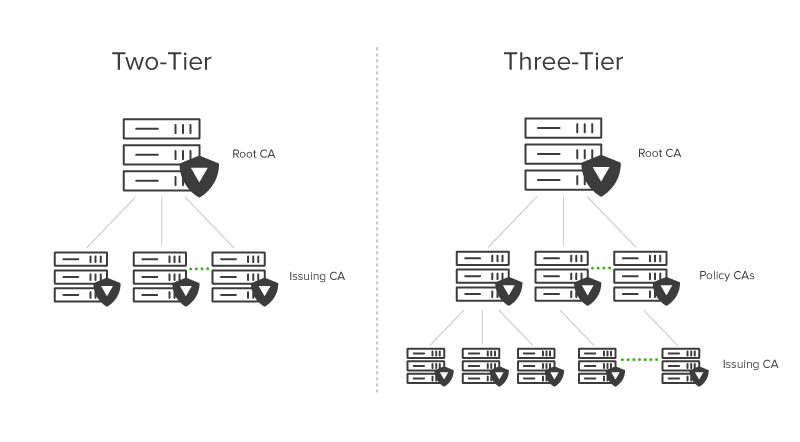

Una jerarquía de CA suele constar de dos niveles, siguiendo la cadena de autoridad de certificación raíz → autoridades de certificación subordinadas → certificados de entidad final.

Es absolutamente necesario contar con una jerarquía de dos niveles como mínimo, ya que una CA raíz debe estar fuera de línea el 99,9 % del tiempo, lo cual es un estándar difícil de cumplir para las CA subordinadas que emiten certificados con regularidad, ya que necesitan estar en línea para emitir nuevos certificados.

Aunque las CA subordinadas hacen todo lo posible por proteger sus certificados, conllevan un riesgo de seguridad mucho mayor que las CA raíz. Sin embargo, a diferencia de estas últimas, las CA subordinadas tienen la capacidad de revocar certificados, por lo que cualquier brecha de seguridad que se produzca es más fácil de solucionar que en el caso de las CA raíz (que no pueden revocar certificados).

Dicho esto, una jerarquía de dos niveles también suele ser suficiente para garantizar la seguridad. Cuantos más niveles existan dentro de una jerarquía de CA, más difícil resultará la usabilidad y la escalabilidad de la PKI. Esto se debe a que los niveles adicionales aumentan la complejidad de las políticas y los procedimientos que rigen la PKI.

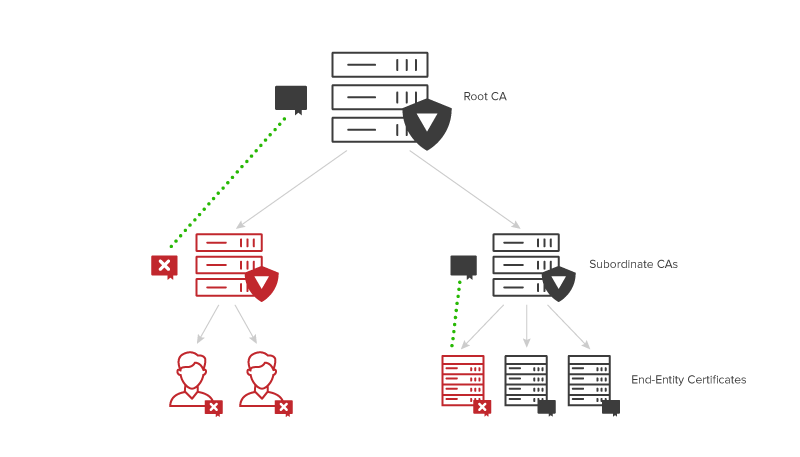

Gestión de la revocación mediante listas de revocación de certificados

Si una CA subordinada se ve comprometida de alguna manera o desea revocar un certificado por cualquier motivo, debe publicar una lista de revocación de todos los certificados emitidos que no sean fiables. Esta lista se conoce comoLista de revocación de certificados(CRL) y es fundamental para el diseño de PKI.

Si bien las CA deben emitir CRL, queda a discreción de los consumidores de certificados si verifican estas listas y cómo responden si se ha revocado un certificado. Una vez más, este es un ejemplo claro de cómo los certificados digitales son similares a los permisos de conducir, ya que el proceso de verificación suele depender de la necesidad del certificado (piense en la diferencia entre utilizar un permiso caducado recientemente para comprar alcohol y para pasar un control de la Autoridad de Sellado de Tiempo (TSA)).

En muchos casos, los consumidores de certificados optan por no comprobar las CRL porque hacerlo ralentiza el proceso de autenticación. Los consumidores de certificados también pueden elegir hasta qué punto retroceder en la jerarquía de la CA como parte de la comprobación, teniendo en cuenta que cuanto más retrocedan, más tiempo llevará el proceso.

Aunque comprobar las CRL (y llegar hasta la CA raíz para hacerlo) ralentiza el proceso de autenticación, esta práctica se está convirtiendo en algo habitual a medida que más cosas se conectan a Internet y dependen de certificados digitales para garantizar la seguridad. Pensemos en el caso de los navegadores web. Antes, muchos navegadores web no comprobaban los certificados porque ralentizaban la experiencia de navegación, pero ahora estas comprobaciones son habituales, ya que la seguridad en Internet es cada vez más importante.

Es importante destacar que las CRL tienen una fecha de caducidad y, si una CRL caduca, todos los certificados emitidos por la CA dejan de ser válidos. Aunque las CA se centran principalmente en garantizar que los certificados no caduquen, lo cual es importante, también es importante que se aseguren de que las CRL no caduquen, ya que, si eso ocurre, toda la PKI podría dejar de funcionar. Cuando las CA raíz se conectan a Internet, también comprueban que las CRL de las CA subordinadas no hayan caducado por este motivo.

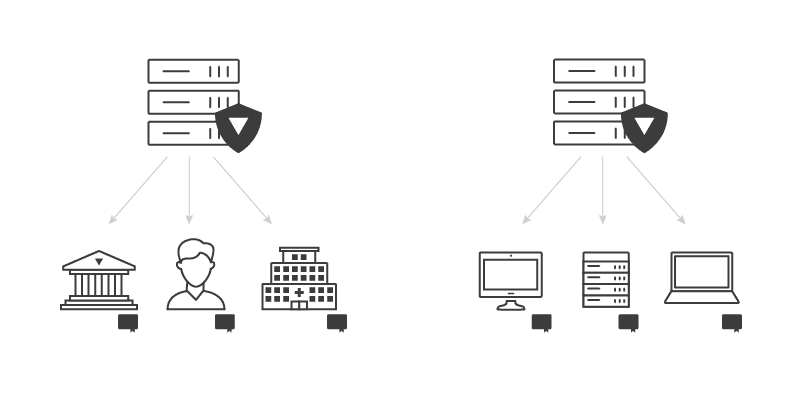

Certificados Raíz de Confianza

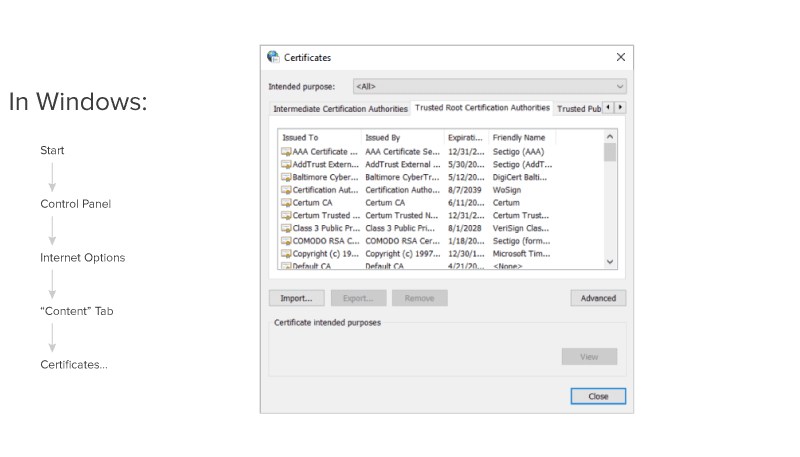

Hoy en día, todos los dispositivos y sistemas que se conectan a Internet (por ejemplo, teléfonos, ordenadores portátiles, servidores, sistemas operativos) necesitan interactuar con certificados. Esta interacción generalizada con certificados ha dado lugar al concepto de certificado raíz de confianza dentro de los dispositivos y sistemas operativos.

Por ejemplo, todos los equipos Microsoft tienen un almacén raíz de confianza. Cualquier certificado que pueda rastrearse hasta ese almacén raíz de confianza será automáticamente considerado de confianza por el equipo. Cada dispositivo y sistema operativo viene con un almacén raíz de confianza preestablecido, pero los propietarios de los equipos pueden establecer reglas para confiar en certificados adicionales o para no confiar en certificados que estaban preestablecidos como de confianza.

¿Por qué es tan importante la PKI en la era digital actual?

La PKI es tan importante en la era digital actual porque ahora hay millones de aplicaciones y dispositivos conectados que requieren certificación. Autenticar y mantener adecuadamente los certificados para estas tecnologías es esencial para mantener la seguridad de nuestro mundo altamente conectado.

Para ilustrar plenamente la importancia de la PKI en la era digital actual, repasemos su evolución desde que surgió por primera vez a mediados de la década de 1990.

La Primera Ola: Inicios de la PKI (1995-2002)

La primera ola de PKI incluía solo un pequeño número de certificados, que tenían un gran valor y se utilizaban solo en casos muy específicos.

El mayor caso de uso de la PKI durante este tiempo fue la emisión de certificados a sitios web de comercio electrónico, que podían mostrar el icono del candado en el navegador para dar a los consumidores la confianza de que estaban visitando el sitio web correcto y de que existía una conexión segura al compartir la información de la tarjeta de crédito para realizar una compra.

Algunas grandes organizaciones implementaron PKI, pero estos proyectos solían durar dos años y costar millones de dólares, y solo dieron como resultado la emisión de unos pocos certificados, dejando mucho potencial sin explotar.

Durante este tiempo, casi todos los certificados se compraban a proveedores públicos y podían costar miles de dólares. Esto generó una fuente de ingresos para estos proveedores, que se aseguraban de supervisar las fechas de caducidad de los certificados y avisar a los destinatarios en consecuencia. Como resultado, la gestión de la PKI era relativamente fácil para las organizaciones que lograban ponerla en marcha.

La Segunda Ola: Surge la PKI Empresarial (2003-2010)

La segunda ola de PKI provocó una explosión de casos de uso empresarial y, como resultado, dio lugar a una serie de nuevos retos.

A principios de la década de 2000 se produjo el auge de la fuerza laboral móvil, cuando casi todos los empleados recibieron ordenadores portátiles y la posibilidad de trabajar a distancia se convirtió en algo habitual. De repente, los empleados necesitaban acceder a los activos fuera de la oficina, normalmente a través de una VPN, lo que hizo que la autenticación de los dispositivos y la seguridad del acceso remoto de los usuarios a los sistemas fueran más importantes que nunca.

En respuesta, las organizaciones identificaron la PKI como la mejor forma de autenticar a su nueva plantilla móvil. En concreto, comenzaron a instalar certificados en los portátiles de los empleados (y en cualquier otro dispositivo, como teléfonos móviles) para verificar que los dispositivos que se conectaban a la VPN o accedían a los activos desde fuera de la oficina eran realmente dispositivos de los empleados y contaban software el software antivirus software acceder a esos sistemas.

Durante este tiempo, los certificados emitidos por las empresas se convirtieron en algo parecido a tarjetas de identificación corporativas. Las organizaciones podían implementar sus propios certificados e incluso colocar TLS SSL TLS en servidores web internos para mejorar la seguridad, evitando que las contraseñas en texto plano circulasen por la red.

Si bien este enfoque de la PKI permitió a las empresas resolver importantes problemas relacionados con la autenticación de los trabajadores móviles y el cifrado de los sistemas internos, también creó una nueva serie de retos para garantizar el buen funcionamiento del programa.

En primer lugar, las organizaciones tenían que dedicar muchos esfuerzos al diseño de PKI robustas y seguras que se ajustaran a las mejores prácticas. En segundo lugar, tenían que encontrar formas de realizar un seguimiento adecuado de sus PKI para garantizar que los certificados no caducaran y/o que no se vieran comprometidos y tuvieran que ser revocados. Para hacer frente a estos retos, la mayoría de las organizaciones introdujeron programas de gestión de PKI dirigidos internamente por empleados con los conocimientos técnicos pertinentes.

La Tercera Ola: Nuevos Usos y Desafíos Crecientes (2011-Hoy)

La tercera ola de PKI, que aún estamos viviendo hoy en día, incluye varios usos nuevos relacionados con elInternet de las cosas (IoT)y algunos problemas de crecimiento con la ampliación de PKI en el camino.

Hoy en día, las organizaciones emiten millones de certificados paraautenticar a una plantilla totalmente móvil y con múltiples dispositivos. Más allá de los dispositivos de los empleados, las organizaciones también tienen que gestionar certificados integrados en todo tipo de sistemas en la nube. Por último,el auge del IoT dado lugar a millones de nuevos dispositivos conectados, cada uno de los cuales debe estar protegido, autenticado y ser capaz de recibir actualizaciones de firmware. Todas estas conexiones hacen que la PKI sea más importante que nunca y han provocado un enorme crecimiento en este ámbito.

Sin embargo, a medida que la PKI cobra mayor importancia y se generaliza, también se vuelve más compleja. En concreto,el mundo digital conectado actual plantea retos en la gestión de la PKIa la hora de hacer llegar los certificados a su destino, garantizar que se examinen y asignen correctamente, y supervisar los certificados ya emitidos. Los sistemas heredados que se crearon durante la segunda ola están teniendo dificultades para mantenerse al día; de hecho,el 98 % de las organizaciones actuales reconstruirían su PKI si pudieran.

Supervisar, gestionar y actualizar millones de certificados es una tarea tan grande que la mayoría de las organizaciones ahora confían en proveedores de servicios gestionados externos yherramientas especializadas de gestión de certificados para manejar su PKI. Esta tendencia es similar al cambio a la nube, ya que las organizaciones pasaron de servidores de datos propios a proveedores externos de computación en la nube.

Contratar a un proveedor de servicios gestionados para PKIpermite a cada organización centrar la experiencia de sus empleados en áreas directamente relacionadas con su línea de negocio (en lugar de en la infraestructura operativa) y protege contra la rotación de expertos en PKI. Y lo que es más importante, mejora la gestión y la seguridad de PKI al proporcionar acceso a un amplio equipo especializado en el desarrollo y la ejecución de programas PKI basados en las mejores prácticas.

¿Qué desafíos comunes resuelve la PKI?

Algunos de los casos de uso más comunes de PKI incluyen:

- TLS para proteger la navegación web y las comunicaciones.

- Firmas digitales en software

- Acceso restringido a intranets y VPN empresariales

- Acceso wifi sin contraseña basado en la propiedad del dispositivo

- Cifrado de correo electrónico y datos

Una tendencia que está impulsando la explosión de los certificados y la PKI es IoT. Estos casos de uso abarcan todos los sectores, ya que cualquier dispositivo conectado, por inocuo que parezca, requiere seguridad en los tiempos que corren. Por ejemplo, la filtración de datos de The Home Depot se inició porque los piratas informáticos pudieron acceder al sistema de punto de venta del minorista entrando en la red haciéndose pasar por una unidad de climatización no autenticada.

Algunos de los casos de uso más interesantes de la PKI hoy en día se centran en el IoT.Los fabricantesde automóvilesyde dispositivos médicosson dos ejemplos destacados de sectores que actualmente están introduciendo la PKI para IoT .

Fabricantes de Automóviles y PKI

Los automóviles que se fabrican hoy en día están altamente conectados gracias a características como el GPS integrado, servicios de asistencia como OnStar y piezas del vehículo que se autocontrolan para detectar las necesidades de mantenimiento. Estas capacidades crean una variedad de puntos de conexión en los que se intercambian datos y software , entre otras cosas.

Si alguna de estas conexiones no es segura, las consecuencias podrían ser catastróficas, ya que se abriría la puerta a que personas malintencionadas piratearan el coche para acceder a datos confidenciales o enviar malware a los vehículos con el fin de causar daños deliberados a las personas. Por lo tanto, es fundamental que cualquier pieza del coche que esté conectada reciba un certificado digital paragarantizar la seguridad.

Fabricantes de Dispositivos Médicos y PKI

Los dispositivos médicos, como los robots quirúrgicos y los marcapasos de última generación, también están cada vez más conectados y, por lo tanto, requieren mayores precauciones de seguridad. Además, la FDA ha establecido ahora que cualquier software parte de un dispositivo médico de última generación debe poder actualizarse, de modo que los fabricantes puedan subsanar fácilmente los errores involuntarios y corregir los problemas de seguridad.

Si bien este mandato tiene muchas ventajas en cuanto a hacer que este software de última generación software avanzado, también abre vulnerabilidades al crear más puntos de conexión para que los malintencionados puedan piratearlo y tomar el control. La PKI limita estas vulnerabilidades mediante la emisión de certificados a los dispositivos y a cualquier software el que se comuniquen, de modo que cada parte pueda autenticar las fuentes de datos para garantizar que solo aceptan datos y actualizaciones de la fuente prevista.

¿Listo para empezar con la PKI?

La PKI ayuda a proteger nuestro mundo digital protegiendo los datos y las comunicaciones confidenciales y verificando las identidades digitales. Y a medida que aumenta exponencialmente el número de dispositivos y aplicaciones conectados, esta seguridad sigue cobrando cada vez más importancia.

¿Está listo para experimentar con PKI de primera mano? Explore nuestra open-source y aproveche las pruebas gratuitas. Establezca su primera PKI robusta para familiarizarse con el software o emita certificados sin esfuerzo para su producto durante la fase de prototipado. Más información.

Para las empresas, en particular, la introducción de la PKI es fundamental, pero también es solo el primer paso. Crear y mantener un programa de PKI basado en las mejores prácticas que gestione millones de certificados digitales no es fácil, pero ese es el reto al que se enfrentan las empresas actuales.

¿Desea obtener más información? Tanto si está empezando con la PKI como si necesita ayuda para mejorar la gestión de su programa PKI,Keyfactor ayudarle. Póngase en contacto con nosotros y obtenga el asesoramiento adecuado de expertos en PKI.