Der folgende Text ist ein Auszug aus der Publikation Keyfactor' 2022 Emerging Trends in Cryptography. Laden Sie Ihr kostenloses Exemplar für alle sechs Trends noch heute herunter.

Manuelle Zertifikatsverwaltungsprozesse haben mit der Entwicklung der IT-Umgebungen nicht Schritt gehalten. Da Unternehmen immer wieder neue PKIs für neue Anwendungsfälle einsetzen, wird die PKI-Verwaltung unweigerlich zu einer Insellösung.

Unternehmen können die Verwaltung ihrer PKI vereinfachen, indem sie eine PKI-Konsolidierung durchführen und mehrere disparate PKIs in eine einzige mandantenfähige PKI-Lösung migrieren (z. B. EJBCA). Ein weiterer Trend in diesem Bereich ist die Nutzung von PKI as a Service(PKIaaS).

Doch auch wenn PKI-Konsolidierung und PKIaaS immer beliebter werden und man leicht glauben könnte, dass beides aus einer Hand kommt. Die Realität ist, dass große Organisationen weiterhin mehrere PKI-Silos haben werden.

PKI-Silos gibt es überall, zum Schlechten und manchmal auch zum Guten.

Unterschiedliche Anbieter für unterschiedliche Bedürfnisse

Identitätsmanagement und Zugangskontrolle sind entscheidend für eine Zero-Trust-Sicherheitsstrategie.

PKI ist für die Umsetzung von Zero Trust unerlässlich, da sie zugewiesene Berechtigungen an die Identität einer Entität bindet und eine starke Benutzerauthentifizierung ermöglicht.

Die Entwicklung der IT-Umgebungen bedeutet jedoch, dass PKI-Zertifikate auf viele Arten und in verschiedenen Umgebungen eingesetzt werden. Webserver benötigen Zertifikate von einer öffentlichen Zertifizierungsstelle (CA), um ihre Identität nachzuweisen, während die interne Identitätsverwaltung einer privaten CA untersteht.

Digitale Zertifikate, die in der DevOps-Praxis verwendet werden, haben kurze Lebenszyklen im Vergleich zu den langlebigeren SSL Zertifikaten für Websites. Sowohl die lokale als auch die Cloud-basierte Infrastruktur haben ihre bevorzugten Root-CAs.

Um den Anforderungen aller PKI-Benutzer gerecht zu werden, ist die Unterstützung einer schwindelerregenden Anzahl und Vielfalt von digitalen Zertifikaten erforderlich. Wenn man jedoch zulässt, dass diese verschiedenen PKI-Anwendungen isoliert werden, ist die Organisation einem Risiko ausgesetzt.

Der Bedarf an einer gemeinsamen PKI-Plattform

Da Unternehmen ihre Zero-Trust-Sicherheitsziele verfolgen, ist die Überarbeitung ihrer PKI-Governance ein Muss.

Eine zentrale Sichtbarkeit und Kontrolle über die verschiedenen PKI-Anwendungen eines Unternehmens sind entscheidend für die Zugriffskontrolle, die für die Einhaltung gesetzlicher Vorschriften und die Cybersicherheit des Unternehmens erforderlich ist.

Die Vielfalt der PKI, die in modernen Unternehmen eingesetzt wird, führt zu einer Verlagerung hin zu herstellerunabhängigen PKI-Plattformen mit der Fähigkeit, digitale Zertifikate von verschiedenen Root-CAs, in verschiedenen Umgebungen und mit unterschiedlichen Lebenszyklen und Anwendungen zu überwachen und zu verwalten.

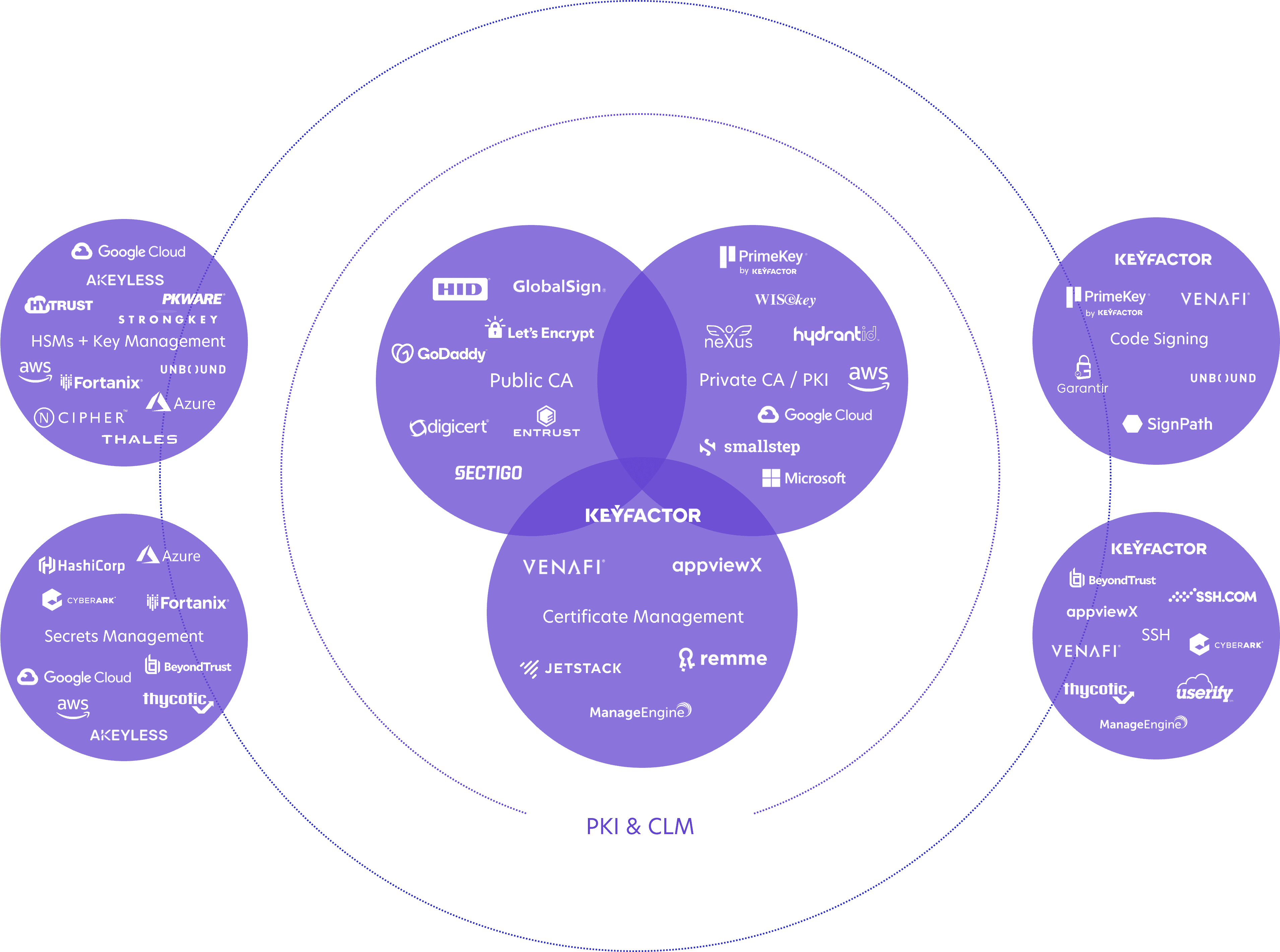

Die Konvergenz der Tools für das maschinelle Identitätsmanagement

Das sind eine Menge Werkzeuge.

Nutzen Sie dieses Diagramm und führen Sie ein Audit Ihrer bestehenden Verfahren zur Verwaltung der Rechneridentität (PKI, Zertifikatsverwaltung, Geheimnisse usw.) durch, um festzustellen, wo die Lücken liegen.

So können Sie die Werkzeuge und Prozesse finden, die den besonderen Anforderungen der verschiedenen Teams in Ihrem Unternehmen entsprechen.