Unternehmen arbeiten heute mit Anwendungen, aber kDie Aufrechterhaltung dieser Anwendungen ist eine ständige Herausforderungganz zu schweigen von der Aufgabe, sie zu sichern.

Um Anwendungen zu liefern zuverlässig und sicher, Netzwerke jetzt müssen heute große Mengen an Anwendungsverkehr bewältigen Datenverkehr bewältigen und die dahinter liegende Infrastruktur sichern. Hier bieten die F5 BIG-IP Application Services wichtige Funktionen wie Lastausgleich, Verschlüsselung und Beschleunigung, um die Betriebszeit und Sicherheit von Anwendungen zu gewährleisten.

Wenn Sie mehrere BIG-IP Appliances in Ihrem Netzwerk eingesetzt haben, wissen Sie, dass die Zertifikate von SSL eine wichtige Rolle bei der Sicherung und Authentifizierung der Kommunikation spielen, aber Sie müssen auch sicherstellen, dass jedes Zertifikat aber Sie müssen auch sicherstellen, dass jedes Zertifikat echt ist:

- Einsatz und Installation an der richtigen Stelle Ort installiert;

- Gültig und auf dem neuesten Stand der Sicherheitsrichtlinien;

- Ausgestellt von einer vertrauenswürdigen Quelle (interne oder öffentliche CA); und

- Verwaltet über alle F5-BIG Geräte während ihres gesamten Lebenszyklus

Nur wenige Organisationen verfügen über ein gutes Verfahren für F5 Zertifikatsverwaltung. Trotz der verfügbaren Tools (Hinweis: Keyfactor Command), verwenden die meisten Unternehmen immer noch Tabellenkalkulationen und manuelle Methoden zur Beantragung und Erneuerung von Zertifikaten.

Herausforderungen der F5-Zertifikatsverwaltung

Wie Sie vielleicht schon erfahren haben, ist ineffiziente F5-Zertifikatsverwaltung Prozesse öffnen IhreIhr Unternehmen ein erhöhtes Risiko für störende Ausfälle und Netzwerk blinde Flecken die sich aus abgelaufenen oder falsch konfigurierten Zertifikate. Im Grunde geht es um drei Herausforderungen.

Eingeschränkte Sichtbarkeit

Wenn Sie mehrere F5 Appliancesmit jeweils Dutzenden von Partitionen, auf denen Zertifikate installiert werden könntenes wird wirklich schwierig den Überblick zu behalten und mit der Erneuerung Schritt zu halten. F5- und Netzwerkadministratoren haben einfach nicht die Zeit, sich bei jedem F5-Gerät anzumelden, um die Zertifikate und alle Details zu inventarisieren (z.B. Ablauf, Schlüsselgröße, algorithm, etc.) regelmäßig zu inventarisieren.

Manuelle Prozesse

Manuell Anfordern und Installieren von Zertifikaten auf mehrere F5-Geräte und -Partitionen anzufordern und zu installieren, ist nicht nur zeitaufwändig, sondern auch anfällig für Fehler und Versäumnisse. Administratoren benötigen oft 10-15 Minuten für die Bereitstellung einesches Zertifikat bereitzustellen, ganz zu schweigen von der Zeit, die für die Übermittlung einer Zertifikatsignierungsanforderung (CSR) und den Abruf des Zertifikats erforderlich ist..

Fehlende Berichterstattung

Das führt uns zu der letzten Herausforderung - sicherzustellen, dass jedes Zertifikat den Sicherheitsanforderungen entspricht. Manuelle Prozesse führen oft zu Netzwerk Administratoren dazu zu verwenden. Abkürzungen stattdessenwie Ausstellen von selbstsignierte oder Wildcard-Zertifikats, whspart zwar Zeit, schafft aber auch Sicherheitsrisiken und verringert die Sicherheit niveau.

Um diesen Risiken vorzubeugen und unnötige Herausforderungen zu vermeiden, müssen PKI- und Sicherheitsteams einen stärker automatisierten und zentralisierten Ansatz wählen. Durch die Kombination von centralisierte Sichtbarkeit, Durchsetzung von Richtlinien und automatischer Bereitstellung und Erneuerung, Keyfactor Command vereinfacht das F5-Zertifikatsmanagement und hilft Ihnen, unerwartete Ausfallzeiten zu vermeiden.

Demo: F5 Zertifikatsverwaltung

Wenn Sie mehr über die Bedeutung von Schlüsseln und Zertifikaten in F5-Bereitstellungen erfahren möchten, wie Sie kostspielige Ausfallzeiten vermeiden können und wie Keyfactor eine automatisierte F5-Zertifikatsverwaltung ermöglicht, sehen Sie sich unseren 30-minütiges On-Demand-Webinar an.

Inventarisierung von F5-Zertifikaten

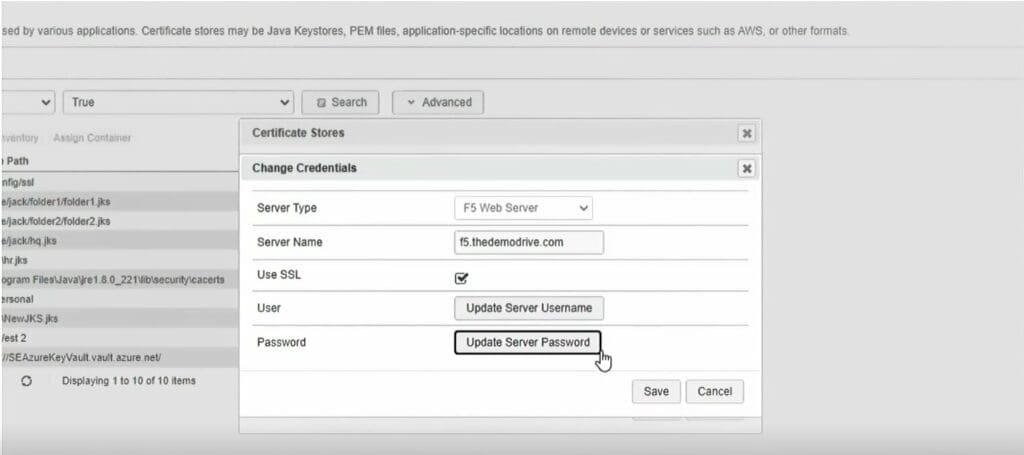

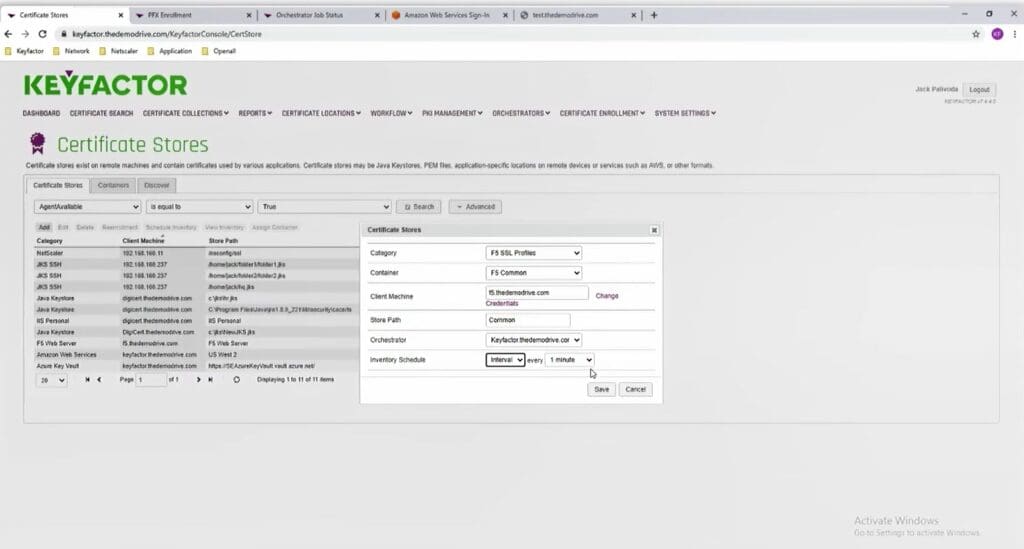

Um Zertifikate zu inventarisieren, müssen Sie zunächsterstellen. Zertifikatspeicher auf dem Keyfactor Command Server. In diesem Fall wirfügen wir zunächst den F5-Webserver hinzu.

Wir beginnen mit der Erstellung einen Container (eine Gruppe von Zertifikatspeichern), den Namen des F5-Servers eingeben, um eine Verbindung über die API herzustellenzu verbinden, und geben die Anmeldeinformationen zur Authentifizierung und Kommunikation mit dem Server.

Sie können entweder den Benutzernamen und das Passwort eingeben oder die Anmeldedaten von einem PAM-Anbieter wie CyberArk oder Thycotic.

Geben Sie das Passwort ein, bestätigen Sie es und speichern Sie die Informationen. Dieses wird in einer Keyfactor secrets-Datenbank oder idem PAM-Provider gespeichert, wenn Siewählen.

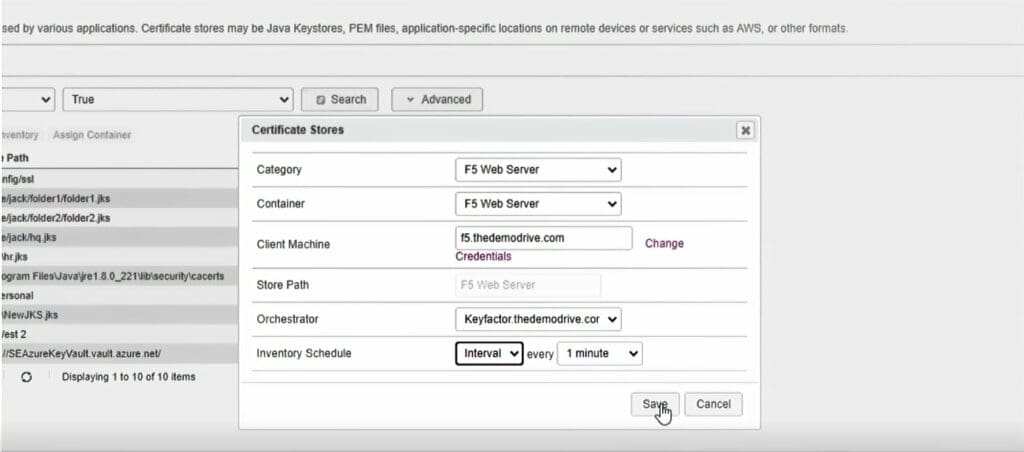

Als nächstes wählen wir den Orchestrator den Sieeingesetzt haben in Ihrer Umgebung eingesetzt haben, um Inventarisierung und Verwaltung von Zertifikaten auf F5-Geräten - in diesem Fall, wirwerden wählen.oden Orchestrator auf diesem Keyfactor Command Server - und dann werden wir ein Intervallschema festlegenle für den Check-In mit der Zertifikatsverwaltungore.

Wir wählen dann eine F5 SSL Profilaus, das Folgendes darstellts eine bestimmte Partition die's auf der F5 appliance. In diesem Fall haben wirhaben genanntF5 common genannt.

Entfernen Sie den Client-Rechner erneut. DieDie Anmeldedaten werden automatisch ausgefüllt, da Sie sie bereits eingegeben haben. Dann geben Sie den Speicherpfad ein, d. h. die bestimmte Partition mit der Sie sich verbinden wollen, sowie den Orchestrator und das Intervall.

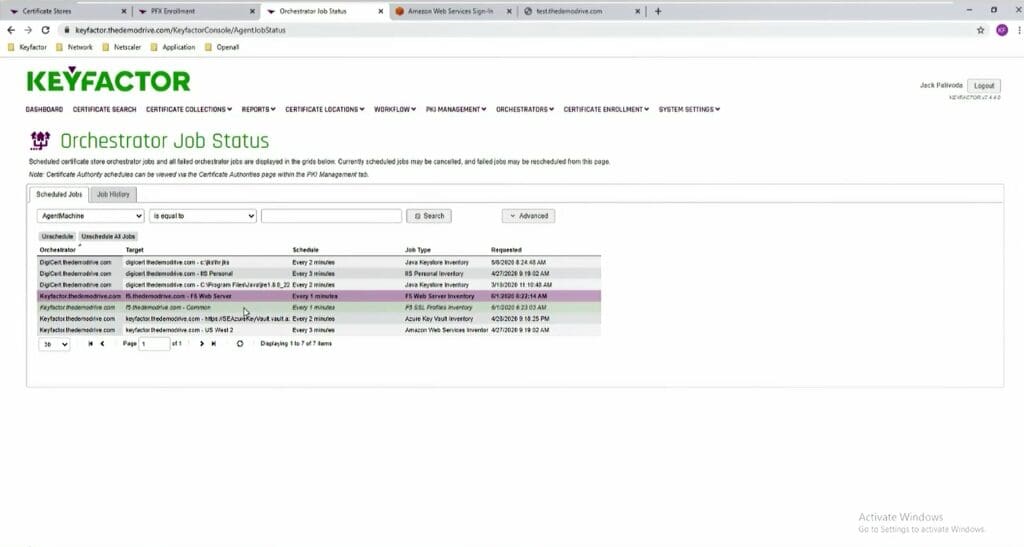

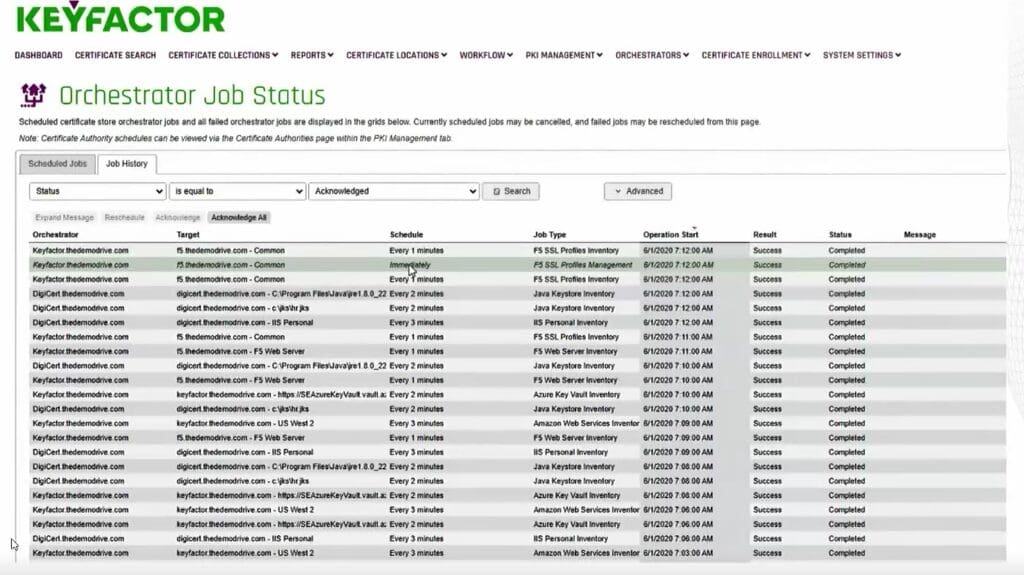

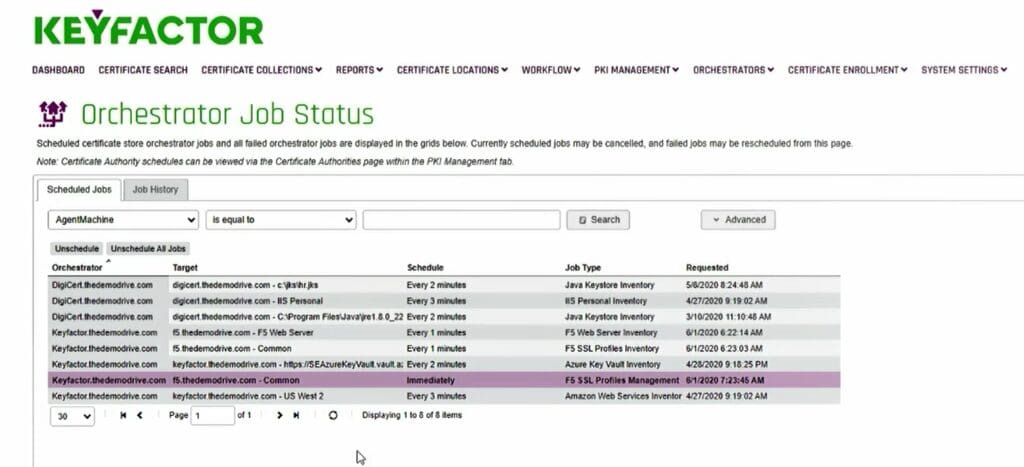

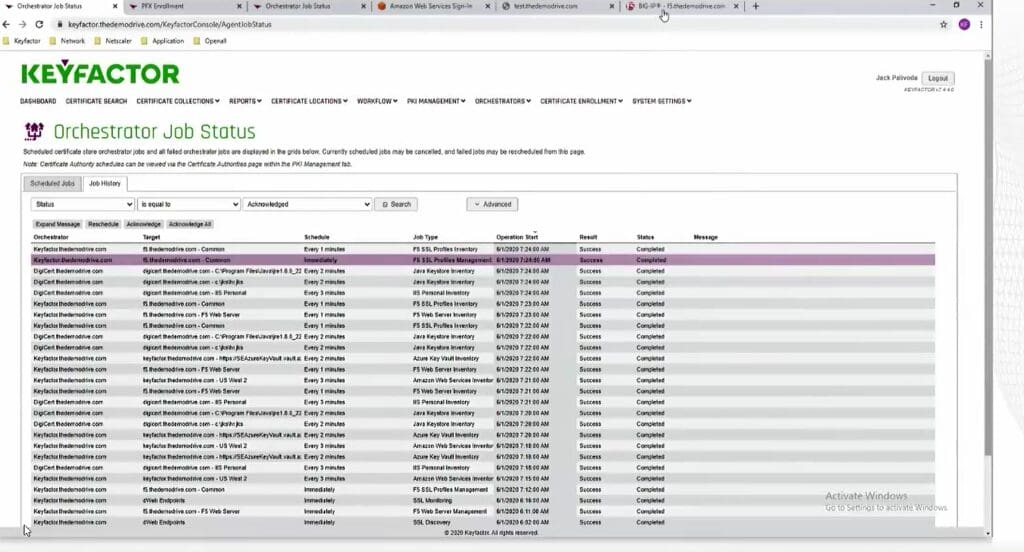

Nächste, werden wir sehen wir uns den Status des Orchestrator-Jobs an. Sie werden finden die orchestrator Aufträge die geplant wurden und hier abgeschlossen wurden (z. B. Erkennung, Erneuerung, Ersetzung usw.).

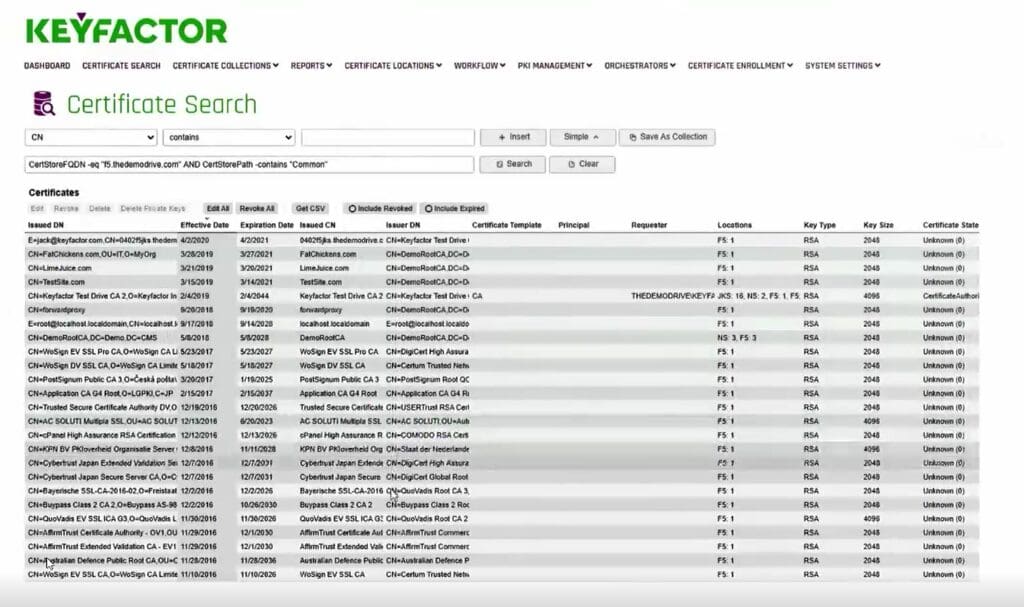

GGehen Sie zurück zu den Zertifikatsspeicherorten, Zertifikatspeichern und klicken Sie mit der rechten Maustaste auf die KommoPartition und zeigen Sie das Inventar an, um die Zertifikate anzuzeigen, die sich auf dem F5 Gerät befinden.

Diese Zertifikate sind nun in unserer Bestandsdatenbank und können interagiert werden mit.

Registrierung und Ausstellung von F5-Zertifikaten

Als Nächstes erfahren Sie, wie Sie ein Zertifikat über das Self-Service-Portal registrieren können.

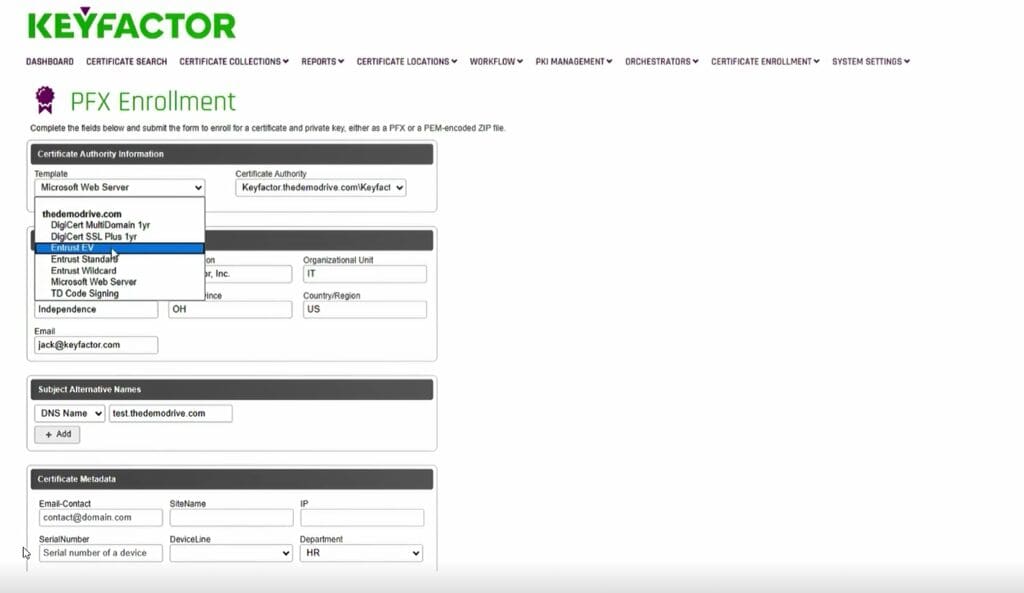

Beginnen Sie mit der Auswahl einer Vorlage von einer in der Plattform konfigurierten Zertifizierungsstelle (CA) Keyfactor Command Plattform. In diesem Fall sehen Sie, dass wir DigiCert, Entrust, und Microsoft.

Geben Sie einen gemeinsamen Namen ein (Domänenname des Servers, der das Zertifikat erhalten soll). Die anderen Felder werden automatisch populiert basierend auf unseren konfigurierten Systemeinstellungen. Wir können auch standardmäßig die Eingabe der alternativen Namen für DNS erzwingen.

Azusätzliche benutzerdefinierte Metadaten können dem Zertifikat ebenfalls hinzugefügt werden (z. B. Anwendung, E-Mail des Zertifikatsinhabers, Abteilung usw.).

Sobald dies abgeschlossen ist, können Sie das Zertifikat direkt in den von Ihnen ausgewählten Zertifikatspeicher installieren. In diesem Fall handelt es sich um den F5 Common Container, in dem Sie die spezifische F5-Partition finden.

Wählen Sie Überschreiben und verwenden Sie den Alias (wie Common Name), der es der Person auf der F5 ermöglicht, diese Zertifikate in der Partition zu sehen.

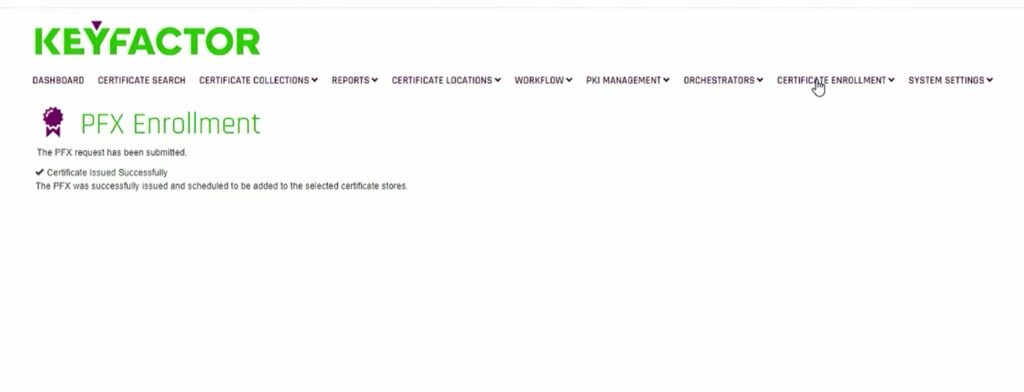

Siehe die erfolgreiche Immatrikulation.

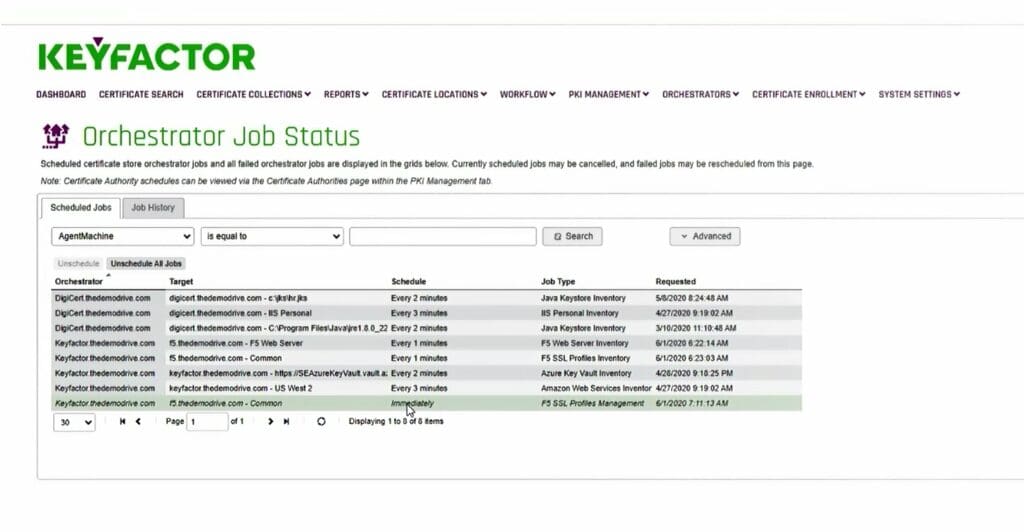

Prüfen Sie nun den Orchestrator und suchen Sie den Auftrag der eingereicht wurde von Keyfactor Command.

In diesem Fall können Sie sehen, dass es sofort übermittelt wurde. Jede Minute wird der Orchestrator eine Verbindung mit Keyfactor Command um nach Aufträgen zu suchen und diese auszuführen.

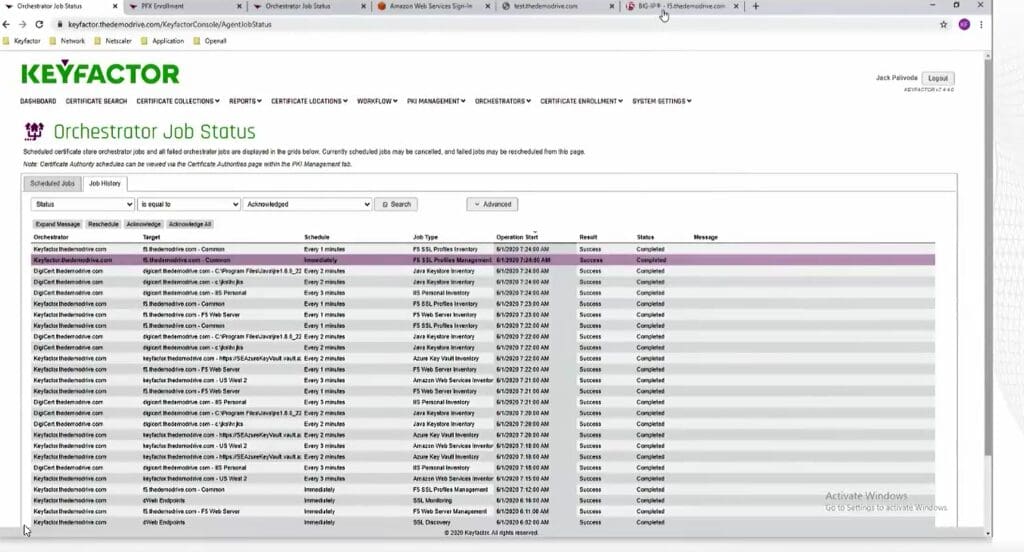

Sobald der Auftrag abgeschlossen ist, wird er aus der Warteschlange (geplante Aufträge) in die Auftragshistorie verschoben.

Prüfen Sie nun den Auftragsverlauf, um zu sehen, was passiert ist. Diese Sofortauftrag sollte abgeschlossen erfolgreich abgeschlossen sein.

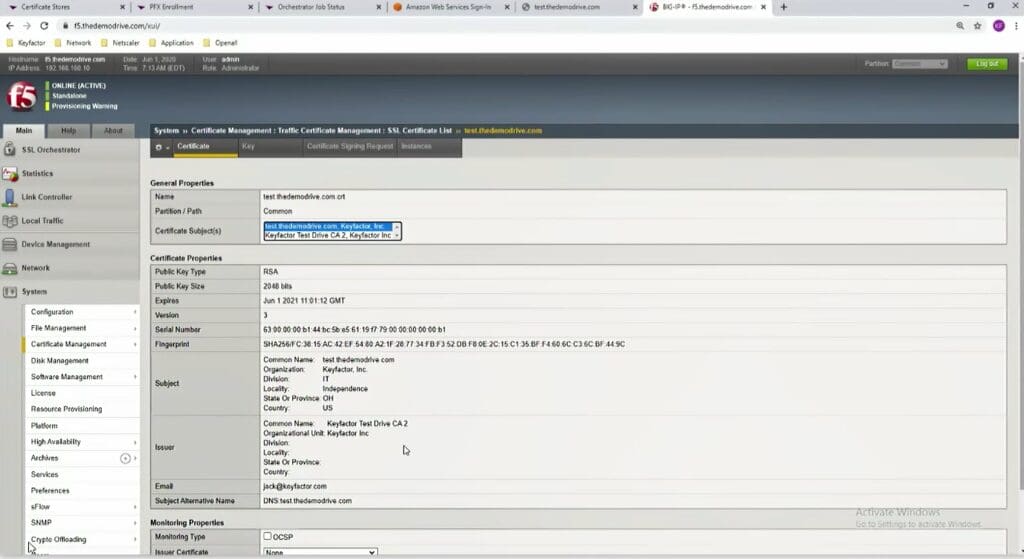

Dieser nächste Teil ist nicht notwendig, aber um Ihnen zu zeigen, dass das Zertifikat ausgestellt und für die F5-Partition bereitgestellt wurde, können Sie sich am F5-Gerät anmelden.

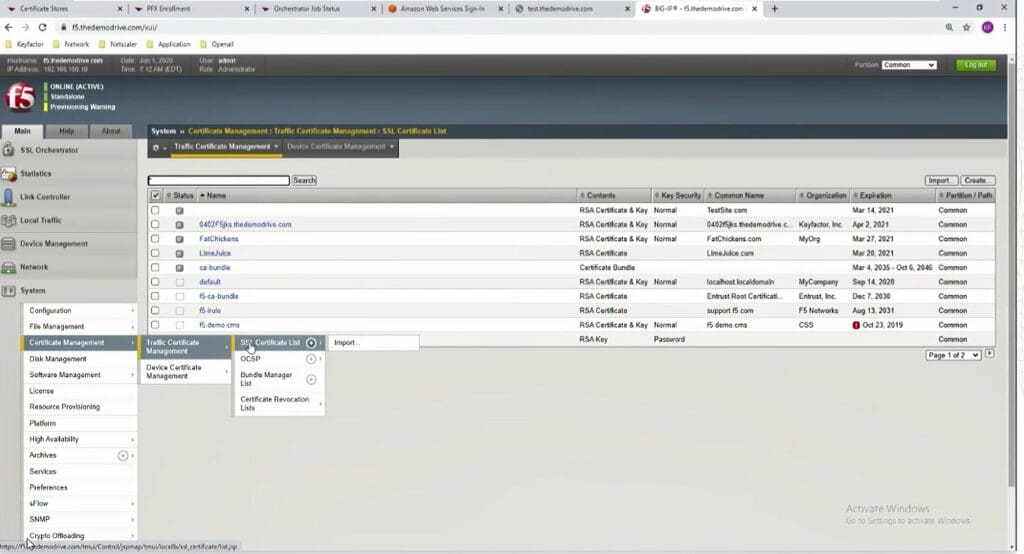

Gehen Sie zu System > Zertifikatsverwaltung > SSL Zertifikatsliste.

Unten sehen Sie, dass das Zertifikat für das Gerät ausgestellt wurde.

So erneuern Sie F5-Zertifikate

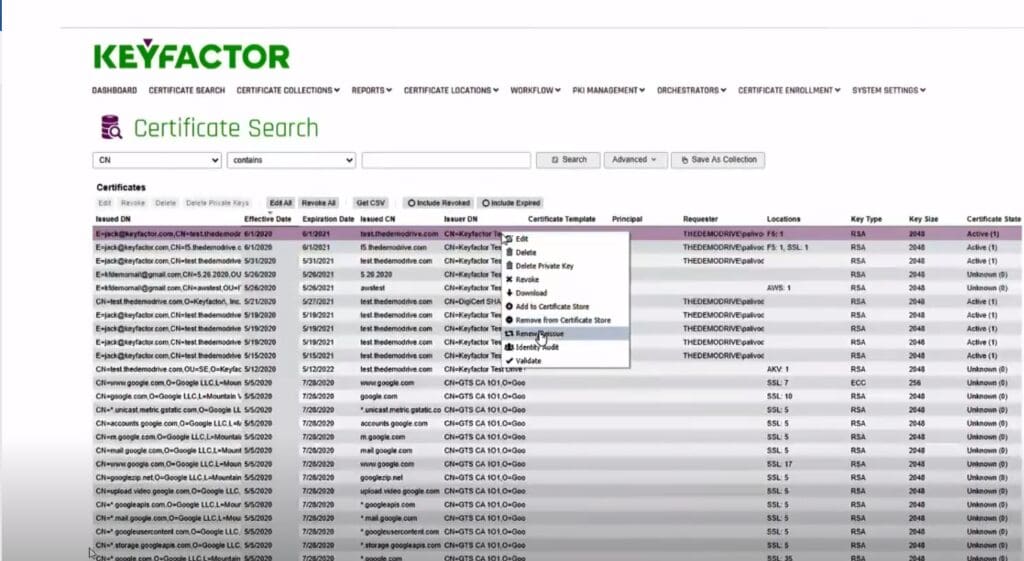

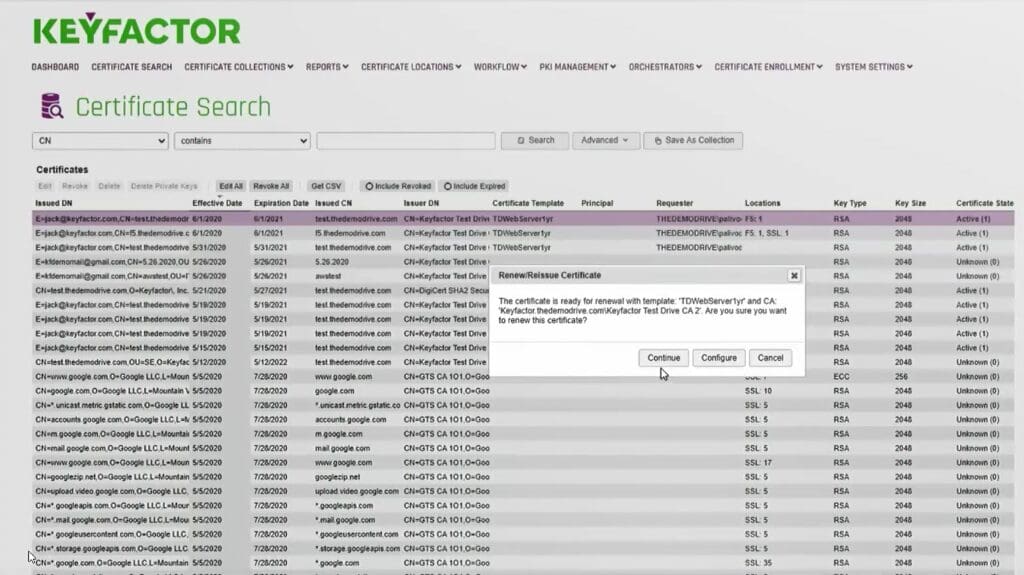

Um ein Zertifikat zu erneuern, klicken Sie im Admin-Portal mit der rechten Maustaste auf das Zertifikat und dann auf Erneuern.

Hier können Sie sehen, dass wir auch verschiedene andere Aktionen durchführen können, wie zum Beispiel das Zertifikat widerrufen, Metadaten bearbeiten, löschen. des privaten Schlüssels, Herunterladen des Zertifikats und mehr.

Sie können entweder auf "Weiter" klicken, um das Zertifikat von derselben Microsoft CA Vorlage zu erneuern, oder auf "Konfigurieren" klicken, um es von einer neuen CA zu erneuern, die Metadaten zu ändern, usw.

In diesem Beispiel erneuern wir sie von einer Entrust CA.

Das Zertifikat wird an den vorhandenen F5-Speicherorten installiert, unabhängig davon, ob es sich auf einer Partition oder auf mehreren Geräten und Partitionen befand.

In diesem Fall, haben wir diedie Entrust-Standardvorlage, die an bestehenden Standorten installiert wird, egal an einem oder fünf Standorten.

Sobald Sie die Registrierung abgeschickt haben, wendet sich das Programm an die Entrust CA und holt ein neues Zertifikat von Entrust und es an diesen Orten installieren.

Sobald erfolgreich abgeschlossen, können Sie die Orchestrator-Jobs überprüfen. Suchen Sie den Sofortauftrag, der eingegeben wurde.

Aktualisieren Sie die Seite und ssehen, wie der Auftrag aus der Warteschlange entfernt wird.

Prüfen Sie die Job-Historie, und tDiese Stelle ist tatsächlich vorhanden. Seine sofort und wurde erfolgreich abgeschlossen.

Auch dieser Schritt ist nicht notwendig, aber um zu zeigen, dass das Zertifikat auf dem BIG-IP-Gerät aktualisiert wurde, gehen wir zurück zur Zertifikatsverwaltung > SSL Liste auf dem F5 BIG-IP-Gerät.

In diesem Fall sehen Sie, dass das Entrust-Zertifikat das alte Microsoft-Zertifikat ersetzt hat, und dass die Erneuerung/Ersetzung erfolgreich abgeschlossen wurde.

![[Demo] Wie man die F5-Zertifikatsverwaltung automatisiert](https://www.keyfactor.com/wp-content/uploads/Big-IP-F5-blog-img.png)