Was passiert, wenn Ihr Sicherheitsansatz zu einer Schwachstelle wird? Das ist die große Herausforderung, vor der viele Unternehmen stehen.

Trotz der Bedeutung von Public Key Infrastructure (PKI), Schlüsseln und digitalen Zertifikaten für den Schutz von Organisationen führt die große Anzahl von Identitäten, die geschützt werden müssen, zu ernsthaften Problemen, da Organisationen Schwierigkeiten haben, diese in großem Umfang zu verwalten.

Der zweite jährliche State of Machine Identity Management Report untersucht diese Herausforderung in seiner Studie über die Rolle von PKI und Maschinenidentitäten bei der Sicherung moderner Unternehmen. Der Bericht basiert auf den Antworten von über 1.200 globalen IT- und Sicherheitsverantwortlichen.

Schauen wir uns die Situation nach Meinung dieser Verantwortlichen genauer an.

66 % setzen mehr Schlüssel und Zertifikate in ihren Umgebungen ein

Obwohl zwei Drittel der Befragten angaben, dass ihre Unternehmen mehr kryptografische Schlüssel und Zertifikate in ihren Umgebungen einsetzen als je zuvor, gibt diese Zahl möglicherweise nicht das ganze Bild wieder.

In Wirklichkeit fallen wahrscheinlich 100 % der Unternehmen in diesen Bereich. Die verbleibenden Befragten haben das Volumen der erstellten Schlüssel und Zertifikate möglicherweise unterschätzt, weil sie keinen Einblick in ihre Maschinenidentitätslandschaft haben. Dies ist nicht überraschend, wenn man bedenkt, dass 55 % der Befragten zugeben, dass ihre Organisation nicht genau weiß, wie viele Schlüssel und Zertifikate sie tatsächlich besitzt.

Wie in unserem letzten Blog erwähnt, wird diese Situation immer häufiger, da das Volumen der Maschinenidentitäten aufgrund von Trends wie der Implementierung von Zero-Trust-Sicherheitsstrategien, Cloud-basierten Diensten und der Verlagerung der Arbeit an einen anderen Ort rapide zun immt.

Leider verfügen die meisten Unternehmen nicht über die richtigen Tools oder Prozesse, um dieses Wachstum zu verwalten. Die fehlende Kontrolle über das Gesamtbild kann wiederum zu nicht verwalteten oder schlecht geschützten Rechneridentitäten führen - auch bekannt als "Machine ID Sprawl". Und wenn das passiert, können diese Identitäten sehr leicht kompromittiert werden.

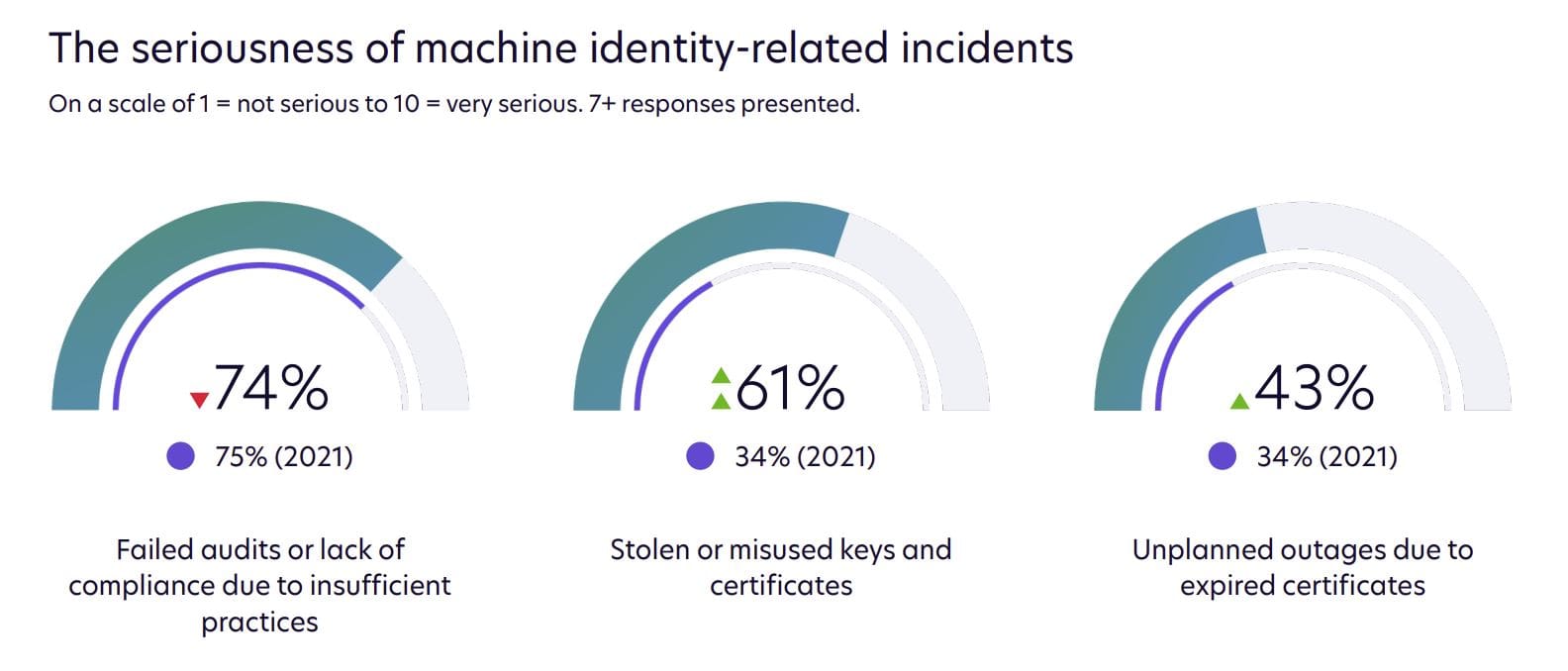

61 % geben an, dass Diebstahl oder Missbrauch von Schlüsseln und Zertifikaten ein ernstes oder sehr ernstes Problem darstellt

Nicht nur, dass 61 % der Befragten den potenziellen Diebstahl oder Missbrauch von Schlüsseln und Zertifikaten in ihrer Umgebung als ernsthafte oder sehr ernsthafte Sorge betrachten, diese Zahl stellt auch einen deutlichen Anstieg gegenüber der Studie von 2021 dar, als nur 34 % der Befragten diese Ansicht vertraten.

Und das ist nicht nur ein Gerücht: 50 % der Befragten gaben an, dass ihr Unternehmen in den nächsten zwei Jahren wahrscheinlich oder sehr wahrscheinlich von einem Identitätsdiebstahl oder -missbrauch durch Maschinen betroffen sein wird.

Angesichts der Vielzahl von Angriffen auf Schlüssel und digitale Zertifikate gibt es zahlreiche Situationen, gegen die sich Unternehmen schützen müssen. Diese Angriffe können von kleinen Unterbrechungen des Geschäftsbetriebs bis hin zu groß angelegten, hochentwickelten Angriffen reichen.

Betrachten Sie die folgenden Beispiele:

- Kompromittierung von TLS -Schlüsseln, um einen Man-in-the-Middle-Angriff auszuführen, der es Hackern ermöglichen kann, Informationen zu ändern oder zu stehlen

- Diebstahl von Code-Signatur-Schlüsseln, um bösartigen Code zu signieren, der legitim aussieht und sich negativ auf die Endbenutzer von software auswirken kann. hardware

- Zugriff auf ungeschützte SSH-Schlüssel auf Servern, um sich privilegierten Zugang zu Informationssystemen zu verschaffen und sich seitlich im Unternehmen zu bewegen

Dies sind natürlich nur einige von vielen Beispielen, die verdeutlichen, wie nicht verwaltete Schlüssel und Zertifikate mehr Schaden als Nutzen anrichten können.

59 % verwenden eine schwache passwortbasierte Authentifizierung für SSH, und 50 % geben an, dass sie keine formellen Zugangskontrollen für Code-Signierungsschlüssel haben.

Um diese Risiken zu vermeiden, müssen Unternehmen die Kontrolle über und den Einblick in TLS Zertifikate sicherstellen, sichere Speicher- und Zugriffskontrollen für Code Signing Keys implementieren und eine zentrale Verwaltung für SSH-Identitäten einführen.

Allerdings gibt es an diesen Fronten noch viel zu tun. Zunächst einmal verwenden 59 % der Befragten eine schwache passwortbasierte Authentifizierung für SSH, und 59 % geben auch an, dass sie keine zentrale Verwaltung für SSH-Identitäten haben.

Gleichzeitig haben 50 % der Befragten keine formellen Zugangskontrollen für Code Signing Keys. 37 % gaben an, dass ihre Code Signing Keys auf Build-Servern und weitere 17 % auf Entwickler-Workstations gespeichert sind. Beide Orte sind oft sehr anfällig für Angriffe, was Situationen wie den jüngsten LAPSUS$-Ransomware-Angriff auf Nvidia verschlimmern kann.

Im März 2022, Nvidia enthüllte, dass zwei seiner Code-Signierschlüssel gestohlen und zum Signieren von mindestens zwei Binärdateien verwendet wurden, die eigentlich nicht von Nvidia entwickelt wurden. In solchen Situationen können Angreifer unter dem Deckmantel eines vertrauenswürdigen Unternehmens bösartige software veröffentlichen.

Die Geschichte von Nvidia ist nur eine von vielen, in denen Maschinenidentitäten gestohlen oder missbraucht wurden. Alle diese Beispiele aus dem wirklichen Leben unterstreichen die Notwendigkeit für Unternehmen, der zentralen Kontrolle über und dem Einblick in Maschinenidentitäten im gesamten Unternehmen Priorität einzuräumen.

Was sind heute die größten Risiken für die Maschinenidentität?

Der 2022 State of Machine Identity Management Report zeichnet ein klares Bild der Risiken in heutigen Unternehmen, die von einer wachsenden Anzahl ungeschützter oder nicht verwalteter Rechneridentitäten ausgehen. Unternehmen müssen darauf reagieren, indem sie eine moderne PKI und ein Programm zur Verwaltung von Rechneridentitäten aufbauen.

Sind Sie bereit, tiefer zu gehen? Wenn Sie diese und weitere Trends, die die Rolle der maschinellen Identitäten in den Unternehmen von heute prägen, näher kennenlernen möchten, klicken Sie hier, um den vollständigen Bericht zu lesen.