¿Qué sucede cuando su enfoque de seguridad se convierte en una vulnerabilidad? Ese es el desafío muy real al que se enfrentan muchas organizaciones.

A pesar de la importancia de la infraestructura de clave pública (PKI), las claves y los certificados digitales para proteger a las organizaciones, el alto volumen de identidades que necesitan protección está generando problemas graves mientras las organizaciones luchan por gestionarlas a escala.

El segundo informe anual Informe sobre el estado de la gestión de identidades de máquinas explora este desafío en su estudio sobre el papel de la PKI y las identidades de máquinas en la seguridad de las empresas modernas. El informe se basa en las respuestas de una encuesta realizada a más de 1.200 líderes globales de TI y seguridad.

Analicemos más a fondo la situación según estos líderes.

El 66% está implementando más claves y certificados en sus entornos

Aunque dos tercios de los encuestados compartieron que sus organizaciones están implementando más claves criptográficas y certificados en sus entornos que nunca antes, este número podría no reflejar la imagen completa.

En realidad, es probable que el 100% de las organizaciones se encuentren en esta situación. Los encuestados restantes podrían haber subestimado el volumen de claves y certificados que se están creando debido a la falta de visibilidad en su panorama de identidades de máquinas. Esto no es sorprendente, dado que el 55% de los encuestados admite que su organización no sabe exactamente cuántas claves y certificados posee realmente.

Como se mencionó en nuestro blog anterior, esta situación es cada vez más común a medida que el volumen de identidades de máquinas continúa expandiéndose rápidamente debido a tendencias como la implementación de estrategias de seguridad de confianza cero, los servicios basados en la nube y el cambio al trabajo remoto.

Lamentablemente, la mayoría de las organizaciones no cuentan con las herramientas o los procesos adecuados para gestionar este crecimiento. A su vez, la falta de control sobre el panorama completo puede dar lugar a identidades de máquinas no gestionadas o mal protegidas, también conocido como proliferación de identidades de máquinas. Y cuando eso sucede, resulta muy fácil que esas identidades se vean comprometidas.

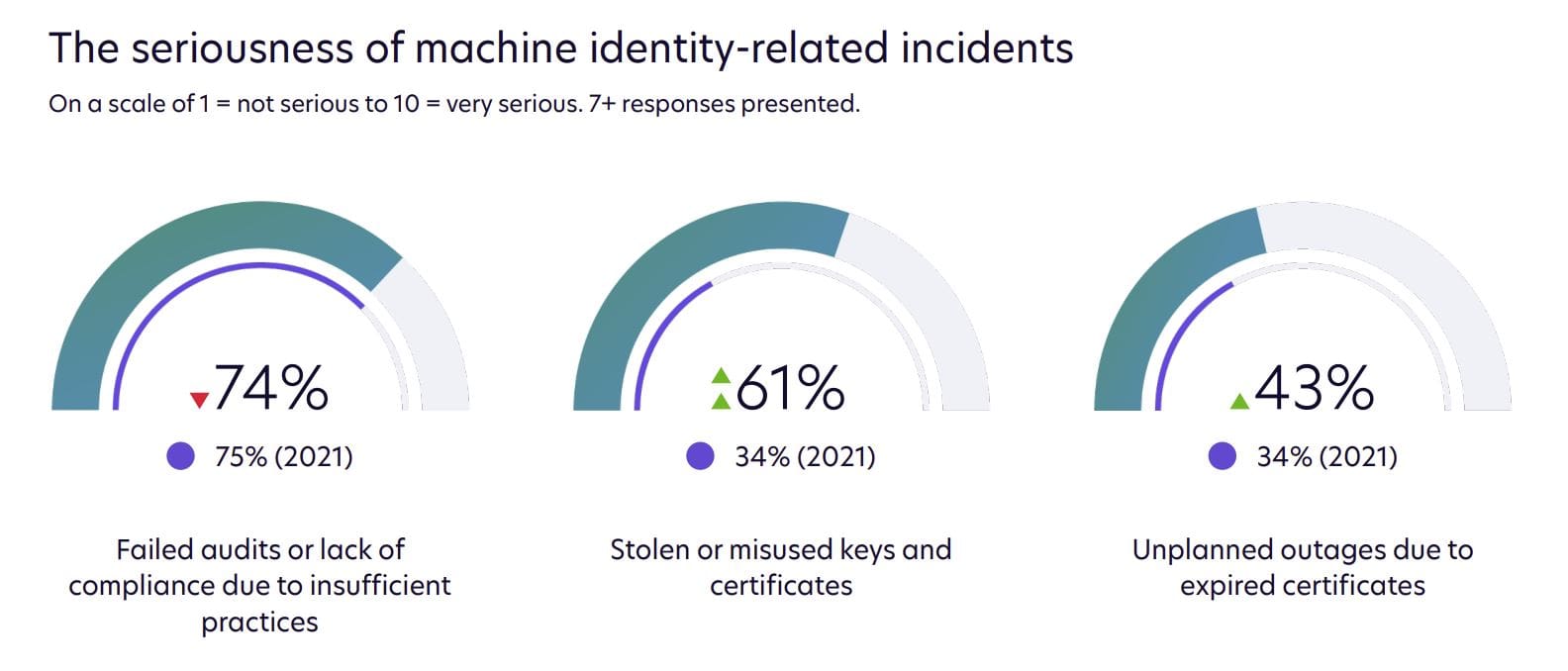

El 61% afirma que el robo o uso indebido de claves y certificados es una preocupación grave o muy grave.

No solo el 61% de los encuestados considera que el posible robo o uso indebido de claves y certificados en su entorno es una preocupación grave o muy grave, sino que esa cifra representa un aumento significativo con respecto al estudio de 2021, cuando solo el 34% de los encuestados compartía esta opinión.

Y esto no es solo una suposición: el 50% de los encuestados afirma que es probable o muy probable que sus organizaciones experimenten el robo o uso indebido de identidades de máquinas en los próximos dos años.

Dada la variedad de ataques dirigidos a claves y certificados digitales, existen numerosas situaciones contra las que las organizaciones deben protegerse. Estos ataques pueden ir desde interrupciones comerciales a pequeña escala hasta ataques a gran escala y altamente sofisticados.

Considere los siguientes ejemplos:

- Comprometer claves TLS para ejecutar un ataque de intermediario (man-in-the-middle) que puede permitir a los hackers alterar o robar información.

- Robar claves de firma de código para firmar código malicioso que parece legítimo y puede afectar negativamente a los usuarios finales de Software y Hardware.

- Acceder a claves SSH desprotegidas en servidores para obtener acceso privilegiado a sistemas de información y moverse lateralmente por la organización.

Por supuesto, estos son solo algunos de los muchos ejemplos que ilustran cómo las claves y certificados no gestionados pueden terminar causando más daño que beneficio.

El 59% utiliza autenticación débil basada en contraseña para SSH, y el 50% afirma no tener controles de acceso formales para las claves de firma de código.

Evitar estos riesgos requiere que las organizaciones obtengan un control firme y visibilidad sobre los certificados TLS, implementen almacenamiento seguro y controles de acceso para las claves de firma de código, e introduzcan una gestión centralizada para las identidades SSH.

Sin embargo, aún queda mucho progreso por hacer en estos frentes. Para empezar, el 59% de los encuestados utiliza autenticación débil basada en contraseña para SSH y el 59% también afirma no tener una gestión centralizada para las identidades SSH.

Al mismo tiempo, el 50% de los encuestados no tiene controles de acceso formales para las claves de firma de código, con un 37% que informa que sus claves de firma de código se almacenan en servidores de compilación y otro 17% que las almacena en estaciones de trabajo de desarrolladores. Ambas ubicaciones suelen ser muy vulnerables a los ataques, lo que puede empeorar situaciones como el reciente ataque de ransomware LAPSUS$ a Nvidia.

En marzo de 2022, Nvidia reveló que dos de sus claves de firma de código fueron robadas en el ataque de ransomware LAPSUS$ y se utilizaron para firmar al menos dos binarios que en realidad no fueron desarrollados por Nvidia. Estas situaciones permiten a los atacantes lanzar Software malicioso bajo el disfraz de una empresa de confianza.

La historia de Nvidia es solo una de muchas en las que las identidades de máquinas son robadas o utilizadas indebidamente, y todos estos ejemplos de la vida real resaltan la necesidad de que las organizaciones prioricen el control centralizado y la visibilidad de las identidades de máquinas en toda la empresa.

¿Cuáles son los mayores riesgos de identidad de máquinas en la actualidad?

El Informe sobre el Estado de la Gestión de Identidades de Máquinas de 2022 presenta un panorama sombrío de los riesgos en las empresas actuales que se derivan de un número creciente de identidades de máquinas desprotegidas o no gestionadas. Las organizaciones deben responder construyendo un programa moderno de PKI y gestión de identidades de máquinas.

¿Listo para profundizar? Para adentrarse en estas tendencias y otras que están dando forma al papel de las identidades de máquinas en las organizaciones actuales, haga clic aquí para encontrar el informe completo.