Que se passe-t-il lorsque votre approche de la sécurité devient une vulnérabilité ? C'est le véritable défi auquel sont confrontées de nombreuses organisations.

Malgré l'importance de l'infrastructure à clé publique (PKI), des clés et des certificats numériques pour la protection des organisations, le volume élevé d'identités à protéger pose de sérieux problèmes, les organisations s'efforçant de les gérer à grande échelle.

Le deuxième rapport annuel sur l'état de la gestion des identités machine explore ce défi dans son étude sur le rôle de PKI et des identités machine dans la sécurisation des entreprises modernes. Le rapport se fonde sur les réponses à une enquête menée auprès de plus de 1 200 responsables mondiaux des technologies de l'information et de la sécurité.

Examinons plus en détail la situation selon ces dirigeants.

66% déploient davantage de clés et de certificats dans leur environnement

Bien que deux tiers des personnes interrogées aient déclaré que leur organisation déploie plus de clés et de certificats cryptographiques dans leur environnement que jamais auparavant, ce chiffre ne donne pas une image complète de la situation.

En réalité, 100 % des organisations se situent probablement dans cette catégorie. Les autres répondants peuvent avoir sous-estimé le volume de clés et de certificats créés en raison d'un manque de visibilité sur leur paysage d'identité machine. Cela n'est pas surprenant puisque 55% des personnes interrogées admettent que leur organisation ne sait pas exactement combien de clés et de certificats elle possède réellement.

Comme nous l'avons mentionné dans notre blog précédent, cette situation devient de plus en plus fréquente car le volume d'identités machine continue d'augmenter rapidement en raison de tendances telles que la mise en œuvre de stratégies de sécurité "zéro confiance", les services basés sur le cloud et le passage au travail à distance.

Malheureusement, la plupart des entreprises ne disposent pas des outils ou des processus adéquats pour gérer cette croissance. L'absence de contrôle sur l'ensemble de la situation peut conduire à des identités de machines non gérées ou mal protégées, ce qui est également connu sous le nom de "machine ID sprawl" (extension des identités de machines). Dans ce cas, il devient très facile de compromettre ces identités.

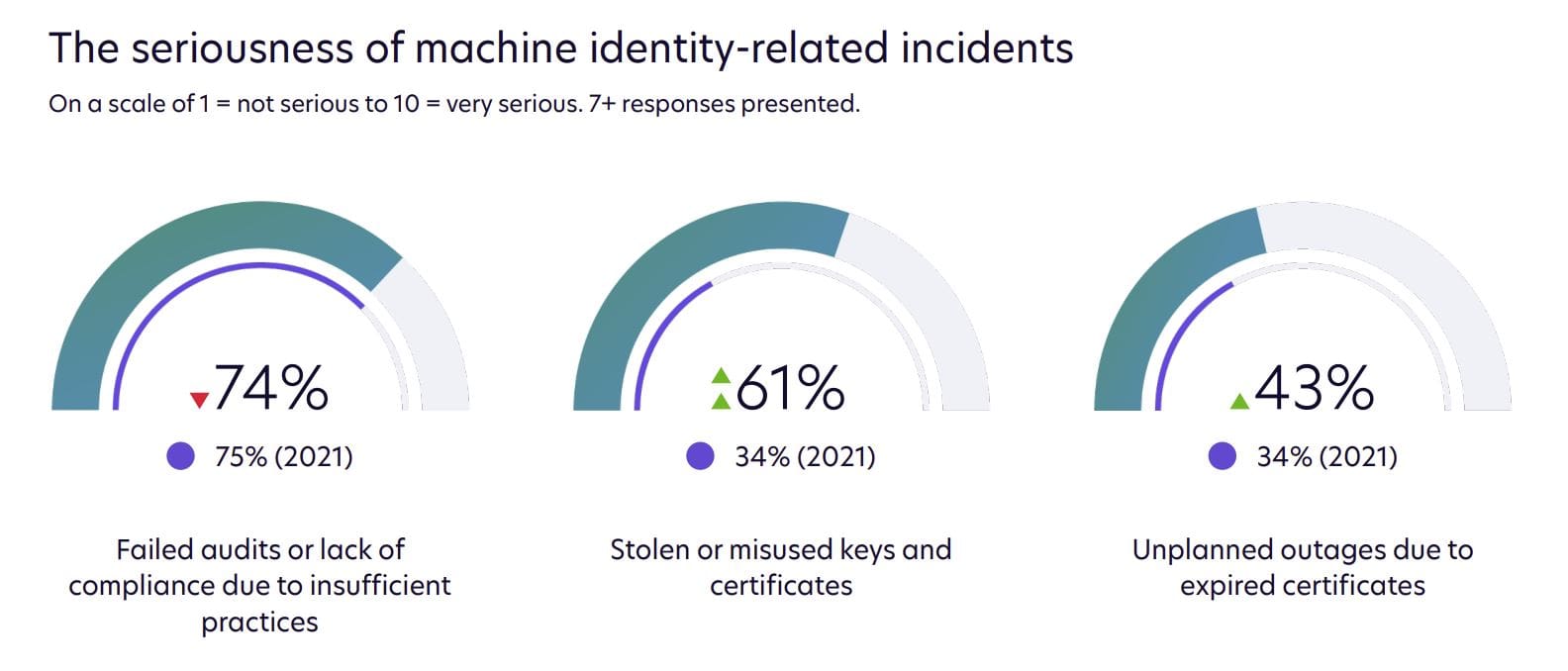

61 % déclarent que le vol ou l'utilisation abusive des clés et des certificats est un problème grave ou très grave.

Non seulement 61 % des personnes interrogées considèrent le vol ou l'utilisation abusive des clés et des certificats dans leur environnement comme une préoccupation sérieuse ou très sérieuse, mais ce chiffre représente une augmentation significative par rapport à l'étude de 2021, où seulement 34 % des personnes interrogées étaient de cet avis.

Et il ne s'agit pas d'un simple discours : 50 % des personnes interrogées déclarent que leur organisation est susceptible ou très susceptible d'être victime d'un vol ou d'une utilisation abusive de l'identité d'une machine au cours des deux prochaines années.

Compte tenu de la diversité des attaques visant les clés et les certificats numériques, les organisations doivent se protéger contre de nombreuses situations. Ces attaques peuvent aller de l'interruption des activités à petite échelle à des attaques à grande échelle très sophistiquées.

Prenons les exemples suivants :

- Compromettre les clés TLS pour lancer une attaque de type "man-in-the-middle" qui peut permettre à des pirates de modifier ou de voler des informations.

- Voler les clés de signature de code pour signer des codes malveillants qui semblent légitimes et peuvent avoir un impact négatif sur les utilisateurs finaux de software et de hardware

- Accès aux clés SSH laissées sans protection sur les serveurs pour obtenir un accès privilégié aux systèmes d'information et se déplacer latéralement au sein de l'organisation.

Bien entendu, il ne s'agit là que de quelques exemples parmi tant d'autres qui illustrent comment des clés et des certificats non gérés peuvent finir par faire plus de mal que de bien.

59 % utilisent une authentification faible par mot de passe pour SSH et 50 % déclarent ne pas disposer de contrôles d'accès formels pour les clés de signature de code.

Pour éviter ces risques, les entreprises doivent contrôler fermement les certificats TLS et en avoir une bonne visibilité, mettre en place un stockage sécurisé et des contrôles d'accès pour les clés de signature de code, et introduire une gestion centralisée des identités SSH.

Cependant, il reste encore beaucoup de progrès à faire sur ces fronts. Pour commencer, 59 % des personnes interrogées utilisent une authentification faible par mot de passe pour SSH et 59 % déclarent également ne pas avoir de gestion centralisée des identités SSH.

Parallèlement, 50 % des personnes interrogées ne disposent pas de contrôles d'accès formels pour les clés de signature de code, 37 % d'entre elles déclarant que leurs clés de signature de code sont stockées sur des serveurs de construction et 17 % sur des postes de travail de développeurs. Ces deux emplacements sont souvent très vulnérables aux attaques, ce qui peut aggraver des situations telles que la récente attaque de Nvidia par le ransomware LAPSUS$.

En mars 2022, Nvidia a révélé que deux de ses clés de signature de code avaient été volées lors de l'attaque du ransomware LAPSUS$ et utilisées pour signer au moins deux binaires qui n'ont pas été développés par Nvidia. Ces situations permettent aux attaquants de diffuser des fichiers malveillants sur le site software en se faisant passer pour une entreprise de confiance.

L'histoire de Nvidia n'est qu'un exemple parmi d'autres du vol ou de l'utilisation abusive des identités des machines, et tous ces exemples réels soulignent la nécessité pour les entreprises de donner la priorité au contrôle centralisé et à la visibilité des identités des machines dans l'ensemble de l'entreprise.

Quels sont aujourd'hui les plus grands risques liés à l'identité des machines ?

Le rapport 2022 sur l'état de la gestion des identités des machines (2022 State of Machine Identity Management Report) dresse un tableau très clair des risques encourus par les entreprises d'aujourd'hui en raison du nombre croissant d'identités de machines non protégées ou non gérées. Les entreprises doivent réagir en mettant en place un programme moderne de gestion des identités PKI et des machines.

Prêt à aller plus loin ? Pour approfondir ces tendances et d'autres encore qui façonnent le rôle des identités des machines dans les organisations d'aujourd'hui, cliquez ici pour consulter le rapport complet.