Muerte, Impuestos y el Debilitamiento de la Criptografía

“Nada es seguro excepto la muerte y los impuestos.” A Ben Franklin se le atribuye a menudo la acuñación de esta frase; sin embargo, la primera aparición conocida de “la muerte y los impuestos” con este uso provino de un dramaturgo llamado Christopher Bullock en 1716. Pero a pesar de toda su sabiduría, ni Ben Franklin ni Christopher Bullock pudieron haber predicho algo que la mayoría de los profesionales de seguridad experimentados consideran hoy un hecho:

Los algoritmos criptográficos que utilizamos hoy serán inseguros en el futuro.

Varios factores contribuyen al debilitamiento de los algoritmos criptográficos con el tiempo. Estos incluyen los siguientes:

- Avances en la Tecnología Informática

La Ley de Moore predice que la potencia y densidad computacional aumentan exponencialmente con el tiempo. Aunque no es una “ley”, esta tendencia general se ha mantenido durante bastante tiempo y es utilizada a menudo por los criptógrafos para estimar los tamaños mínimos de clave a lo largo del tiempo. Cuanto más rápidos son los ordenadores, mayores deben ser sus claves criptográficas para permanecer fuera del alcance. Sitios web como www.keylength.org realizan un excelente trabajo al encapsular información sobre las recomendaciones de fortaleza de algoritmos y tamaños de clave.

- Computación cuántica

Otra faceta de la tecnología informática es la computación cuántica. Aunque la investigación en computación cuántica lleva bastante tiempo en curso, los avances recientes han comenzado a captar más atención de la comunidad criptográfica. Muchos expertos que observan esta industria, como Gartner, predicen ahora que los ordenadores cuánticos capaces de derrotar legítimamente RSA de 2048 bits o ECC de 256 bits podrían aparecer entre 2025 y 2030.

- Fallos Criptográficos Imprevistos

Los criptógrafos son humanos y, por lo tanto, no son perfectos. Y aunque los algoritmos criptográficos están sujetos a un intenso escrutinio antes de su adopción, a menudo salen a la luz fallos que los debilitan o que dan lugar a estipulaciones sobre cómo pueden ser utilizados o implementados. Cuanto más ampliamente se adopta un algoritmo, mayor motivación tendrán los atacantes para superarlo. Normalmente, estos fallos no son completamente catastróficos cuando se descubren; sin embargo, conducen a un debilitamiento de la fuerza efectiva de la clave del algoritmo. Tales fallos se han encontrado en RSA, SHA-1, MD5, DES, y muchos otros.

- Inferencia Histórica

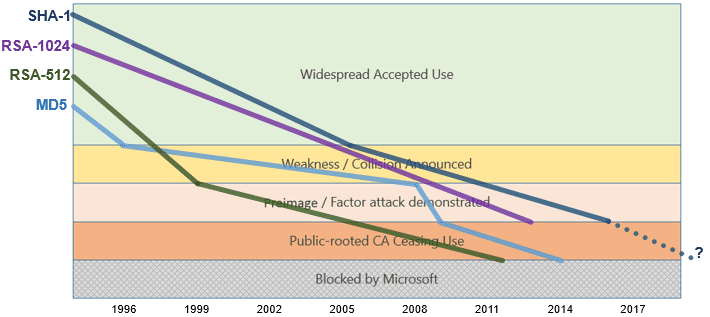

También tenemos la historia como referencia en este sentido, ya que hemos visto que esto les ha sucedido a otros algoritmos: DES, MD2, MD5, SHA-1, claves RSA más pequeñas y otros han seguido este mismo camino. A continuación, se presenta un gráfico que elaboré para un seminario web sobre el inminente fin de vida útil de SHA-1, en enero de 2014:

En esencia, si se traza el envejecimiento de los algoritmos a lo largo del tiempo, desde su uso aceptado, pasando por diversas etapas de fragmentación hasta su prohibición total, MD5, SHA-1, RSA de 512 bits y de 1024 bits han seguido una trayectoria similar. En enero de 2014, RSA de 1024 bits aún no había sido bloqueado de forma generalizada, pero ya se vislumbraba en el horizonte. Mi predicción para la terminación de SHA-1 habría sido alrededor de 2020, pero claramente, ha ocurrido un poco más rápido.

¿Y ahora qué?

Los arquitectos e ingenieros de productos perspicaces han comprendido que los productos deben diseñarse teniendo en cuenta la “criptoagilidad”, lo que significa que los sistemas estáticos simplemente no podrán ser seguros en el futuro. Las claves criptográficas deben ser reemplazadas con el tiempo, e incluso los algoritmos implicados también deben cambiar. Este reemplazo de claves es especialmente crítico para los dispositivos del “Internet de las Cosas” (IoT), que pueden permanecer en funcionamiento durante decenas de años o más.

Los dispositivos IoT a menudo tienen limitaciones de energía, ancho de banda o procesamiento que pueden impedir las actualizaciones criptográficas, o al menos dificultar mucho su implementación. No obstante, los arquitectos de estos sistemas harán bien en reconocer la realidad de la situación y, en la medida de lo posible, diseñar para el panorama criptográfico al que sus dispositivos estarán sujetos durante toda su vida útil. Esta planificación es esencial, incluso si los mecanismos para llevarla a cabo requieren más trabajo de implementación; por eso incluimos la “criptoagilidad” como uno de nuestros 5 Principios Fundamentales de la Seguridad IoT.

Incluso si el enfoque es planificar un reemplazo completo de la flota de dispositivos cuando los ataques criptográficos se materialicen, es mejor haber planificado la eventualidad de antemano, en lugar de ser tomado por sorpresa. Y la planificación vale la pena porque sabemos que los algoritmos que utilizamos hoy serán inseguros en el futuro.

Es tan cierto como la muerte y los impuestos.