Todo se está digitalizando. Ningún negocio, por mucho que dependa de una presencia física (piense en: paisajismo, mantenimiento), es inmune a esta transformación.

Y a medida que la COVID-19 aceleró la transformación digital, muchas organizaciones se han dado cuenta de lo mucho que dependen de programas con décadas de antigüedad que necesitan ser actualizados.

De cara al futuro, la mayor área que requiere atención a medida que continuamos la transición a lo digital es la seguridad. Específicamente, a medida que más entidades digitales siguen surgiendo y creando datos, ¿cómo podemos confiar en esos datos?

Esa fue la premisa de nuestra reciente conversación con David Mahdi, Vicepresidente y Analista de Seguridad y Privacidad en Gartner. Haga clic aquí para ver el webinar completo, o siga leyendo para conocer los puntos clave.

Cómo llegamos hasta aquí: Un cambio de paradigma en el desarrollo digital

Actualmente nos encontramos en medio de un cambio de paradigma en torno al desarrollo digital que requerirá cambios importantes en la forma en que las organizaciones abordan la seguridad.

Este cambio se centra en el auge de las aplicaciones digitales, incluyendo el volumen de aplicaciones, la velocidad a la que se crean y la variedad de personas que crean esas aplicaciones y los datos asociados. Desde desarrolladores hasta líderes empresariales (gracias a las interfaces de bajo código y sin código) están contribuyendo ahora al desarrollo digital, y todos estos resultados requerirán medidas de seguridad.

En general, el auge del desarrollo digital tiene serias implicaciones para todo, desde el consumo de material de clave criptográfica (las organizaciones necesitan proporcionar acceso rápido y fácil a las claves de una manera segura y manejable) hasta dónde residirán todas esas aplicaciones (en las instalaciones frente a la nube híbrida frente a la multinube).

En este contexto, la idea de una red protegida ha desaparecido. Ahora, las redes son mucho más definidas por Software y mucho más dinámicas. Además, las identidades ahora desempeñan un papel importante en el acceso a la seguridad. Esto significa que, en el mundo de las nubes híbridas y el trabajo remoto, las organizaciones ya no pueden confiar en ninguna entidad de la red.

Hoy en día, en lugar de que la red actúe como perímetro, la identidad es el nuevo perímetro. Hemos visto la importancia de esto a través de ataques de ingeniería social, como el phishing, que utilizan la identidad como punto de entrada. Anteriormente, las organizaciones operaban bajo la suposición de que si alguien tenía acceso a la aplicación, tenía acceso a los datos. Pero ya no podemos depender de ese enfoque. Ahora estamos en un mundo de confianza cero en el que el acceso es más fluido y debemos entender quién y qué está accediendo a los datos. Esto requiere una autenticación mutua en la que los datos autentican al usuario y viceversa.

Centrándose en lo esencial: Datos e identidades

La transición a lo digital, y en particular a la nube, exige un nuevo enfoque de la seguridad y centra la atención en lo que más importa de cara al futuro: los datos y las identidades. Es importante destacar que las identidades abarcan tanto las identidades humanas como las identidades de máquinas — estas últimas seguirán proliferando exponencialmente en las empresas y requerirán medidas de seguridad escalables y coherentes, por muy inofensivas que parezcan.

En última instancia, esta situación genera capas de dependencia, porque no se puede tener un negocio digital sin confianza digital. A su vez, lograr la confianza digital requiere una comprensión de las identidades digitales, y la criptografía es la infraestructura crítica que sustenta esas identidades digitales.

Considere la siguiente situación: Su empresa necesita enviar un contrato a un nuevo socio. ¿Cómo sabe que su contacto en esa empresa es realmente quien firma ese documento? Para confiar en esta transacción comercial digital, necesita una forma de verificar su identidad digital, y la forma más segura de hacerlo es a través de la criptografía.

Hasta la fecha, el acceso se ha controlado en gran medida mediante contraseñas, pero este enfoque puede ser débil para los humanos y es aún más peligroso cuando se añaden contraseñas codificadas para máquinas. Por eso, de cara al futuro, una criptografía bien gestionada debería ser el elemento vital de todo negocio digital. En gran medida ya lo es, ya que todo, desde la banca en línea hasta la reserva de vuelos, se basa en la criptografía.

Desafíos clave: Gestión eficaz de un programa PKI generalizado

Afortunadamente, la PKI y la criptografía son ahora comunes en una variedad de casos de uso, especialmente en el acceso seguro, la seguridad de dispositivos, la autenticación de usuarios, las firmas digitales, las identidades digitales y la digitalización en torno a la hiperautomatización y DevOps.

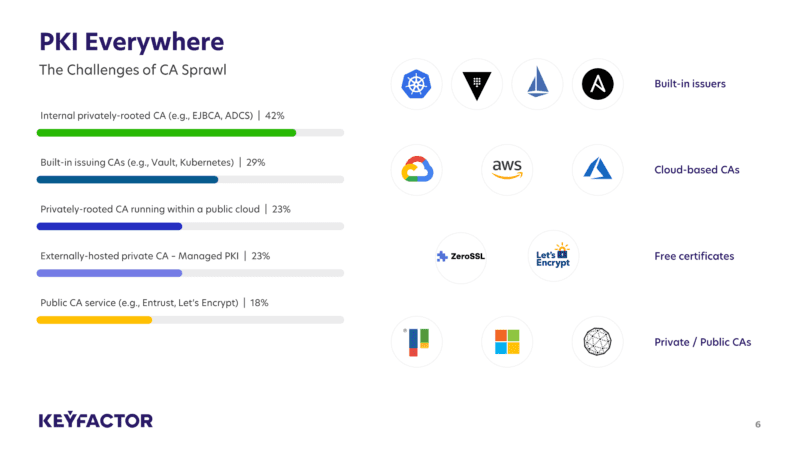

Desafortunadamente, esta situación ha generado un serio desafío, ya que cuanto más prevalentes se vuelven la PKI y la criptografía, más difíciles pueden ser de gestionar. Específicamente, los informes muestran que muchas organizaciones hoy en día utilizan múltiples autoridades de certificación (CA) para gestionar diversos programas PKI, lo que ha llevado a la proliferación de CA. En resumen, esto dificulta que cualquiera obtenga una vista centralizada de los certificados existentes en la organización — una visibilidad necesaria para gestionar y mantener adecuadamente los certificados y evitar que se vuelvan vulnerables a lo largo de su ciclo de vida.

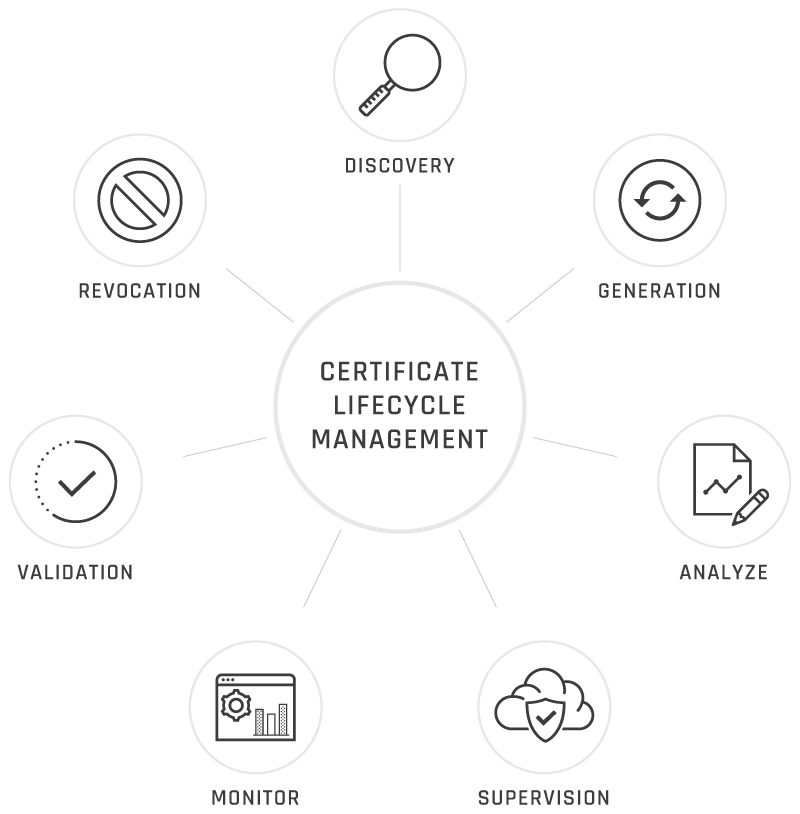

La mayoría de las organizaciones se centran en generar claves y certificados criptográficos, lo cual es necesario para la autenticación basada en identidad, pero también es importante mantenerlos rotándolos y reubicándolos a medida que cambian las necesidades de acceso y los requisitos generales de seguridad. El hecho de que este ciclo de vida pueda volverse muy complejo muy rápidamente tanto para las identidades humanas como para las de máquinas hace que sea esencial contar con una forma centralizada y automatizada de gestionar el ciclo de vida completo de los certificados.

Cabe destacar que este desafío solo seguirá aumentando a medida que se expanda el número de identidades, tanto humanas como digitales, que requieren autenticación.

Centralización de la PKI: Apoyo a la seguridad identity-first con gestión consolidada

A medida que la seguridad identity-first adquiere cada vez más importancia y entran en juego cada vez más identidades, particularmente las de máquinas, la única forma de avanzar es centralizar los programas PKI.

La mayoría de las organizaciones hoy en día cuentan con entre 50 y 70 soluciones para gestionar la seguridad. Esto crea muchos silos y significa que muy pocas soluciones, si es que alguna, están completamente optimizadas. Aunque nunca habrá una única solución que las domine a todas, cuanto más puedan las organizaciones consolidarse en una plataforma centralizada, mejores serán los resultados.

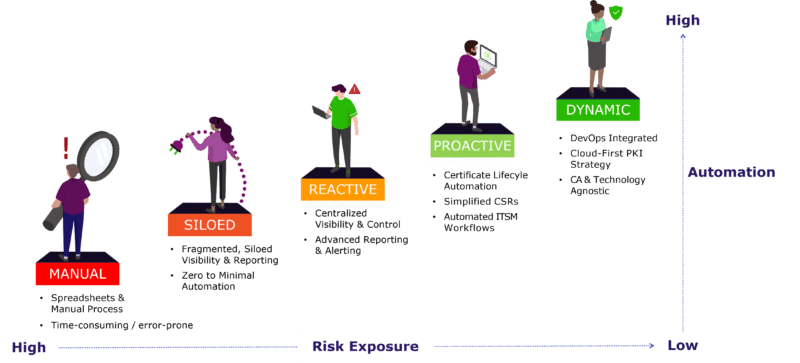

Aquí es donde entra en juego una solución PKI escalable y automatizada que puede soportar la gestión de identidades de máquinas. Las mejores soluciones ayudan a limitar la exposición al riesgo al considerar la seguridad identity-first y soportan la escalabilidad mediante la gestión automatizada de certificados para el número cada vez mayor de identidades. Podemos considerar el modelo de madurez para lograr esta solución ideal de la siguiente manera:

Establecer y mantener la confianza: El valor de las personas y los procesos

Contar con las soluciones criptográficas adecuadas es un primer paso importante, y uno grande, pero no es el último paso en la transición a lo digital. Realizar esta transición también requiere introducir a las personas y los procesos adecuados en la ecuación.

Por ejemplo, si su organización establece un programa de infraestructura de clave pública (PKI), también debe considerar cómo todos los que crean sistemas y aplicaciones (lo que ahora incluye a desarrolladores e incluso a equipos no técnicos) pueden obtener certificados fácilmente.

Si no saben que necesitan un certificado o no pueden obtenerlo fácilmente, el programa PKI puede desmoronarse rápidamente. No necesitan conocer el funcionamiento interno de todo, solo necesitan saber qué necesitan y dónde conseguirlo, de forma similar a si necesitara un cambio de aceite en su coche.

En general, la responsabilidad de establecer y mantener la confianza recae en las personas de cada organización, y capacitar a las personas del equipo de seguridad y más allá para cumplir esa responsabilidad de manera efectiva requiere procesos que faciliten la participación de todos.

Una de las mejores maneras de apoyar los programas PKI a través de personas y procesos es introducir un Centro de Excelencia en Criptografía. Este puede ser un grupo de expertos en criptografía que establezcan directrices para la organización y desarrollen procesos que dejen claro a las personas de toda la empresa qué soluciones de seguridad necesitan y dónde pueden obtenerlas.

La misión del Centro de Excelencia en Criptografía debe ser:

- Definir la titularidad

- Proporcionar liderazgo

- Investigar y recopilar requisitos

- Ofrecer mejores prácticas

- Actuar como asesores y expertos en la materia

- Educar y capacitar a los líderes de las unidades de negocio

Garantizando un futuro seguro: Principales recomendaciones de Gartner

A medida que la transformación digital avanza a pasos agigantados, las organizaciones deben reconocer la importancia de la seguridad identity-first y el valor de los programas PKI para gestionar adecuadamente la proliferación de esas identidades en la empresa. En este contexto, Gartner recomienda las siguientes mejores prácticas para empezar:

- Establezca un programa de gestión de identidades de máquinas: Evalúe las herramientas y tecnologías actuales para comprender cómo se gestionan las identidades de máquinas y dónde residen las responsabilidades dentro de la organización.

- Asigne la propiedad de la gestión de credenciales de máquinas: Introduzca un Centro de Excelencia en Criptografía para centralizar la gestión y las responsabilidades. Una parte importante de esto será determinar qué líderes de seguridad y no-TI deben formar parte de este grupo.

- Evalúe las soluciones disponibles a medida que el mercado madura: A medida que el mercado sigue madurando, tómese el tiempo para comprender las diferentes soluciones disponibles que ayudan a escalar y automatizar la gestión de identidades. Si bien puede necesitar herramientas distintas para elementos como la gestión de identidades frente a la gestión de certificados, cuanto más pueda consolidar, mejor.

¿Le interesa saber más al respecto? Haga clic aquí para ver el webinar completo.