¡Se acabó!

Gracias a los más de 450 asistentes que acudieron (virtualmente) a Keyfactor's inaugural Critical Trust Summit. Durante los dos últimos días hemos hablado mucho sobre cómo sus equipos impulsan la criptoagilidad en su organización.

Tuvo la oportunidad de asistir a más de 15 sesiones, escuchar a más de 20 ponentes, relacionarse con otros expertos del sector y, con suerte, aprender algo nuevo.

Si te perdiste el primer día, lee el blog de resumen para ponerte al día.

Estos son algunos de los momentos más destacados de la segunda jornada, y no olvide que puede ver las repeticiones de todas las sesiones de ambos días ahora mismo.

Gestión de criptografía unificada e innovación de productos

Comenzamos el día con una rápida pausa para el café y, a continuación, dimos paso a nuestra ponencia inaugural sobre cómo debe enfocar su equipo la gestión unificada de la criptografía (UCM).

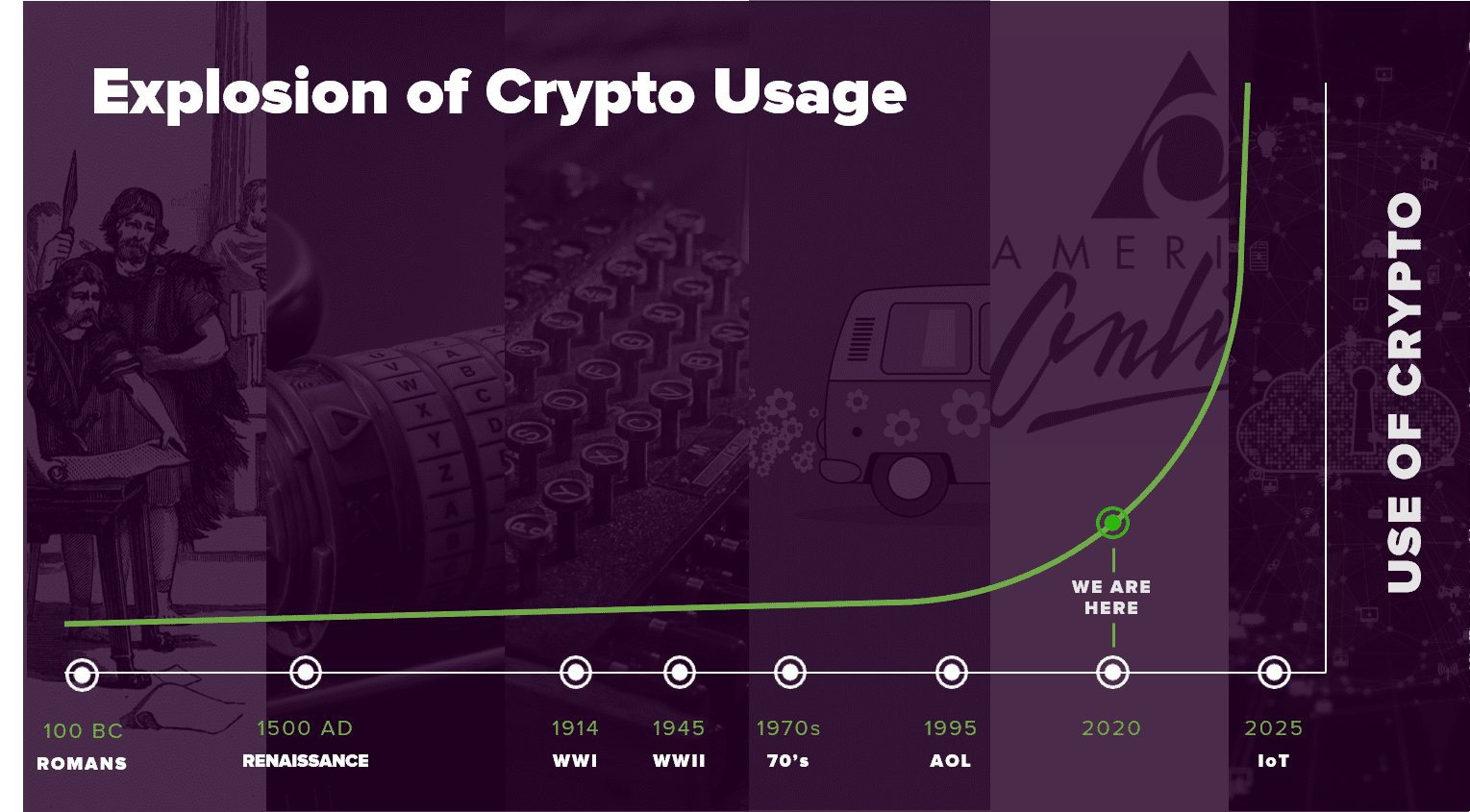

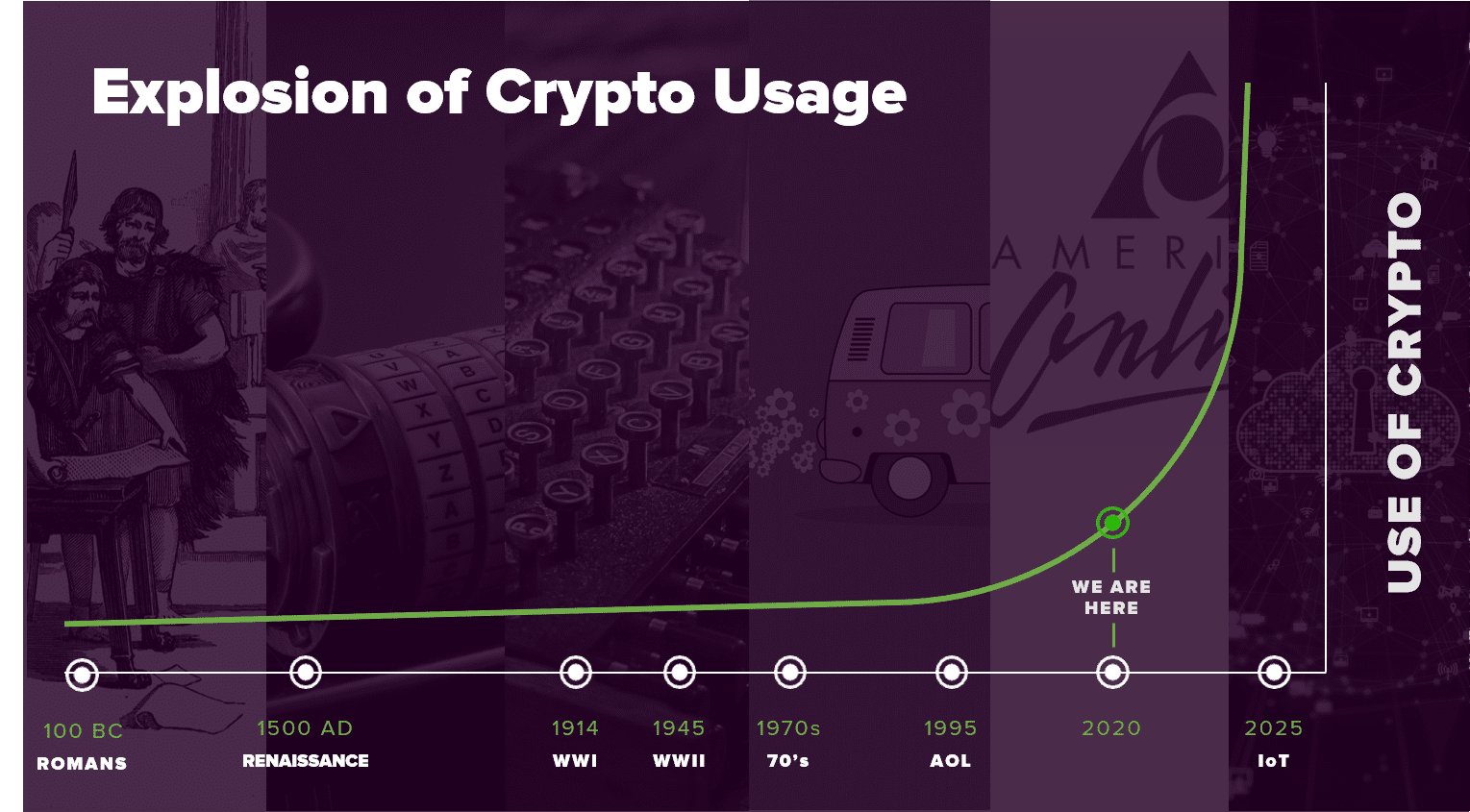

Nuestros cofundadores Kevin von Keyserling y Ted Shorter nos llevaron a través de la historia de la criptografía y cómo un enfoque unificado para gestionar su diversa criptografía es la estrategia para el futuro.

Kevin mostró cómo Keyfactor se encuentra en una posición única para ayudar a nuestros clientes a orquestar y escalar su uso de la criptografía tanto para casos de uso empresarial como para IoT .

Cada uno de los dispositivos que se conectan, ya sea un sensor de neumático, un motor a reacción o un tren, tiene que pensar en cada uno de los componentes de ese dispositivo, de esa máquina, y en cómo van a darle una identidad digital con integridad.

Y para ello, es necesario contar con una plataforma software de escala masiva, que permita autenticar todos y cada uno de los dispositivos y componentes electrónicos.

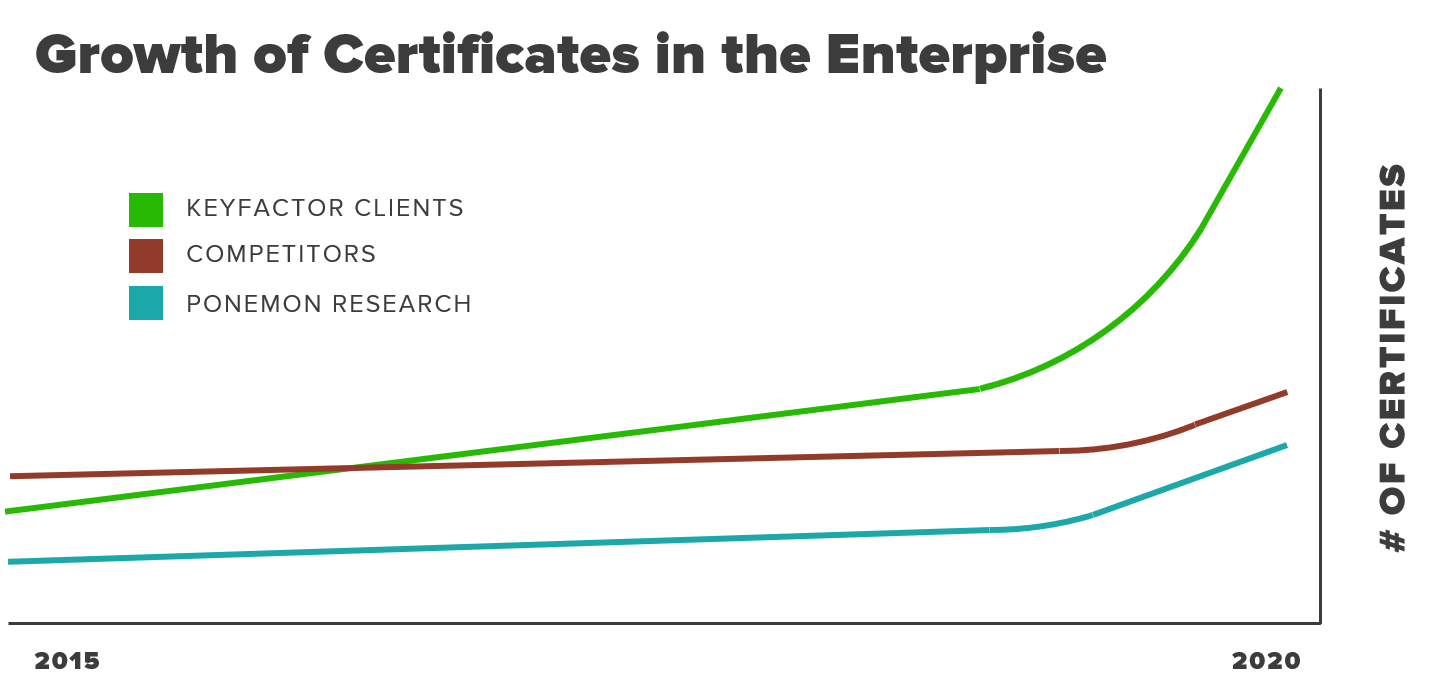

Ted compartió una visión de cómo la gestión criptográfica unificada afecta a la estrategia de Keyfactordesde la perspectiva del producto. Según Ted, "Cuando vemos la aplicación de ese principio a todas las claves, realmente estamos viendo esto ahora es criptografía como servicio y desde esa perspectiva, realmente superpones lo que tenemos dentro de la plataforma."

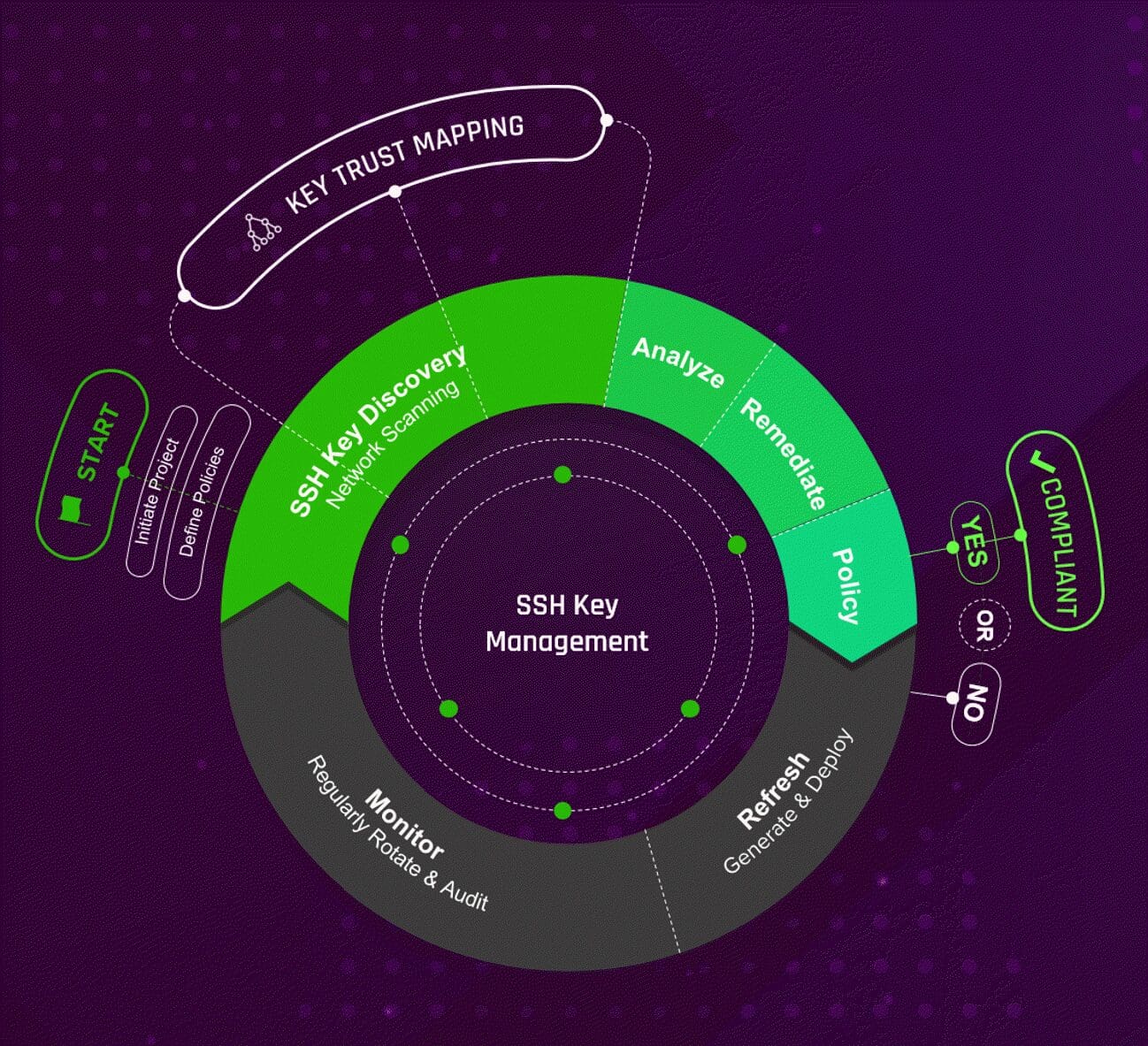

Mark Thompson y Ryan Sanders nos llevaron a través de una inmersión profunda en la importancia de la gestión de claves SSH en su sesión, Protección de claves SSH en operaciones multi-nube. Las claves SSH están en todas partes y presentan retos de gestión diferentes a los de los certificados X.509.

Mark habló de algunas formas de mitigar los ataques basados en SSH:

- Deshabilitar el inicio de sesión de root

- Utilizar autenticación por clave pública

- Utilizar una frase de contraseña robusta para las claves

- Establecer un puerto SSH personalizado

- Mantener SSH actualizado

Solicite una demostración hoy mismo para ver cómo funciona toda la plataforma Keyfactor , incluido nuestro nuevo gestor de claves SSH.

Opiniones de expertos en IoT y PKI

No todos los días se puede escuchar a expertos en gestión de criptografía y seguridad de dispositivos en IoT .

Brandon H, de Abbott, y Ken Pierce, de General Motors, hablaron con nuestra directora de Gestión de Productos IoT , Ellen Boehm, sobre algunos resultados reales de los fabricantes de IoT .

Hacia el final, Ken y Brandon concluyeron con algunos consejos para el público.

"Nunca escribas tu propia criptografía y, si eres nuevo y quieres aprender, acude a los foros de tu sector o algo parecido para poder aprender", dice Ken. "No tienes que regalar ideas, pero obtendrás la experiencia que necesitas para avanzar".

"No pienses que porque tengas certificados de criptografía tu aplicación es segura", dice Brandon. "Hay muchas cosas que rodean a tu implementación, no sólo el hecho de que utilices certificados o TLS o cosas por el estilo. Así que echa un vistazo a la periferia de cómo funciona tu implementación, modela las amenazas y míralo desde una perspectiva más amplia."

David Falgiano, CISSP, Vicepresidente de Ingeniería de Seguridad de M&T Bank, y Rich Popson, Director de Seguridad de la Información y Riesgos (CISO) de Sensata Technologies, se pasaron por aquí para contarnos las lecciones que han aprendido al enfrentarse a los retos de PKI a lo largo de sus carreras.

Cuando se le preguntó por cómo atraer y mantener el talento en ICP, Rich dijo que no es una tarea fácil.

"Creo que lo que acaba ocurriendo es que, una vez que empiezas a hablar de cifrado, los ojos tienden a entornarse y la gente no acaba de entenderlo", afirma Rich. "Así que es muy difícil conseguir que la gente entienda lo que es realmente la PKI y las amenazas a la seguridad. Y es un proceso de aprendizaje interminable, y la gente no está dispuesta a dar el paso y seguir aprendiendo."

Dave compartió sus ideas sobre cómo hablar a la empresa de la importancia de la PKI y las prácticas de cifrado.

"Cuando hablas con la empresa, quieres hacerlo desde dos perspectivas", dice David. "PKI es importante, el cifrado también. Pero hay que ser capaz de hablarles en términos de riesgo, de cómo estamos cogiendo tus cosas e intentando reducir el riesgo de que las cojan los malos. No podemos eliminarlo, pero intentamos reducirlo".

Gestión de certificados y sustitución de soluciones de identidad de máquinas

Los casos de uso para la gestión y automatización de certificados parecen no parar de crecer. Desde la integración de secretos con HashiCorp Vault hasta la configuración de flujos de trabajo de renovación automática con almacenes de certificados, hay muchas cosas que tus equipos pueden aprovechar para crear una seguridad de certificados más estricta.

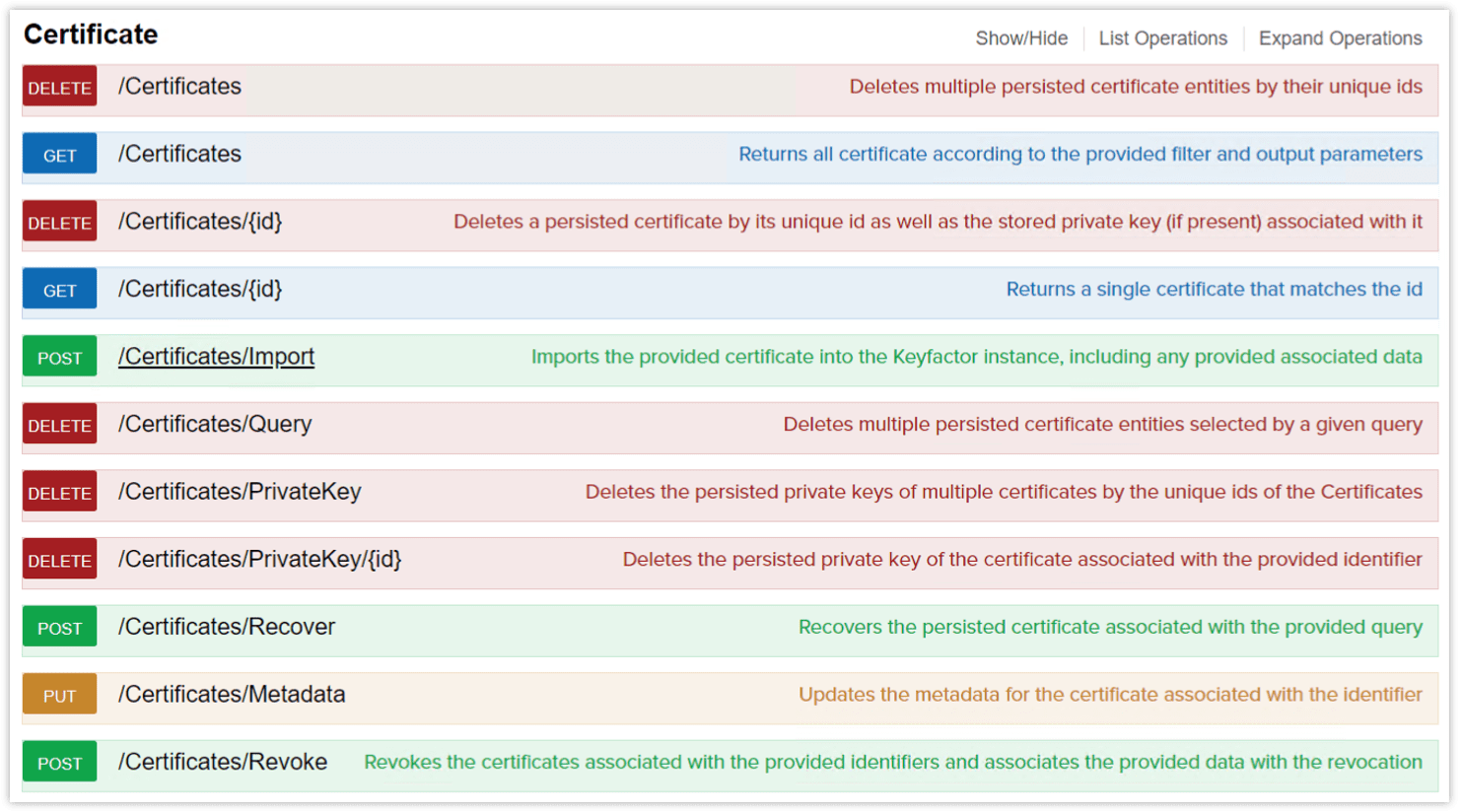

Rex Wheeler, Director de Integraciones, mostró todas las formas diferentes de ampliar las capacidades de automatización de certificados de Keyfactor Command utilizando:

- Pasarelas para conectar con sus autoridades de certificación

- Orquestadores para la integración con almacenes de certificados

- Controladores de flujo de trabajo para activar las alertas del ciclo de vida

- API REST Swagger para crear integraciones de clientes

- Y más...

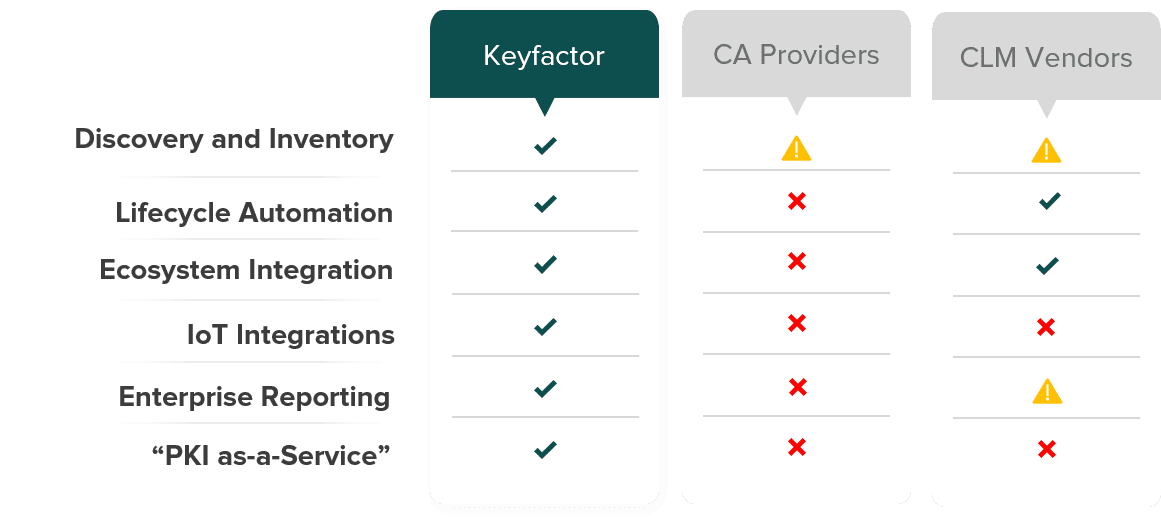

La necesidad de mejores soluciones de gestión de identidades de máquinas es real.

Más del 20% de los clientes de Keyfactor acudieron a nosotros tras implantar soluciones heredadas. Si desea sustituir una solución de gestión de certificados heredada o trasladar su PKI a la nube, estas sesiones son para usted.

En mi sesión con Niko Ruhe, mostramos cómo puede subir de nivel a Keyfactor y migrar desde su plataforma de gestión de identidades de equipos heredada.

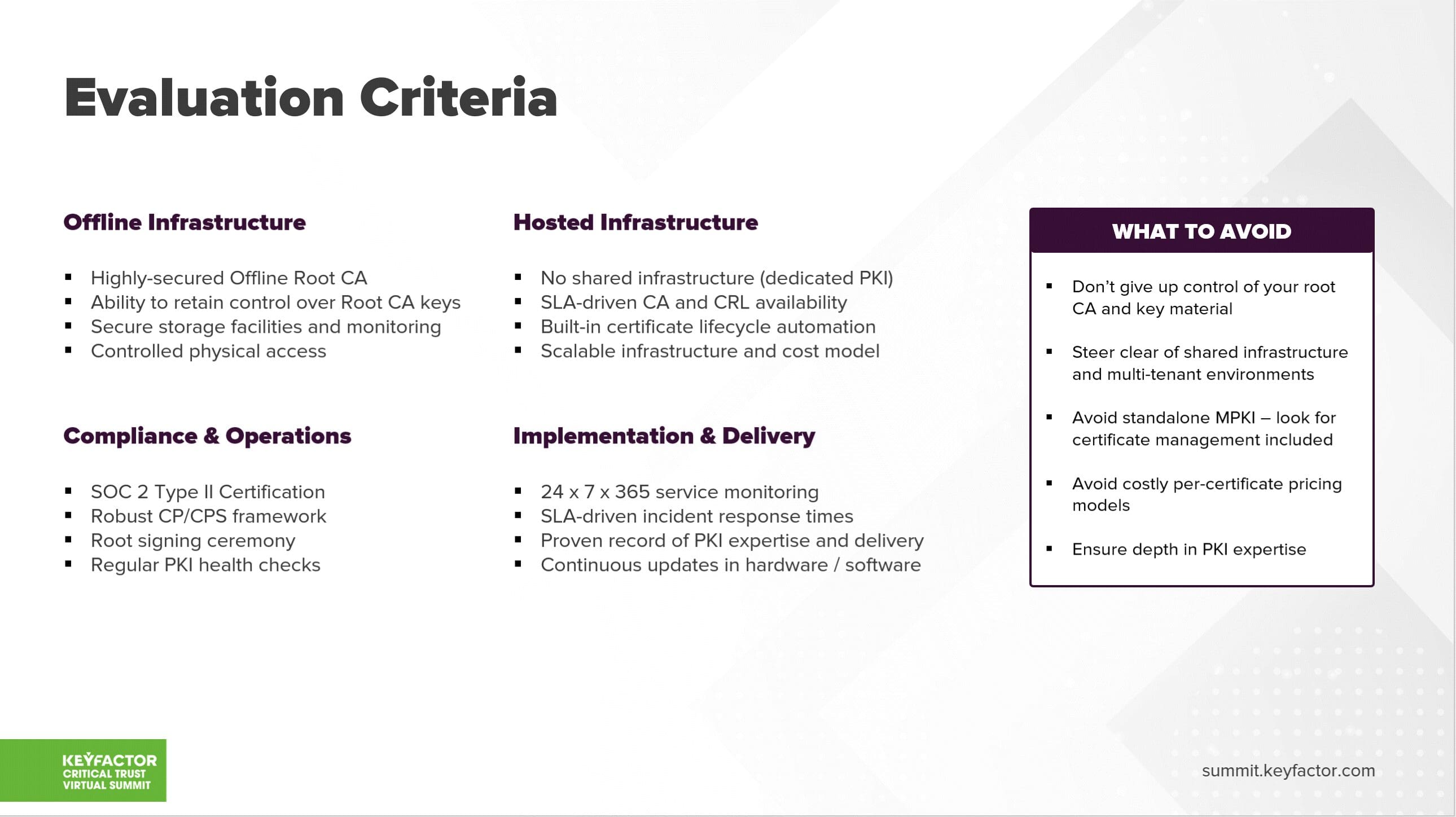

Toby y Kevin repasaron los pasos que puede dar para trasladar su PKI a la nube y desglosaron los criterios de evaluación que siempre deben tenerse en cuenta.

Inspiración DevOps en Netflix

No es de extrañar que la mayoría de los asistentes a esta cumbre trabajen en InfoSec y seguridad.

En Keyfactor, nos preguntan constantemente cómo pueden los equipos de seguridad cambiar sus prácticas de seguridad. Ya se trate de integrar prácticas de criptografía con herramientas DevOps populares o de cómo estos dos equipos pueden trabajar mejor juntos, los equipos de desarrollo y seguridad necesitarán una mejor alineación para tener éxito en el mundo multi-nube de hoy en día.

Pues bien, qué mejor manera de entender la mente de un ingeniero DevOps que contar con Andy Glover, de Netflix.

En su sesión, Andy muestra por qué cree firmemente que su éxito se debe en gran parte a que aprenden rápidamente y aplican esas lecciones en todo el producto en poco tiempo.

Andy recorre los principios que Netflix utiliza (¡y que tú también puedes utilizar!) para innovar más que la competencia gracias a su continua inversión en automatización.