En la sociedad digital, la seguridad es uno de los pilares fundamentales. Y requiere transparencia y cooperación. A principios de este año, lanzamos la Comunidad Keyfactor para colaborar aún más estrechamente con la comunidad de desarrolladores, permitiendo a los usuarios descargar, probar, usar y contribuir fácilmente a nuestro Software, así como compartir ideas a través de un entorno seguro.

La semana pasada, finalmente llegó el momento de organizar nuestro primer encuentro tecnológico en vivo de la Comunidad en Estocolmo. Resultó ser un gran día lleno de nuevos aprendizajes, temas interesantes y discusiones perspicaces. Disfruté muchísimo volviendo a encontrarme con muchos de ustedes en persona después de muchos meses de aislamiento por COVID y reuniones en línea.

Alrededor de 40 profesionales de seguridad altamente cualificados se unieron a nosotros para talleres y networking en Berns, un hermoso e histórico establecimiento en el corazón de Estocolmo. El día comenzó con una excelente ponencia de Hasain Alshakarti, Asesor Principal de Ciberseguridad en Truesec, quien compartió conocimientos obtenidos de la experiencia de su equipo en la respuesta a incidentes de seguridad y la realización de investigaciones forenses después de ciberataques.

Para los talleres, la preparación postcuántica fue uno de los temas principales a lo largo del día. Aunque pocos lo han probado todavía, la criptografía postcuántica ya está lista para ser probada y utilizada. Otros temas incluyeron los gráficos Helm para la implementación de PKI, la firma de contenedores con Cosign y Connaisseur, y la gestión de identidades de IoT con una prueba de Keyfactor Control desde el marketplace de Azure.

Criptografía híbrida postcuántica en la práctica

Aunque se han anunciado los finalistas de la Ronda 3 de la Competición Postcuántica del NIST (National Institute of Standards and Technology), aún pasarán un par de años hasta que se establezca un estándar. Y nadie sabe cuántos años pasarán hasta que las computadoras cuánticas sean una amenaza real, si es que lo llegan a ser. Mientras tanto, muchos líderes de TI se preguntan cómo preparar a sus organizaciones y cuánto tiempo podemos esperar que los datos permanezcan seguros con los algoritmos clásicos de cifrado.

En el primer taller del día, David Hook, vicepresidente de Ingeniería de Software para Bouncy Castle en Keyfactor, y Roy Basmacier, Ingeniero de Software, explicaron cómo empezar a prepararse utilizando una solución de criptografía híbrida, que combina algoritmos clásicos y postcuánticos para el cifrado. De esta manera, un algoritmo clásico puede ser resistente a la computación cuántica manteniendo la seguridad que ofrece. Se nos presentaron varios mecanismos estandarizados para técnicas híbridas, así como la forma en que pueden aplicarse hoy mismo con Bouncy Castle.

Todos los algoritmos de cifrado de clave pública postcuánticos están diseñados para utilizarse como mecanismos de encapsulación de claves (KEM). Estos difieren de los mecanismos de transporte de claves, como OAEP, en que el KEM proporciona un secreto aleatorio para el transporte de claves, en lugar de cifrar directamente la clave simétrica. Esta característica de un KEM postcuántico lo hace ideal para su uso en algoritmos híbridos basados en el acuerdo o el transporte de claves.

Como parte del taller, David y Roy presentaron cómo aplicar KEMs con algoritmos clásicos utilizando tanto la versión no FIPS como la FIPS de Bouncy Castle.

Implementaciones repetibles y firma de contenedores que habilitan la PKI para DevOps

Hoy en día, los administradores de red y de sistemas están bajo una gran presión para asegurar sus entornos, implementar la confianza cero y separar las redes corporativas internas con múltiples capas de seguridad. Para lograr esto, necesitan soluciones de seguridad que sean fáciles de implementar, usar e integrar. La automatización ayuda a transformar funciones de seguridad previamente estáticas para que sean más dinámicas y adaptadas a organizaciones ágiles en entornos DevOps. Y con la automatización, el tiempo de las implementaciones puede reducirse en factores impresionantes, al tiempo que se limitan los errores humanos que pueden implicar las instalaciones manuales.

Nuestro ponente invitado Edgar Pombal, Administrador de DevOps y Sistemas en Siemens, mostró cómo su organización aprovecha los playbooks de Ansible para automatizar tareas de PKI como la implementación, actualizaciones, endurecimiento, pruebas y monitoreo. Con su facilidad de uso y flujos de trabajo preconfigurados, Ansible es una buena opción para gestionar estas tareas. La PKI de Siemens sirve a muchas líneas de negocio, incluyendo ferrocarriles, manufactura y gestión de edificios. A medida que el número de certificados en uso aumenta rápidamente, la automatización es crucial.

Como otra forma de habilitar la implementación repetible y escalable, los miembros del equipo Sven Rajala, Ingeniero de Ventas Federales y de la Costa Este de EE. UU., y Alfredo Neira, Director Senior de Servicios Profesionales Globales, mostraron cómo implementar EJBCA y SignServer utilizando gráficos Helm, que ayudan a definir, instalar y actualizar aplicaciones de Kubernetes.

El endurecimiento de la cadena de suministro de Software es un requisito hoy en día, y Anton Hodell demostró cómo asegurar las implementaciones en la nube con contenedores firmados de una manera sencilla utilizando Cosign, Connaisseur y SignServer.

Gestión de identidades de IoT con Keyfactor Control como Azure Test Drive

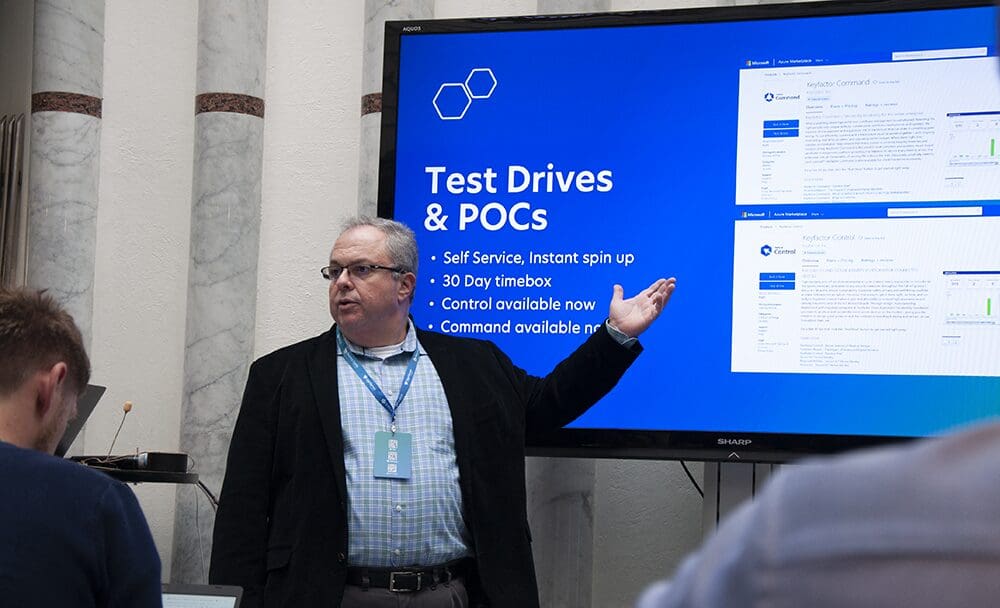

Antes de que su organización se embarque en un viaje de IoT, es importante que todos los aspectos de la solución, desde la recopilación de datos hasta la gestión de identidades, se prueben en su propio entorno. Con Keyfactor Control como Test Drive desde el marketplace de Azure, puede probar la gestión de identidades de IoT conectada a su aplicación de forma gratuita durante 30 días, lo que lo hace adecuado, por ejemplo, para una prueba de concepto.

En otro taller, Harry Haramis, SVP de Cloud & SaaS Marketplaces de Keyfactor, y Alex Gregory, VP de Marketplace Products, mostraron cómo poner en marcha el Test Drive de Keyfactor Control y vincularlo a un inquilino de Azure IoT existente. El Test Drive proporciona la funcionalidad completa de Keyfactor Control y está conectado a EJBCA como un contenedor Docker para la emisión de certificados.

Esta configuración proporciona una gestión centralizada de las identidades de los dispositivos, así como un aprovisionamiento seguro y automatización para su Azure IoT Hub. Otro beneficio es la agilidad criptográfica: con una única plataforma para gestionar todas las identidades, cualquier cambio futuro de algoritmos criptográficos puede realizarse a escala y sin necesidad de revocaciones.

Implementaciones flexibles y preparación postcuántica en EJBCA y SignServer

El día concluyó con sesiones de preguntas y respuestas centradas en los productos EJBCA y SignServer.

Mike Agrenius Kushner, Arquitecto de Producto Senior, Henrik Sunmark, Propietario de Producto, y yo presentamos algunas características que tienen como objetivo facilitar la vida de los usuarios, como el Easy Rest Client para EJBCA, la implementación Docker, la automatización con playbooks de Ansible, y varias posibilidades de integración.

Como se demostró, EJBCA, así como SignServer, pueden implementarse de varias maneras, incluyendo soluciones de nube híbrida, por ejemplo, teniendo autoridades de certificación (CA) en las instalaciones y autoridades de validación (VA) en la nube.

El tema de la preparación postcuántica continuó en las sesiones de productos con un par de demostraciones. Para EJBCA, presentamos cómo utilizar los candidatos PQC del NIST con certificados, de una manera fácil de usar con la API Kotlin de Bouncy Castle. Y en la sesión de SignServer con Magnus Normark, Gerente de Producto, y Markus Kilås, Arquitecto de Producto Senior, se abordó la seguridad cuántica al demostrar cómo firmar código con SignServer utilizando el algoritmo SPHINCS+.

La velada continuó con una cena y networking en el agradable ambiente de Berns.

Siga a Keyfactor Community

Hasta nuestro próximo encuentro, espero que nos sigan para las últimas y mejores actualizaciones y se unan a nuestros foros de GitHub para hacer preguntas o compartir sus ideas: