Dans la société numérique, la sécurité est l'un des éléments fondamentaux. Et elle a besoin de transparence et de coopération. Au début de cette année, nous avons lancé la communauté Keyfactor , afin de collaborer encore plus étroitement avec la communauté des développeurs, en permettant aux utilisateurs de télécharger, de tester, d'utiliser et de contribuer facilement à notre site software, ainsi que d'échanger des idées dans un cadre sécurisé.

La semaine dernière, il était enfin temps pour nous d'organiser le premier Community Tech Meetup à Stockholm. Cette journée a été riche en enseignements, en sujets intéressants et en discussions perspicaces. J'ai eu beaucoup de plaisir à rencontrer beaucoup d'entre vous en personne après de nombreux mois d'isolement et de réunions en ligne.

Une quarantaine de professionnels de la sécurité hautement qualifiés nous ont rejoints pour des ateliers et du réseautage à Berns, un magnifique établissement historique au cœur de Stockholm. La journée a débuté par un excellent discours de Hasain Alshakarti, conseiller principal en cybersécurité chez Truesec, qui a présenté les enseignements tirés de l'expérience de son équipe en matière de réponse aux incidents de sécurité et de conduite d'enquêtes médico-légales après des cyberattaques.

Pour les ateliers, la préparation post-quantique a été l'un des principaux thèmes abordés tout au long de la journée. Bien que peu de personnes l'aient encore essayée, la cryptographie post-quantique est maintenant prête à être testée et utilisée. D'autres sujets ont été abordés, notamment les diagrammes Helm pour le déploiement de PKI, la signature des conteneurs avec Cosign et Connaisseur, et la gestion de l'identité IoT avec un test de contrôle Keyfactor à partir de la place de marché Azure.

La cryptographie hybride post-quantique en pratique

Même si les finalistes de la troisième série du concours postquantique du NIST (National Institute of Standards and Technology) ont été annoncés, il faudra encore attendre quelques années avant qu'une norme ne soit mise en place. Et personne ne sait combien d'années s'écouleront avant que les ordinateurs quantiques ne représentent une menace réelle, si tant est qu'ils en représentent une. En attendant, de nombreux responsables informatiques se demandent comment préparer leur organisation et combien de temps les données resteront sécurisées avec les algorithmes classiques de cryptage.

KeyfactorDans le premier atelier de la journée, David Hook, vice-président de Software Engineering for Bouncy Castle, et Roy Basmacier, ingénieur de Software , ont expliqué comment commencer à se préparer en utilisant un système de cryptographie hybride. cryptographie hybride en combinant des algorithmes de chiffrement classiques et post-quantiques. De cette manière, un algorithme classique peut être renforcé au niveau quantique tout en conservant la sécurité qu'il offre. Plusieurs mécanismes normalisés pour les techniques hybrides nous ont été présentés, ainsi que la manière dont ils peuvent être appliqués dès aujourd'hui avec Bouncy Castle.

Tous les algorithmes de chiffrement à clé publique post-quantique sont conçus pour être utilisés en tant que mécanismes d'encapsulation de clés (KEM). Ceux-ci diffèrent des mécanismes de transport de clés tels que l'OAEP dans la mesure où le KEM fournit un secret aléatoire à utiliser pour le transport de clés, au lieu de crypter directement la clé symétrique. Cette caractéristique d'un KEM post-quantique le rend idéal pour une utilisation dans des algorithmes hybrides basés soit sur l'accord de clé, soit sur le transport de clé.

Dans le cadre de l'atelier, David et Roy ont présenté la manière d'appliquer les KEM à des algorithmes classiques en utilisant les versions non FIPS et FIPS de Bouncy Castle.

Les déploiements répétés et la signature des conteneurs favorisent le DevOps PKI

Aujourd'hui, les administrateurs de réseaux et de systèmes sont soumis à une forte pression pour sécuriser leurs environnements, mettre en œuvre la confiance zéro et séparer les réseaux d'entreprise internes avec plusieurs couches de sécurité. Pour y parvenir, ils ont besoin de solutions de sécurité faciles à déployer, à utiliser et à intégrer. L'automatisation permet de transformer des fonctions de sécurité auparavant statiques en des fonctions plus dynamiques et adaptées à des organisations agiles dans des environnements DevOps. Et avec l'automatisation, le temps des déploiements peut être réduit par des facteurs impressionnants tout en limitant les erreurs humaines que les installations manuelles peuvent impliquer.

Notre invité Edgar Pombal, DevOps et administrateur système chez Siemens, a montré comment son organisation utilise les playbooks Ansible pour automatiser les tâches PKI telles que le déploiement, les mises à jour, le durcissement, les tests et la surveillance. Grâce à sa facilité d'utilisation et à ses flux de travail préconfigurés, Ansible est un bon choix pour gérer ces tâches. Le site PKI de Siemens dessert de nombreux secteurs d'activité, notamment les chemins de fer, la fabrication et la gestion des bâtiments. Le nombre de certificats utilisés augmentant rapidement, l'automatisation est cruciale.

Pour permettre un déploiement répétable et évolutif, les membres de l'équipe Sven Rajala, ingénieur commercial pour le gouvernement fédéral américain et la côte Est, et Alfredo Neira, directeur principal des services professionnels mondiaux, ont montré comment déployer EJBCA et SignServer à l'aide des diagrammes Helm, qui permettent de définir, d'installer et de mettre à niveau les applications Kubernetes.

Durcir la chaîne d'approvisionnement software est une exigence aujourd'hui et Anton Hodell a démontré comment sécuriser les déploiements dans le nuage avec des conteneurs signés de manière simple en utilisant Cosign, Connaisseur et SignServer.

IoT Gestion des identités avec Keyfactor Control comme Azure Test Drive

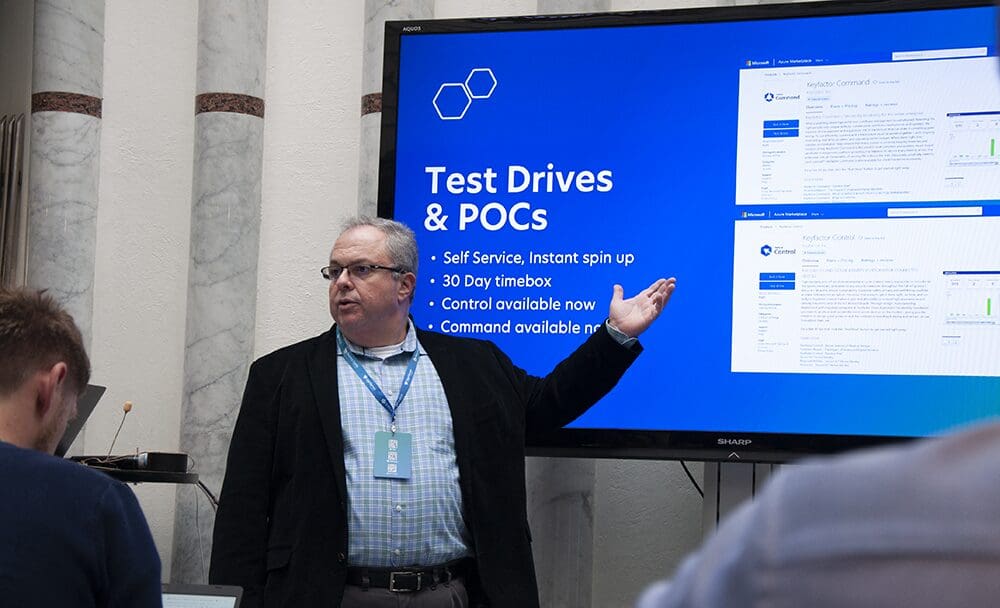

Avant que votre organisation ne se lance dans l'aventure IoT , il est important que tous les aspects de la solution, de la collecte des données à la gestion des identités, soient testés dans votre propre environnement. Avec Keyfactor Control as a Test Drive de la place de marché Azure, vous pouvez tester gratuitement pendant 30 jours la gestion des identités IoT connectée à votre application, ce qui convient par exemple à une validation de principe.

Dans un autre atelier, Harry Haramis, SVP of Cloud & SaaS Marketplaces, et Alex Gregory, VP of Marketplace Products, de Keyfactor, ont montré comment mettre en place et faire fonctionner le Test Drive de Keyfactor Control et le lier à un locataire Azure IoT existant. Le Test Drive offre toutes les fonctionnalités de Keyfactor Control et est connecté à EJBCA en tant que conteneur Docker pour l'émission de certificats.

Cette configuration permet une gestion centralisée des identités des appareils, ainsi qu'un provisionnement sécurisé et une automatisation pour votre Azure IoT Hub. Un autre avantage est l'agilité cryptographique - avec une plateforme unique pour gérer toutes les identités, tout changement futur des algorithmes cryptographiques peut être effectué à l'échelle et sans rappel.

Déploiements flexibles et préparation post-quantique sur les sites EJBCA et SignServer

La journée s'est achevée par des séances de questions-réponses axées sur les produits EJBCA et SignServer.

Mike Agrenius Kushner, Senior Product Architect, Henrik Sunmark, Product Owner, et moi-même avons présenté quelques fonctionnalités qui visent à faciliter la vie des utilisateurs, comme le Easy Rest Client pour EJBCA, le déploiement Docker, l'automatisation avec les playbooks Ansible, et plusieurs possibilités d'intégration.

Comme indiqué, les sites EJBCA et SignServer peuvent être déployés de différentes manières, y compris dans le cadre de solutions hybrides, par exemple avec des autorités de certification (CA) sur site et des autorités de validation (VA) dans le nuage.

Le thème de la préparation post-quantique s'est poursuivi dans les sessions sur les produits avec quelques démonstrations. Pour EJBCA, nous avons présenté comment utiliser les candidats NIST PQC avec des certificats, d'une manière facile à utiliser l'APIBouncy Castle Kotlin. Et dans la session SignServer avec Magnus Normark, Product Manager, et Markus Kilås, Senior Product Architect, la sécurité quantique a été abordée en démontrant comment signer du code avec SignServer en utilisant l'algorithme SPHINCS+.

La soirée s'est poursuivie par un dîner et une mise en réseau dans l'atmosphère agréable de Berns.

Suivez la communauté Keyfactor

Jusqu'à notre prochaine rencontre, j'espère que vous nous suivrez pour les dernières et meilleures mises à jour et que vous rejoindrez nos forums GitHub pour poser des questions ou partager vos idées :