No falta la expectación en torno a la computación cuántica; uno podría pasar días hablando sobre hacia dónde se dirigen las tecnologías cuánticas, cómo nos están afectando y de qué serán capaces en el futuro.

Pero la pregunta más importante que hay que hacerse ahora es ¿cómo impactará la criptografía post-cuántica en la ciberseguridad?

Pensar en esta pregunta puede inducir fácilmente al pánico y a la presunción, pero no hay necesidad de ello. Sin embargo, sí es necesario prepararse ahora.

El Director de Seguridad de Keyfactor, Chris Hickman, se reunió recientemente con el Director de Alianzas de Thales, Blair Canavan, para compartir más sobre este tema, incluyendo por qué nos estamos uniendo para ayudar a las organizaciones a prepararse para la criptografía post-cuántica y qué esperar en el camino. Continúe leyendo para un resumen de su conversación, o haga clic aquí para ver el webinar completo.

Mirando hacia un futuro cuántico muy cercano y muy real

La pregunta principal que todos se hacen es: "¿Cuándo llegará la era postcuántica?". La respuesta, lamentablemente, es que simplemente no lo sabemos. Pero sí sabemos que es real y que se acerca.

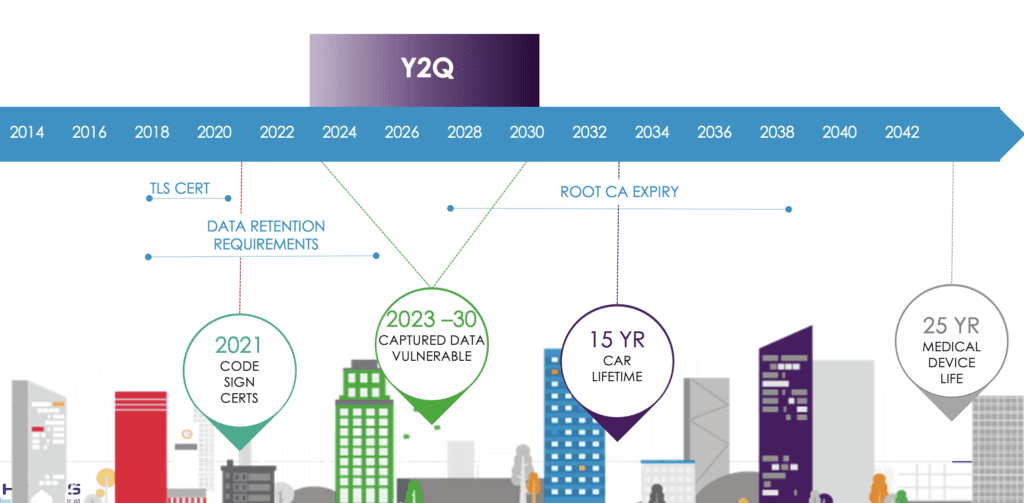

Los ordenadores postcuánticos existen hoy en día, pero aún no tienen la capacidad de romper los algoritmos criptográficos que utilizamos actualmente. Dicho esto, están acelerando rápidamente, y ese día llegará. Y si el algoritmo RSA 2048, en el que se basa todo el mundo, se ve comprometido por el avance a corto plazo de los ordenadores cuánticos, nos encontraremos rápidamente en un escenario en el que todas las sesiones cifradas, TLS, los certificados de servidor, la PKI, la firma de código y más estarán bajo una presión severa.

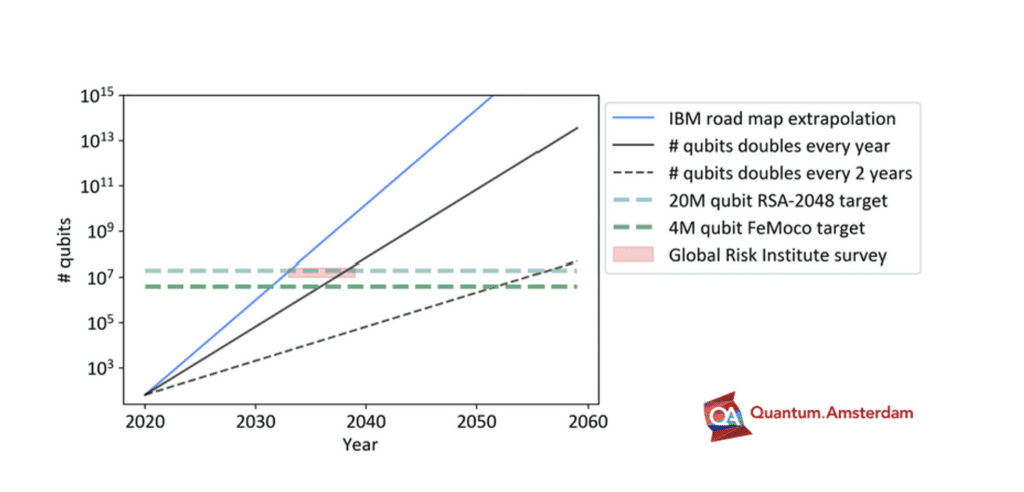

Considere el siguiente gráfico de Quantum Amsterdam, que ilustra varias líneas de tiempo para un posible Día Q, o el momento en que la criptografía RSA puede romperse en cuestión de segundos y, por lo tanto, daría lugar a un escenario de brecha en tiempo real. Esto es interesante porque si observamos nuestros activos dentro de una organización y empezamos a pensar en todos los lugares donde utilizamos la criptografía, nos daremos cuenta muy rápidamente de lo vasta que es.

Críticamente, necesitamos controlar la criptografía asimétrica, porque, independientemente del momento del Día Q, existen requisitos gubernamentales en EE. UU. que exigen la implementación de una firma resistente a la postcuántica. Ya estamos en las fases finales de los algoritmos postcuánticos del NIST, y para finales de 2023 se ratificarán nuevos estándares que podremos implementar en la PKI y la firma de código. Y podemos esperar que, una vez que el(los) estándar(es) existente(s) caiga(n), los siguientes empiecen a implementarse con bastante rapidez.

Este cambio también nos exige considerar la criptoagilidad que el auge de la computación cuántica demandará a medida que construyamos dispositivos con una larga vida útil. Por ejemplo, ¿queremos reemplazar cada ECU (unidad de control del motor) en cada coche en un plazo de tres a cinco años porque la postcuántica ya está aquí, o deberíamos esperar que el vehículo que compramos tenga la criptoagilidad incorporada? Incluso en el ámbito empresarial, hay una gran cantidad de datos valiosos que tienen una vida útil mucho más larga de lo que podríamos darnos cuenta al principio. Considere el caso de los marcadores biométricos para su pasaporte: cualquier cosa que tenga habilitado el EID probablemente contenga información con una larga vida útil.

En este contexto, es esencial empezar a pensar qué significa la postcuántica para su organización y dónde residirá el riesgo a corto, medio y largo plazo. También debe considerar cómo su organización comenzará a realizar cambios para alcanzar un estado mejor antes del Día Q.

Navegar por la criptografía postcuántica es cuestión de estar preparado

Comprender el alcance completo de la criptografía postcuántica es abrumador para muchas organizaciones, ya que la mayoría de las empresas tienen criptografía integrada en lugares de los que ni siquiera se dan cuenta. De hecho, el 62% de las organizaciones no sabe exactamente cuántas claves y certificados tiene, lo que hará que la capacidad de gestionar y mitigar el riesgo sea increíblemente difícil, incluso para equipos grandes.

Sabiendo que estos puntos ciegos son frecuentes, no es sorprendente que muchas organizaciones esperen que la fase de descubrimiento y planificación del inventario postcuántico —ni siquiera la implementación real— sea una actividad de varios años. Por eso ahora es el momento de prepararse.

Específicamente, en lugar de prepararse para un momento determinado, debe prepararse para la necesidad eventual de adoptar estos nuevos algoritmos. Y cuanto antes pueda hacerlo, mejor posicionada estará su organización.

Es importante señalar que la adopción de estos nuevos algoritmos no es simplemente pulsar un interruptor; es una reinicialización completa de la criptografía con un conjunto totalmente nuevo de políticas, procedimientos operativos y metodologías. Por ejemplo, en la postcuántica se manejan tamaños de clave bastante grandes, lo que dificulta el funcionamiento de algunos dispositivos. Aunque se están considerando varios esquemas para superar algunos de estos tamaños de clave más grandes, esto generará más sobrecarga y causará problemas para algunos de los protocolos tradicionales que se utilizan. Debe considerar esos cambios y planificarlos adecuadamente, o terminará con cuellos de botella en toda la red.

Esta reinicialización hará que la transición sea aún más complicada que la última vez que tuvimos un gran cambio en la criptografía, cuando SHA1 fue desaprobado en favor de SHA2. La última vez, aprendimos lecciones importantes sobre la gestión de las raíces de confianza junto con el material de clave y la planificación anticipada para evitar la desconexión involuntaria de sistemas, lo cual será esencial tener en cuenta.

Qué esperar al prepararse para la criptografía postcuántica

Sabiendo que el momento de prepararse para la criptografía postcuántica es ahora, ¿qué necesita hacer su organización? Considere los siguientes pasos:

Conozca su criptografía: No puede prepararse a menos que conozca sus claves, certificados, algoritmos y las aplicaciones que los utilizan. Solo hay una manera de abordar todo este escenario, y es conociendo su criptografía, entendiendo lo que hay en su organización e identificando qué se puede migrar y qué no. Para ayudar, Keyfactor tiene una herramienta disponible en nuestro sitio web donde puede emitirse claves postcuánticas y ver qué puede leerlas y qué no. Hasta que no conozca cómo es ese panorama en su organización, no podrá desarrollar un plan para realizar la migración porque no podrá evaluar el riesgo, lo que necesita ser reemplazado, lo que será compatible y lo que necesita ser actualizado.

Siente las bases: A continuación, empiece a mapear dónde están las mayores necesidades y con qué equipos tendrá que trabajar. La mayoría de las organizaciones tendrán una matriz de datos grande y compleja, y usted necesita entender qué datos son valiosos, qué datos contienen PII, etc., para identificar las áreas de preocupación. Considere cuándo necesita realizar cambios en el cifrado para cada conjunto de datos, cómo lo hará y el apoyo que obtendrá para lograrlo. A partir de ahí, es importante pensar en la compatibilidad de las aplicaciones y si el cambio de algoritmo romperá algo. Tendrá que explorar todas sus opciones a lo largo del camino, ya que no es un escenario de una sola vez.

Explore sus opciones: Los algoritmos tardarán un tiempo en finalizarse, pero nunca es demasiado pronto para probar y explorar, de modo que pueda familiarizarse con lo que debe suceder. Piense en los posibles escenarios que podrían ocurrir: ¿Qué pasa si se encuentra un algoritmo vulnerable? ¿Cómo gestionará eso después de la implementación? Esas dinámicas seguirán existiendo en su organización y deberán abordarse posteriormente.

Fortalezca las alianzas estratégicas: Las organizaciones no pueden prepararse con éxito para la transición a la PQC de forma aislada; ahí es donde entran en juego las alianzas estratégicas. Busque socios que le permitan probar sus soluciones postcuánticas, como el E-Lab de Thales y el PQC Lab de Keyfactor.

Construyendo una estrategia cuántica a prueba de futuro

La criptografía postcuántica afectará todo lo que hacemos, y adaptarse en consecuencia es inevitable.

Incluso en este nuevo mundo, la criptografía sigue siendo el centro de la seguridad. Las claves, el cifrado, las firmas digitales y todas las tecnologías y la infraestructura subyacentes en las que confiamos hoy seguirán siendo importantes, pero los algoritmos que las sustentan deberán cambiar. Por eso, organizaciones como NIST, X9, el CA Browser Forum, el IETF y el Centro Nacional de Excelencia en Ciberseguridad están trabajando juntas para producir algoritmos resistentes a la computación cuántica.

Si aún no ha comenzado a abordar este cambio inminente en su organización, el momento de hacerlo es ahora. Todo comienza por comprender sus activos criptográficos y prepararse para el cambio de una manera altamente ágil. Será una tarea importante, ya que desarrollar una estrategia de criptoagilidad postcuántica requiere un esfuerzo colectivo, por lo que cuanto antes pueda reunir a su equipo, encontrar los recursos que necesita y comenzar a planificar, mejor.

¿Listo para empezar? Eche un vistazo al PQC Lab de Keyfactor, un lugar para que los líderes de TI, los profesionales de la seguridad y los desarrolladores aprendan, exploren y se preparen para el mundo postcuántico. Evalúe su preparación para la PQC con la evaluación de riesgos gratuita de Thales para saber si su organización corre el riesgo de sufrir una brecha postcuántica.