Le battage médiatique autour de l'informatique quantique ne manque pas. On pourrait passer des journées entières à parler de l'évolution des technologies quantiques, de leur impact sur nous et de ce dont elles seront capables à l'avenir.

Mais la question la plus importante à se poser aujourd'hui est la suivante : quel sera l'impact de la cryptographie post-quantique sur la cybersécurité ?

Penser à cette question peut facilement induire la panique et la présomption, mais ce n'est pas nécessaire. En revanche, il est nécessaire de se préparer dès maintenant.

KeyfactorChris Hickman, directeur de la sécurité de Thales, s'est récemment entretenu avec Blair Canavan, directeur des alliances de Thales, pour en savoir plus sur ce sujet, notamment sur les raisons de notre collaboration pour aider les organisations à se préparer à la cryptographie post-quantique et sur ce à quoi il faut s'attendre en cours de route. Lisez la suite pour un résumé de leur conversation, ou cliquez ici pour regarder l'intégralité du webinaire.

Envisager un avenir quantique très proche et très réel

La question numéro un que tout le monde se pose est la suivante : "Quand est-ce que le postquantique ?" La réponse, malheureusement, est que nous ne le savons pas. Mais nous savons qu'il est réel et qu'il arrive.

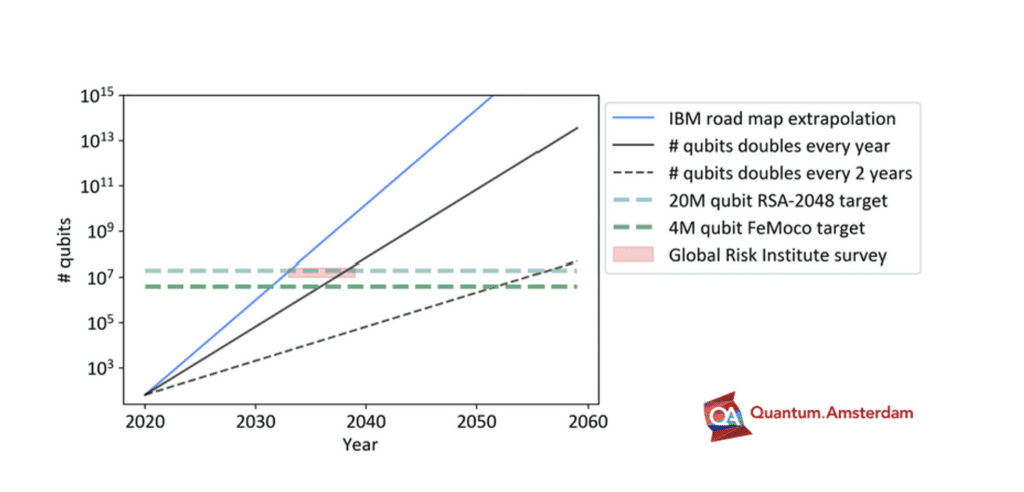

Les ordinateurs post-quantiques existent aujourd'hui, mais ils ne sont pas encore en mesure de casser les algorithmes cryptographiques que nous utilisons actuellement. Cela dit, leur développement s'accélère rapidement et ce jour viendra. Et si l'algorithme RSA 2048, sur lequel le monde entier s'appuie, est compromis par les progrès à court terme des ordinateurs quantiques, nous nous retrouverons rapidement dans un scénario où toutes les sessions cryptées, TLS, les certificats de serveur, PKI, la signature de code, et bien d'autres choses encore, seront soumises à de fortes contraintes.

Prenons le graphique suivant de Quantum Amsterdam, qui illustre diverses échéances pour un jour Q potentiel, ou le moment où la cryptographie RSA peut être brisée en quelques secondes et, par conséquent, se prêterait à un scénario d'atteinte à la sécurité en temps réel. C'est intéressant parce que si nous examinons nos actifs au sein d'une organisation et que nous commençons à réfléchir à tous les endroits où nous utilisons la cryptographie, nous nous rendons très vite compte de l'ampleur du phénomène.

Nous devons absolument maîtriser la cryptographie asymétrique, car indépendamment de la date du Q Day, il existe des exigences gouvernementales aux États-Unis qui requièrent la mise en place d'une signature résistante post-quantique. Nous en sommes déjà aux derniers détails des algorithmes post-quantiques du NIST et, d'ici à la fin de l'année 2023, de nouvelles normes seront ratifiées que nous pourrons alors mettre en œuvre sur PKI et pour la signature des codes. Nous pouvons nous attendre à ce qu'une fois que la ou les normes existantes seront tombées, les prochaines commenceront à se mettre en place assez rapidement.

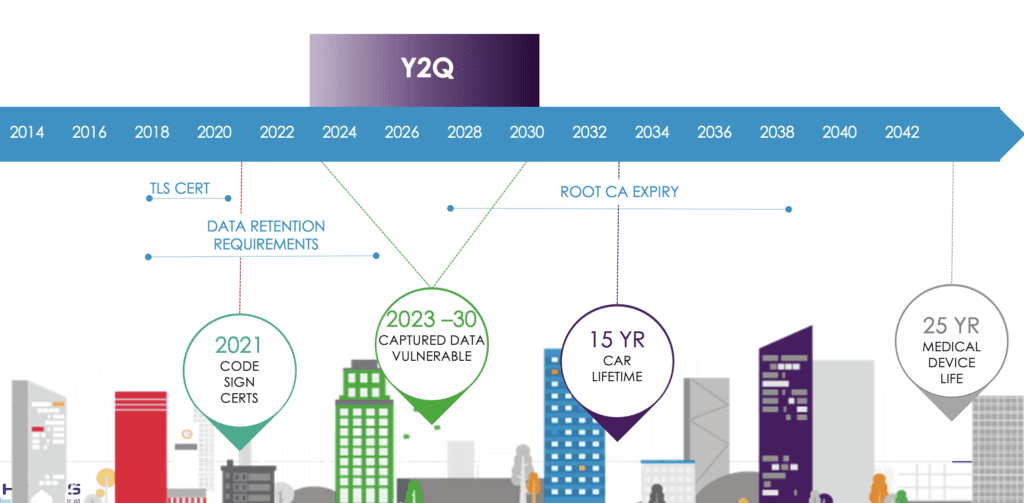

Cette évolution nous oblige également à prendre en compte la crypto-agilité que l'essor de l'informatique quantique exigera, car nous construisons des dispositifs ayant une longue durée de vie. Par exemple, voulons-nous remplacer chaque ECU (unité de contrôle du moteur) dans chaque voiture d'ici trois à cinq ans parce que le post-quantique est là, ou devons-nous nous attendre à ce que le véhicule que nous achetons soit doté d'une crypto-agilité intégrée ? Même du côté des entreprises, de nombreuses données précieuses ont une durée de vie beaucoup plus longue que ce que l'on pourrait croire au premier abord. Prenons le cas des marqueurs biométriques pour votre passeport : Tout ce qui est compatible avec l'EID contient probablement des informations qui ont une longue durée de vie.

Dans ce contexte, il est essentiel de commencer à réfléchir à ce que signifie le post-quantique pour votre organisation et où se situe le risque à court, moyen et long terme. Vous devez également réfléchir à la manière dont votre organisation commencera à apporter des changements pour parvenir à un meilleur état avant le jour J.

Pour naviguer dans la cryptographie post-quantique, il faut être prêt

Comprendre toute l'étendue de la cryptographie post-quantique est une tâche ardue pour de nombreuses organisations, car la plupart d'entre elles intègrent la cryptographie à des endroits dont elles n'ont même pas conscience. En fait, 62 % des entreprises ne savent pas exactement combien de clés et de certificats elles possèdent, ce qui rendra la gestion et l'atténuation des risques incroyablement difficiles, même pour les grandes équipes.

Sachant que ces lacunes sont fréquentes, il n'est pas surprenant que de nombreuses organisations s'attendent à ce que la phase de découverte et de planification de l'inventaire post-quantique - sans même parler de la mise en œuvre proprement dite - soit une activité qui s'étale sur plusieurs années. C'est pourquoi il est temps de se préparer.

Plus précisément, plutôt que de vous préparer à un moment donné, vous devez vous préparer à la nécessité éventuelle d'adopter ces nouveaux algorithmes. Plus tôt vous le ferez, mieux votre organisation se portera.

Il est important de noter que l'adoption de ces nouveaux algorithmes ne consiste pas simplement à appuyer sur un bouton ; il s'agit d'un réensemencement complet de la cryptographie avec un tout nouvel ensemble de politiques, de procédures opérationnelles et de méthodologies. Par exemple, le post-quantique implique des tailles de clés assez importantes, ce qui rend le fonctionnement de certains dispositifs plus difficile. Bien que plusieurs schémas soient envisagés pour surmonter certaines de ces tailles de clés plus importantes, cela créera plus de surcharge et posera des problèmes pour certains des protocoles traditionnels utilisés. Vous devez tenir compte de ces changements et les planifier correctement, faute de quoi vous vous retrouverez avec des goulets d'étranglement sur le réseau.

Ce réensemencement rendra la transition encore plus compliquée que la dernière fois que nous avons eu un grand changement dans la cryptographie, lorsque SHA1 a été déprécié en faveur de SHA2. La dernière fois, nous avons tiré d'importantes leçons sur la gestion des racines de confiance en même temps que le matériel clé et sur la planification à l'avance pour éviter de mettre les systèmes hors ligne par inadvertance, ce qu'il est essentiel de garder à l'esprit.

À quoi s'attendre en se préparant à la cryptographie post-quantique ?

Sachant qu'il est temps de se préparer à la cryptographie post-quantique, que doit faire votre organisation ? Envisagez les étapes suivantes :

Apprenez à connaître votre cryptographie : Vous ne pouvez pas vous préparer si vous ne connaissez pas vos clés, vos certificats, vos algorithmes et les applications qui les utilisent. Il n'y a qu'une seule façon d'aborder ce scénario, c'est de connaître sa cryptographie, de comprendre ce qu'il y a dans son organisation et d'identifier ce qui peut être migré et ce qui ne peut pas l'être. Pour vous aider, Keyfactor dispose d'un outil sur son site web qui vous permet d'émettre vous-même des clés post-quantiques et de voir ce qui peut les lire et ce qui ne le peut pas. Tant que vous ne connaissez pas le paysage de votre organisation, vous ne pouvez pas élaborer un plan de migration parce que vous ne pouvez pas évaluer les risques, ce qui doit être remplacé, ce qui sera compatible et ce qui doit être mis à niveau.

Préparer le terrain : Commencez ensuite à identifier les besoins les plus importants et les équipes avec lesquelles vous devrez travailler. La plupart des organisations disposent d'une matrice de données vaste et complexe, et vous devez comprendre quelles données ont de la valeur, quelles données contiennent des informations confidentielles, et ainsi de suite, afin d'identifier les sujets de préoccupation. Réfléchissez au moment où vous devrez modifier le chiffrement de chaque ensemble de données, à la manière dont vous le ferez et au soutien que vous obtiendrez pour y parvenir. À partir de là, il est important de réfléchir à la compatibilité des applications et de déterminer si le changement d'algorithme entraînera ou non une rupture. Vous devrez explorer toutes vos options en cours de route, car il ne s'agit pas d'un scénario unique.

Explorez vos options : Il faudra un certain temps pour finaliser les algorithmes, mais il n'est jamais trop tôt pour tester et explorer afin de se familiariser avec les choses qui doivent se produire. Réfléchissez aux scénarios possibles : Que se passe-t-il si un algorithme se révèle vulnérable ? Comment allez-vous gérer cela après le déploiement ? Ces dynamiques continueront d'exister dans votre organisation et devront être traitées en aval.

Renforcer les partenariats stratégiques : Les organisations ne peuvent pas se préparer au passage à la PQC en vase clos - c'est là qu'interviennent les partenariats stratégiques. Recherchez des partenaires qui vous permettent de tester leurs solutions post-quantiques, comme l'E-Lab de Thales et le PQC Lab deKeyfactor.

Construire une stratégie quantique à l'épreuve du temps

La cryptographie post-quantique affectera tout ce que nous faisons, et il est inévitable de s'adapter en conséquence.

Même dans ce nouveau monde, la cryptographie reste au cœur de la sécurité. Les clés, le cryptage, les signatures numériques et toutes les technologies et structures sous-jacentes sur lesquelles nous nous appuyons aujourd'hui resteront importantes, mais les algorithmes qui les sous-tendent devront changer. C'est pourquoi des organisations telles que le NIST, X9, le CA Browser Forum, l'IETF et le National Cybersecurity Center of Excellence collaborent pour produire des algorithmes résistants au quantum.

Si vous n'avez pas encore commencé à aborder ce changement imminent dans votre organisation, le moment est venu de le faire. Tout commence par la compréhension de vos actifs cryptographiques et la préparation au changement d'une manière très agile. Il s'agira d'une entreprise de grande envergure, car l'élaboration d'une stratégie de crypto-agilité post-quantique est l'affaire de tout un village ; par conséquent, plus tôt vous rassemblerez votre équipe, trouverez les ressources dont vous avez besoin et commencerez à planifier, mieux ce sera.

Prêt à vous lancer ? Consultez le laboratoire PQC deKeyfactor - un lieu où les responsables informatiques, les professionnels de la sécurité et les développeurs peuvent apprendre, explorer et se préparer au monde post-quantique. Testez votre préparation à la PQC avec l'évaluation gratuite des risques de Thales pour savoir si votre organisation est exposée à un risque de violation post-quantique.