Le concours de cryptographie post-quantique (PQC) du NIST entrant dans sa dernière phase et la nouvelle de la construction par IBM d'un ordinateur quantique de 1000 qubits d' ici 2023, la discussion sur la manière de déployer des algorithmes résistants au quantum a pris le devant de la scène.

Lors du 2020 Keyfactor Critical Trust Virtual Summit, Russ Housley, fondateur et propriétaire de Virgil Security, et Massimiliano Pala, Principal Architect Security Services, R&D at CableLabs, ont débattu des stratégies à utiliser par les organisations pour se préparer à l'ère quantique. Consultez la session ici.

Des algorithmes traditionnels aux algorithmes PQC

Selon Housley, l'objectif est de déployer des algorithmes post-quantiques avant qu'il n'y ait un ordinateur quantique à grande échelle capable de casser les algorithmes à clé publique largement utilisés aujourd'hui. L'hypothèse de travail est que pendant que les gens prennent confiance dans les algorithmes PQC et leurs implémentations, les protocoles de sécurité utiliseront un mélange d'algorithmes traditionnels et PQC.

Les organisations doivent également reconnaître que la mise à niveau des systèmes PKI existants prendra beaucoup de temps. En outre, les protocoles de sécurité existants doivent être mis à jour, ce qui prendra également beaucoup de temps.

Approches pour migrer vers les algorithmes PQC

Le passage des algorithmes de chiffrement à clé publique existants aux algorithmes PQC peut se faire selon deux approches :

- Deux certificats : Utilisation de deux certificats, chacun avec une clé publique et une signature. Dans ce cas, le premier certificat utilise un algorithme traditionnel, tandis que le second utilise des algorithmes PQC pour la clé publique et la signature.

- Un seul certificat : Utilisation d'un seul certificat, qui contient une séquence de clés publiques traditionnelles et PQC et une séquence de signatures traditionnelles et PQC.

Dans les deux cas, les protocoles de sécurité doivent combiner des algorithmes traditionnels et des algorithmes PQC pour la confidentialité et l'authentification.

- IPSec et TLS utiliseraient une fonction de dérivation de clé (KDF) pour calculer le secret partagé à partir de deux entrées [SS = KDF(SST, SSPQC)].

- S/MIME pourrait faire de même ou utiliser une double encapsulation pour la confidentialité ainsi que des signatures parallèles pour l'authentification.

Chaque approche présente des avantages et des inconvénients.

Avantages et inconvénients de l'utilisation d'un seul certificat

Dans le cas de l'utilisation d'un seul certificat, les protocoles de sécurité ne nécessiteront pas de nouveaux champs, car les clés publiques supplémentaires se trouvent dans un seul certificat. Toutefois, les protocoles de sécurité doivent être mis à jour pour être compatibles avec les algorithmes PQC. En outre, il n'est pas nécessaire de modifier l'architecture du certificat.

Toutefois, la validation du chemin du certificat nécessite des processus supplémentaires et une plus grande complexité pour traiter les nouveaux cas de figure, comme par exemple lorsqu'une signature traditionnelle échoue, mais que la signature PQC est bonne, ou vice versa. Le certificat est-il valide ou non ?

Un autre inconvénient est que le certificat devient énorme et comporte les pièges connus des certificats "jumbo" qui, dans les années 90, contenaient une clé publique d'accord de clé et une clé publique de signature pour le même utilisateur. C'est pourquoi le ministère américain de la défense utilise aujourd'hui trois certificats distincts par utilisateur : un pour la connexion à la carte à puce, un pour la gestion de la clé de chiffrement et un pour la signature.

Avantages et inconvénients de l'utilisation de deux certificats

Dans le cas de l'approche à deux certificats, les protocoles de sécurité nécessiteraient de nouveaux champs pour les certificats supplémentaires. Malgré cela, il ne serait pas nécessaire de modifier l'architecture des certificats et la validation du chemin d'accès au certificat continuerait à fonctionner comme aujourd'hui.

En outre, nous éviterons les pièges connus du certificat "jumbo", puisque les deux certificats sont légèrement plus grands qu'un seul, simplement parce que le sujet, l'émetteur et d'autres métadonnées sont répétés dans les deux. Enfin, lorsque la période de transition sera terminée et que tous les appareils prendront en charge les algorithmes PQC, nous cesserons simplement d'utiliser les certificats avec les algorithmes traditionnels.

Sur la base de son analyse, Russ Housley a recommandé que nous suivions l'approche des deux certificats. Il conseille toutefois de commencer dès maintenant à préparer les protocoles de sécurité nécessaires au mélange des deux certificats et de commencer à planifier le jour où seuls les algorithmes PQC seront utilisés.

Une proposition de transition pour l'ensemble de l'industrie

CableLabs a développé la norme internationale de télécommunications DOCSIS (Data Over Cable Service Interface Specification) qui permet d'ajouter le transfert de données à grande largeur de bande à un système de télévision par câble (CATV) existant. Elle est utilisée par de nombreux opérateurs de télévision par câble pour fournir un accès à Internet (voir Internet par câble) sur leur infrastructure hybride fibre-coaxiale (HFC) existante.

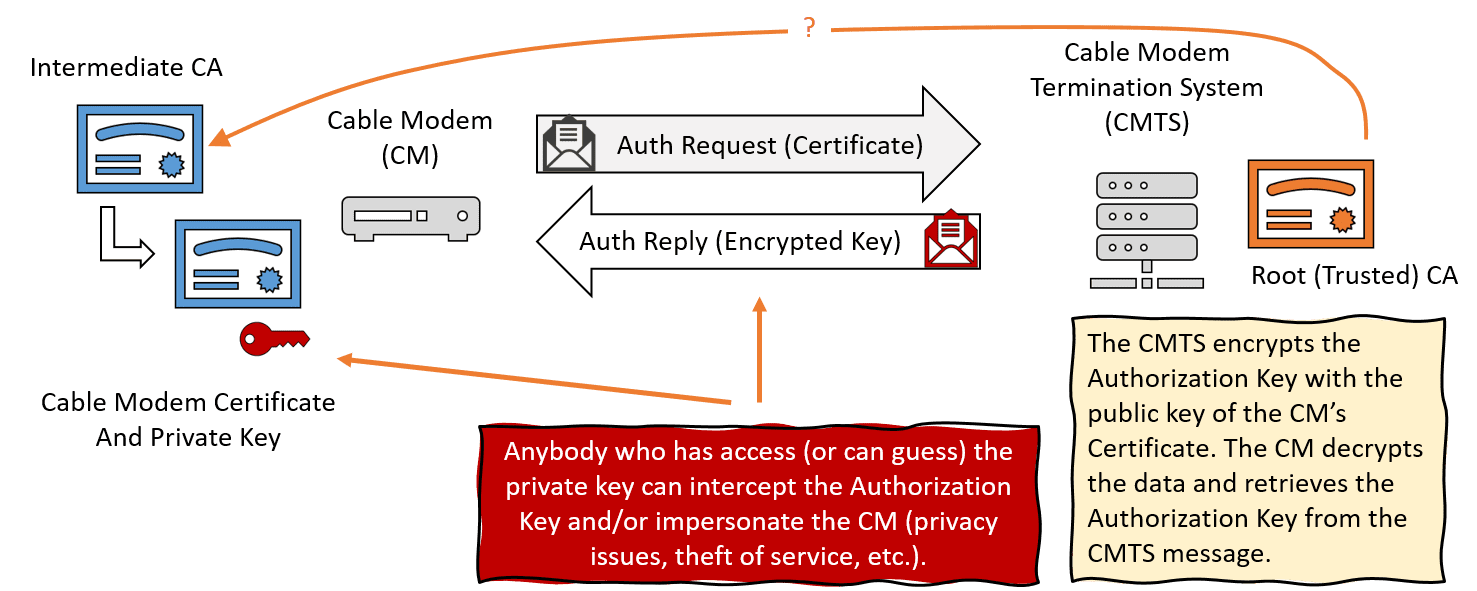

Massimiliano Pala a donné un bref aperçu de la manière dont DOCSIS met en œuvre l'authentification et l'autorisation, expliquant que l'industrie de la large bande s'est appuyée sur PKI pour fournir une authentification sécurisée et permettre à Baseline Privacy Interface Plus (BPI+) de crypter le trafic des clients. Le protocole DOCSIS s'appuie sur deux ICP différentes qui utilisent les algorithmes RSA pour les clés publiques.

Avec l'introduction de la notion de réseaux à confiance zéro pour répondre au besoin d'authentification et d'autorisation efficaces de nouvelles entités dans les réseaux, la prochaine génération d'architectures s'appuiera sur la fiabilité du site PKI. Sur DOCSIS, la nouvelle version de BPI+ permet l'authentification mutuelle entre les dispositifs et les réseaux.

La menace quantique

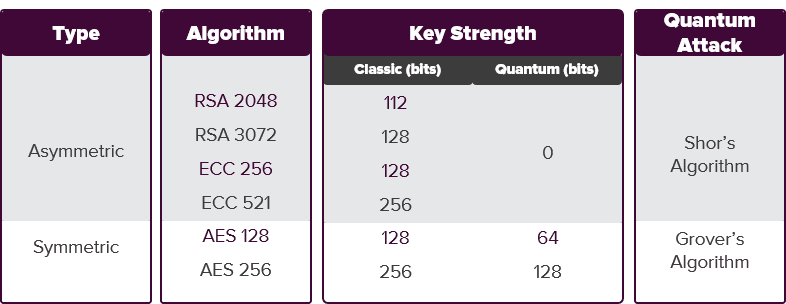

La cryptographie classique repose sur des problèmes difficiles à inverser. Par exemple, la sécurité de l'algorithme RSA suppose que la factorisation de grands nombres est un problème difficile, alors que le calcul des signatures et leur validation est une opération relativement rapide.

L'informatique quantique a été au centre de l'attention en termes d'investissements (Google et IBM) et de résultats (réduction de la complexité des ordinateurs quantiques, milliards de qubits, portes logiques quantiques, etc.) Les ordinateurs quantiques peuvent être extrêmement efficaces dans la recherche de modèles.

En utilisant l'algorithme de Shor, un ordinateur quantique a besoin de N/2 étapes pour factoriser les clés au lieu des 2N/2 nécessaires aujourd'hui - où N est le nombre de bits dans la clé.

Cependant, les ordinateurs quantiques ne sont pas aussi efficaces lorsqu'il n'y a pas de structure à sonder. Le cassage des algorithmes de cryptage et de hachage est accéléré quatre fois "seulement" par l'algorithme de Grover et, par conséquent, une sécurité de 256 bits répond à ce cas d'utilisation.

Dans DOCSIS, l'ancienne et la nouvelle ICP utilisent l'algorithme RSA, qui fait partie de ces classes de problèmes qui peuvent être facilement résolus par des ordinateurs quantiques. Par conséquent, toutes les identités protégées par le biais de PKI ne seront pas sécurisées et pourront être usurpées. La factorisation des niveaux supérieurs de la hiérarchie PKI , c'est-à-dire les AC racine et intermédiaire, est particulièrement lourde.

En ce qui concerne le cryptage, les dispositifs DOCSIS prennent actuellement en charge le cryptage à 128 bits. Cela pose également un problème car, dans le cadre du paradigme de la menace quantique, la sécurité à 128 bits est effectivement réduite à 64 bits, qui peuvent être brisés efficacement.

L'ancienne infrastructure utilise encore des algorithmes de hachage qui n'offrent pas une sécurité de 256 bits. Ces algorithmes ne seront pas sécurisés, même si le problème est moins important car l'infrastructure DOCSIS 3.0 expirera dans moins de 20 ans.

Comment faire face à la menace quantique

Pour faire face à la menace quantique, a déclaré Massimiliano Pala, nous devons examiner comment nous pouvons augmenter le site PKI pour prendre en charge des algorithmes sûrs au niveau quantique, sans établir d'infrastructures distinctes ou fournir une prise en charge de certificats multiples dans les protocoles. Pour préserver la sécurité de l'écosystème, il faut protéger non seulement les certificats, mais aussi toutes les structures de données PKI contre la menace quantique.

Avec la prise en charge de plusieurs algorithmes, nous devons étudier quels algorithmes peuvent être utilisés pour la validation post-quantique dans des dispositifs où les mises à jour peuvent être impossibles et/ou la prise en charge d'algorithmes à sécurité quantique ne peut pas être déployée pour les opérations sur les clés privées.

Il est donc nécessaire de disposer de plusieurs modèles de validation :

- Dispositifs post-quantiques capables de produire et de valider des authentifications à sécurité quantique au moyen d'algorithmes post-quantiques. Les algorithmes classiques seront utilisés pour la validation des dispositifs classiques.

- Les dispositifs classiques continueront à utiliser le même algorithme (RSA) et devront utiliser des clés pré-partagées symétriques (PSK) pour protéger les signatures et les chaînes de certificats.

- Les appareils classiques prenant en charge la validation par algorithme post-quantique (AQP) peuvent valider directement la nouvelle chaîne de certificats en utilisant à la fois l'algorithme classique et l'AQP, mais ils ne peuvent produire qu'une authentification classique.

En savoir plus

Bien qu'il soit difficile de prédire le moment où un ordinateur quantique constituera une menace pour les algorithmes cryptographiques existants, les organisations doivent commencer à planifier à l'avance.

Téléchargez notre eBook sur Crypto-Agile PKI pour en savoir plus sur la façon dont vous pouvez commencer à planifier dès aujourd'hui.