Chaque jour, des milliers de certificatsSSL expirent. Dans la plupart des cas, ces moments apparemment insignifiants passent inaperçus. Nos sites web restent sécurisés, nos serveurs continuent de fonctionner, et tout se passe comme si de rien n'était.

C'est alors que cela se produit. Un autre certificat SSL expire. Mais cette fois, quelqu'un a oublié de le renouveler. Que se passe-t-il ensuite ? Dans ce blog, nous allons expliquer pourquoi les certificats expirent, ce qui se passe lorsqu'ils expirent et comment réagir efficacement.

SSL sont un facteur important dans la sécurisation des sites web, des applications et des connexions de machine à machine mais, en raison de leur utilisation généralisée, ils sont aussi incroyablement difficiles à repérer.

Pourquoi suivre les certificats ? Tout se résume à un événement : l'expiration du certificat.

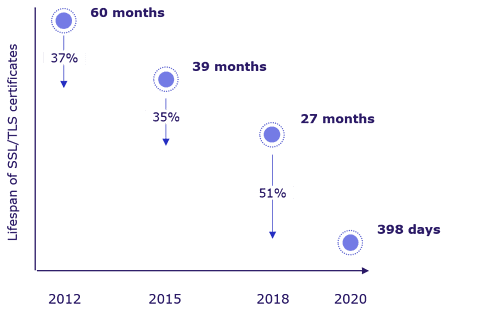

Chaque certificat SSL a une date d'expiration déterminée. Auparavant, ils pouvaient durer jusqu'à cinq ans, puis deux ans. Aujourd'hui, les certificats émis publiquement ne sont valables que 398 jours. Contrairement à votre abonnement à Netflix qui se renouvelle automatiquement lorsque vous faites du streaming, les certificats SSL ne se renouvellent pas d'eux-mêmes. Cette responsabilité incombe généralement à l'équipe PKI ou à l'équipe de sécurité.

Si une organisation n'utilise qu'une poignée de certificats, elle peut les suivre et les renouveler manuellement. En réalité, la plupart des entreprises possèdent des milliers de certificats SSL . Il est extrêmement difficile de suivre l'emplacement de ces certificats, leur propriétaire et leur date d'expiration manuellement à grande échelle.

Pourquoi tous ces problèmes ? Pourquoi les certificats doivent-ils expirer ? Et que se passe-t-il lorsqu'ils expirent ?

L'importance (et le risque) de l'expiration des certificats

L'expiration des certificats est une bonne chose. Pour la même raison que nous renouvelons notre passeport, notre carte d'identité et nos mots de passe, les certificats ont une date d'expiration et doivent être renouvelés après une période de validité déterminée afin de garantir qu'ils sont exacts, à jour et fiables.

Les certificats dont la durée de vie est plus courte (90 jours ou moins) sont plus sûrs et plus favorables dans les environnements actuels qui évoluent rapidement. Cependant, ces certificats à courte durée de vie augmentent également la charge de travail des équipes chargées de les délivrer et de les renouveler.

Les pannes surviennent lorsque l'expiration du certificat passe inaperçue et que les propriétaires de sites web oublient de renouveler le certificat à temps, malgré les nombreux courriels et messages d'avertissement. La gravité et l'impact de ces pannes de certificat peuvent aller d'un simple utilisateur incapable d'accéder au Wi-Fi à une interruption du réseau ou du service à l'échelle mondiale qui touche des millions de clients.

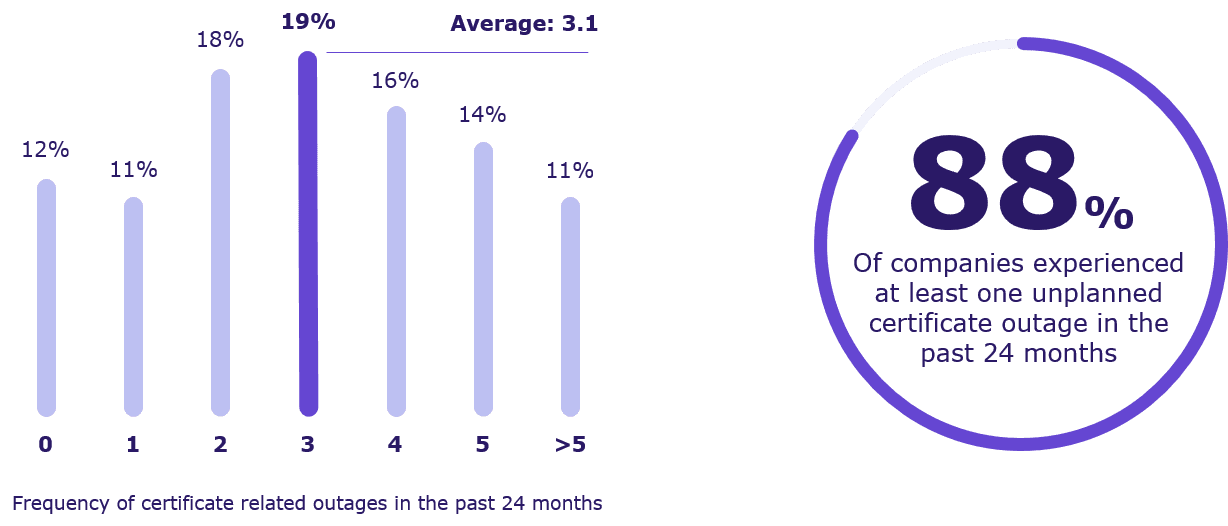

Pour mettre les choses en perspective, Keyfactor a récemment lancé un rapport sur l'état de la gestion de l'identité des machines. Dans ce rapport, nous avons demandé aux personnes interrogées à quelle fréquence elles subissaient des pannes liées aux certificats et quel était l'impact de ces pannes sur leur organisation. Voici ce que nous avons constaté :

- 88% des entreprises continuent de subir des pannes non planifiées en raison de l'expiration de certificats.

- En moyenne, ils ont connu plus de 3 pannes de certificat au cours des deux dernières années.

- 40 % des personnes interrogées déclarent que leur organisation a une forte probabilité de subir d'autres pannes.

- 59 % des personnes interrogées se disent préoccupées par le risque accru de pannes dû à la réduction de la durée de vie des sites SSL etTLS .

Un certificat expiré, une panne Epic

Presque toutes les entreprises sont confrontées à des pannes de certificat, mais très peu d'entre elles révèlent quand elles se produisent et pourquoi. C'est le cas jusqu'à ce qu'Epic Games - fabricant des favoris des fans comme Fortnite, Rocket League et Houseparty - connaisse une panne massive due (vous l'avez deviné) à un certificat SSL expiré.

Le 6 avril 2021, un certificat Wildcard TLS a expiré de manière inattendue. Il est embarrassant de voir un certificat expirermais nous avons estimé qu'il était important de partager notre histoire ici dans l'espoir que d'autres puissent également tirer des enseignements de cette expérience et améliorer leurs systèmes. Si vous ou votre organisation utilisez la surveillance des certificats, ceci peut être un bon rappel pour vérifier les lacunes de ces systèmes.

Que se passe-t-il lorsqu'un certificat SSL expire ?

Au lieu de minimiser l'incident, Epic Games a transformé une mauvaise situation en une leçon apprise en partageant un play-by-play de ce qui s'est passé et de la façon dont cela aurait pu être évité.

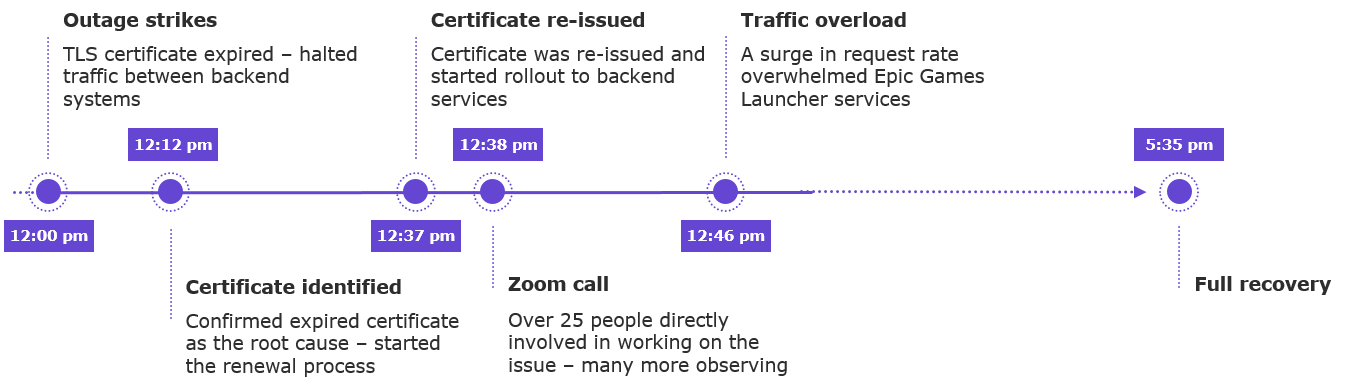

Voici un aperçu rapide de la chronologie de l'incident :

- Expiration : À 12:00 PM UTC, un certificat interne a expiré. Le certificat wildcard expiré a été installé sur des centaines de services backend, ce qui a entraîné des pannes généralisées sur Fortnite, Rocket League, Houseparty, Epic Online Services et Epic Games Store.

- Réponse : Une fois leur processus de gestion des incidents lancé, il n'a fallu que 12 minutes à leurs équipes pour découvrir que le certificat expiré était à l'origine du problème et entamer le processus de renouvellement.

- Remédiation : À 12:37 UTC, le certificat mis à jour a été réémis et déployé dans les services de backend au cours des 15 minutes suivantes. À ce stade, 25 personnes étaient directement impliquées dans la résolution du problème et beaucoup d'autres luttaient contre les incendies dans les services d'assistance aux joueurs, de communauté, d'ingénierie et de production.

- Fallout : Leurs équipes ont pu renouveler le certificat et rétablir la plupart des services dans l'heure qui suivait. Cependant, la panne initiale a révélé une série d'autres problèmes dans leur infrastructure informatique, ce qui a entraîné d'autres perturbations au niveau du lanceur Epic Games et de l'Epic Games Store.

En tout et pour tout, il a fallu à Epic Games près de cinq heures et demie pour se rétablir complètement. Malheureusement, cet incident n'est pas unique. Les expirations de certificats ont été à l'origine de nombreuses pannes récentes, longues et très médiatisées, telles que celles de Microsoft Teams, Azure AD ou Google Voice.

Les causes profondes des pannes de certificat SSL

Chaque panne est différente, mais les problèmes sous-jacents qui y conduisent sont toujours les mêmes : visibilité limitée et manque d'automatisation. Cet incident n'est pas différent...

Visibilité limitée

Les zones DNS pour cette communication interne de service à service n'ont pas été activement contrôlées par nos services de surveillance des certificats, ce qui constitue une négligence de notre part.

La découverte des certificats est l'une des parties les plus importantes de la gestion des certificats, si ce n'est la plus importante. Après tout, vous ne pouvez pas renouveler un certificat dont vous ignorez l'existence. Cela dit, 53 % des entreprises ne savent toujours pas exactement combien de clés et de certificats (y compris auto-signés) elles possèdent.

Absence de processus et d'automatisation

Les renouvellements automatisés n'ont pas été activés pour ce certificat interne, et le travail nécessaire pour y parvenir n'avait pas été priorisé lorsqu'il a été identifié au début de cette année.

Pour renouveler un certificat, les propriétaires de certificats doivent généralement générer une nouvelle CSR, la faire certifier par une autorité de certification, l'installer, vérifier qu'elle est active, puis la remettre en service. Si vous gérez ces processus manuellement, il est pratiquement impossible de réagir efficacement lorsqu'un certificat expire inopinément.

Certificats Wildcard

Le certificat wildcard service à service utilisé a été installé sur des centaines de services de production différents, ce qui a eu un impact très important.

Les certificats Wildcard SSL sont pratiques, mais du point de vue de la sécurité, ils posent de sérieux problèmes. Si la clé privée est compromise ou si le certificat est autorisé à expirer, le rayon d'explosion est multiplié par le nombre de serveurs sur lesquels il est installé.

La nécessité d'automatiser le cycle de vie des certificats

Malheureusement, il est trop facile pour les responsables de l'informatique et de la sécurité de considérer les pannes de certificats comme un événement inattendu, plutôt que comme le symptôme d'un problème sous-jacent bien plus important : des processus de gestion des certificats ad hoc et manuels.

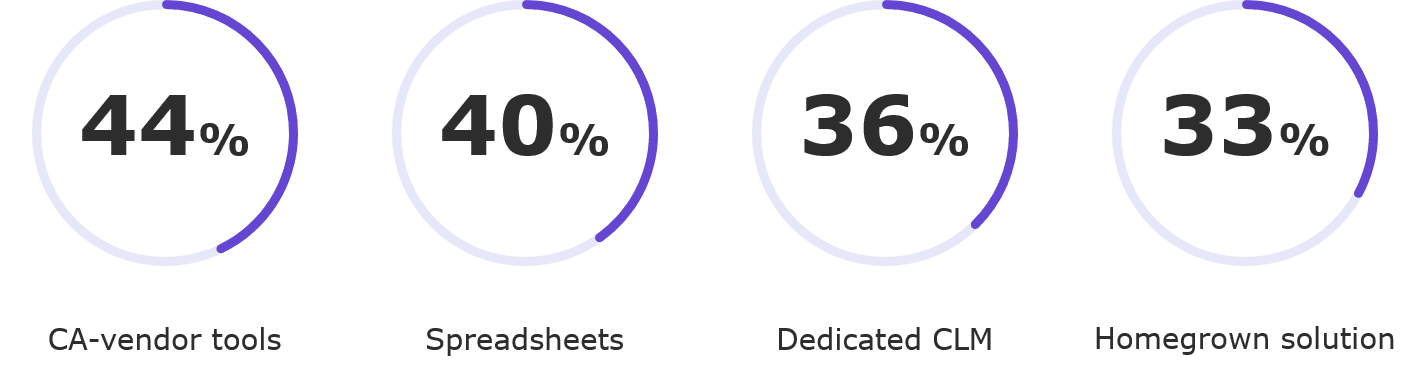

Il n'est pas rare que les entreprises s'appuient sur un mélange de feuilles de calcul, d'interfaces d'AC et d'outils maison pour suivre et gérer leurs certificats. En fait, seul un tiers (36 %) des entreprises utilisent une solution dédiée à la gestion du cycle de vie des certificats (CLM). Cela signifie que la plupart des organisations sont encore bloquées dans des processus manuels et cloisonnés qui n'offrent pas la visibilité dont elles ont besoin dans leur environnement informatique.

Une stratégie de gestion des certificats efficace doit surveiller activement chaque certificat, permettre des renouvellements et des déploiements automatisés vers les charges de travail et les points finaux, et limiter l'utilisation de certificats inconnus, auto-signés et joker qui augmentent le risque et l'impact d'une panne.

Découvrez pourquoi l'automatisation du cycle de vie des certificats est désormais incontournable pour les entreprises numériques. Découvrez les points de vue de plus de 1 100 professionnels de l'informatique et de la sécurité dans le tout premier rapport sur l'état de la gestion de l'identité des machines et partagez-les avec votre équipe.