Wenn wir über digitale Zertifikate sprechen, denken die meisten Menschen an SSL/ TLS Zertifikate. Diese sind zwar die "beliebtesten", aber nicht die einzigen. Es gibt noch zwei weitere Arten von Zertifikaten: Code-Signatur und Benutzer-/Client-Zertifikate, die für die Sicherheit unserer Online-Kommunikation ebenso wichtig sind.

Alle drei Arten von digitalen Zertifikaten haben eine gemeinsame Eigenschaft: Vertrauen. Lernen wir sie besser kennen.

SSL/TLS Bescheinigungen

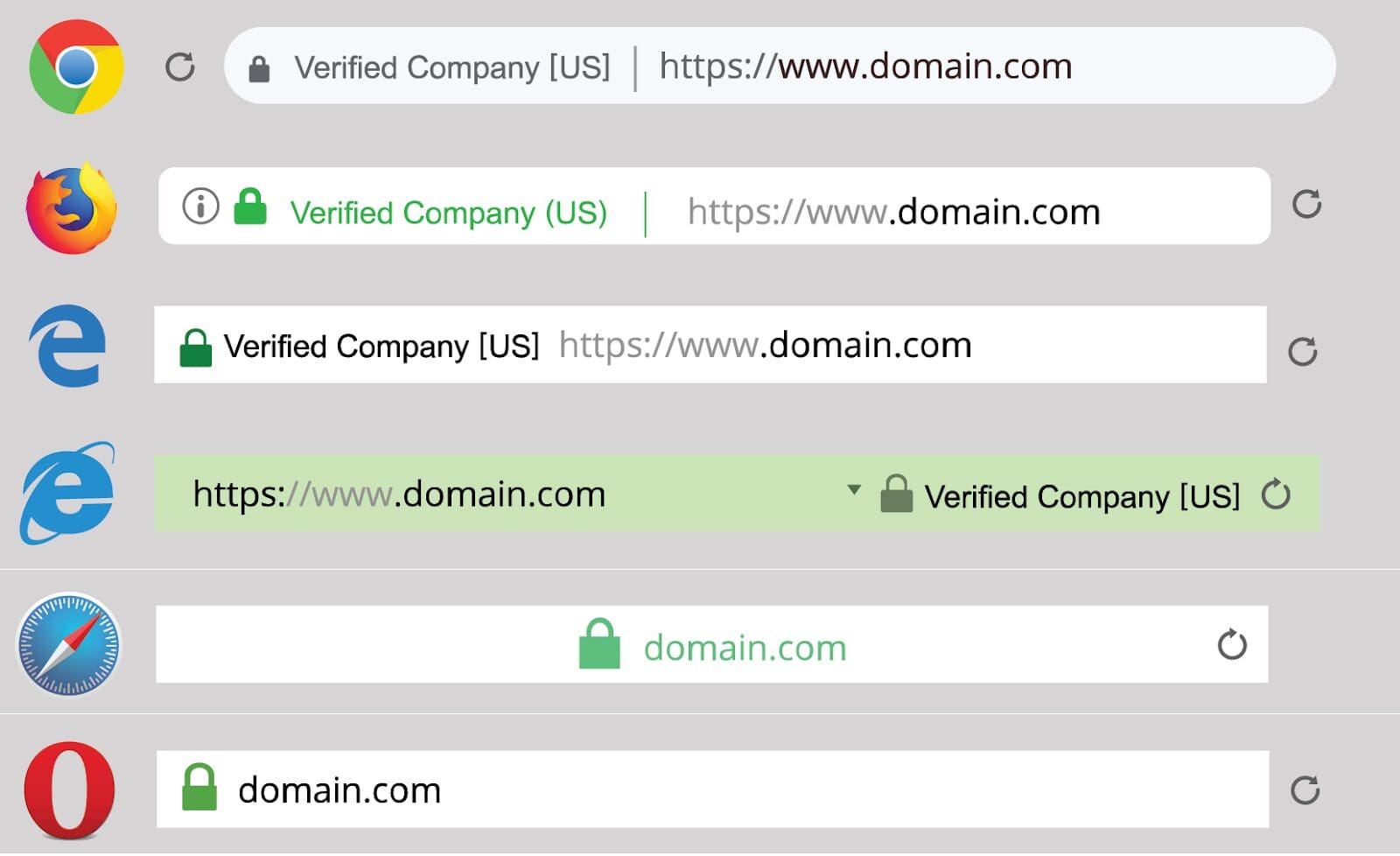

SSL/TLS Zertifikate sichern Daten bei der Übertragung über das offene Internet und gewährleisten die Vertrauenswürdigkeit der Website. SSL Zertifikate verwenden eine asymmetrische Verschlüsselung, bei der ein öffentlicher und ein privater Schlüssel zur Sicherung der Kommunikation erforderlich sind.

Technisch gesehen ist ein SSL Zertifikat eine Datendatei, die auf dem Server einer Website gehostet wird. Websites benötigen ein SSL -Zertifikat, um die Benutzerdaten zu schützen, die Eigentümerschaft zu überprüfen und zu verhindern, dass Angreifer sich als die Website ausgeben, um das Vertrauen der Benutzer zu gewinnen. HTTPS-Adressen verwenden SSL -Zertifikate, bei denen die TCP-Schicht durch Anwendung der Verschlüsselungsschicht SSL verschlüsselt wird.

SSL Zertifikate erleichtern die Paarung von öffentlichem und privatem Schlüssel, die die Grundlage der SSL/TLS Verschlüsselung ist. Wenn ein Client, in der Regel ein Browser oder ein Gerät, versucht, eine TLS Verbindung mit einem Server herzustellen, bezieht er sich auf das SSL Zertifikat, um den öffentlichen Schlüssel und die Identität des Servers zu erhalten.

Außerdem wird mit den Zertifikaten von SSL überprüft, ob ein Client mit dem richtigen Server kommuniziert, dem die Domäne tatsächlich gehört. Diese Überprüfung gewährleistet die Domain-Validierung und verhindert Domain-Spoofing, Man-in-the-Middle-Angriffe und andere böswillige Aktionen, die auf das Vertrauen der Benutzer abzielen.

Code-Signatur-Zertifikate

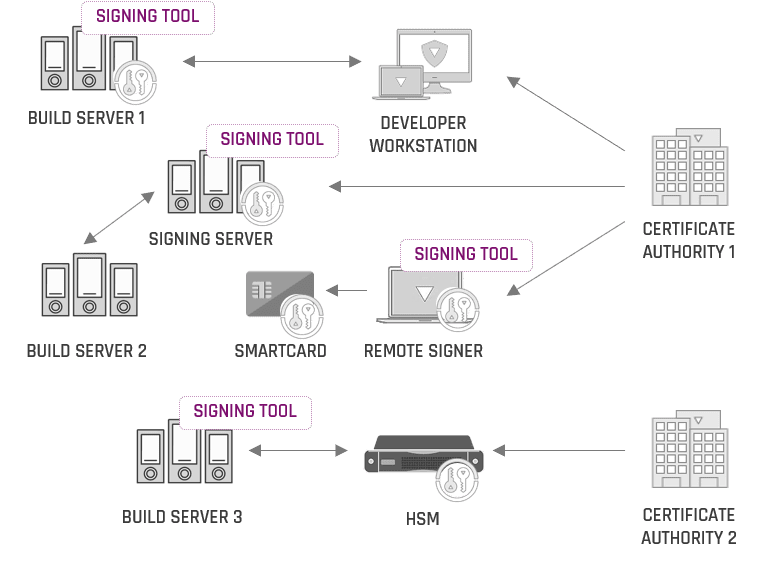

Code-Signatur-Zertifikate gewährleisten die Authentizität des Codes, der für die Entwicklung von software -Anwendungen verwendet wird. Die Codesignierung bestätigt, wer der Autor von software ist, und beweist, dass der signierte Code nach der Signierung nicht verändert oder manipuliert wurde. Angesichts der Komplexität moderner software Lieferketten sind beide Funktionen für den Aufbau von Vertrauen und die Minimierung von Angriffen auf die Lieferkette unerlässlich.

Wie bei den SSL -Zertifikaten basiert die Codesignierung auf der Paarung von öffentlichen und privaten Schlüsseln. Der Entwickler signiert den Code mit seinem privaten Schlüssel, und der Endbenutzer verwendet den öffentlichen Schlüssel des Entwicklers, um seine Identität zu überprüfen. Die Codesignierung zeigt, dass die software oder die Anwendung von einer vertrauenswürdigen Quelle stammt, wodurch die Warnung "unbekannter Herausgeber" entfällt.

Darüber hinaus gewährleisten Code-Signatur-Zertifikate die Integrität der Anwendung und die Unveränderbarkeit des Codes. Wenn die Anwendung nach der digitalen Signatur manipuliert oder verändert wird, erscheint die Signatur ungültig und nicht vertrauenswürdig.

Wenn ein Code digital signiert wird, wird ein Zeitstempel angebracht. Der Zeitstempel gewährleistet, dass der signierte Code auch nach Ablauf des digitalen Zertifikats gültig bleibt. Solange der Entwickler den Code nicht ändert, muss er kein neues digitales Zertifikat anwenden.

Benutzer-/Client-Zertifikate

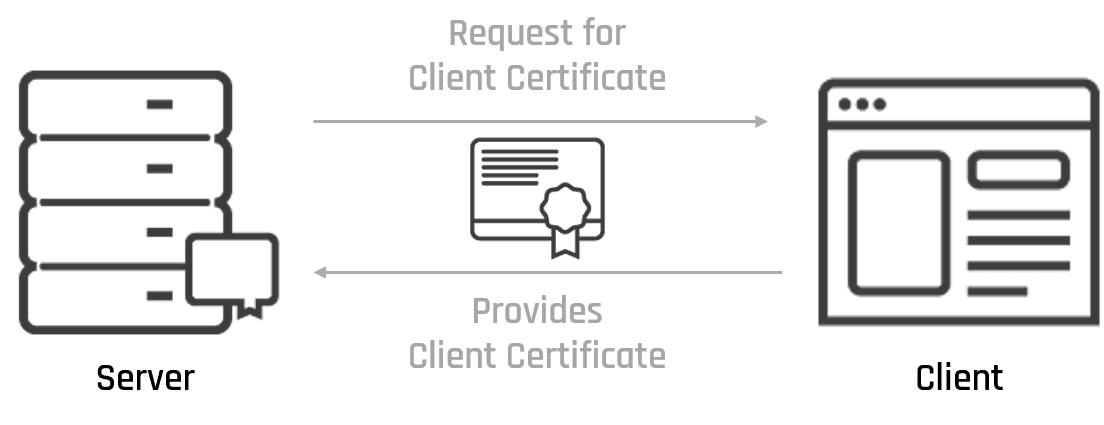

Während die SSL -Zertifikate Site-Domains validieren, authentifizieren Benutzer-/Client-Zertifikate Personen oder Geräte, die Zugriff auf sensible Unternehmensdaten oder -dienste beantragen. Benutzerzertifikate funktionieren wie Passwörter, aber sie machen das Merken von langen und komplizierten Passwörtern überflüssig und sind viel sicherer als Passwörter.

Client-Zertifikate verwenden genau wie die Server-Zertifikate SSL die Public Key Infrastructure (PKI) zur Authentifizierung. Im Gegensatz zu Serverzertifikaten werden Client-Zertifikate jedoch nur zur Überprüfung der Identität einer Person oder eines Geräts verwendet; Client-Zertifikate werden nicht zur Verschlüsselung von Daten eingesetzt. Benutzer-/Client-Zertifikate stellen sicher, dass nur autorisierte Personen auf Dienste und/oder Daten zugreifen.

Client-Zertifikate werden in Unternehmen immer beliebter. Unternehmen verlagern zunehmend Daten und Anwendungen in die Cloud und müssen eine Möglichkeit finden, die Authentizität von Personen beim Fernzugriff zu überprüfen.

Herkömmliche Authentifizierungsmechanismen wie Passwörter sind nicht mehr ausreichend. Angreifer sind sehr daran interessiert, schwache Passwörter zu stehlen oder zu kompromittieren. Gestohlene Anmeldedaten sind der häufigste Angriffsvektor, und Passwörter werden eher als Schwachstelle denn als Authentifizierungsfaktor betrachtet.

An dieser Stelle kommen Client-Zertifikate ins Spiel. Anstatt Personen über unsichere Passwörter zu überprüfen, authentifizieren Client-Zertifikate Personen über die von ihnen verwendeten Systeme. Die Client-Zertifikate SSL werden auf den Geräten der Benutzer installiert, mit denen sie eine Verbindung zu einer bestimmten Website oder einem bestimmten Dienst herstellen. Wenn der Benutzer nicht über die erforderlichen Berechtigungen verfügt, wird ihm der Zugang verweigert.

Client-Zertifikate werden auch in Zwei-Faktor-Authentifizierungssystemen (2FA) verwendet. Sie sind der "etwas, das man hat"-Faktor des Prozesses und machen Verbindungen zu sensiblen Daten oder Diensten noch sicherer. Auch wenn 2FA nicht das Allheilmittel für alle Authentifizierungsprobleme ist, stellt es doch eine zusätzliche Komplexitätsebene für Angreifer dar, die normalerweise den einfachsten Weg suchen, um in Unternehmensnetzwerke einzudringen.

Client-Zertifikate stärken nicht nur die Authentifizierung von Personen, sondern verbessern auch die Benutzerfreundlichkeit. Datensicherheit ist ein Balanceakt zwischen angemessenen Kontrollen und Benutzerfreundlichkeit. Mit Client-Zertifikaten entfällt jegliches Eingreifen des Benutzers, und die Eingabe von Passwörtern wird überflüssig.

In Anbetracht der Tatsache, dass die Unbequemlichkeit der Benutzer oft als Hindernis für wirksame Sicherheitskontrollen angeführt wird, sind Client-Zertifikate ein großes Plus für die Schaffung einer starken Sicherheitslage. Dies ist besonders wichtig bei Zero-Trust-Sicherheitssystemen, bei denen eine starke Identitätsauthentifizierung die Grundlage für das Vertrauen in Remote-Benutzer und -Mitarbeiter bildet.

Ein Blick in die Zukunft: Effiziente Verwaltung aller digitalen Zertifikate

Unternehmen müssen ein robustes, zentralisiertes und automatisiertes Management des Lebenszyklus von Zertifikaten einrichten. Schlechte Richtlinien und Praktiken für die Zertifikatsverwaltung untergraben das Vertrauen, das Unternehmen und Benutzer in digitale Zertifikate setzen, und können zu kostspieligen Ausfällen oder Angriffen führen.

KeyfactorDie Plattform zur Automatisierung und Verwaltung des Lebenszyklus von Zertifikaten macht es einfach, den Lebenszyklus von Schlüsseln und digitalen Zertifikaten in Ihrem Unternehmen zu verwalten. Sie erhalten Transparenz von der Zertifikatserkennung und -überwachung bis hin zur Ausstellung, Erneuerung und Sperrung und können so Ausfälle und Sicherheitsverletzungen im Zusammenhang mit digitalen Zertifikaten ohne Kompromisse vermeiden.