Cuando hablamos de certificados digitales, la mayoría de la gente piensa en los certificadosSSL/ TLS . Aunque son los más "populares", no son los únicos. En realidad, hay dos tipos más de certificados: los de firma de código y los de usuario/cliente, que son igualmente importantes para proteger nuestras comunicaciones en línea.

Los tres tipos de certificados digitales comparten una característica común: la confianza. Conozcámoslos mejor.

Certificados SSL/TLS

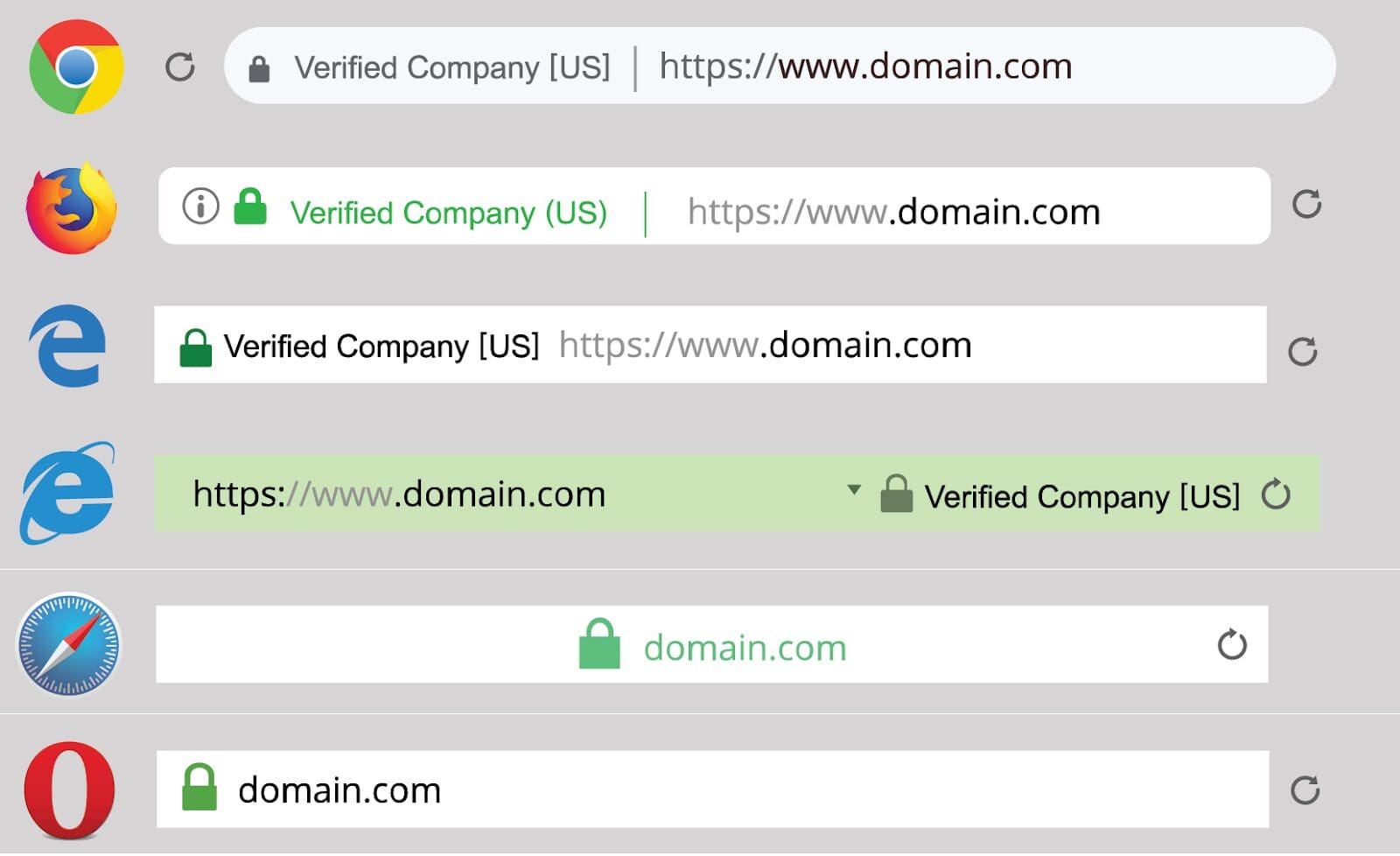

Los certificados SSL/TLS protegen los datos en tránsito a través de internet y garantizan la fiabilidad del sitio. Los certificados SSL utilizan cifrado asimétrico, donde se requiere una clave pública y una privada para proteger las comunicaciones.

Técnicamente hablando, un certificado SSL es un archivo de datos alojado en el servidor de un sitio web. Los sitios web necesitan un certificado SSL para mantener seguros los datos de los usuarios, verificar la propiedad y evitar que los atacantes se hagan pasar por el sitio para ganarse la confianza de los usuarios. Las direcciones HTTPS utilizan certificados SSL , en los que la capa TCP se cifra aplicando la capa de cifrado SSL .

Los certificados SSL facilitan el emparejamiento de claves pública-privada que es la base del cifrado SSL/TLS. Cuando un cliente, normalmente un navegador o un dispositivo, intenta establecer una conexión TLS con un servidor, se remite al certificado SSL para obtener la clave pública y la identidad del servidor.

Además, los certificados SSL verifican que un cliente se está comunicando con el servidor correcto que realmente posee el dominio. Esta verificación garantiza la validación del dominio y previene la suplantación de dominio, los ataques de intermediario (man-in-the-middle) y otras acciones maliciosas que atentan contra la confianza de los usuarios.

Certificados de firma de código

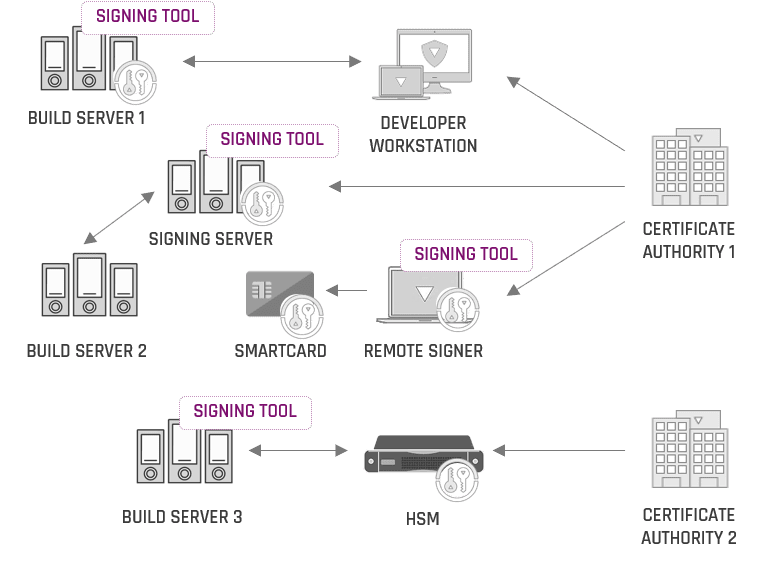

Los certificados de firma de código garantizan la autenticidad del código utilizado para desarrollar aplicaciones software . La firma del código confirma quién es el autor de software y demuestra que el código firmado no ha sido alterado ni manipulado después de ser firmado. Con la complejidad delas cadenas de suministro modernasde software , ambas funciones son esenciales para generar confianza y minimizar los ataques a la cadena de suministro.

Al igual que los certificados de SSL , la firma de código se basa en el emparejamiento de claves pública y privada. El desarrollador firma el código con su clave privada, y el usuario final utiliza la clave pública del desarrollador para verificar su identidad. La firma de código identifica que software o la aplicación proceden de una fuente de confianza, lo que elimina cualquier advertencia de "editor desconocido".

Además, los certificados de firma de código garantizan la integridad de la aplicación y que el código no ha sido alterado. Si la aplicación es manipulada o modificada después de ser firmada digitalmente, la firma aparecerá como inválida y no fiable.

Cuando un fragmento de código se firma digitalmente, se aplica una marca de tiempo. La marca de tiempo garantiza que el código firmado siga siendo válido incluso después de que expire el certificado digital. A menos que el desarrollador cambie el código, no es necesario que aplique un nuevo certificado digital.

Certificados de usuario/cliente

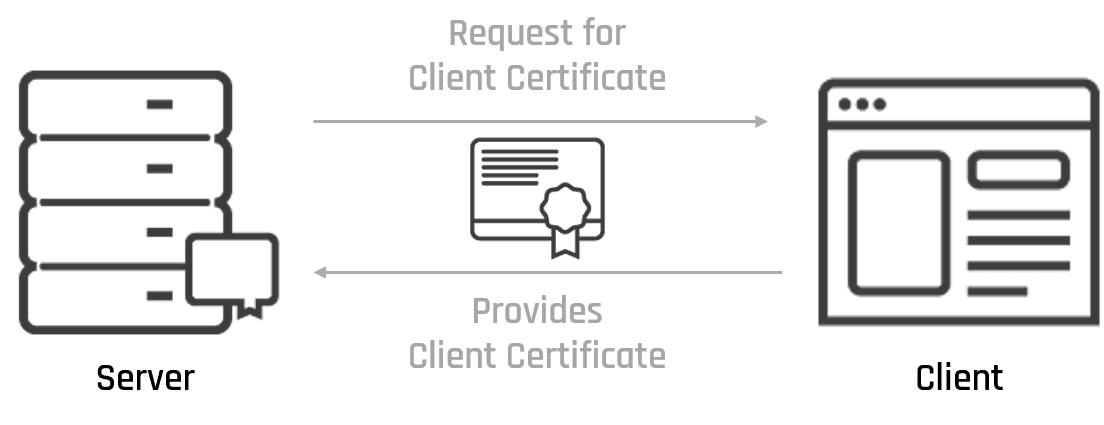

Mientras que los certificados SSL validan los dominios de los sitios, los certificados de usuario/cliente autentican a personas o dispositivos que solicitan acceso a datos o servicios corporativos sensibles. Los certificados de usuario funcionan como contraseñas, pero eliminan la dificultad de recordar contraseñas largas y complicadas, y son mucho más seguros que estas.

Los certificados de cliente, al igual que los certificados SSL de servidor, utilizan Infraestructura de Clave Pública (PKI) para la autenticación. Pero, a diferencia de los certificados de servidor, los certificados de cliente se utilizan únicamente para validar la identidad de una persona o dispositivo; los certificados de cliente no se utilizan para cifrar datos. Los certificados de usuario/cliente garantizan que solo las personas autorizadas acceden a los servicios y/o datos.

Los certificados de cliente están ganando popularidad en las empresas. Las empresas migran cada vez más datos y aplicaciones a la nube, y necesitan encontrar una forma de validar la autenticidad de las personas a través del acceso remoto.

Los mecanismos de autenticación tradicionales, como las contraseñas, ya no son adecuados. Los atacantes están interesados en robar o comprometer contraseñas débiles. Las credenciales robadas son el vector de ataque más frecuente, y las contraseñas se consideran una vulnerabilidad más que un factor de autenticación.

Ahí es donde resultan útiles los certificados de cliente. En lugar de validar a las personas mediante contraseñas inseguras, los certificados de cliente autentican a las personas a través de los sistemas que utilizan. Los certificados de cliente SSL se instalan en los dispositivos de los usuarios, que los utilizan para conectarse a un determinado sitio o servicio. Si el usuario no tiene los permisos necesarios, no se le concederá el acceso.

Los certificados de cliente también se utilizan en esquemas de autenticación de dos factores (2FA). Son el factor de «algo que tienes» del proceso, lo que hace que las conexiones a datos o servicios sensibles sean aún más seguras. Aunque la 2FA puede no ser la panacea para todos los problemas de autenticación, presenta un nivel adicional de complejidad para los atacantes, quienes normalmente buscan la forma más fácil de infiltrarse en las redes corporativas.

Además de reforzar la autenticación de las personas, los certificados de cliente también mejoran la experiencia del usuario. La seguridad de los datos es un acto de equilibrio entre los controles adecuados y la comodidad del usuario. Por ello, los certificados de cliente eliminan cualquier intervención del usuario y suprimen la fricción de tener que teclear contraseñas.

Considerando que la inconveniencia para el usuario se cita a menudo como una barrera para los controles de seguridad efectivos, los certificados de cliente son una gran ventaja para establecer una postura de seguridad sólida. Esto es especialmente importante en los esquemas de seguridad de confianza cero (zero trust), donde una autenticación de identidad robusta es la base para depositar la confianza en usuarios y empleados remotos.

Mirando hacia el futuro: Gestión eficaz de todos los certificados digitales

Las organizaciones necesitan establecer una gestión del ciclo de vida de los certificados sólida, centralizada y automatizada. Las políticas y prácticas deficientes de gestión de certificados erosionan la confianza que las empresas y los usuarios depositan en los certificados digitales y pueden provocar costosas interrupciones o ataques.

Keyfactorsimplifican la gestión del ciclo de vida de las claves y los certificados digitales en toda la empresa. Puede obtener visibilidad desde la detección y supervisión de certificados hasta su emisión, renovación y revocación, manteniendo a raya las interrupciones relacionadas con los certificados digitales y las brechas de seguridad, sin poner en peligro la seguridad.