La Certificación del Modelo de Madurez de Ciberseguridad (CMMC) se está convirtiendo rápidamente en un término familiar en la comunidad de TI y seguridad. ¿Por qué? El nuevo estándar de seguridad afecta a más de 300.000 empresas en todo el mundo.

En este blog, cubriremos qué es, quién necesita la certificación CMMC y por qué es importante para el estado general de la seguridad en las complejas cadenas de suministro que apoyan al Departamento de Defensa de EE. UU. (DoD) y la seguridad nacional.

¿Qué es la CMMC?

La CMMC es un procedimiento de certificación desarrollado por el DoD para certificar que sus contratistas cuentan con los controles adecuados para proteger datos sensibles, incluyendo la Información de Contrato Federal (FCI) y la Información No Clasificada Controlada (CUI), contra divulgaciones no autorizadas. El Modelo CMMC se basa y armoniza las mejores prácticas de una variedad de estándares de ciberseguridad, incluyendo NIST SP 800-171, NIST SP 800-53 e ISO 27001.

Anteriormente, las autoridades contratantes y los contratistas principales eran responsables de implementar y certificar la seguridad de sus propios sistemas de información. Los contratistas siguen siendo responsables de implementar los controles de seguridad; sin embargo, la CMMC ahora exige evaluaciones de terceros para asegurar el cumplimiento de las prácticas y procedimientos obligatorios.

La CMMC surgió como respuesta al creciente número de ciberamenazas dirigidas a los contratistas del DoD. La misión y las operaciones del DoD dependen en gran medida de cadenas de suministro extensas y complejas. Las brechas en las políticas y prácticas de ciberseguridad implementadas por esta vasta red de proveedores del DoD representan un enorme riesgo cibernético.

¿Quién necesita la certificación CMMC?

Hay más de 300.000 contratistas de defensa, fabricantes e incluso pequeñas empresas involucradas en la base industrial de defensa (DIB). Estos incluyen tanto a los contratistas «principales» que interactúan directamente con el DoD, como a los subcontratistas que pueden realizar el cumplimiento o la ejecución para los contratistas principales.

El DoD comenzó a incorporar los requisitos de la CMMC en RFPs / RFIs seleccionadas a partir del 30 de noviembre de 2020. Para el año fiscal 2026, todas las adjudicaciones de contratos del DoD requerirán al menos algún nivel de certificación CMMC.

Dominios, prácticas y niveles de madurez

Marco de la CMMC

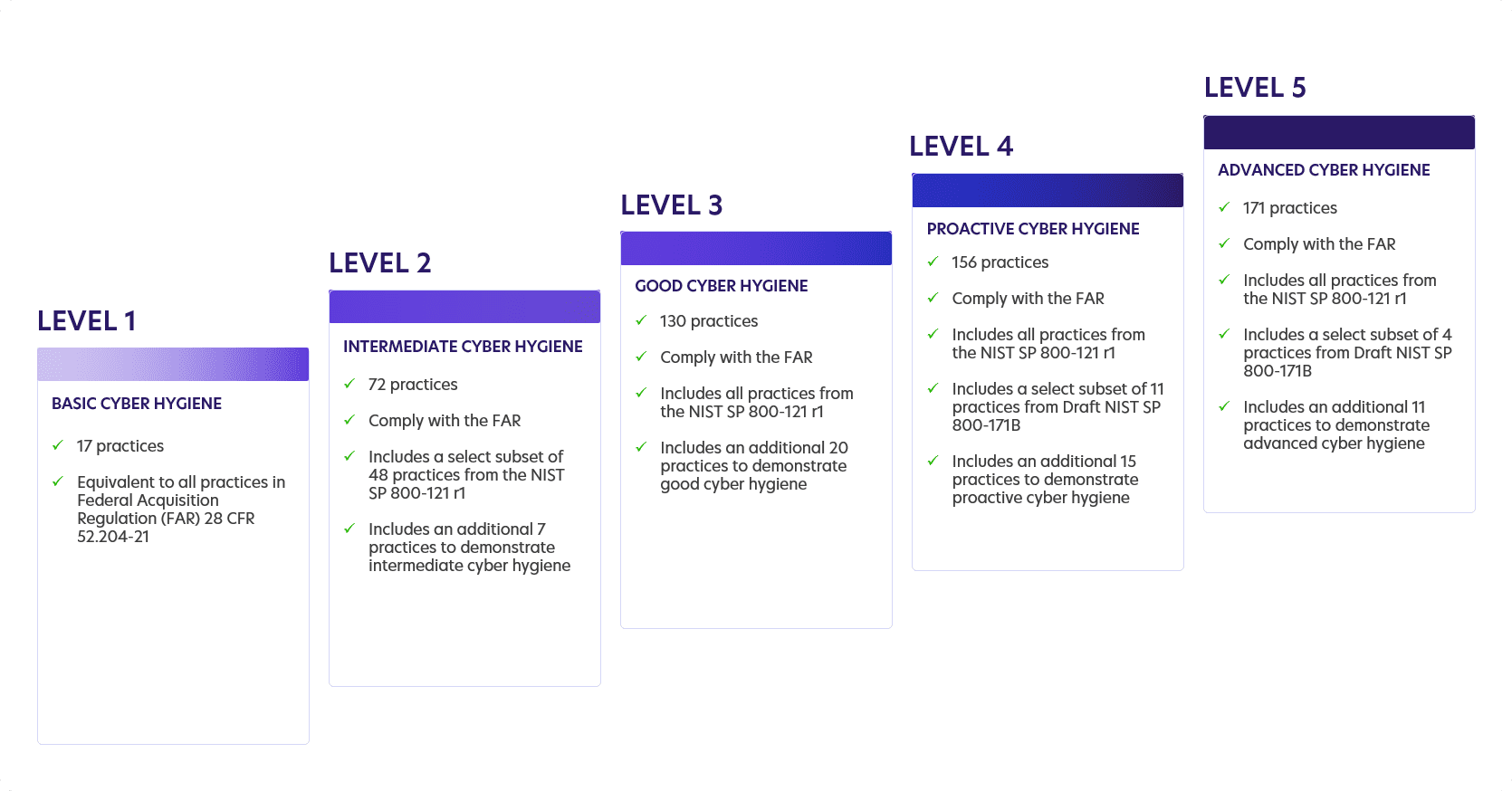

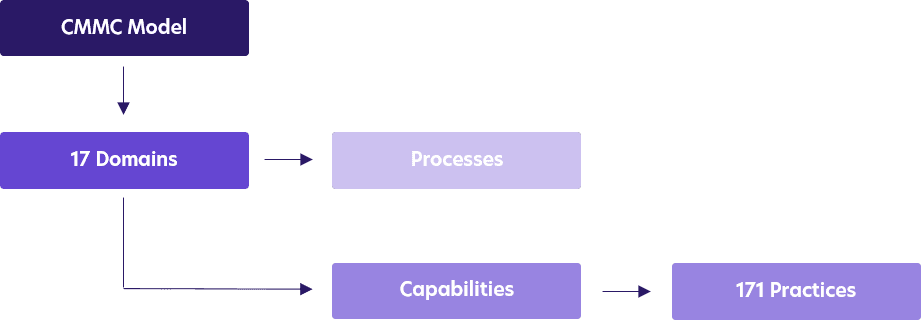

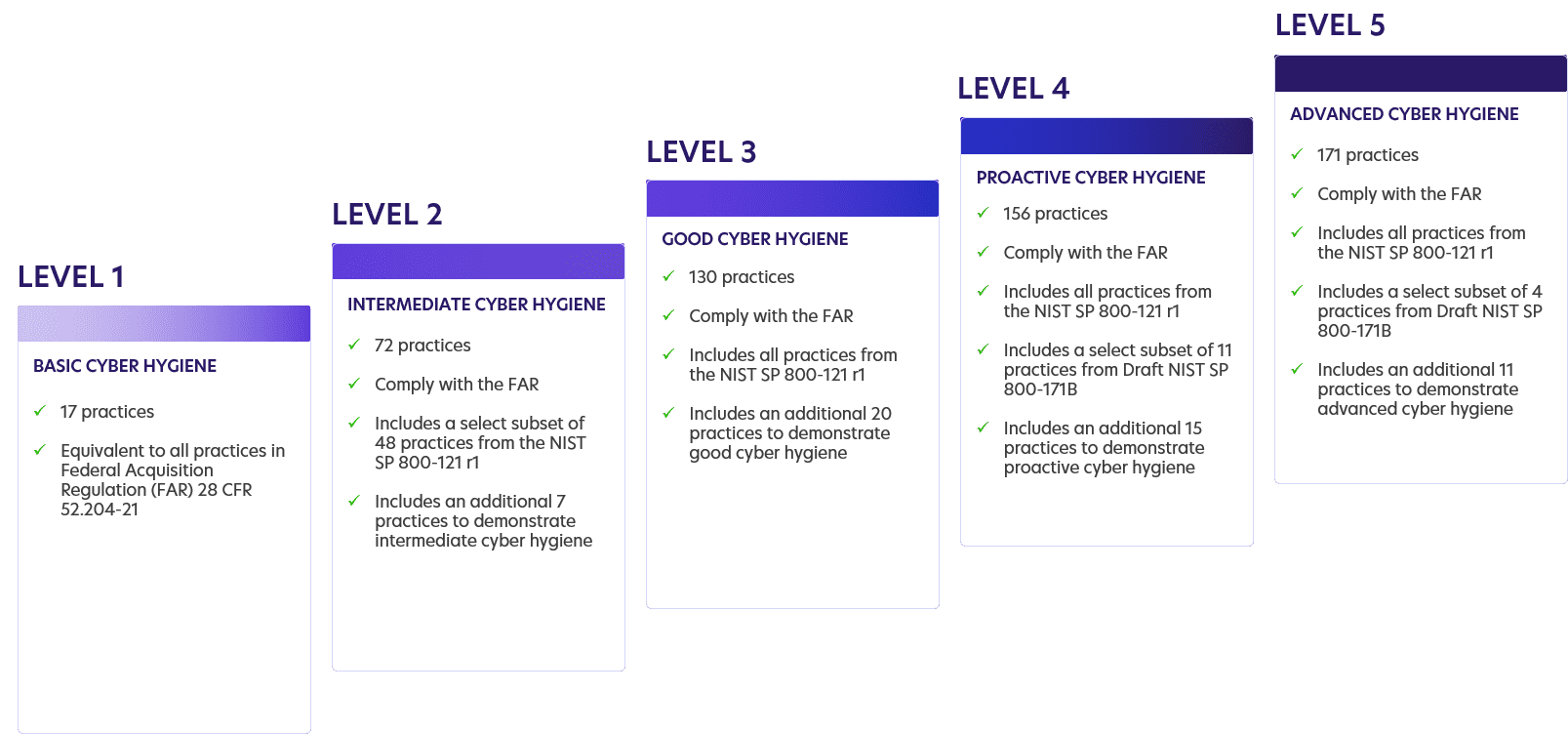

El marco de la CMMC evalúa la madurez de la ciberseguridad en cinco niveles de madurez. Cada nivel de la CMMC consta de un conjunto de procesos y prácticas que se asignan según el tipo, la sensibilidad y los riesgos de la información que debe protegerse. Los procesos se organizan en dominios, mientras que las prácticas se alinean con un conjunto de capacidades por dominio.

Dominios

Existen 17 dominios en el marco de la CMMC, que van desde el control de acceso hasta la integridad de los sistemas y la información. Cada dominio representa un grupo o «conjunto» de prácticas de seguridad que la organización debe cumplir. Las empresas son certificadas según cinco niveles de cumplimiento en todos estos dominios de seguridad.

El color púrpura claro representa las áreas donde la PKI y las identidades de máquinas desempeñan un papel importante.

Prácticas

Dentro del modelo CMMC, existen 171 prácticas que abarcan los 17 dominios. Estas prácticas se asignan a cinco niveles de madurez. Se requieren prácticas más avanzadas para alcanzar niveles de madurez superiores.

Niveles de Madurez

Cada nivel de madurez incluye procesos, y el proveedor debe demostrar la madurez de estos procesos integrando las actividades en las operaciones de la organización. La higiene cibernética básica comienza en el Nivel 1, y cada nivel exige el cumplimiento de prácticas, procedimientos y capacidades adicionales, hasta alcanzar la higiene cibernética avanzada en el Nivel 5.

La importancia de la PKI y las identidades de máquinas para el cumplimiento de CMMC

Garantizar la confidencialidad e integridad de la Información No Clasificada Controlada (CUI) es un componente clave para el cumplimiento de CMMC. Una vez que los contratistas del DoD identifican y clasifican sus datos, deben protegerlos criptográficamente tanto en reposo como en tránsito.

- La práctica SC.3.185 exige la implementación de mecanismos criptográficos para prevenir la divulgación no autorizada de CUI durante la transmisión.

- La práctica SC.3.191 solicita a los contratistas del DoD proteger la confidencialidad de la CUI en reposo.

Además de proteger la confidencialidad e integridad de la CUI, salvaguardar la autenticidad de las comunicaciones también es esencial.

- La práctica SC.3.190 establece que la autenticidad de las comunicaciones debe protegerse contra ataques de intermediario (man-in-the-middle), secuestro de sesión y la inserción de información falsa. Este requisito genera confianza en ambos extremos de las sesiones de comunicación respecto a la identidad de las partes y la validez de la información transmitida.

Sin embargo, estos controles no serán suficientes si no se complementan con un mecanismo eficaz para la gestión del ciclo de vida de las identidades de máquinas, como las claves criptográficas y los certificados digitales.

- La práctica SC.3.187 exige a los contratistas del DoD gestionar las claves criptográficas utilizadas para asegurar la CUI y autenticar las comunicaciones.

De acuerdo con CMMC, las organizaciones deben “desarrollar procesos y mecanismos técnicos para proteger la confidencialidad, autenticidad y uso autorizado de las claves criptográficas, conforme a los estándares y regulaciones de la industria.”

En otras palabras, los contratistas de defensa y las empresas dentro de la cadena de suministro de defensa deben construir una Infraestructura de Clave Pública (PKI) robusta para emitir claves y certificados que sean confiables, actualizados y conformes con los estándares establecidos.

No solo eso, sino que deben asegurarse de contar con un inventario completo de todos los activos criptográficos, aplicar políticas estandarizadas en torno a su uso y automatizar el ciclo de vida de las claves y certificados para prevenir pérdidas, compromisos o usos indebidos.

Asegurando la cadena de suministro de defensa

Aquí hemos cubierto solo algunas de las prácticas más importantes de PKI y gestión de identidades de máquinas dentro del modelo CMMC. Sin embargo, se requiere más que unas pocas prácticas para proteger cada identidad de máquina en toda la cadena de suministro de defensa.

Considerando las vastas y complejas cadenas de suministro que respaldan la misión y las operaciones del DoD, acertar en la seguridad es fundamental. Basta con reflexionar un minuto sobre el impacto de los ataques de SolarWinds para comprender por qué los contratistas del DoD necesitan una estrategia sólida para gestionar cada identidad de máquina, incluyendo certificados SSL/TLS, SSH y de firma de código.

Cada vez se introducen más máquinas, como contenedores, cargas de trabajo en la nube, IoT y dispositivos móviles, en la cadena de suministro, lo que aumenta el riesgo de compromiso de la identidad de la máquina. Cumplir con los requisitos de CMMC es un comienzo, pero se necesita más que marcar casillas para asegurar que su organización esté protegida contra costosas interrupciones y riesgos de seguridad.

¿Desea saber más sobre cómo puede tomar el control de las identidades de máquinas y asegurar el cumplimiento de los requisitos de seguridad de CMMC? Solicite una demostración hoy mismo.