La PKI desempeña ahora un papel fundamental en nuestra vida cotidiana, y por eso no es de extrañar que haya sido un tema recurrente en los PrimeKey Tech Days desde 2015.

Tomas Gustavsson, Director de PKI en PrimeKey Keyfactor, ha liderado este tema anualmente, seleccionando personalmente los temas de PKI más complejos para cada debate. Y 2021 no defraudó. A continuación, un vistazo a los aspectos más destacados de su charla de 2021 sobre PKI avanzada.

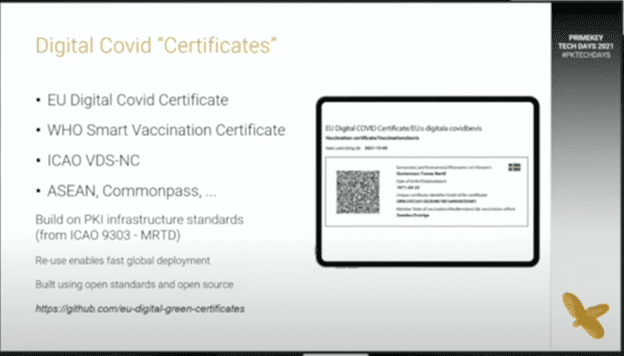

Certificados Covid

Los certificados Covid y el concepto de ajustar estándares también estuvieron en la agenda de PKI avanzada en 2020. Pero, al igual que lo que ha estado sucediendo en el mundo, mucho ha ocurrido en el último año que hizo que valiera la pena retomar este tema.

Para empezar, es importante señalar que estos no son certificados x509 como los que solemos discutir en el mundo de la PKI, sino que suelen ser un certificado ISO9000 o ISO27001. De hecho, están surgiendo varios estándares diferentes en esta área por parte de la UE, la OMS, la OACI y otros.

Los equipos detrás de estos certificados digitales Covid han avanzado rápidamente en el desarrollo y la implementación global, y pudieron hacerlo en gran parte por dos razones. Primero, porque se basaron en estándares y modelos ya existentes que son robustos y bien probados, y segundo, porque muchos también utilizan código open-source accesible a través de Github.

Profundicemos en dos ejemplos de cómo se manifiesta esto.

Sellos Digitales Visuales (VDS) de la OACI

El VDS de la OACI se basa en la Parte 12 de la OACI 9303 para su infraestructura PKI, que es una CA firmada por países que se ha utilizado anteriormente para emitir documentos como pasaportes y eIDs. Más recientemente, añadió capacidades para un firmante de códigos de barras. La OACI está trabajando actualmente en la personalización y la construcción de códigos de barras 2D con un sello digital, pero el hecho de que comenzaran con esta infraestructura bien establecida y de confianza representa un gran paso adelante en el proceso de desarrollo.

Certificado COVID Digital de la UE (EU DCC)

El Certificado COVID Digital de la UE (EU DCC) adopta un enfoque muy similar al ICAO VDS desde la perspectiva de la PKI, reutilizando los mismos conceptos robustos y bien conocidos de ICAO 9303, lo que ha facilitado su implementación en muchos países. Sin embargo, el EU DCC utiliza un enfoque ligeramente diferente para la construcción de los códigos de barras 2D, insertando una firma en el centro de los mismos. Han desarrollado código open-source, disponible a través de Github, para el proceso de creación de datos y verificación de firmas, lo que también ha contribuido a una implementación más rápida.

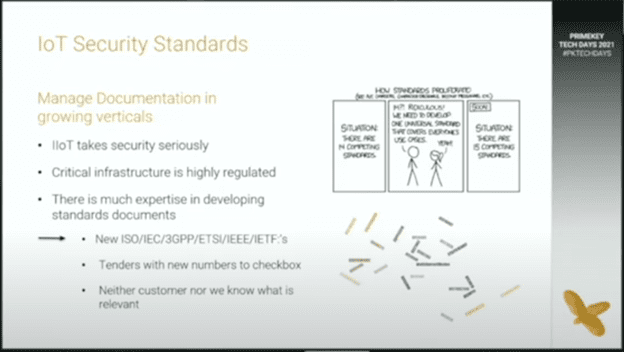

Estándares (I)IoT

A continuación, los estándares de IoT —o estándares de IIoT (IoT Industrial), según sea el caso— también retoman algunos temas de 2020, pero la gestión de estos estándares sigue siendo un desafío a medida que los sectores verticales que dependen de ellos continúan creciendo rápidamente.

Específicamente, el sector industrial se toma la seguridad muy en serio y el mercado de infraestructuras críticas está altamente regulado, lo que ha ejercido una gran presión en el desarrollo de estos estándares. Desde la perspectiva de la PKI, esto ha provocado una explosión de solicitudes de propuestas (RFP) y solicitudes de información (RFI) para establecer nuevos estándares, pero la mayoría de las organizaciones aún no comprenden bien qué es lo más relevante en estos estándares.

Por ejemplo, consideremos un intercambio de datos de medición de electricidad que utiliza el estándar IEC 62056. Si el estándar tiene 24 partes y no se sabe qué parte es relevante para la PKI, entonces hay que revisar las 24 partes para documentar el cumplimiento.

En última instancia, esto conduce a más protocolos y más modos de protocolo, nuevos tipos de CA y perfiles más complejos con «más opciones», lo que genera aún más opciones y una mayor complejidad de gestión al desarrollar y adherirse a estos estándares.

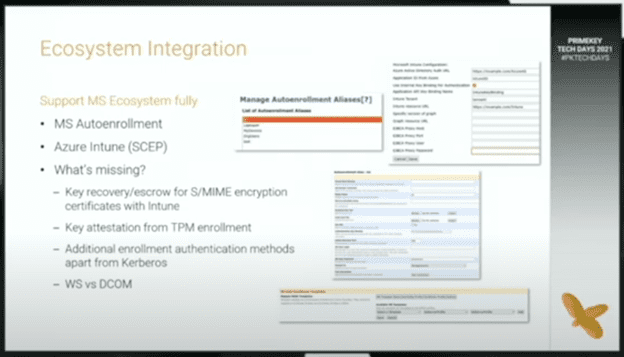

Integración de Ecosistemas Complejos

Cuando se desea integrar completamente en un ecosistema, puede llegar a ser bastante complejo en ciertos casos, y eso le ha valido un lugar en la lista de temas de PKI de alta complejidad de este año.

Una constante al desarrollar un nuevo sistema complejo o al iniciar la integración en un ecosistema es que los conceptos y la funcionalidad inicial pueden desarrollarse con bastante rapidez, pero una vez que se pasa a producción, cada grupo de usuarios desea operar de manera diferente y, de repente, surgen numerosos detalles y casos de uso nuevos a considerar.

Este tipo de integración es algo en lo que nuestro equipo ha trabajado intensamente durante el último año para poder dar soporte completo e integrarse en un ecosistema de Microsoft (aunque es útil que Microsoft disponga de una implementación de referencia que se puede emular, incluso si es bastante detallada).

En cuanto a la integración con el ecosistema de Microsoft, nuestro equipo ha tenido dos áreas de enfoque principales durante el último año: el auto-enrollment nativo de Microsoft y el soporte para el enrollment de Azure Intune.

A continuación, un vistazo general a lo que se ha implicado:

- Auto-enrollment de Microsoft: Nuestro equipo ha estado trabajando para añadir el auto-enrollment de Microsoft utilizando la API de servicios web. Esto incluye alias de EJBCA que permiten múltiples configuraciones para soportar múltiples dominios y, por lo tanto, ejecutar múltiples CA en la misma instancia.

- Enrollment de Azure Intune: También hemos estado añadiendo parámetros de Azure AD para soportar solicitudes de enrollment de Azure Intune, ya sea directamente o a través de un proxy.

- Elementos adicionales: Una vez que comenzamos a operar en producción, los usuarios empezaron a solicitar funcionalidades más allá de las áreas iniciales. Esto ha dado lugar a algunos elementos adicionales en los que trabajaremos:

- Recuperación/depósito de claves para certificados de cifrado S/MIME con Intune

- Atestación de claves con módulos TPM

- Métodos adicionales de autenticación para el enrollment, además de Kerberos, como certificados de cliente o nombre de usuario/contraseña

- Introducción de DCOM para ciertos casos de uso que requieren la API antigua (frente a la API de servicios web, que cubre aproximadamente el 90% de los casos de uso)

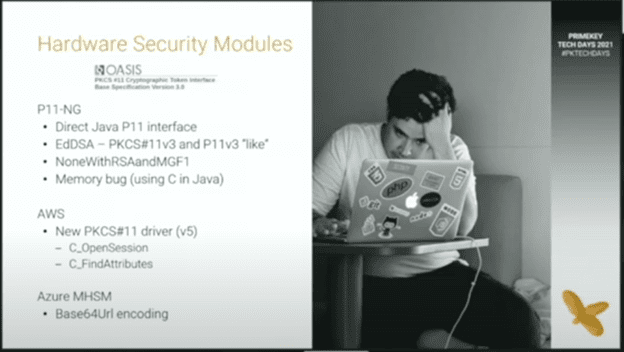

Módulos de seguridad Hardware

Esto nos lleva a nuestro último tema de PKI de alta complejidad: los módulos de seguridad Hardware (HSM), que también formaron parte de la discusión sobre PKI de alta complejidad en 2018 y 2019.

Los HSM han reaparecido este año porque hemos descubierto que el Java PKCS11 de confianza que hemos utilizado durante décadas ya no es lo suficientemente ágil para soportar la seguridad de los HSM modernos. Específicamente, no proporciona suficiente control.

En respuesta, nuestro equipo ha estado trabajando en cómo aumentar el control y soportar un gran número de claves de firma dentro del HSM. Lo hemos logrado a través de una interfaz Java P11 directa que también nos permite soportar EdDSA, una característica de PKCS#11v3. Es importante destacar que el soporte para EdDSA puede variar hoy en día según el HSM que se utilice, ya que muchos proveedores comenzaron a soportarlo antes de que el estándar PKCS#11v3 fuera especificado oficialmente.

Al mismo tiempo, estamos viendo cómo los HSM en la nube se vuelven muy populares, a pesar de que muchas personas se mostraron escépticas cuando estos HSM alojados externamente comenzaron a surgir. Sin embargo, ahora las organizaciones se sienten mucho más cómodas con el alojamiento en la nube y han encontrado varios beneficios en la facilidad de uso de un HSM en la nube.

Extra: ¿Qué no se incluyó en la categoría de «PKI de vanguardia»?

Por último, pero no menos importante, hay algunos temas que no se incluyeron en la categoría de PKI de vanguardia, no porque sean poco interesantes, sino simplemente porque no son lo suficientemente «de vanguardia». A continuación, presentamos un breve vistazo a estos temas secundarios:

- Procesos de desarrollo de productos: Estamos trabajando en un ejemplo que utiliza contenedores como bloques de construcción para entregar código fuente en un producto final para el usuario.

- Ataques a la cadena de suministro: Los ciclos de vida de desarrollo de Software seguro han sido un tema de gran relevancia en el último año.

- Soberanía digital: Esto significa cosas diferentes para distintas personas, pero a menudo se asocia con el uso de marcos de trabajo open-source.

¿Desea obtener más información?

La idea de la «PKI de vanguardia» no desaparecerá pronto; la PKI es un concepto complejo y en constante evolución, y por ello seguiremos encontrando nuevos desafíos y nuevas formas de operar a medida que la tecnología avanza.

¿Interesado en saber más sobre los temas que se incluyeron este año? Haga clic aquí para ver la sesión completa sobre PKI de vanguardia con Tomas Gustavsson de PrimeKey Tech Days 2021.