Los certificados SSL/TLS emitidos por autoridades de certificación (CA) de confianza, ya sean públicas o privadas, se utilizan para autenticar un único dominio en sitios web de cara al público. Las organizaciones con un puñado de dominios públicos y subdominios tendrían que emitir y gestionar un número igual de certificados digitales, lo que aumenta la complejidad de la gestión del ciclo de vida de los certificados. La buena noticia es que existe una solución para evitar esta carga.

Los certificados wildcard prometen simplicidad, ¿pero son la solución a todas nuestras plegarias?

Los certificados TLS cumplen múltiples propósitos. Principalmente, permiten sesiones cifradas entre clientes y sitios web, y demuestran que el sitio no es un impostor malicioso. Una buena práctica de seguridad es renovar los pares de claves con frecuencia, lo que debería ocurrir cada vez que se obtiene un nuevo certificado.

Desde 2005, el CA/B Forum ha establecido las reglas sobre cómo deben emitirse, gestionarse y validarse los certificados TLS. Esta organización voluntaria está compuesta por dos grupos:

- Autoridades de Certificación (CA) — como IdenTrust, DigiCert y GoDaddy;

- Desarrolladores de navegadores — como Google, Apple, Microsoft y Mozilla.

Los navegadores y las CA suelen debatir y votar las propuestas de reglas hasta que alcanzan un acuerdo por mayoría, y luego todos los miembros aplican la regla final.

A pesar de la decisión del CA/B Forum de no limitar la vida útil de los certificados a un año, Apple tomó una decisión unilateral en febrero de limitar la vida útil de los certificados TLS aceptados a solo 398 días, a partir del 1 de septiembre.

Google y Mozilla se unen a la decisión de Apple

Chrome se une a Apple para limitar los certificados TLS públicos a 398 días a partir del 1 de septiembre.

— Dean Coclin (@chosensecurity) Junio 10, 2020

Parece que los navegadores ganaron esta ronda. El 9 de julio de 2020, el Mozilla Security Blog publicó que también reduciría la vida útil de los certificados TLS a 398 días. Así, a partir del 1 de septiembre de 2020, Mozilla, Google y Apple dejarán de confiar en cualquier certificado recién emitido con una vida útil superior a 398 días.

Ahora la atención se centra en Microsoft, que se espera que decida sobre el tema pronto. Sin embargo, hay que tener en cuenta que Microsoft Edge utiliza Chromium como motor de navegador.

Independientemente de esto, los principales proveedores públicos de CA se han adaptado rápidamente, dejando de ofrecer certificados TLS públicos de dos años. Al fin y al cabo, no tienen otra opción, dado que la gran mayoría de los usuarios web optan por los navegadores Chrome y Safari.

Mozilla ha expresado la creencia de que este cambio es crucial para mantener una web segura, ya que:

- Promueve una mayor agilidad criptográfica, ya que los certificados vulnerables se eliminarán automáticamente en menos tiempo.

- Limita la vulnerabilidad de un sitio web a intrusiones, ya que las claves de cifrado privadas se verán obligadas a actualizarse periódicamente.

- En el caso de certificados TLS robados, el tiempo que un actor de amenazas podría utilizarlos se limitaría a una validez de un año.

- Evita que los proveedores de alojamiento o terceros sigan utilizando certificados, incluso después de que un servicio web haya cambiado de proveedor o ya no esté utilizando activamente el certificado.

Es cierto que una clave comprometida podría permitir a un atacante interceptar comunicaciones seguras y/o suplantar un sitio web hasta que el certificado TLS caduque. Sin embargo, los suscriptores de certificados con frecuencia olvidan cómo o cuándo reemplazar los certificados, lo que provoca interrupciones del servicio por caducidades inesperadas.

Y si bien esto busca aumentar la seguridad de todos, si su proceso de gestión interno no aprovecha la automatización de certificados, su empresa podría volverse menos segura y más propensa a interrupciones. Si aún utiliza procesos manuales (por ejemplo, hojas de cálculo) para gestionar estos certificados, su carga de trabajo se ha duplicado virtualmente de la noche a la mañana. Estos aumentos en la carga de trabajo también crean más oportunidades para la configuración errónea de dichos certificados.

Los certificados caducados son un problema masivo

Cuestan a las empresas millones de dólares cada año debido a interrupciones. Además, las advertencias más frecuentes sobre certificados caducados pueden hacer que los visitantes web se sientan más cómodos ignorando los mensajes de error.

Además, la reducción significativa del período de validez dará lugar a una emisión de certificados más frecuente. Esto provocará aumentos sustanciales en las tarifas anuales para los consumidores de certificados debido al incremento de los costes para las empresas que mantienen los certificados (especialmente para los certificados OV y EV).

Estos son en su mayoría los efectos a largo plazo que traerá este cambio, pero las CA, los propietarios de sitios web e incluso los usuarios finales podrían verse afectados inmediatamente después de que se produzca el cambio del 1 de septiembre.

Para usuarios finales

Esto significa que algunos sitios web y aplicaciones podrían dejar de funcionar como se espera en las aplicaciones de Apple, Google y Mozilla si las empresas responsables no están preparadas para gestionar la renovación más frecuente de certificados y mantener sus servicios operativos.

Para empresas

En adelante, su proveedor de CA ya no ofrecerá certificados TLS públicos de dos años. No prepararse para ciclos de vida de certificados más cortos significa que sus visitantes web se encontrarán con un mensaje de error, lo que causará un impacto inmediato en su marca y sus ingresos.

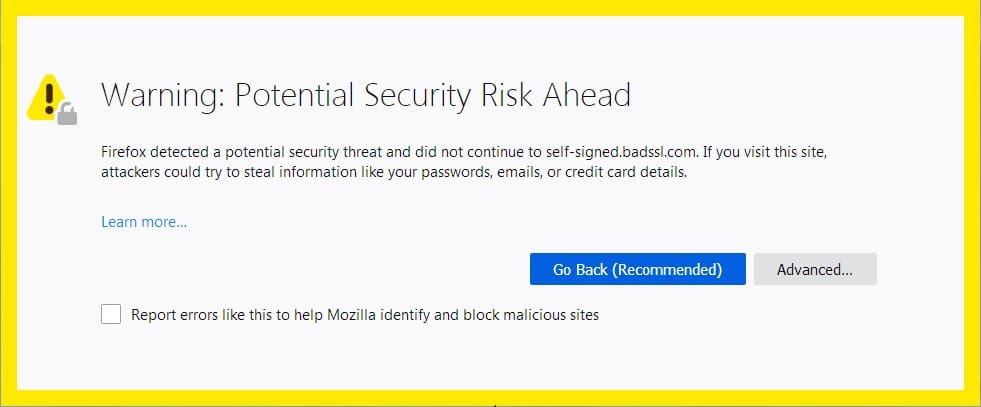

Mozilla Firefox – mensaje de sitio web inseguro

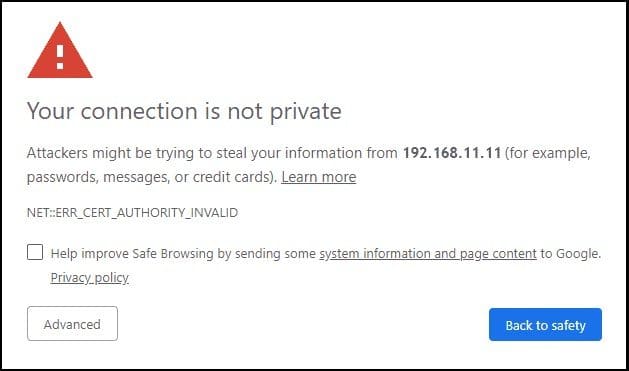

Google Chrome – mensaje de sitio web inseguro

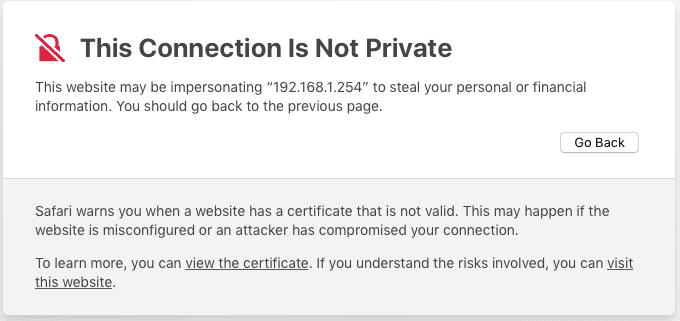

Apple Safari – mensaje de sitio web inseguro

¿Necesitamos reemplazar nuestros certificados TLS existentes de dos años por certificados de un año?

Este cambio se aplica únicamente a los nuevos certificados TLS emitidos a partir del 1 de septiembre de 2020. Los certificados emitidos previamente con una vida útil de dos años no se verán afectados y podrá seguir utilizándolos hasta su fecha de caducidad original. Sin embargo, cualquier certificado emitido después del 1 de septiembre de 2020 tendrá una validez máxima de un año.

¿Qué significa esto para los propietarios de sitios web protegidos con TLS?

Esto provocará aumentos en la sobrecarga administrativa, ya que los administradores de sitios web deberán vigilar más de cerca las fechas de renovación, dado que los certificados caducarán con mayor frecuencia. Para las empresas que alojan numerosos sitios web, esto puede ser un problema importante hasta que se implementen o modifiquen procedimientos automatizados.

Algunas buenas noticias

Seguirá siendo posible adquirir planes de suscripción multianuales. Las autoridades de certificación (CA) comerciales están implementando dichos planes para permitir a sus clientes seguir beneficiándose de descuentos multianuales después de los cambios del 1 de septiembre. Básicamente, cuantos más años contrate, mayor será el descuento por año. Esto podría ahorrar costes de certificados a largo plazo; sin embargo, seguirá siendo necesario volver a implementar sus certificados cada año antes de que caduquen.